Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Security Copilot — это решение в области безопасности на основе генеративного ИИ, которое помогает повысить эффективность и возможности сотрудников службы безопасности для улучшения результатов безопасности на скорости и масштабе машинного времени. Он предоставляет естественный языковой интерфейс, вспомогательную роль помощника, которая помогает обеспечивать поддержку специалистов по безопасности в комплексных сценариях, таких как реагирование на инциденты, охота на угрозы, сбор данных для анализа и управление состоянием. Дополнительные сведения о том, что это может сделать, см. в статье "Что такое Microsoft Security Copilot?

Узнайте, прежде чем начать

Если вы не знакомы с Security Copilot, изучите его, прочитав следующие статьи:

- Что такое Microsoft Security Copilot?

- Возможности Microsoft Security Copilot

- Начало работы с Microsoft Security Copilot

- Общие сведения о проверке подлинности в Microsoft Security Copilot

- Создание запросов в Microsoft Security Copilot

Интеграция Security Copilot в Azure Firewall

Брандмауэр Azure — это облачная и интеллектуальная служба безопасности сетевого брандмауэра, которая обеспечивает лучшую в классе защиту от угроз для облачных рабочих нагрузок, работающих в Azure. Это полностью управляемый межсетевой экран как услуга с встроенной высокой доступностью и неограниченной масштабируемостью в облаке.

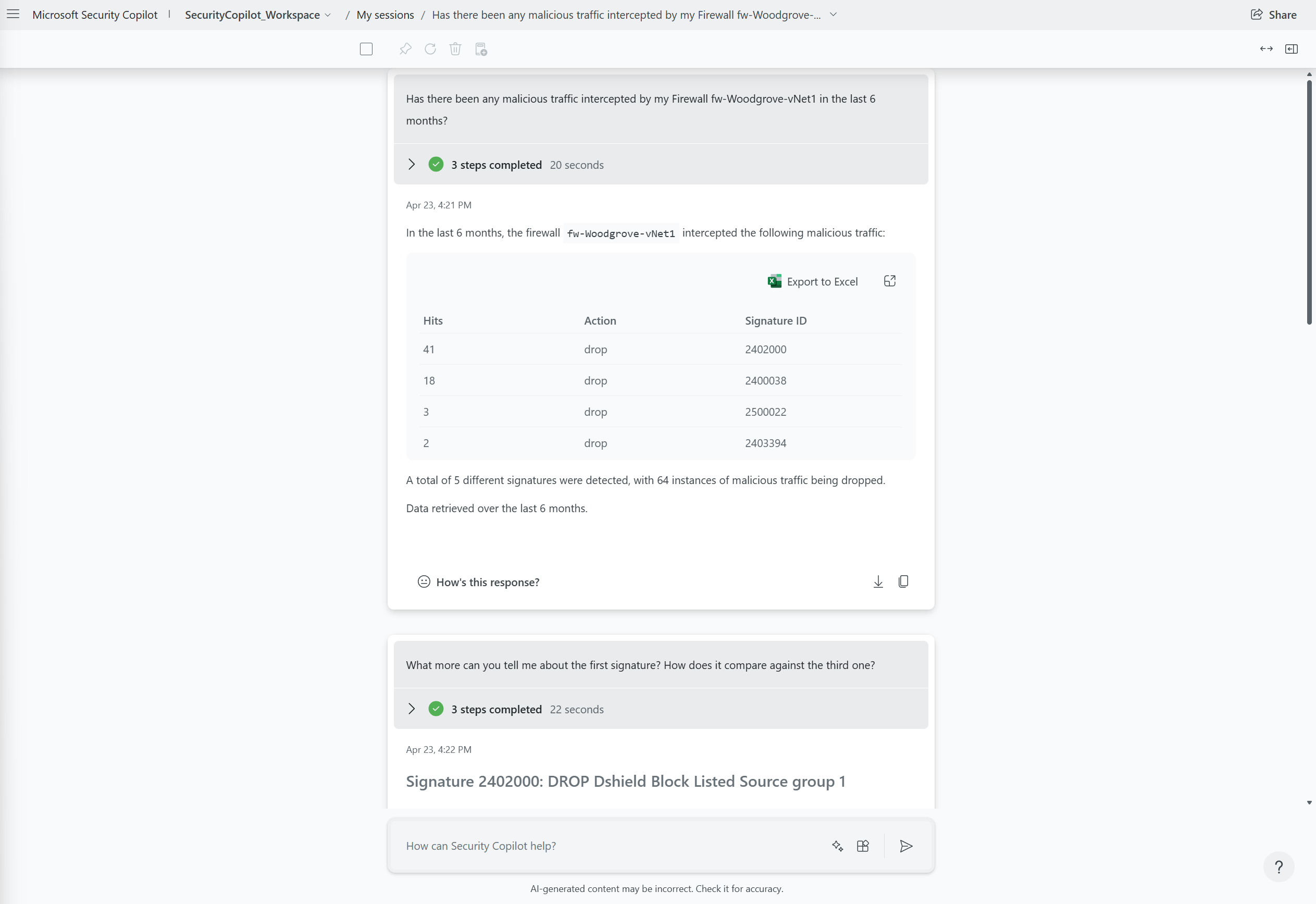

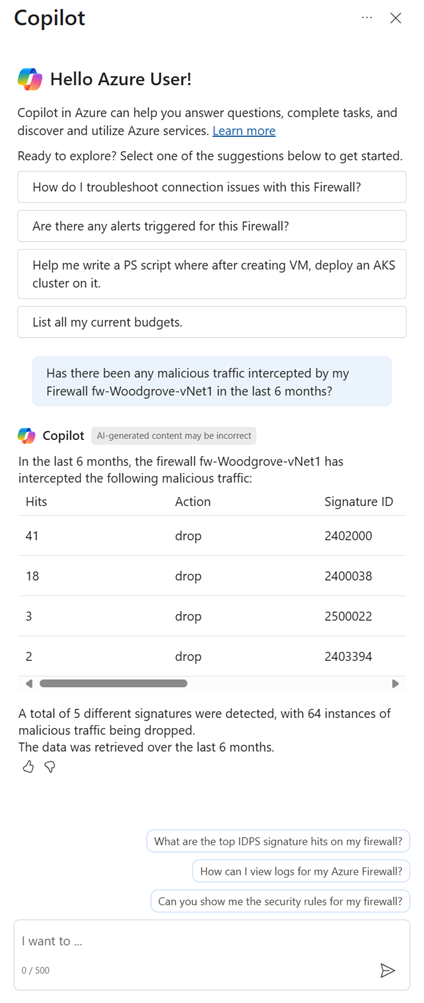

Интеграция брандмауэра Azure в Security Copilot помогает аналитикам выполнять подробные исследования вредоносного трафика, перехваченного функцией IDPS их брандмауэров по всему парку устройств, задавая вопросы на естественном языке.

Эту интеграцию можно использовать в двух разных интерфейсах:

Портал Security Copilot (автономный интерфейс)

Azure Copilot (внедренный интерфейс) на портале Azure:

Дополнительные сведения см. в статье о возможностях Microsoft Security Copilot и Azure Copilot.

Ключевые особенности

Security Copilot имеет встроенные системные функции, которые получают данные из различных подключаемых модулей, когда они включены.

Чтобы просмотреть список встроенных системных возможностей для Azure Firewall, используйте следующую процедуру на портале Security Copilot:

На панели запроса щелкните значок "Запросы ".

Выберите "Просмотреть все системные возможности".

В разделе "Брандмауэр Azure" перечислены все доступные возможности, которые можно использовать.

Включите интеграцию Azure Firewall в Security Copilot.

Убедитесь, что брандмауэр Azure настроен правильно:

Структурированные журналы Azure Firewall — чтобы использовать брандмауэры Azure с Copilot Security, настройте их с структурированными журналами ресурсов для IDPS и отправьте эти журналы в рабочую область Log Analytics.

Управление доступом на основе ролей для брандмауэра Azure — пользователи, использующие подключаемый модуль брандмауэра Azure в Security Copilot, должны иметь соответствующие роли управления доступом на основе ролей Azure для доступа к брандмауэру и связанным рабочим областям Log Analytics.

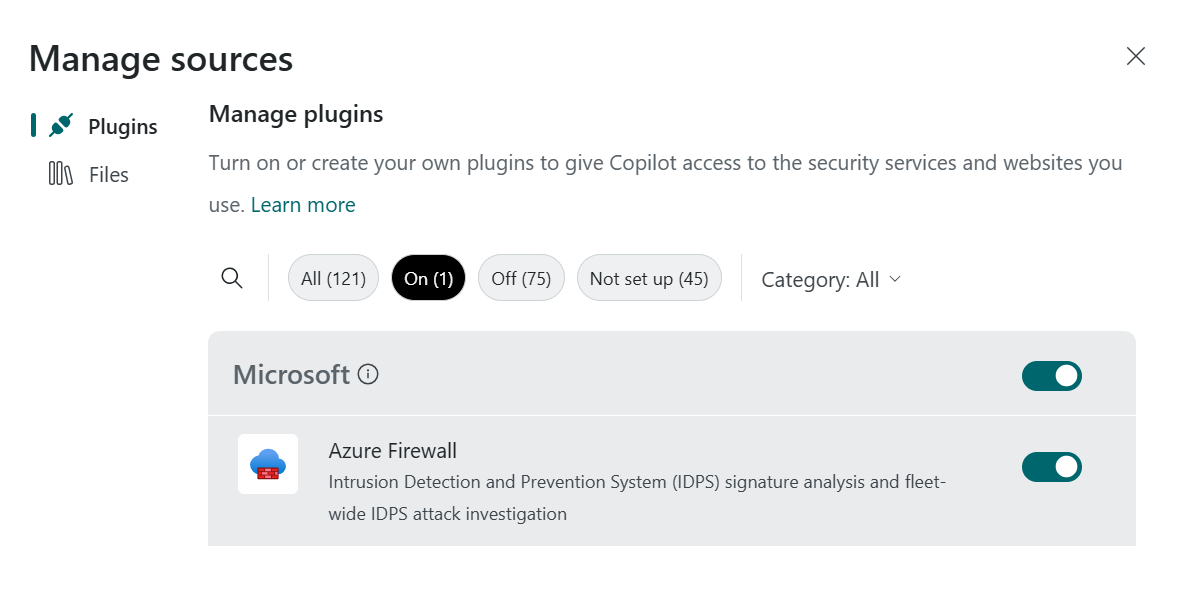

Перейдите в Security Copilot и войдите с помощью учетных данных.

Убедитесь, что плагин брандмауэра Azure включен. В строке запроса щелкните значок "Источники ". Во всплывающем окне "Управление источниками ", которое отображается, убедитесь, что включен переключатель брандмауэра Azure . Затем закройте окно. Никакой другой настройки не требуется. Если структурированные журналы отправляются в рабочую область Log Analytics и у вас есть правильные разрешения на управление доступом на основе ролей, Copilot находит данные, необходимые для ответа на ваши вопросы.

Введите запрос на панели запроса на портале Безопасности Copilot или через интерфейс Azure Copilot на портале Azure.

Важно

Использование Azure Copilot для запроса брандмауэра Azure входит в состав Security Copilot и требует единиц вычислений безопасности (SCUs). Вы можете развертывать ЕУЗ и увеличивать или уменьшать их в любое время. Дополнительные сведения об SCU см. в статье "Начало работы с Microsoft Security Copilot". Если у вас нет правильно настроенной системы безопасности Copilot, но задайте вопрос, соответствующий возможностям брандмауэра Azure через интерфейс Azure Copilot, появится сообщение об ошибке.

Примеры подсказок Azure Firewall

Чтобы получить сведения из брандмауэра Azure, используйте подсказки. Этот раздел перечисляет те, которые лучше всего работают сегодня. Он постоянно обновляется по мере запуска новых возможностей.

Получить наиболее часто встречающиеся сигнатуры IDPS для заданного брандмауэра Azure

Получение сведений журнала о трафике, перехватаемого функцией IDPS, вместо создания запросов KQL вручную.

Примеры запросов:

- Перехватил ли мой брандмауэр

<Firewall name>какой-либо вредоносный трафик? - Каковы первые 20 попаданий IDS/IPS за последние семь дней для брандмауэра

<Firewall name>в группе ресурсов<resource group name>? - Покажите мне в табличной форме 50 самых значительных атак, нацеленных на брандмауэр

<Firewall name>в подписке<subscription name>за прошлый месяц.

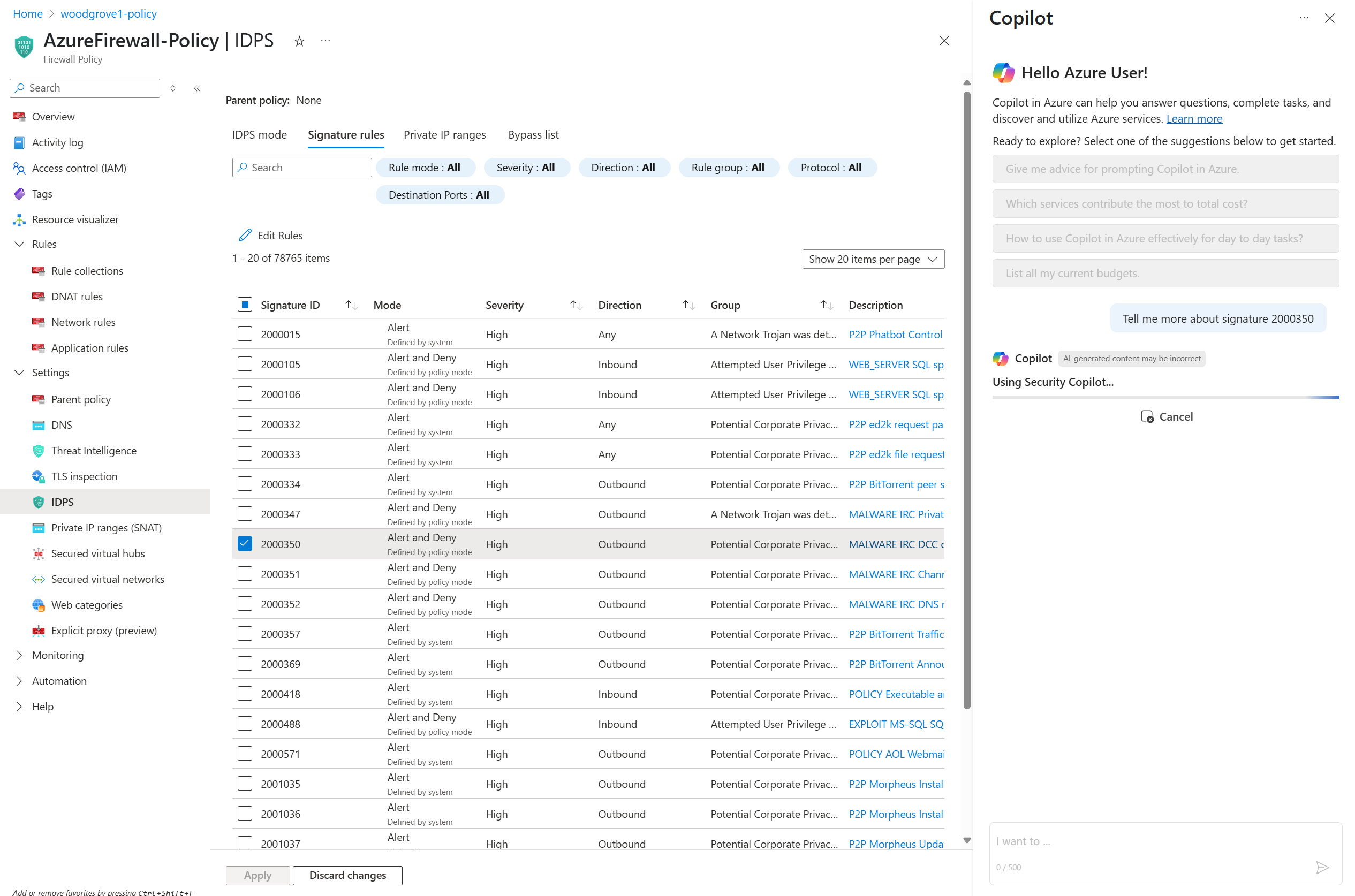

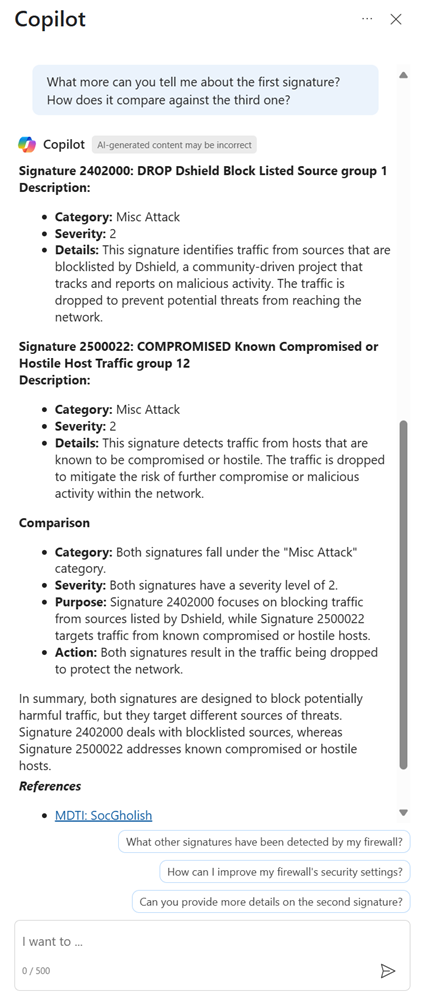

Обогатить профиль угроз сигнатуры IDPS за пределы информации журнала

Получите дополнительные сведения для обогащения информации об угрозах и профилей подписи IDPS, вместо того, чтобы скомпилировать их вручную.

Примеры запросов:

Объясните, почему IDPS отметил первое попадание как высокий уровень серьезности, а пятое попадание как низкий уровень серьезности.

Что вы можете рассказать мне об этой атаке? Какие другие атаки известны у этого злоумышленника?

Я вижу, что третий идентификатор подписи связан с CVE

<CVE number\>. Расскажите мне больше об этом CVE.Примечание

Подключаемый модуль Microsoft Threat Intelligence — это еще один источник, который может использоваться Security Copilot для предоставления аналитики угроз, связанных с подписями IDPS.

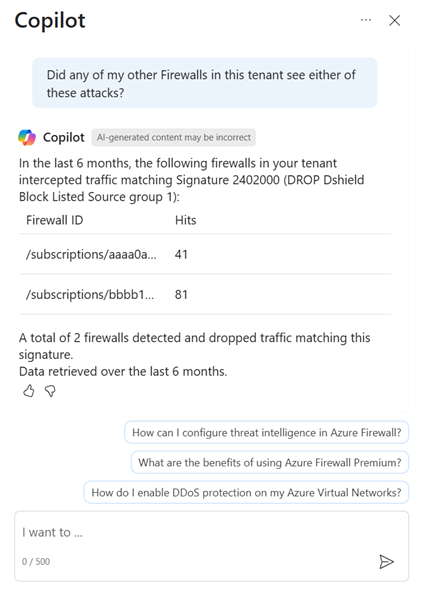

Поискать заданную подпись IDPS по клиенту, подпискам или группам ресурсов.

Выполните поиск угроз по всему флоту (в любой области) на всех ваших брандмауэрах вместо ручного поиска угроз.

Примеры запросов:

- Был ли идентификатор

<ID number\>подписи остановлен только этим брандмауэром? Как насчет других в этом всем арендаторе? - Был ли самое значительное событие замечено каким-либо другим брандмауэром в подписке

<subscription name>? - За прошлую неделю обнаружил ли какой-либо брандмауэр в группе ресурсов

<resource group name\>идентификатор сигнатуры<ID number>?

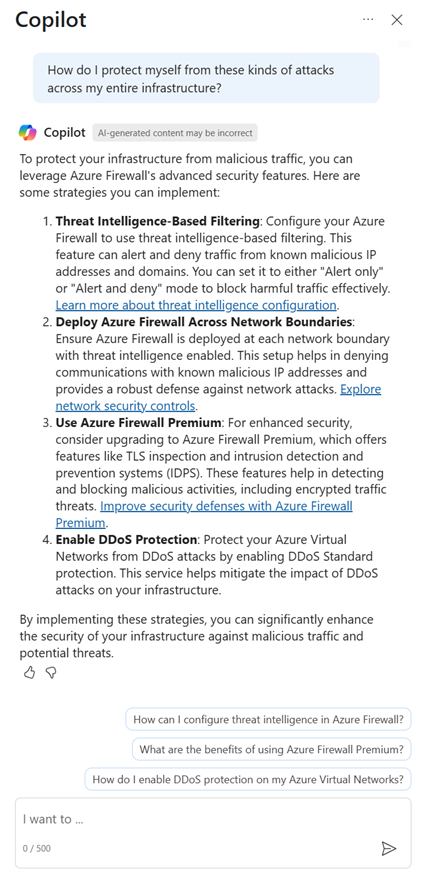

Генерация рекомендаций по защите вашей среды с помощью функции системы обнаружения и предотвращения вторжений (IDPS) брандмауэра Azure

Получите информацию из документации об использовании функции IDPS брандмауэра Azure для защиты вашей среды вместо поиска этой информации вручную.

Примеры запросов:

Как мне защитить себя от будущих атак этого злоумышленника по всей моей инфраструктуре?

Если я хочу убедиться, что все брандмауэры Azure защищены от атак с идентификатора

<ID number\>подписи, как это сделать?В чем разница в риске между режимами только оповещения и оповещения с блокировкой для IDPS?

Примечание

Безопасность Copilot также может использовать функцию "Поиск документации Microsoft" для предоставления этих сведений, и в случае использования этой возможности через Azure Copilot, для предоставления этой информации может использоваться возможность получения информации.

Предоставьте отзыв

Ваш отзыв имеет решающее значение для руководства в текущей и запланированной разработке продукта. Лучший способ предоставить обратную связь — сделать это непосредственно в продукте.

С помощью Security Copilot

Выберите Каков этот ответ? внизу каждого завершенного запроса и выберите любой из следующих вариантов:

- Выглядит правильно . Выберите, являются ли результаты точными на основе оценки.

- Требуется улучшение - Выберите, если какие-либо детали в результатах являются неверными или неполными на основе вашей оценки.

- Недопустимо . Выберите, содержат ли результаты сомнительные, неоднозначные или потенциально опасные сведения.

Для каждого варианта отзыва вы можете предоставить дополнительную информацию в следующем диалоговом окне. Каждый раз, когда это возможно, и особенно когда результат требует улучшения, напишите несколько слов, объясняя, как можно улучшить результат. Если вы ввели запросы, относящиеся к Azure Firewall, и результаты не соответствуют ожиданиям, включите эту информацию.

С помощью Azure Copilot

Используйте кнопки лайк и дизлайк внизу каждого завершённого запроса. Для любого из вариантов обратной связи вы можете предоставить дополнительную информацию в следующем диалоговом окне. По возможности, особенно если вам не нравится ответ, напишите несколько слов, объясняющих, как можно улучшить результат. Если вы ввели запросы, относящиеся к Azure Firewall, и результаты не соответствуют ожиданиям, включите эту информацию.

Конфиденциальность и безопасность данных в Security Copilot

При получении информации посредством взаимодействия с Security Copilot через портал Security Copilot или в интерфейсе Azure Copilot, Copilot извлекает эти данные из Azure Firewall. Запросы, полученные данные и вывод, показанный в результатах запросов, обрабатываются и хранятся в сервисе Copilot. Дополнительные сведения см. в разделе "Конфиденциальность и безопасность данных" в Microsoft Security Copilot.