Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Управление доступом исходящих сетевых подключений является важной частью общего плана безопасности сети. Например, может потребоваться ограничить доступ к веб-сайтам. Кроме того, может потребоваться ограничить исходящие IP-адреса и порты, к которым можно получить доступ.

Вы можете контролировать исходящий сетевой доступ из подсети Azure с помощью брандмауэра Azure и политики брандмауэра Azure. С помощью брандмауэра Azure и политики брандмауэра можно настроить следующее:

- Правила приложений, определяющие полные доменные имена (FQDN), к которым можно получить доступ из подсети.

- Правила сети, определяющие адрес источника, протокол, порт назначения и адрес назначения.

Когда вы маршрутизируете сетевой трафик на брандмауэр, используемый в качестве шлюза по умолчанию для подсети, к трафику применяются настроенные правила брандмауэра.

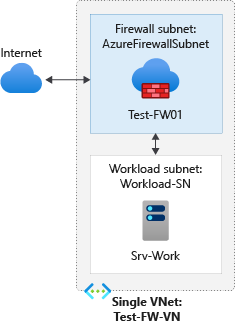

В этом руководстве описано, как создать упрощенную виртуальную сеть с двумя подсетями для простого развертывания.

- AzureFirewallSubnet — в этой подсети находится брандмауэр.

- Workload-SN — в этой подсети находится сервер рабочей нагрузки. Трафик этой подсети проходит через брандмауэр.

Для рабочих развертываний используйте центральную и периферийную модель, в которой брандмауэр находится в собственной виртуальной сети. Серверы рабочей нагрузки размещены в одноранговых виртуальных сетях в одном регионе с одной или несколькими подсетями.

В этом руководстве описано следующее:

- настройка тестовой сетевой среды;

- развертывание брандмауэра и политики брандмауэра;

- Создание маршрута по умолчанию

- настройка правила приложения для предоставления доступа к www.google.com

- настройка сетевых правил для предоставления доступа к внешним DNS-серверам;

- Настройка правила NAT для разрешения входящего HTTP-доступа к тестовому серверу

- тестирование брандмауэра.

Если вы предпочитаете, эту процедуру можно выполнить с помощью Azure PowerShell.

Предусловия

Если у вас нет подписки Azure, создайте бесплатную учетную запись, прежде чем приступить к работе.

Настройка сети

Сначала создайте группу ресурсов, необходимых для развертывания брандмауэра. Затем создайте виртуальную сеть, подсети и тестовый сервер.

Создать группу ресурсов

Группа ресурсов содержит все ресурсы, необходимые для работы с этим руководством.

Войдите на портал Azure.

В меню портала Azure выберите группы ресурсов или найдите и выберите группы ресурсов на любой странице, а затем нажмите кнопку "Создать". Введите или выберите следующие значения:

Настройка Значение Подписка Выберите свою подписку Azure. Группа ресурсов Введите Test-FW-RG. Область/регион выберите регион. Все остальные ресурсы, которые вы будете создавать, должны находиться в том же регионе. Выберите Просмотреть и создать>Создать.

Создание виртуальной сети

Эта виртуальная сеть имеет две подсети.

Примечание.

Размер подсети AzureFirewallSubnet равен /26. Дополнительные сведения о размере подсети см. в статье с часто задаваемыми вопросами о Брандмауэре Azure.

В меню портала Azure или в разделе "Главная" выберите "Создать ресурс", найдите виртуальную сеть и нажмите кнопку "Создать".

Введите или выберите следующие значения:

Настройка Значение Подписка Выберите свою подписку Azure. Группа ресурсов Выберите Test-FW-RG. Имя. Введите test-FW-VN. Область/регион Выберите то же место, которое вы использовали ранее. Нажмите кнопку "Далее ", чтобы перейти на вкладку IP-адресов .

В поле Диапазон IPv4-адресов оставьте значение по умолчанию, 10.0.0.0/16.

В разделе Подсети выберите по умолчанию. На панели "Изменение подсети" задайте для брандмауэра Azureназначение подсети.

Брандмауэр находится в этой подсети, а имя подсети должно быть AzureFirewallSubnet.

Для начального адреса введите 10.0.1.0, а затем нажмите кнопку "Сохранить".

Выберите "Добавить подсеть " и введите следующие значения, а затем нажмите кнопку "Добавить".

Настройка Значение Имя подсети Workload-SN Начальный адрес 10.0.2.0/24 Выберите Просмотреть и создать>Создать.

Развертывание Бастиона Azure

Разверните издание для разработчиков службы Azure Bastion, чтобы безопасно подключиться к виртуальной машине Srv-Work для тестирования.

В поле поиска в верхней части портала введите Бастион и выберите бастионы из результатов. Выберите "Создать " и введите следующие значения:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку Azure. Группа ресурсов Выберите Test-FW-RG. Сведения об инстанции Имя. Введите Test-Bastion. Область/регион Выберите то же место, которое вы использовали ранее. Тир Выберите разработчика. Виртуальная сеть Выберите Test-FW-VN. Подсеть AzureBastionSubnet создается автоматически с адресным пространством 10.0.0.0/26. Выберите Просмотреть и создать>Создать.

Развертывание занимает несколько минут.

Создание виртуальной машины

Создайте виртуальную машину рабочей нагрузки и поместите ее в подсеть Workload-SN .

В поле поиска в верхней части портала введите виртуальную машину, выберите "Виртуальные машины", а затем выберите "Создать>виртуальную машину".

Введите или выберите следующие значения для виртуальной машины:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку Azure. Группа ресурсов Выберите Test-FW-RG. Сведения об инстанции Имя виртуальной машины Введите Srv-Work. Область/регион Выберите то же место, которое вы использовали ранее. Параметры доступности Выберите "Не требуется избыточность инфраструктуры". Тип безопасности Выберите Стандартное. Изображение Выберите Ubuntu Server 24.04 LTS -x64 2-го поколения Size Выберите размер виртуальной машины. Учетная запись администратора Username Введите azureuser. SSH public key source (Источник открытого ключа SSH) Выберите Создать новую пару ключей. Имя пары ключей Введите Srv-Work_key. В разделе "Правила входящего порта" задайте для общедоступных входящих портов значение None.

Примите другие значения по умолчанию и на вкладке "Сеть" убедитесь, что выбран параметр Test-FW-VN Workload-SN / , а общедоступный IP-адрес— None.

Выберите Просмотреть и создать>Создать. При появлении запроса выберите "Скачать закрытый ключ" и создайте ресурс и сохраните файл ключа.

После завершения развертывания обратите внимание на частный IP-адрес Srv-Work для последующего использования.

Установка веб-сервера

Подключитесь к виртуальной машине и установите веб-сервер для тестирования.

В группе ресурсов Test-FW-RG выберите виртуальную машину Srv-Work .

Выберите Операции>Run command>RunShellScript, введите следующие команды, затем выберите Выполнить.

sudo apt-get update sudo apt-get install -y nginx echo "<html><body><h1>Azure Firewall DNAT Test</h1><p>If you can see this page, the DNAT rule is working correctly!</p></body></html>" | sudo tee /var/www/html/index.htmlДождитесь успешного завершения скрипта.

Развертывание брандмауэра и политики

Разверните брандмауэр в виртуальной сети.

В меню портала Azure или в разделе "Главная" выберите "Создать ресурс", найдите брандмауэр и нажмите кнопку "Создать".

В разделе "Создание брандмауэра" используйте следующую таблицу для настройки брандмауэра:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку Azure. Группа ресурсов Выберите Test-FW-RG. Сведения об инстанции Имя. Введите Test-FW01. Область/регион Выберите то же место, которое вы использовали ранее. Номер SKU брандмауэра Выберите Стандартное. Управление брандмауэром Выберите " Использовать политику брандмауэра" для управления этим брандмауэром. Политика брандмауэра Выберите " Добавить новую" и введите fw-test-pol.

Выберите тот же регион, который вы использовали ранее. Нажмите ОК.Выберите виртуальную сеть Выберите "Использовать существующий", а затем выберите Test-FW-VN. Пропустить предупреждение о принудительном туннелировании. Предупреждение разрешается на одном из последующих шагов.. Общедоступный IP-адрес Выберите Добавить новое и введите fw-pip в поле Имя. Нажмите ОК. Снимите флажок "Включить сетевой адаптер управления брандмауэром", примите другие значения по умолчанию и нажмите кнопку "Проверить и создать".>

Для развертывания этого процесса потребуется несколько минут.

После завершения развертывания перейдите к Test-FW-RG, выберите брандмауэр Test-FW01 и запишите частные и общедоступные IP-адреса для последующего использования.

Создание маршрута по умолчанию

Для подсети Workload-SN настройте исходящий маршрут по умолчанию, чтобы пройти через брандмауэр.

Найдите и выберите "Таблицы маршрутов", нажмите кнопку "Создать" и введите следующие значения:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку Azure. Группа ресурсов Выберите Test-FW-RG. Сведения об инстанции Имя. Введите маршрут брандмауэра. Область/регион Выберите то же место, которое вы использовали ранее. Выберите Просмотреть и создать>Создать.

После завершения развертывания выберите Перейти к ресурсу.

На панели маршрутов брандмауэра в разделе Параметры выберите подсети>Связать.

Для виртуальной сети выберите Test-FW-VN и для подсети выберите Workload-SN. Нажмите ОК.

Выберите "Маршруты>добавить" и введите следующие значения:

Настройка Значение Имя маршрута fw-dg Тип назначения IP-адреса Префикс конечных IP-адресов или диапазонов CIDR 0.0.0.0/0 Тип следующего прыжка Виртуальный модуль Адрес следующего прыжка Частный IP-адрес для брандмауэра, который вы указали ранее Примечание.

На самом деле, Брандмауэр Azure является управляемой службой, но в этой ситуации подходит виртуальный модуль.

Выберите Добавить.

Настройка правила приложения

Это правило приложения предоставляет исходящий доступ к www.google.com.

Откройте группу ресурсов Test-FW-RG и выберите политику брандмауэра fw-test-pol.

В разделе Параметры>Правила выберите Правила приложения> и Добавить коллекцию правил.

Введите следующие значения:

Настройка Значение Имя. App-Coll01 Priority 200 Действие по коллекционированию правил Разрешить Правила Имя. Allow-Google Тип источника IP-адрес Исходный материал 10.0.2.0/24 Протокол:порт http, https Тип назначения FQDN Место назначения www.google.comВыберите Добавить.

Брандмауэр Azure содержит встроенную коллекцию правил для целевых полных доменных имен инфраструктуры, которые разрешены по умолчанию. Эти полные доменные имена относятся к платформе и не могут использоваться для других целей. См. дополнительные сведения об FQDN инфраструктуры.

Дождитесь завершения применения правила, прежде чем продолжить.

Настройка правила сети

Это правило сети предоставляет исходящий доступ к двум IP-адресам через порт 53 (DNS).

Выберите сетевые правила>Добавить коллекцию правил.

Введите следующие значения:

Настройка Значение Имя. Net-Coll01 Priority 200 Действие по коллекционированию правил Разрешить Группа набора правил DefaultNetworkRuleCollectionGroup Правила Имя. Allow-DNS Тип источника IP-адрес Исходный материал 10.0.2.0/24 Протокол UDP Порты назначения 53 Тип назначения IP-адрес Место назначения 209.244.0.3,209.244.0.4 (общедоступные DNS-серверы, управляемые CenturyLink) Выберите Добавить.

Дождитесь завершения развертывания правила сети, прежде чем продолжить.

Настройка правила DNAT

Это правило подключается к веб-серверу на виртуальной машине Srv-Work через брандмауэр.

Выберите правила DNAT>.

Введите следующие значения:

Настройка Значение Имя. HTTP Priority 200 Группа набора правил DefaultDnatRuleCollectionGroup Правила Имя. http-nat Тип источника IP-адрес Исходный материал * Протокол TCP Порты назначения 80 Место назначения Общедоступный IP-адрес брандмауэра Переведенный тип IP-адрес Переведенный адрес Частный IP-адрес Srv-Work Перенаправленный порт 80 Выберите Добавить.

Изменение первичного и вторичного адресов DNS для сетевого интерфейса Srv-Work

В целях тестирования в рамках этого руководства настройте первичный и вторичный адреса DNS сервера. Эта конфигурация не является общим требованием брандмауэра Azure.

- В группе ресурсов Test-FW-RG выберите сетевой интерфейс для виртуальной машины Srv-Work .

- В разделе "Параметры" выберите "Настраиваемые DNS-серверы>".

- Введите 209.244.0.3 и 209.244.0.4 в качестве DNS-серверов, а затем нажмите кнопку "Сохранить".

- Перезапустите виртуальную машину Srv-Work.

тестирование брандмауэра.

Теперь проверьте брандмауэр, чтобы убедиться, что он работает должным образом.

Тестируйте правило DNAT

- В веб-браузере на локальном компьютере введите

http://<firewall-public-ip-address>. - Вы увидите настраиваемую веб-страницу: тест DNAT брандмауэра Azure. Это подтверждает работу правила DNAT.

Тестирование правил приложения и сети

Используйте Бастион Azure для безопасного подключения к виртуальной машине Srv-Work и проверки правил брандмауэра.

В группе ресурсов Test-FW-RG выберите виртуальную машину Srv-Work , а затем нажмите кнопку Connect>через Бастион.

На странице Бастиона введите или выберите следующие значения:

Настройка Значение Тип проверки подлинности Выберите закрытый ключ SSH из локального файла. Username Введите azureuser. Локальный файл Выберите "Обзор" и выберите файл Srv-Work_key.pem, скачанный во время создания виртуальной машины. Нажмите Подключиться.

Откроется новая вкладка браузера с сеансом SSH для виртуальной машины Srv-Work .

В сеансе SSH введите следующую команду, чтобы проверить доступ к Google:

curl -I https://www.google.comВы увидите успешный HTTP-ответ (200 ОК), указывающий, что правило приложения разрешает доступ к Google.

Теперь протестируйте доступ к корпорации Майкрософт, который должен быть заблокирован. Введите:

curl -I https://www.microsoft.comКоманда истекает или завершается сбоем примерно через 60 секунд, указывая, что брандмауэр блокирует доступ.

Теперь вы убедились, что правила брандмауэра работают:

- Доступ к веб-серверу можно получить через правило DNAT.

- Вы можете перейти к одному разрешенному FQDN, но не к другим.

- Можно определить DNS-имена с помощью настроенного внешнего DNS-сервера.

Очистка ресурсов

Вы можете сохранить ресурсы брандмауэра для следующего руководства. Если они больше не нужны, удалите группу ресурсов Test-FW-RG , чтобы удалить все ресурсы, связанные с брандмауэром.