Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Оператор Azure Nexus разработан и построен для обнаружения и защиты от последних угроз безопасности и соблюдения строгих требований государственных и отраслевых стандартов безопасности. Два краеугольных камня образуют основу своей архитектуры безопасности:

- Безопасность по умолчанию — устойчивость безопасности является неотъемлемой частью платформы без изменений конфигурации, необходимых для безопасного использования.

- Предположим взлом - Базовое предположение заключается в том, что любая система может быть скомпрометирована, поэтому цель заключается в том, чтобы свести к минимуму влияние нарушения безопасности, если оно произойдет.

Платформа Azure Operator Nexus достигает этого, используя облачно-нативные инструменты безопасности Microsoft, которые дают вам возможность улучшить ваше облачное состояние безопасности, позволяя вам защищать рабочие нагрузки оператора.

Защита на уровне платформы через Microsoft Defender для облака

Microsoft Defender для Облака — это платформа защиты приложений на основе облака (CNAPP), которая предоставляет возможности безопасности, необходимые для защиты ресурсов, управления состоянием безопасности, защиты от кибератак и упрощения управления безопасностью. Ниже приведены некоторые ключевые функции Defender для облака, которые применяются к платформе Оператора Azure Nexus:

- Оценка уязвимостей для виртуальных машин и реестров контейнеров — легко позволяет решениям для оценки уязвимостей обнаруживать, управлять и устранять уязвимости. Просматривайте, исследуйте и исправляйте обнаруженные проблемы непосредственно в Defender для облачных служб.

- Гибридная облачная безопасность — получение единого представления безопасности во всех локальных и облачных рабочих нагрузках. Применяйте политики безопасности и непрерывно оценивайте безопасность гибридных облачных рабочих нагрузок, чтобы обеспечить соответствие стандартам безопасности. Сбор, поиск и анализ данных безопасности из нескольких источников, включая брандмауэры и другие решения партнеров.

- Оповещения защиты от угроз — расширенная аналитика поведения и Microsoft Intelligent Security Graph предоставляют преимущество по поводу развития кибератак. Встроенная аналитика поведения и машинное обучение могут определять атаки и эксплойты нулевого дня. Отслеживайте сети, компьютеры, службы хранилища Azure и облачные службы для входящих атак и действий после нарушения безопасности. Упрощение исследования с помощью интерактивных инструментов и контекстной аналитики угроз.

- Оценка соответствия различным стандартам безопасности . Defender для облака постоянно оценивает гибридную облачную среду для анализа факторов риска в соответствии с элементами управления и рекомендациями в Azure Security Benchmark. При включении расширенных функций безопасности можно применить ряд других отраслевых стандартов, нормативных стандартов и эталонных показателей в соответствии с потребностями вашей организации. Добавьте стандарты и отслеживайте их соответствие на панели мониторинга соответствия нормативным требованиям.

- Функции безопасности контейнеров — преимущества управления уязвимостями и защиты от угроз в режиме реального времени в контейнерных средах.

Существуют расширенные параметры безопасности, которые позволяют защитить ваши локальные серверы хостов, а также кластеры Kubernetes, на которых выполняются рабочие нагрузки операторов. Эти параметры описаны ниже.

Защита операционной системы на физическом сервере с помощью Microsoft Defender для Endpoint.

Azure Nexus (BMM), которые размещают локальные вычислительные серверы инфраструктуры, защищены, когда вы выбираете включить решение Microsoft Defender для конечной точки. Microsoft Defender для конечной точки предоставляет возможности превентивной антивирусной защиты (AV), средств обнаружения и реагирования на угрозы на конечных точках (EDR), а также управления уязвимостями.

Вы можете включить Microsoft Defender для конечной точки после выбора и активации плана Microsoft Defender для серверов , так как активация плана Defender для серверов является обязательным условием для Microsoft Defender для конечной точки. После включения конфигурация Microsoft Defender для конечной точки управляется платформой, чтобы обеспечить оптимальную безопасность и производительность, а также снизить риск неправильной настройки.

Защита рабочей нагрузки кластера Kubernetes с помощью Microsoft Defender для контейнеров

Локальные кластеры Kubernetes, выполняющие рабочие нагрузки оператора, защищаются при выборе включения решения Microsoft Defender для контейнеров. Microsoft Defender для контейнеров обеспечивает защиту от угроз во время выполнения для кластеров и узлов Linux, а также защиту среды кластера от неправильной настройки.

Вы можете включить защиту Defender для контейнеров в Defender для облака, активировав план Defender для контейнеров.

Облачная безопасность является общей ответственностью

Важно понимать, что в облачной среде безопасность является общей ответственностью между вами и поставщиком облачных служб. Обязанности зависят от типа облачной службы, в которой выполняются рабочие нагрузки, будь то программное обеспечение как услуга (SaaS), платформа как услуга (PaaS) или инфраструктура как услуга (IaaS), а также место размещения рабочих нагрузок в пределах облачных поставщиков или собственных локальных центров обработки данных.

Рабочие нагрузки Оператора Azure Nexus выполняются на серверах в центрах обработки данных, поэтому вы управляете изменениями в локальной среде. Корпорация Майкрософт периодически делает новые выпуски платформы доступными для обеспечения безопасности и других обновлений. Затем необходимо решить, когда применять эти релизы к вашему окружению в зависимости от бизнес-потребностей вашей организации.

Проверка теста безопасности Kubernetes

Стандартные средства проверки безопасности в отрасли используются для сканирования платформы Оператора Azure Nexus для обеспечения соответствия безопасности. К этим средствам относятся OpenSCAP, чтобы оценить соответствие контролям Руководства по технической реализации безопасности Kubernetes (STIG), и Kube-Bench от Aqua Security, чтобы оценить соответствие с эталонами Kubernetes Центра Интернет-безопасности (CIS).

Некоторые элементы управления технологически невозможны для реализации в среде Azure Operator Nexus, и эти исключенные элементы управления задокументированы ниже для применимых слоев Nexus.

Такие средства управления окружающей средой, как RBAC и тесты учетной записи службы, не оцениваются этими средствами, так как результаты могут отличаться в зависимости от требований клиентов.

NTF = не является технически возможным

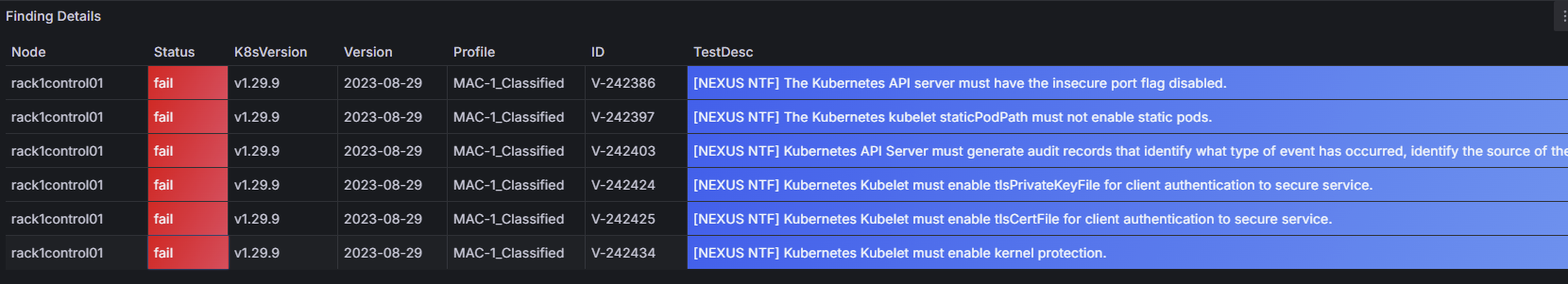

OpenSCAP STIG — V2R2

Cluster

| Идентификатор STIG | Описание рекомендации | Состояние | Проблема |

|---|---|---|---|

| V-242386 | Сервер API Kubernetes должен иметь небезопасный флаг порта отключен | NTF | Эта проверка устарела в версии 1.24.0 и больше |

| V-242397 | Kubernetes kubelet staticPodPath не должен использовать статические поды | NTF | Включено только для узлов управления, необходимых для kubeadm. |

| V-242403 | Сервер API Kubernetes должен создавать записи аудита, которые определяют тип события, определяют источник события, содержат результаты событий, определяют всех пользователей и определяют все контейнеры, связанные с событием. | NTF | Некоторые запросы и ответы API содержат секреты, поэтому не фиксируются в журналах аудита. |

| V-242424 | Kubernetes Kubelet должен включить tlsPrivateKeyFile для проверки подлинности клиента для защиты службы | NTF | Kubelet SAN содержит только имя узла |

| V-242425 | Kubernetes Kubelet должен включить tlsCertFile для проверки подлинности клиента для защиты службы. | NTF | Kubelet SAN содержит только имя узла |

| V-242434 | Kubernetes Kubelet должен включить защиту ядра. | NTF | Включение защиты ядра невозможно для kubeadm в Nexus |

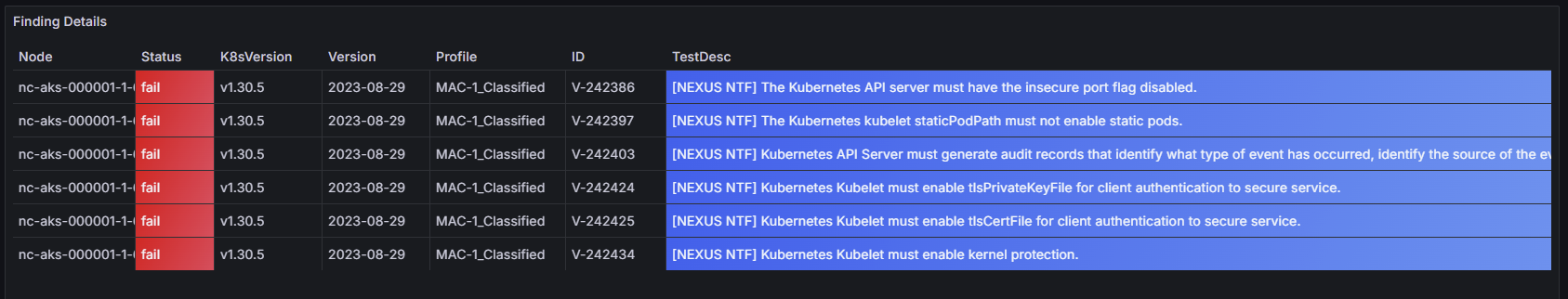

Кластер Nexus Kubernetes

| Идентификатор STIG | Описание рекомендации | Состояние | Проблема |

|---|---|---|---|

| V-242386 | Сервер API Kubernetes должен иметь небезопасный флаг порта отключен | NTF | Эта проверка устарела в версии 1.24.0 и больше |

| V-242397 | Kubernetes kubelet staticPodPath не должен использовать статические поды | NTF | Включено только для узлов управления, необходимых для kubeadm. |

| V-242403 | Сервер API Kubernetes должен создавать записи аудита, которые определяют тип события, определяют источник события, содержат результаты событий, определяют всех пользователей и определяют все контейнеры, связанные с событием. | NTF | Некоторые запросы и ответы API содержат секреты, поэтому не фиксируются в журналах аудита. |

| V-242424 | Kubernetes Kubelet должен включить tlsPrivateKeyFile для проверки подлинности клиента для защиты службы | NTF | Kubelet SAN содержит только имя узла |

| V-242425 | Kubernetes Kubelet должен включить tlsCertFile для проверки подлинности клиента для защиты службы. | NTF | Kubelet SAN содержит только имя узла |

| V-242434 | Kubernetes Kubelet должен включить защиту ядра. | NTF | Включение защиты ядра невозможно для kubeadm в Nexus |

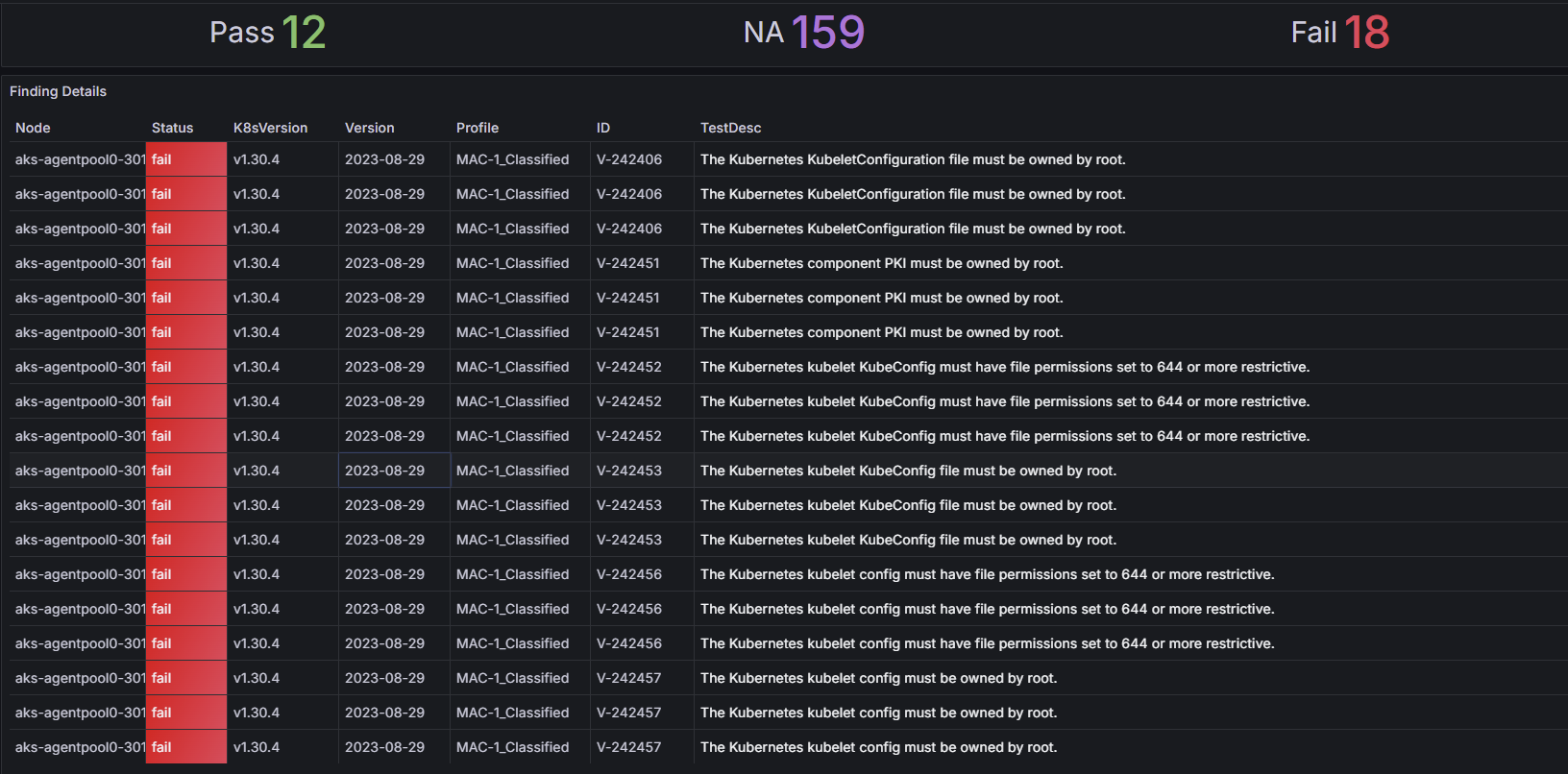

Диспетчер кластеров — Azure Kubernetes

Как защищённая служба, Azure Kubernetes (AKS) соответствует стандартам SOC, ISO, PCI DSS и HIPAA. На следующем рисунке показаны исключения разрешений файлов OpenSCAP для реализации AKS Менеджера кластеров.

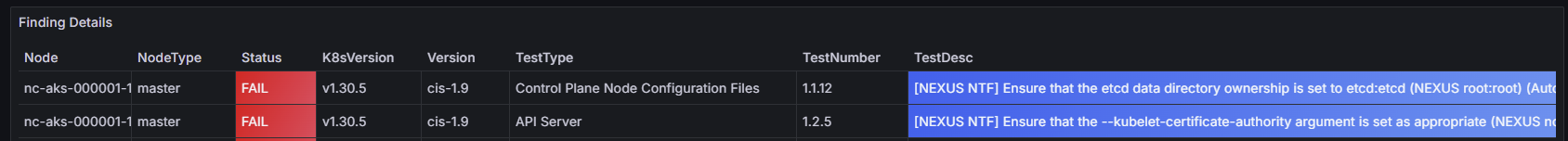

Aquasec Kube-Bench - CIS 1.9

Cluster

| Идентификатор CIS | Описание рекомендации | Состояние | Проблема |

|---|---|---|---|

| 1 | Компоненты плоскости управления | ||

| 1.1 | Файлы конфигурации узла контрольной плоскости | ||

| 1.1.12 | Убедитесь, что для владельца каталога данных etcd задано значение etcd:etcd |

NTF | Nexus is root:root, пользователь etcd не сконфигурирован для использования с kubeadm |

| 1.2 | Сервер API | ||

| 1.1.12 | Убедитесь, что --kubelet-certificate-authority аргумент задан соответствующим образом |

NTF | SAN Kubelet включает только имя хоста |

Кластер Nexus Kubernetes

| Идентификатор CIS | Описание рекомендации | Состояние | Проблема |

|---|---|---|---|

| 1 | Компоненты плоскости управления | ||

| 1.1 | Файлы конфигурации узла контрольной плоскости | ||

| 1.1.12 | Убедитесь, что для владельца каталога данных etcd задано значение etcd:etcd |

NTF | Nexus is root:root, пользователь etcd не сконфигурирован для использования с kubeadm |

| 1.2 | Сервер API | ||

| 1.1.12 | Убедитесь, что --kubelet-certificate-authority аргумент задан соответствующим образом |

NTF | SAN Kubelet включает только имя хоста |

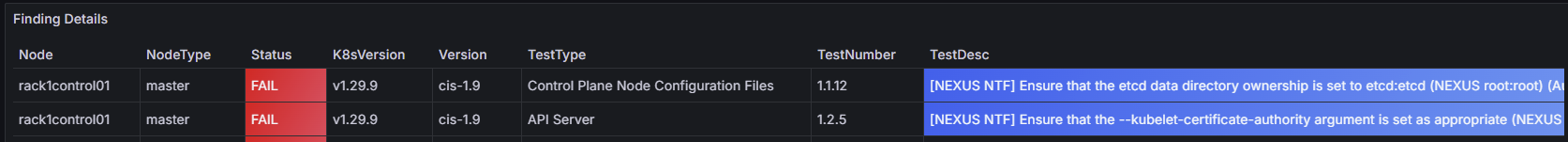

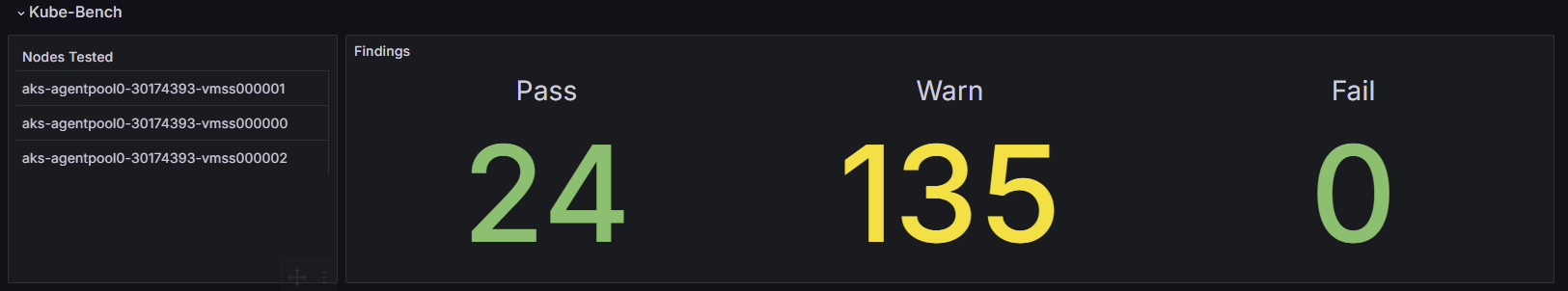

Диспетчер кластеров — Azure Kubernetes

Оператор Nexus Cluster Manager представляет собой реализацию Azure Kubernetes Service (AKS). На следующем изображении показаны исключения Kube-Bench для менеджера кластера. Полный отчет об оценке контроля стандарта CIS для службы Azure Kubernetes (AKS) можно найти здесь.

Шифрование данных в состоянии покоя

Оператор Azure Nexus предоставляет постоянное хранилище для виртуализированных и контейнерных рабочих нагрузок. Данные хранятся и шифруются в состоянии покоя на устройствах хранения в стеллаже агрегатора Azure Operator Nexus. Дополнительные сведения см. в справочной документации по устройству хранения.

Кластеры Nexus Kubernetes и виртуальные машины Nexus используют хранилище с локального диска. Данные, хранящиеся на локальных дисках, шифруются с помощью LUKS2 с алгоритмом AES256 в режиме XTS. Все ключи шифрования управляются платформой.

Связанный контент

Доступ и проверка подлинности

- Доступ и идентификация в Azure Operator Nexus

- Реализация PKI

- Управление доступом на основе ролей в кластерах Kubernetes

Управление учетными данными

- Смена данных учетной записи контроллера управления материнской платой

- Смена паролей сетевой инфраструктуры Network Fabric

- Управление сменой учетных данных

- Использование смены паролей версии 1