Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этом руководстве описано, как настроить виртуальную сеть Azure, чтобы развернуть Azure Monitor для решений SAP. Вы научитесь:

- Создайте новую подсеть для использования с Azure Functions.

- Настройте исходящий доступ к Интернету в среде SAP, которую вы хотите отслеживать.

Создание новой подсети

Azure Functions является движком сбора данных для Azure Monitor для SAP решений. Для размещения Функции Azure необходимо создать новую подсеть.

Создайте новую подсеть с блоком IPv4/25 или больше, так как для мониторинга ресурсов требуется не менее 100 IP-адресов. После успешного создания подсети проверьте следующие действия, чтобы обеспечить подключение между подсетью azure Monitor для решений SAP и подсетью среды SAP:

- Если обе подсети находятся в разных виртуальных сетях, выполните пиринг между виртуальными сетями.

- Если подсети связаны с определяемыми пользователем маршрутами, убедитесь, что маршруты настроены для разрешения трафика между подсетями.

- Если подсети среды SAP имеют правила группы безопасности сети (NSG), убедитесь, что эти правила настроены так, чтобы разрешали входящий трафик из подсети Azure Monitor для решений SAP.

- Если у вас есть брандмауэр в среде SAP, убедитесь, что брандмауэр настроен, чтобы разрешить входящий трафик из подсети решений SAP для Azure Monitor.

Дополнительные сведения см. в статье Интеграция приложения с виртуальной сетью Azure.

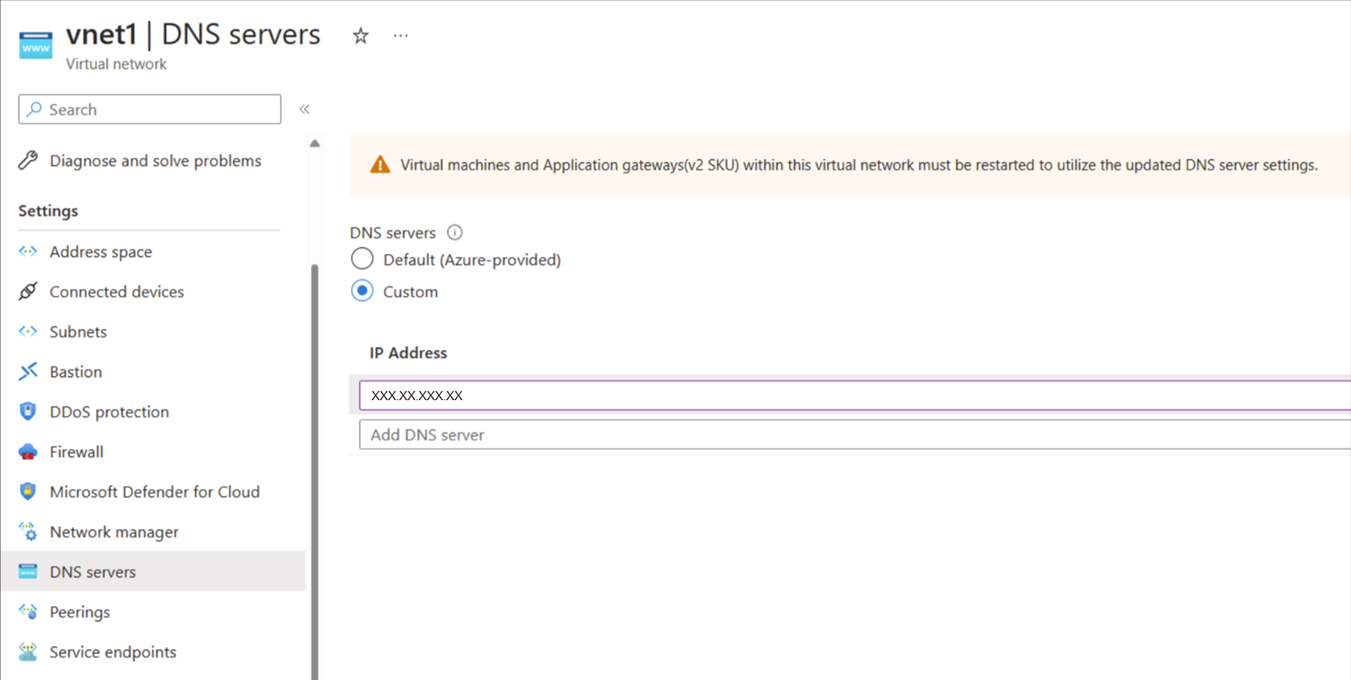

Использование настраиваемого DNS для виртуальной сети

Этот раздел применяется только в том случае, если для виртуальной сети используется пользовательский DNS. Добавьте IP-адрес 168.63.129.16, указывающий на DNS-сервер Azure. Эта настройка обеспечивает разрешение учетной записи хранения и других URL-адресов ресурсов, необходимых для правильного функционирования Azure Monitor для решений SAP.

Настройка исходящего доступа к Интернету

Во многих случаях можно ограничить или заблокировать исходящий доступ к Интернету в сетевой среде SAP. Однако Azure Monitor для решений SAP требует сетевого подключения между настроенной подсетью и системами, которые требуется отслеживать. Перед развертыванием ресурса Azure Monitor для решений SAP необходимо настроить исходящий интернет-доступ, иначе развертывание завершится сбоем.

Существует несколько методов для решения проблемы ограниченного или заблокированного исходящего доступа к Интернету. Выберите наиболее удобный метод для вашей ситуации.

- Использование функции «Route All» в сервисе Azure Functions

- Использование тегов служб с NSG в виртуальной сети

Использование функции "Маршрутизировать весь трафик"

Route All — это стандартная функция интеграции виртуальной сети в Функции Azure, которая развертывается в рамках Azure Monitor для решений SAP. Включение или отключение этого параметра влияет только на трафик из Azure Functions. Этот параметр не влияет на любой другой входящий или исходящий трафик в виртуальной сети.

Параметр Route All можно настроить при создании ресурса Azure Monitor для решений SAP через портал Azure. Если среда SAP не разрешает исходящий доступ к Интернету, отключите параметр Маршрутизировать весь трафик. Если среда SAP разрешает исходящий доступ к Интернету, оставьте настроенный по умолчанию параметр Маршрутизировать весь трафик включенным.

Этот параметр можно использовать только перед развертыванием ресурса Azure Monitor для решений SAP. Невозможно изменить параметр Route All после создания ресурса Azure Monitor для решений SAP.

Разрешить входящий трафик

Если у вас есть правила NSG или определяемые пользователем маршруты, которые блокируют входящий трафик в среду SAP, необходимо изменить правила, чтобы разрешить входящий трафик. Кроме того, в зависимости от типов поставщиков, которые вы пытаетесь добавить, необходимо разблокировать несколько портов, как показано в следующей таблице.

| Тип поставщика | Номер порта |

|---|---|

| ОС Prometheus | 9100 |

| Кластер Prometheus HA в RHEL | 44322 |

| Кластер Prometheus HA в SUSE | 9100 |

| SQL Server | 1433 (может отличаться, если порт по умолчанию не используется) |

| Сервер DB2 | 25000 (может отличаться, если вы не используете порт по умолчанию) |

| БАЗА ДАННЫХ SAP HANA | 3<номер экземпляра>13, 3<номер экземпляра>15 |

| SAP NetWeaver | 5<экземпляров номер>13, 5<экземпляров номер>15 |

Использование тегов службы

Если вы используете группы безопасности сети, можно создать теги служб виртуальной сети, связанные с Azure Monitor для решений SAP, чтобы разрешить соответствующий поток трафика для вашего развертывания. Тег службы представляет группу префиксов IP-адресов из определенной службы Azure.

Этот параметр можно использовать после развертывания ресурса Azure Monitor для решений SAP.

Найдите подсеть, связанную с управляемой группой ресурсов Azure Monitor для решений SAP.

- Войдите на портал Azure.

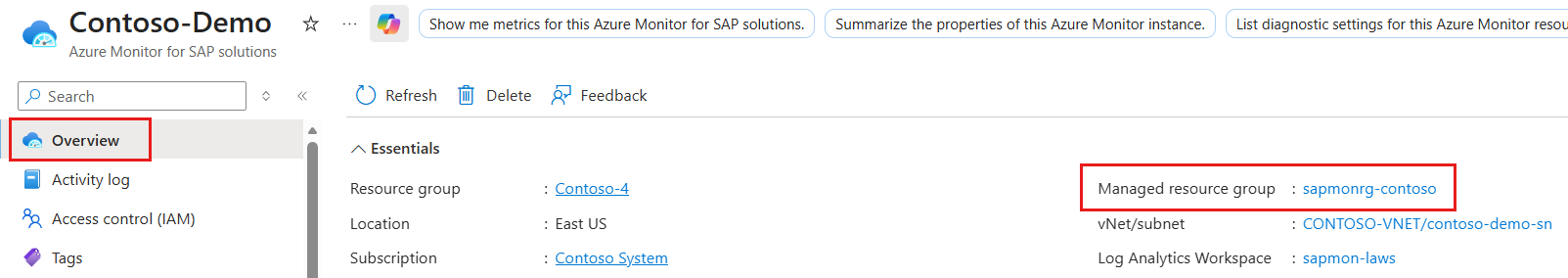

- Найдите или выберите Azure Monitor для решений SAP.

- На странице "Обзор" Azure Monitor для решений SAP, выберите ресурс Azure Monitor для решений SAP.

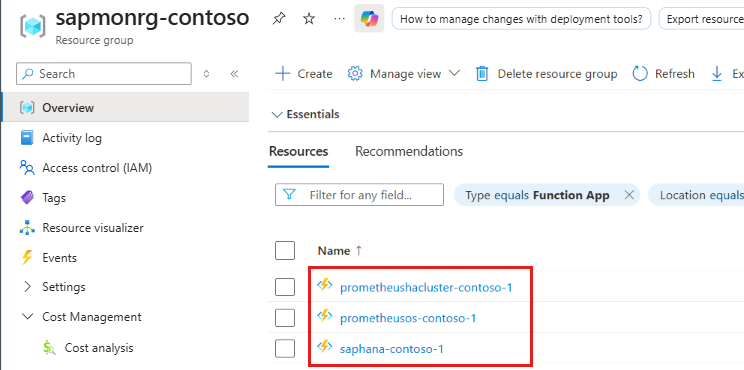

- На странице управляемой группы ресурсов выберите приложение Функции Azure.

- На странице приложения выберите вкладку "Сеть ". Затем выберите интеграцию виртуальной сети.

- Просмотрите и запишите сведения о подсети. Ip-адрес подсети необходим для создания правил на следующем шаге.

Выберите имя подсети для поиска связанной сетевой группы безопасности (NSG). Запишите информацию о NSG.

Задайте новые правила группы безопасности сети для исходящего сетевого трафика:

- Перейдите к ресурсу группы безопасности сети на портале Azure.

- В меню NSG в разделе "Параметры" выберите правила безопасности исходящего трафика.

- Нажмите кнопку "Добавить", чтобы добавить следующие новые правила:

Приоритет Имя Порт Протокол Источник Назначение Действие 450 allow_monitor (разрешить мониторинг) 443 TCP Подсеть Функций Azure Azure Monitor Разрешить 451 allow_keyVault 443 TCP подсеть Функции Azure Azure Key Vault Разрешить 452 разрешить хранение 443 TCP подсеть Функции Azure Память Разрешить 453 allow_azure_controlplane 443 Любой подсеть Функции Azure Azure Resource Manager Разрешить 454 разрешить_ams_на_систему_источника Любой Любой подсеть Функции Azure Виртуальные сети или IP-адреса, разделенные запятыми исходной системы Разрешить 455 разрешить_мониторинг_для_sap 443 TCP подсеть Функции Azure AzureMonitorForSAP Разрешить 660 запретить_интернет Любой Любой Любой Интернет Отказать

IP-адрес подсети решения Azure Monitor для SAP относится к IP-адресу подсети, связанной с вашим ресурсом решения Azure Monitor для SAP. Чтобы найти подсеть, перейдите в ресурс Azure Monitor для решений SAP в портале Azure. На странице Обзор просмотрите значение Виртуальная сеть/подсеть.

Для создаваемых правил allow_vnet должен иметь более низкий приоритет, чем deny_internet. Все остальные правила также должны иметь более низкий приоритет, чем allow_vnet. Оставшийся порядок этих других правил взаимозаменяем.

Устранение неполадок с сетью

При настройке поставщиков в Azure Monitor для решений SAP могут возникнуть проблемы с подключением между Azure Monitor для решений SAP и вашей средой SAP. В этом разделе описано, как устранить эти проблемы с сетью.

- Проблемы с разрешением имён хостов

- Проверка эффективных правил сети

Проблемы с разрешением имен хостов

При добавлении поставщика в Azure Monitor для решений SAP необходимо разрешить имя узла системы, которую вы хотите отслеживать. Если вы хотите отслеживать различные системы, такие как SAP HANA или SAP NetWeaver, Azure Monitor для решений SAP развертывает приложения-функции Azure. Эти приложения-функции делают подключение к исходной системе и выполняют проверки. В этом разделе показано, как проверить, может ли функциональное приложение Azure разрешить имя хоста для вашей системы SAP. Если подключение поставщика завершается сбоем из-за проблем с разрешением имен узлов, выполните следующие действия, чтобы устранить неполадки.

Перейдите на портал Azure и перейдите к ресурсу azure Monitor для решений SAP.

Теперь откройте управляемую группу ресурсов для ресурса azure Monitor для решений SAP. Имя управляемой группы ресурсов можно найти на странице обзора ресурса azure Monitor для решений SAP.

В управляемой группе ресурсов найдите приложение-функцию Azure, связанное с поставщиком, который вы пытаетесь подключить. Соглашение об именовании для функционального приложения< – >provider_type<->unique_identifier. Например, если вы пытаетесь подключить систему SAP HANA, найдите приложение-функцию с именем saphana-unique_identifier<>.

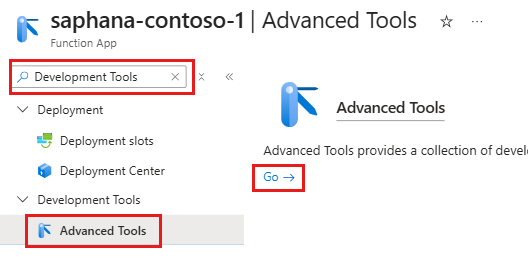

Откройте приложение-функцию и найдите средства разработки.

Откройте расширенные инструменты в меню слева и выберите "Перейти ", чтобы открыть Kudu.

Теперь, когда у нас есть доступ к Kudu, мы выполним следующие проверки, чтобы устранить проблемы с разрешением имён хостов:

Проверка интеграции функции Azure с виртуальной сетью

Выполните следующие действия, чтобы проверить, интегрировано ли приложение-функция Azure с виртуальной сетью:

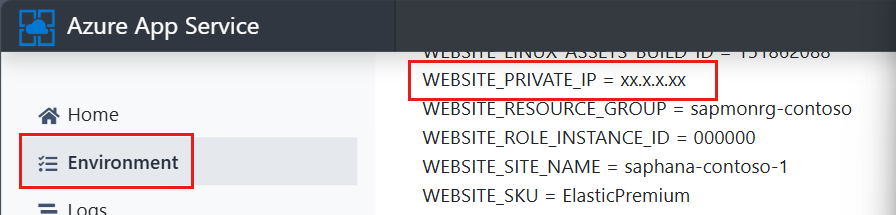

В Kudu перейдите на вкладку "Среда ".

Теперь найдите WEBSITE_PRIVATE_IP в списке переменных среды.

Убедитесь, что значение для WEBSITE_PRIVATE_IP является IP-адресом из подсети, настроенной для Azure Monitor для решений SAP.

Проверка разрешения имени хоста в функции Azure

Для проверки, может ли приложение Azure Functions разрешить имя хоста вашей системы SAP, выполните следующие действия:

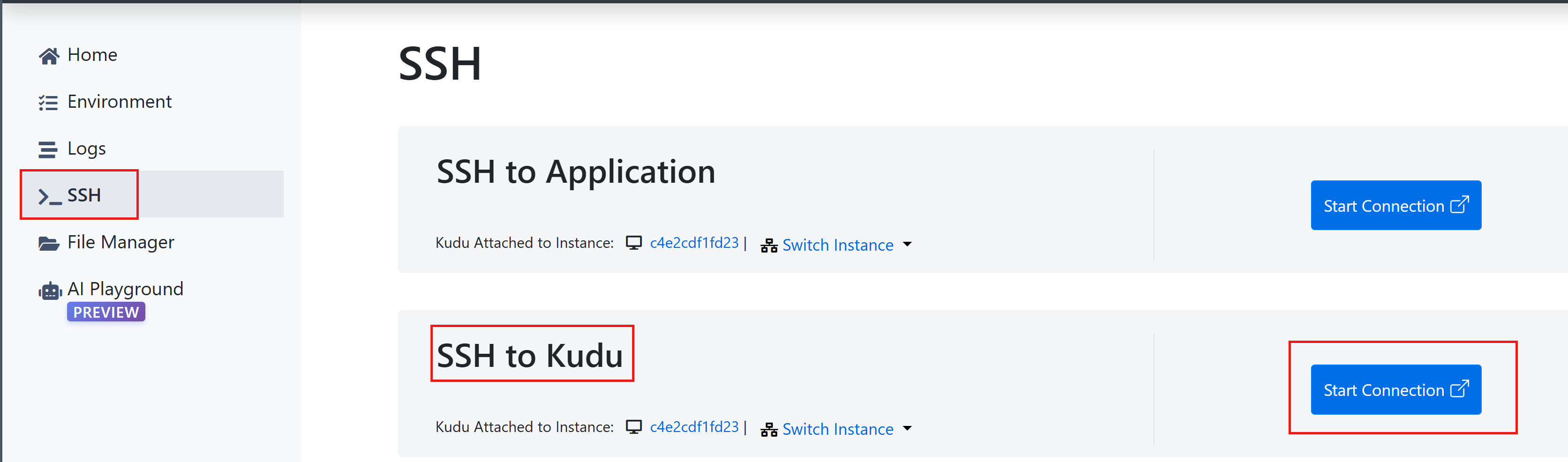

В Kudu выберите вкладку SSH .

В SSH в Kudu нажмите кнопку "Пуск подключения ". Консоль отладки открывается на новой вкладке. Консоль отладки — это терминал, в котором можно выполнять команды для проверки подключения и устранения неполадок.

Теперь у вас есть доступ к терминалу, где можно выполнять команды.

Чтобы проверить правильность разрешения имени узла системы SAP, выполните следующую команду в терминале, заменив имя узла фактическим именем узла системы SAP:

nslookup hostnameЧтобы проверить, может ли приложение-функция Azure подключиться к системе SAP на требуемом порту, выполните следующую команду в терминале, заменив имя узла фактическим именем узла системы SAP и порта фактическим номером порта , на который прослушивается система SAP. Чтобы найти номер порта, ознакомьтесь с разделом документации по разрешению входящего трафика и найдите номер порта для типа поставщика:

timeout 5 bash -c "</dev/tcp/hostname/port" && echo "Port Open" || echo "Port Closed" curl -v telnet://hostname:portЕсли разрешение имен узла работает правильно, вы увидите IP-адрес вашей системы SAP в результате команды

nslookup. Если подключение к требуемому порту работает правильно, в выходных данных команды тайм-аута должно появиться сообщение "Открыть порт". Отображается сообщение об успешном подключении в выходных данных команды curl.Если в выходных данных этих команд возникают ошибки, это означает, что между приложением-функцией Azure и системой SAP возникает проблема с подключением. Сообщения об ошибках можно использовать для дальнейшего устранения неполадок и определения первопричины проблемы. Распространенные проблемы: неправильная конфигурация DNS, правила NSG, блокирующие трафик или правила брандмауэра, блокирующие трафик.

Проверка эффективных правил сети

При попытке устранить проблемы с подключением важно проверить действующие правила сети для виртуальной машины или подсети. Эффективные сетевые правила включают правила NSG, определяемые пользователем маршруты и правила брандмауэра, применяемые к ресурсам. Эти правила могут повлиять на подключение между Azure Monitor для решений SAP и вашей средой SAP. В этом разделе показано, как проверить действующие правила сети для виртуальной машины или подсети:

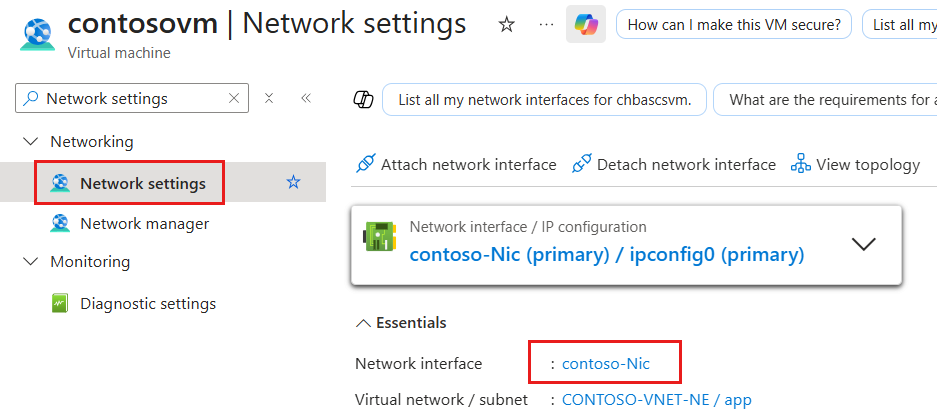

Перейдите на портал Azure и перейдите к виртуальной машине, в которой размещена система SAP.

Найдите параметры сети в меню слева и выберите его.

Откройте сетевой интерфейс , связанный с виртуальной машиной.

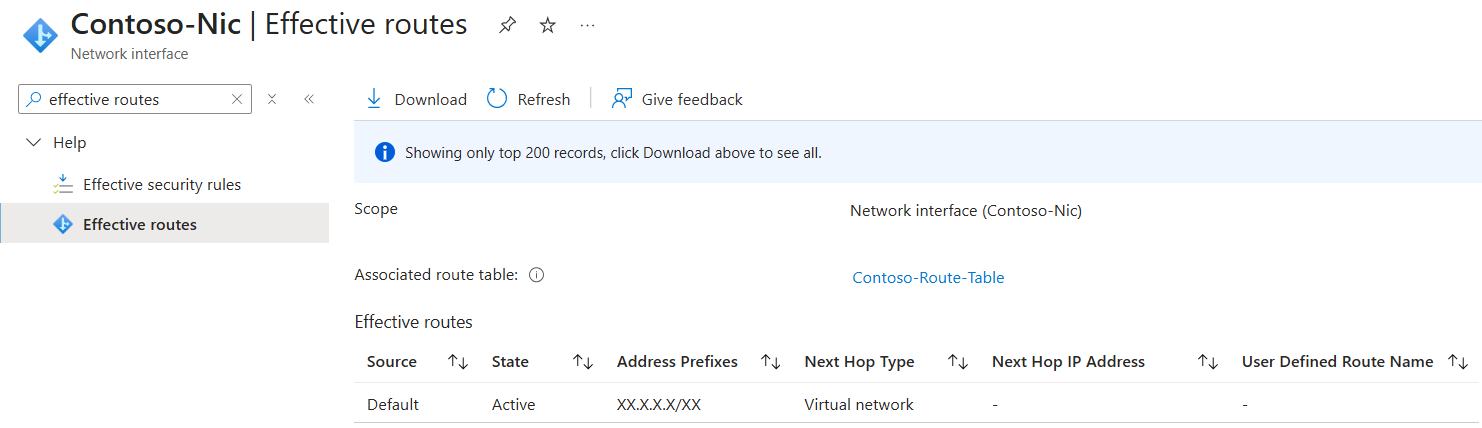

Найдите действующие маршруты в меню слева и выберите его. В этом разделе показаны все действующие маршруты, применяемые к виртуальной машине. Просмотрите маршруты, чтобы проверить наличие каких-либо маршрутов, которые могут блокировать трафик из Azure Monitor для решений SAP.