Развертывание соединителя данных Microsoft Sentinel для SAP с помощью SNC

В этой статье показано, как развернуть соединитель данных SAP Sentinel для приема журналов SAP NetWeaver и SAP ABAP по безопасному подключению с помощью secure Network Communications (SNC).

Агент соединителя данных SAP обычно подключается к серверу SAP ABAP с помощью удаленного вызова функции (RFC) и имени пользователя и пароля для проверки подлинности.

Однако для некоторых сред может потребоваться подключение к зашифрованным каналам, а для некоторых сред может потребоваться использовать сертификаты клиента для проверки подлинности. В этих случаях для безопасного подключения соединителя данных можно использовать SNC из SAP. Выполните действия, описанные в этой статье.

Необходимые компоненты

Чтобы развернуть соединитель данных SAP Sentinel для SAP с помощью SNC, вам потребуется:

- Криптографическая библиотека SAP.

- сетевое подключение; SNC использует порт 48xx (где xx — номер экземпляра SAP) для подключения к серверу ABAP.

- Сервер SAP, настроенный для поддержки проверки подлинности SNC.

- Самозаверяющий или корпоративный сертификат центра сертификации (ЦС) для проверки подлинности пользователя.

Примечание.

В этой статье описывается пример сценария настройки SNC. В рабочей среде настоятельно рекомендуется обратиться к администраторам SAP для создания плана развертывания.

Экспорт сертификата сервера

Чтобы начать, экспортируйте сертификат сервера:

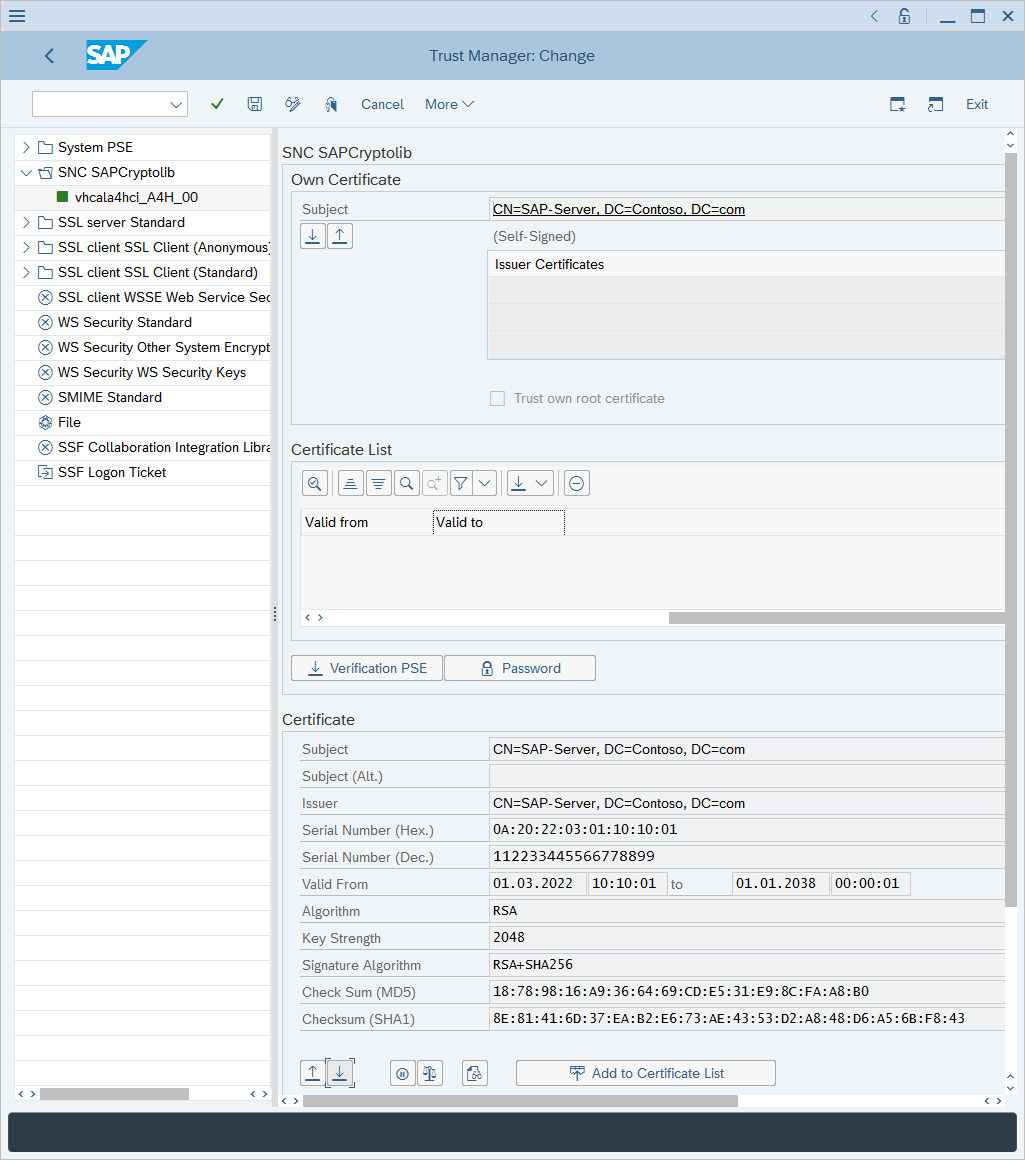

Войдите в клиент SAP и выполните транзакцию STRUST.

На левой панели перейдите к SNC SAPCryptolib и разверните раздел.

Выберите систему и выберите значение для темы.

Сведения о сертификате сервера отображаются в разделе "Сертификат ".

Выберите "Экспорт сертификата".

В диалоговом окне экспорта сертификата:

В формате файла выберите Base64.

Рядом с путьом к файлу щелкните значок двойных полей.

Выберите имя файла для экспорта сертификата в.

Выберите зеленый проверка марк для экспорта сертификата.

Импорт сертификата

В этом разделе объясняется, как импортировать сертификат, чтобы сервер ABAP считал его доверенным. Важно знать, какой сертификат необходимо импортировать в систему SAP. Необходимо импортировать только открытые ключи сертификатов в систему SAP.

Если сертификат пользователя является самозаверяемым, импортируйте сертификат пользователя.

Если сертификат пользователя выдан корпоративным ЦС: импорт сертификата корпоративного ЦС. Если используются корневые и подчиненные серверы ЦС, импортируйте как корневой, так и подчиненный общедоступные сертификаты ЦС.

Чтобы импортировать сертификат, выполните приведенные далее действия.

Выполните транзакцию STRUST.

Выберите Display<->Change (Отобразить<->Изменить).

Выберите "Импорт сертификата".

В диалоговом окне импорта сертификата:

Рядом с пути к файлу щелкните значок двойных полей и перейдите к сертификату.

Перейдите в файл, содержащий сертификат (только для открытого ключа) и выберите зеленый проверка mark, чтобы импортировать сертификат.

Сведения о сертификате отображаются в разделе Certificate (Сертификат).

Выберите Add to Certificate List (Добавить в список сертификатов).

Сертификат отображается в разделе "Список сертификатов".

Связывание сертификата с учетной записью пользователя

Чтобы связать сертификат с учетной записью пользователя, выполните следующие действия.

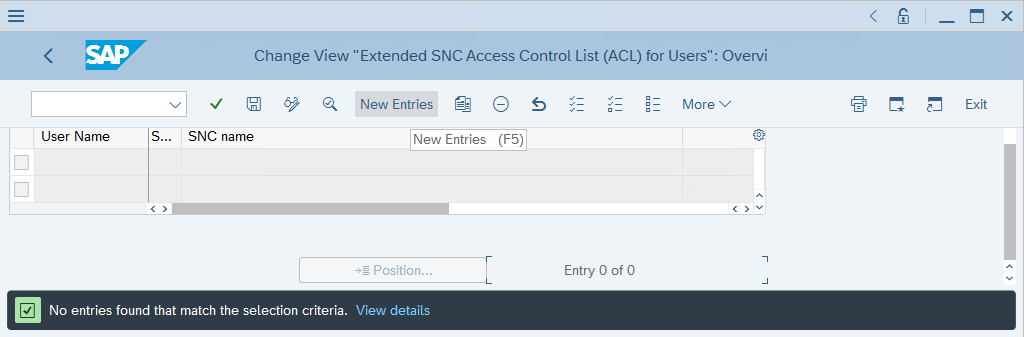

Выполните транзакцию SM30.

В таблице или представлении введите USRACLEXT и нажмите кнопку "Сохранить".

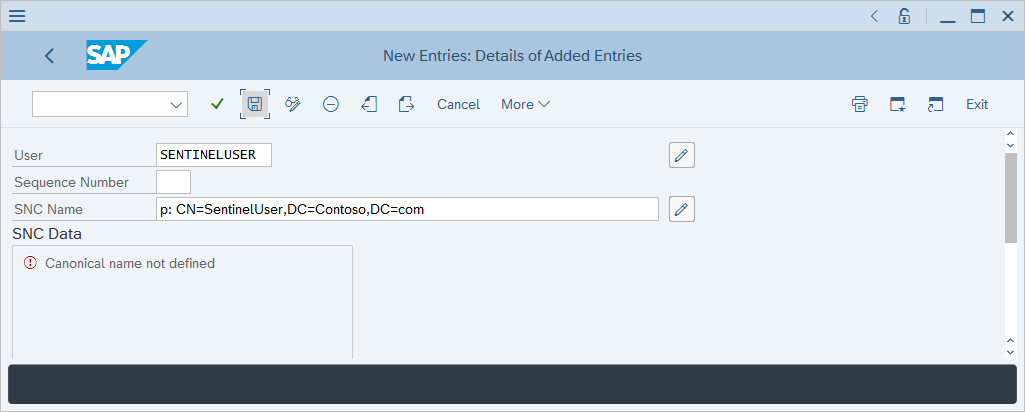

Просмотрите выходные данные и определите, имеет ли целевой пользователь соответствующее имя SNC. Если имя SNC не связано с пользователем, выберите "Создать записи".

В поле "Пользователь" введите имя пользователя. В поле "Имя SNC" введите имя субъекта сертификата пользователя с префиксом p:, а затем нажмите кнопку "Сохранить".

Предоставление прав входа с помощью сертификата

Чтобы предоставить права входа, выполните приведенные действия.

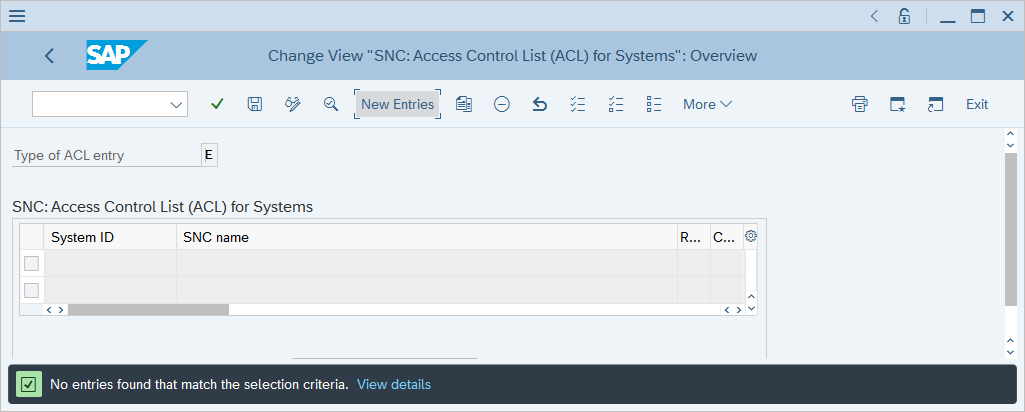

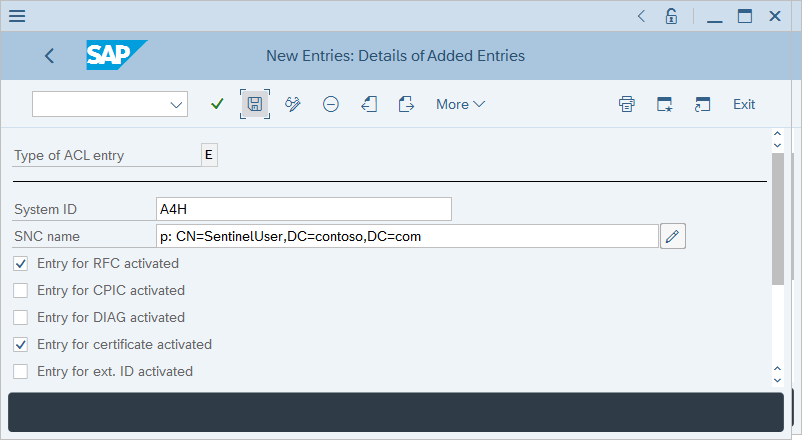

Выполните транзакцию SM30.

В таблице или представлении введите VSNCSYSACL и нажмите кнопку "Сохранить".

В появившемся информационном запросе убедитесь, что таблица является межсайтовой.

В разделе "Определение рабочей области: запись" введите E для типа записи ACL, а затем выберите зеленый проверка mark.

Просмотрите выходные данные и определите, имеет ли целевой пользователь соответствующее имя SNC. Если у пользователя нет связанного имени SNC, выберите "Создать записи".

Введите идентификатор системы и имя субъекта сертификата пользователя с префиксом p:.

Убедитесь, что выбраны проверка boxes for Entry for RFC activated and Entry for certificate activated, а затем нажмите кнопку "Сохранить".

Сопоставление пользователей поставщика услуг ABAP с идентификаторами внешних пользователей

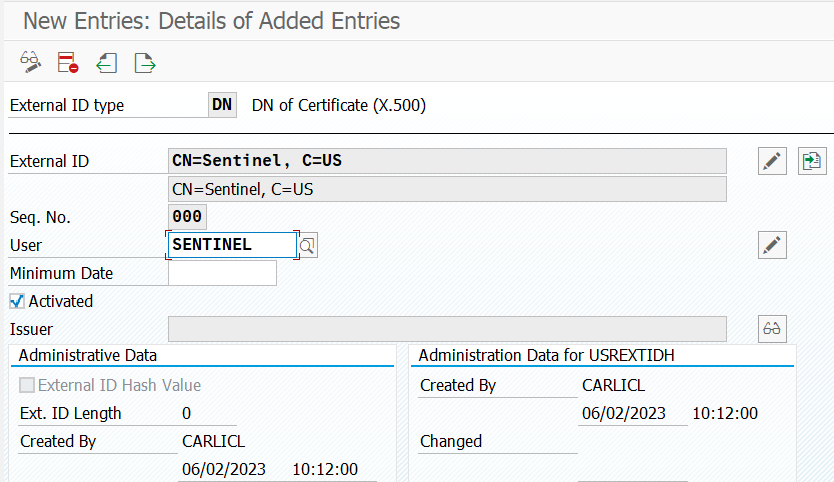

Чтобы сопоставить пользователей поставщика услуг ABAP с идентификаторами внешних пользователей, выполните следующие действия.

Выполните транзакцию SM30.

В таблице или представлении введите VUSREXTID и нажмите кнопку "Сохранить".

В разделе "Определение рабочей области: запись" выберите тип идентификатора DN для рабочей области.

Введите следующие значения:

- Для внешнего идентификатора введите CN=Sentinel, C=US.

- Для seq. Нет, введите 000.

- Для пользователя введите SENTINEL.

Нажмите кнопку "Сохранить" и нажмите клавишу ВВОД.

Настройка контейнера

Примечание.

Если вы настроили контейнер агента соединителя данных SAP с помощью пользовательского интерфейса, не выполните действия, описанные в этом разделе. Вместо этого продолжайте настраивать соединитель на странице соединителя.

Чтобы настроить контейнер, выполните следующие действия.

Передайте файлы libsapcrypto.so и sapgenpse в систему, в которую будет создан контейнер.

Передайте сертификат клиента (как закрытый, так и открытый ключи) в систему, в которой будет создан контейнер.

Сертификат клиента и ключ могут находиться в формате P12, PFX или Base64 .crt и .key .

Передайте сертификат сервера (только открытый ключ) в систему, в которой будет создан контейнер.

Сертификат сервера должен быть в формате Base64 .crt .

Если сертификат клиента был выдан центром сертификации предприятия, передайте выданные сертификаты ЦС и корневого ЦС в систему, в которую будет создан контейнер.

Получите скрипт kickstart из репозитория GitHub Microsoft Sentinel:

wget https://raw.githubusercontent.com/Azure/Azure-Sentinel/master/Solutions/SAP/sapcon-sentinel-kickstart.shИзмените разрешения скрипта, чтобы сделать его исполняемым:

chmod +x ./sapcon-sentinel-kickstart.shЗапустите скрипт и укажите следующие базовые параметры:

./sapcon-sentinel-kickstart.sh \ --use-snc \ --cryptolib <path to sapcryptolib.so> \ --sapgenpse <path to sapgenpse> \ --server-cert <path to server certificate public key> \Если сертификат клиента находится в формате CRT или .key , используйте следующие параметры:

--client-cert <path to client certificate public key> \ --client-key <path to client certificate private key> \Если сертификат клиента находится в формате PFX или P12 , используйте следующие параметры:

--client-pfx <pfx filename> --client-pfx-passwd <password>Если сертификат клиента был выдан корпоративным ЦС, добавьте этот параметр для каждого ЦС в цепочке доверия:

--cacert <path to ca certificate>Например:

./sapcon-sentinel-kickstart.sh \ --use-snc \ --cryptolib /home/azureuser/libsapcrypto.so \ --sapgenpse /home/azureuser/sapgenpse \ --client-cert /home/azureuser/client.crt \ --client-key /home/azureuser/client.key \ --cacert /home/azureuser/issuingca.crt --cacert /home/azureuser/rootca.crt --server-cert /home/azureuser/server.crt \

Дополнительные сведения о параметрах, доступных в скрипте kickstart, см. в статье "Справочник: скрипт Kickstart".

Устранение неполадок и справочник

Сведения об устранении неполадок можно найти в этих статьях:

- Устранение неполадок с решением Microsoft Sentinel для развертывания приложений SAP

- Решения Microsoft Sentinel

Дополнительные сведения см. в следующих статьях:

- Решение Microsoft Sentinel для данных приложений SAP

- Решение Microsoft Sentinel для приложений SAP: справочник по содержимому безопасности

- Справочные материалы по скрипту Kickstart

- Справочные материалы по обновлению скриптов

- Справочные материалы по файлу systemconfig.ini