Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Примечание.

В разделе "Сборка с нуля " пошаговые инструкции по созданию проекта, установке пакетов, написанию кода и запуску базового консольного приложения. Этот подход рекомендуется, если вы хотите понять все сведения, связанные с созданием приложения, которое подключается к Хранилище BLOB-объектов Azure. Если вы предпочитаете автоматизировать задачи развертывания и начинать работу с завершенным проектом, выберите "Начать с шаблона".

Примечание.

Параметр "Начать с шаблона " использует интерфейс командной строки разработчика Azure для автоматизации задач развертывания и начинает работу с завершенным проектом. Этот подход рекомендуется, если вы хотите как можно быстрее изучить код без выполнения задач установки. Если вы предпочитаете пошаговые инструкции по созданию приложения, выберите "Сборка с нуля".

Начало работы с клиентской библиотекой Хранилище BLOB-объектов Azure для Python для управления большими двоичными объектами и контейнерами.

В этой статье описано, как установить пакет и попробовать пример кода для основных задач.

В этой статье вы используете интерфейс командной строки разработчика Azure для развертывания ресурсов Azure и запуска полного консольного приложения с несколькими командами.

Документация API | Исходный код библиотеки | Пакет (PyPi) | Примеры

В этом видео показано, как начать использовать клиентскую библиотеку для работы с хранилищем BLOB-объектов Azure в Python.

Действия в видео также описаны в следующих разделах.

Предварительные условия

- Учетная запись Azure с активной подпиской— создание учетной записи бесплатно

- Учетная запись хранения Azure — создайте такую учетную запись.

- Python 3.8+

- Подписка Azure — создайте бесплатную учетную запись.

- Python 3.8+

- Интерфейс командной строки разработчика Azure

Установка

В этом разделе описывается подготовка проекта для работы с клиентской библиотекой Хранилище BLOB-объектов Azure для Python.

Создание проекта

Создайте приложение Python с именем BLOB-quickstart.

В окне консоли (например, PowerShell или Bash) создайте новый каталог для проекта:

mkdir blob-quickstartПерейдите в только что созданный каталог blob-quickstart :

cd blob-quickstart

Установка пакетов

В каталоге проекта установите пакеты для клиентских библиотек Хранилище BLOB-объектов Azure и Azure Identity с помощью команды pip install. Вам нужен пакет azure-identity для подключения без пароля к службам Azure.

pip install azure-storage-blob azure-identity

Настройка платформы приложения

В каталоге проекта выполните следующие действия, чтобы создать базовую структуру приложения:

- Откройте новый текстовый файл в редакторе кода.

- Добавьте операторы

import, создайте структуру программы и добавьте базовую обработку исключений, как показано в следующем примере. - Сохраните новый файл как blob_quickstart.py в каталоге blob-quickstart .

import os, uuid

from azure.identity import DefaultAzureCredential

from azure.storage.blob import BlobServiceClient, BlobClient, ContainerClient

try:

print("Azure Blob Storage Python quickstart sample")

# Quickstart code goes here

except Exception as ex:

print('Exception:')

print(ex)

После установки Azure Developer CLI вы можете создать учетную запись хранения данных и запустить пример кода всего несколькими командами. Проект можно запустить в локальной среде разработки или в DevContainer.

Инициализация шаблона интерфейса командной строки разработчика Azure и развертывание ресурсов

В пустом каталоге выполните следующие действия, чтобы инициализировать azd шаблон, подготовить ресурсы Azure и приступить к работе с кодом:

Клонируйте ресурсы репозитория шаблона быстрого начала из GitHub и инициализируйте шаблон локально.

azd init --template blob-storage-quickstart-pythonВам будет предложено получить следующие сведения:

- Environment name: Azure Developer CLI использует это значение в качестве префикса для всех ресурсов Azure, которые она создаёт. Имя должно быть уникальным для всех Azure подписок и в диапазоне от 3 до 24 символов. Имя может содержать только цифры и строчные буквы.

Войдите в Azure:

azd auth loginПодготовка и развертывание ресурсов в Azure:

azd upВам будет предложено получить следующие сведения:

- Подписка: подписка Azure, в которую развертываются ваши ресурсы.

- Расположение: регион Azure, в котором развернуты ресурсы.

Завершение развертывания может занять несколько минут. Результат выполнения команды

azd upвключает имя вновь созданной учетной записи хранения, которое позже понадобится для запуска кода.

Запуск примера кода

На этом этапе вы развернули ресурсы для Azure, и код почти готов к выполнению. Выполните следующие действия, чтобы установить пакеты, обновить имя учетной записи хранения в коде и запустить пример консольного приложения:

-

Install packages: в локальном каталоге установите пакеты для клиентских библиотек Хранилище BLOB-объектов Azure и Azure Identity, выполнив следующую команду:

pip install azure-storage-blob azure-identity -

Обновите имя учетной записи хранения: в локальном каталоге измените файл с именем blob_quickstart.py. Найдите заполнитель

<storage-account-name>и замените его фактическим именем учетной записи хранения, созданной командойazd up. Сохраните изменения. -

Запустите проект: выполните следующую команду, чтобы запустить приложение:

python blob_quickstart.py - Просмотрите выходные данные: это приложение создает тестовый файл в локальной папке данных и отправляет его в контейнер в учетной записи хранения. Затем выводится список объектов-blob в контейнере, и файл загружается с новым именем, чтобы вы могли сравнить старый и новый файлы.

Дополнительные сведения о работе примера кода см. Примеры кода.

После завершения тестирования кода см. раздел "Очистка ресурсов", чтобы удалить ресурсы, созданные командой azd up.

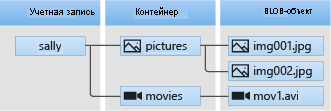

Объектная модель

Хранилище BLOB-объектов Azure оптимизировано для хранения больших объемов неструктурированных данных. Неструктурированные данные — это данные, которые не соответствуют определенной модели данных или определению, например текстовых или двоичных данных. Blob-хранилище имеет три типа ресурсов:

- учетная запись хранения;

- контейнер в учетной записи хранения;

- блоб в контейнере

На следующей схеме показана связь между этими ресурсами:

Используйте следующие классы Python для взаимодействия с этими ресурсами.

-

BlobServiceClient: используйте класс

BlobServiceClientдля работы с ресурсами и контейнерами BLOB-объектов служба хранилища Azure. -

ContainerClient: используйте класс

ContainerClientдля работы с контейнерами служба хранилища Azure и BLOB-объектами. -

BlobClient: Используйте класс

BlobClientдля работы с BLOB-объектами служба хранилища Azure.

Примеры кода

В этих примерах фрагментов кода показано, как выполнять следующие задачи с помощью клиентской библиотеки Хранилища BLOB-объектов Azure для Python:

- Аутентификация в Azure и авторизация доступа к данным BLOB

- Создание контейнера

- Загрузка объектов в контейнер

- Список блобов в контейнере

- Загрузить BLOB

- Удаление контейнера

Примечание.

Шаблон ИНТЕРФЕЙСА командной строки разработчика Azure содержит файл с примером кода. В следующих примерах приведены подробные сведения для каждой части примера кода. Шаблон реализует рекомендуемый метод проверки подлинности без пароля, как описано в разделе "Проверка подлинности в Azure ". Способ со строкой подключения отображается как альтернатива, но не используется в шаблоне и не рекомендуется для продакшн-кода.

Проверка подлинности в Azure и авторизация доступа к данным BLOB

Запросы приложений к Хранилищу BLOB-объектов Azure должны быть авторизованы. Использование класса DefaultAzureCredential, предоставленного клиентской библиотекой удостоверений Azure, является рекомендуемым подходом для реализации беспарольных подключений к службам Azure в вашем коде, включая Blob-хранилище.

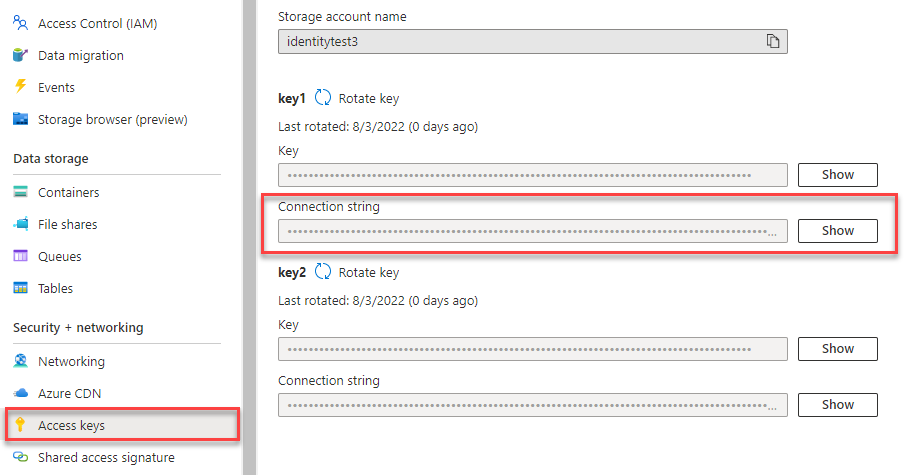

Вы также можете авторизовать запросы к Хранилищу BLOB-объектов Azure с помощью ключа доступа к учетной записи. Однако этот подход следует использовать с осторожностью. Разработчики должны тщательно следить за тем, чтобы не раскрыть ключи доступа в незащищенном расположении. Любой пользователь, имеющий ключ доступа, может авторизовать запросы к учетной записи хранения и эффективно иметь доступ ко всем данным.

DefaultAzureCredential предлагает улучшенные преимущества управления и безопасности по сравнению с ключом учетной записи, чтобы разрешить проверку подлинности без пароля. Оба варианта показаны в следующем примере.

DefaultAzureCredential поддерживает несколько методов проверки подлинности и определяет, какой метод следует использовать во время выполнения. Такой подход позволяет приложению использовать различные способы проверки подлинности в разных средах (локальной и рабочей) без реализации кода для конкретной среды.

Сведения о порядке и местах, в которых DefaultAzureCredential ищет учетные данные, можно найти в обзоре библиотеки Azure Identity.

Например, ваше приложение может пройти аутентификацию с помощью учетных данных для входа в Azure CLI при локальной разработке. Затем приложение может использовать управляемую идентификацию после развертывания в Azure. Для такого перехода не требуется изменять код.

Назначение ролей учетной записи пользователя Microsoft Entra

Если вы выполняете разработку локально, убедитесь, что учетная запись пользователя, через которую осуществляется доступ к данным BLOB-объектов, имеет правильные разрешения. Вам потребуется роль Storage Blob Data Contributor для чтения и записи данных BLOB-объектов. Чтобы назначить себе эту роль, вам потребуется, чтобы вам назначили роль Администратора доступа пользователей или другую роль, в которую включено действие Microsoft.Authorization/roleAssignments/write. Роли Azure RBAC можно назначить пользователю с помощью портала Azure, Azure CLI или Azure PowerShell. Дополнительные сведения о роли участника данных BLOB-объектов хранилища см. в разделе "Участник данных BLOB-объектов хранилища". Дополнительные сведения о доступных областях назначения ролей см. в статье "Общие сведения о области для Azure RBAC".

В этом сценарии вы назначите разрешения для своей учетной записи пользователя, ограниченные учетной записью хранения, чтобы обеспечить соблюдение принципа минимальных привилегий. В рамках этой практики пользователям предоставляются только минимальные необходимые разрешения, что позволяет создавать более защищенные рабочие среды.

В следующем примере роль участника данных BLOB-объектов хранилища назначается учетной записи пользователя, которая предоставляет доступ как для чтения, так и записи к данным BLOB-объектов в вашей учетной записи хранения.

Внимание

В большинстве случаев для распространения назначения ролей в Azure потребуется минута или две, но в редких случаях может потребоваться до восьми минут. Если при первом запуске кода возникают ошибки аутентификации, подождите несколько минут и повторите попытку.

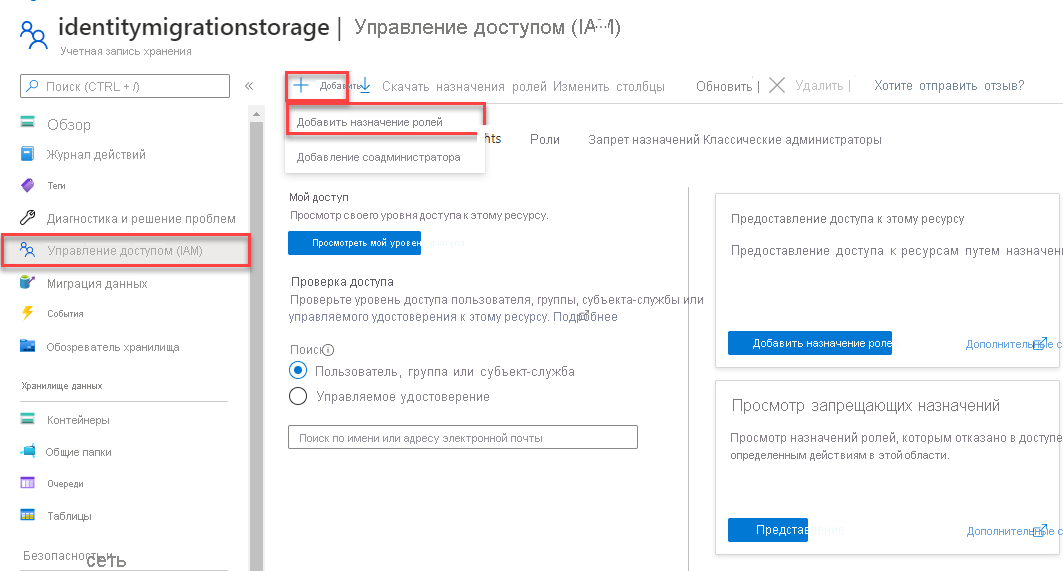

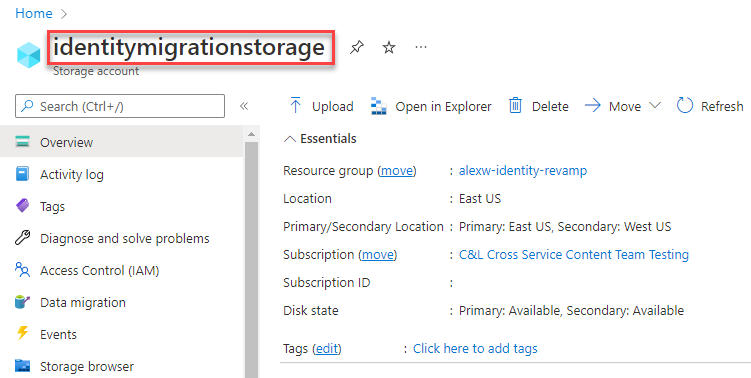

На портале Azure найдите свою учетную запись хранения, воспользовавшись основной панелью поиска или областью навигации слева.

На странице обзора учетной записи хранения выберите Контроль доступа (IAM) в меню слева.

На странице Контроль доступа (IAM) откройте вкладку Назначения ролей.

Выберите + Добавить в верхнем меню, а затем выберите Добавить назначение роли в появившемся раскрывающемся меню.

Используйте поле поиска, чтобы отфильтровать результаты для отображения нужной роли. В этом примере найдите Storage Blob Data Contributor и выберите соответствующий результат, а затем нажмите Далее.

В разделе Назначение доступа для выберите Пользователь, группа или субъект-служба и + Выбрать членов.

В диалоговом окне найдите имя пользователя Microsoft Entra (обычно ваш user@domain адрес электронной почты), а затем выберите в нижней части диалогового окна.

Нажмите кнопку Проверить и назначить, чтобы перейти на последнюю страницу, а затем еще раз Проверить и назначить, чтобы завершить процесс.

Войдите и подключите код приложения к Azure с помощью DefaultAzureCredential

Чтобы авторизовать доступ к данным в учетной записи хранения, выполните следующие действия.

Убедитесь, что вы прошли проверку подлинности с той же учетной записью Microsoft Entra, которую вы использовали для назначения роли в учетной записи хранилища. Вы можете пройти проверку подлинности с помощью Azure CLI, Visual Studio Code или Azure PowerShell.

Войдите в Azure с помощью Azure CLI, выполнив следующую команду:

az loginЧтобы использовать

DefaultAzureCredential, убедитесь, что установлен пакет удостоверений Azure и класс импортируется:from azure.identity import DefaultAzureCredential from azure.storage.blob import BlobServiceClientДобавьте этот код в

tryблок. Когда код выполняется на локальной рабочей станции,DefaultAzureCredentialиспользует учетные данные разработчика из приоритетного инструмента, в который выполнен вход, для аутентификации в Azure. Примерами этих средств являются Azure CLI или Visual Studio Code.account_url = "https://<storageaccountname>.blob.core.windows.net" default_credential = DefaultAzureCredential() # Create the BlobServiceClient object blob_service_client = BlobServiceClient(account_url, credential=default_credential)Обновите имя учётной записи хранилища в URI вашего объекта

BlobServiceClient. Имя учетной записи хранения можно найти на странице обзора портала Azure.

Примечание.

При развертывании в Azure этот же код может авторизовать запросы на служба хранилища Azure из приложения, работающего в Azure. Однако необходимо включить управляемое удостоверение в приложении в Azure. Затем настройте учетную запись хранения, чтобы разрешить подключение к управляемому удостоверению. Подробные инструкции по настройке этого подключения между службами Azure см. в учебнике по проверке подлинности в приложениях, размещенных в Azure.

Создание контейнера

Создайте контейнер в учетной записи хранения, вызвав метод create_container объекта blob_service_client . В этом примере код добавляет значение GUID к имени контейнера, чтобы убедиться, что он уникальный.

Добавьте следующий код в конец блока try.

# Create a unique name for the container

container_name = str(uuid.uuid4())

# Create the container

container_client = blob_service_client.create_container(container_name)

Дополнительные сведения о создании контейнера и изучении дополнительных примеров кода см. в статье "Создание контейнера BLOB-объектов с помощью Python".

Внимание

Имена контейнеров должны состоять из знаков нижнего регистра. Дополнительные сведения об именовании контейнеров и больших двоичных объектов см. в статье Naming and Referencing Containers, Blobs, and Metadata (Именование контейнеров, больших двоичных объектов и метаданных и ссылка на них).

Загрузка блобов в контейнер

Загрузите BLOB-объект в контейнер с помощью upload_blob. Пример кода создает текстовый файл в локальном каталоге данных для отправки в контейнер.

Добавьте следующий код в конец блока try.

# Create a local directory to hold blob data

local_path = "./data"

os.mkdir(local_path)

# Create a file in the local data directory to upload and download

local_file_name = str(uuid.uuid4()) + ".txt"

upload_file_path = os.path.join(local_path, local_file_name)

# Write text to the file

file = open(file=upload_file_path, mode='w')

file.write("Hello, World!")

file.close()

# Create a blob client using the local file name as the name for the blob

blob_client = blob_service_client.get_blob_client(container=container_name, blob=local_file_name)

print("\nUploading to Azure Storage as blob:\n\t" + local_file_name)

# Upload the created file

with open(file=upload_file_path, mode="rb") as data:

blob_client.upload_blob(data)

Чтобы узнать больше об отправке BLOB-объектов и ознакомиться с другими примерами кода, см. статью Отправка BLOB-объекта с помощью Python.

Перечислить объекты типа BLOB в контейнере

Перечислите блобы в контейнере, вызвав метод list_blobs. В этом случае в контейнер был добавлен только один блоб, поэтому операция перечисления возвращает только этот объект.

Добавьте следующий код в конец блока try.

print("\nListing blobs...")

# List the blobs in the container

blob_list = container_client.list_blobs()

for blob in blob_list:

print("\t" + blob.name)

Чтобы узнать больше о выводе списка BLOB-объектов и ознакомиться с дополнительными примерами кода, см. Вывод списка BLOB-объектов с помощью Python.

скачивание больших двоичных объектов;

Скачайте созданный ранее объект, вызвав метод download_blob. Пример кода добавляет суффикс "DOWNLOAD" к имени файла, чтобы в локальной файловой системе можно было просмотреть оба файла.

Добавьте следующий код в конец блока try.

# Download the blob to a local file

# Add 'DOWNLOAD' before the .txt extension so you can see both files in the data directory

download_file_path = os.path.join(local_path, str.replace(local_file_name ,'.txt', 'DOWNLOAD.txt'))

container_client = blob_service_client.get_container_client(container= container_name)

print("\nDownloading blob to \n\t" + download_file_path)

with open(file=download_file_path, mode="wb") as download_file:

download_file.write(container_client.download_blob(blob.name).readall())

Дополнительные сведения о скачивании больших двоичных объектов и дополнительные примеры кода см. в статье "Скачать большой двоичный объект с помощью Python".

Удаление контейнера

Следующий код очищает ресурсы, созданные приложением, удалив весь контейнер с помощью метода delete_container . Вы также можете удалить локальные файлы, если вы хотите.

Приложение приостанавливается для получения ввода от пользователя, вызывая input(), перед удалением блоба, контейнера и локальных файлов. Убедитесь, что ресурсы были созданы правильно перед их удалением.

Добавьте следующий код в конец блока try.

# Clean up

print("\nPress the Enter key to begin clean up")

input()

print("Deleting blob container...")

container_client.delete_container()

print("Deleting the local source and downloaded files...")

os.remove(upload_file_path)

os.remove(download_file_path)

os.rmdir(local_path)

print("Done")

Дополнительные сведения об удалении контейнера и изучении дополнительных примеров кода см. в статье Delete и восстановление контейнера BLOB-объектов с помощью Python.

Выполнение кода

В этом приложении тестовый файл создается в локальной папке, а затем передается в Хранилище BLOB-объектов Azure. Затем пример перечисляет BLOB-объекты в контейнере и скачивает файл, сохраняя его под новым именем. Теперь вы можете сравнить старый и новый файлы.

Перейдите в каталог, содержащий файл blob_quickstart.py , и выполните следующую python команду, чтобы запустить приложение:

python blob_quickstart.py

Выходные данные приложения аналогичны следующему примеру (значения UUID, пропущенные для удобочитаемости):

Azure Blob Storage Python quickstart sample

Uploading to Azure Storage as blob:

quickstartUUID.txt

Listing blobs...

quickstartUUID.txt

Downloading blob to

./data/quickstartUUIDDOWNLOAD.txt

Press the Enter key to begin clean up

Deleting blob container...

Deleting the local source and downloaded files...

Done

Прежде чем начать процесс удаления, проверьте наличие двух файлов в папке data. Их можно сравнить и увидеть, что они идентичны.

Очистка ресурсов

После того как вы проверите файлы и завершите тестирование, нажмите Enter, чтобы удалить тестовые файлы вместе с контейнером, который вы создали в учетной записи хранения. Вы также можете использовать Azure CLI для удаления ресурсов.

Когда вы закончите работу с кратким руководством, очистите ресурсы, созданные с помощью следующей команды:

azd down

Вам будет предложено подтвердить удаление ресурсов. Введите y для подтверждения.