Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Плагин Azure CNI обеспечивает сеть для каждого контейнера или пода на отдельных Docker-узлах и в кластерах Kubernetes. В этой статье вы узнаете, как установить и настроить подключаемый модуль CNI для автономного узла Docker Linux.

Предварительные условия

- Учетная запись Azure с активной подпиской. Создайте учетную запись бесплатно .

Создайте группу ресурсов

На портале Azure найдите и выберите элемент Группа ресурсов.

Нажмите кнопку +Создать.

На вкладке "Основы" создайте группу ресурсов, введите или выберите следующие сведения:

Настройка Значение Подписка Выберите свою подписку. Группа ресурсов Введите test-rg. Область/регион Выберите регион Восточная часть США 2. Выберите Review + create.

Нажмите кнопку "Создать".

Создание виртуальной сети

Следующая процедура создает виртуальную сеть с подсетью ресурсов.

На портале найдите и выберите "Виртуальные сети".

На странице Виртуальные сети выберите команду + Создать.

На вкладке "Основы" создайте виртуальную сеть, введите или выберите следующие сведения:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку. Группа ресурсов Выберите test-rg. Сведения об экземпляре Имя. Введите vnet-1. Область/регион Выберите регион Восточная часть США 2. Нажмите кнопку "Далее ", чтобы перейти на вкладку "Безопасность ".

Нажмите Далее, чтобы перейти во вкладку IP-адреса.

В поле адресного пространства в подсетях выберите подсеть по умолчанию .

В разделе "Изменить подсеть" введите или выберите следующие сведения:

Настройка Значение Сведения о подсети Шаблон подсети Оставьте значение «По умолчанию». Имя. Введите subnet-1. Начальный адрес Оставьте значение по умолчанию 10.0.0.0. Размер подсети Оставьте значение по умолчанию /24 (256 адресов). Выберите Сохранить.

Выберите "Проверка и создание " в нижней части экрана и при прохождении проверки нажмите кнопку "Создать".

Развертывание Бастиона Azure

Бастион Azure использует браузер для подключения к виртуальным машинам в виртуальной сети через Secure Shell (SSH) или протокол удаленного рабочего стола (RDP) с помощью частных IP-адресов. Виртуальные машины не нуждаются в общедоступных IP-адресах, клиентском программном обеспечении или специальной конфигурации. Дополнительные сведения о Бастионе Azure см. в статье Бастион Azure.

Примечание.

Начисление оплаты по часам начинается с момента развертывания Бастиона, вне зависимости от объема исходящих данных. Дополнительные сведения см. в разделе "Цены и номера SKU". Если вы развертываете Бастион в рамках руководства или теста, рекомендуется удалить этот ресурс после завершения работы с ним.

В поле поиска в верхней части портала введите Бастион. Выберите Bastions в результатах поиска.

Нажмите кнопку +Создать.

На вкладке "Основы " создайте бастион, введите или выберите следующие сведения:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку. Группа ресурсов Выберите test-rg. Сведения об экземпляре Имя. Введите бастион. Область/регион Выберите регион Восточная часть США 2. Тир Выберите разработчика. Настройка виртуальных сетей Виртуальная сеть Выберите vnet-1. Выберите Review + create.

Нажмите кнопку "Создать".

Развертывание узла Бастиона может занять несколько минут. Вы можете продолжать выполнение шагов во время развертывания узла Бастиона.

Создание виртуальной машины

В поле поиска в верхней части портала введите Виртуальная машина. В результатах поиска выберите Виртуальные машины.

Выберите + Создать, затем выберите Виртуальная машина Azure.

В разделе "Создание виртуальной машины " или на вкладке "Основные сведения" выберите следующие сведения:

Настройка Значение Сведения о проекте Подписка Выберите свою подписку. Группа ресурсов Выберите test-rg. Сведения об экземпляре Имя виртуальной машины Введите vm-1. Область/регион Выберите регион (США) Восточная часть США 2. Параметры доступности Выберите Избыточность инфраструктуры не требуется. Тип безопасности Выберите Стандартное. Изображение Выберите Ubuntu Server 24.04 LTS — x64 Gen2. Архитектура виртуальной машины Оставьте значение по умолчанию x64. Размер Выберите размер. Учетная запись администратора Тип аутентификации Выберите Открытый ключ SSH. Имя пользователя Введите имя пользователя. SSH public key source (Источник открытого ключа SSH) Выберите Создать новую пару ключей. Имя пары ключей Введите vm-1-key. Правила входящего порта Общедоступные входящие порты Выберите Отсутствует. Нажмите кнопку "Далее": диски , а затем " Далее: сеть".

На вкладке "Сеть" введите или выберите следующие сведения:

Настройка Значение Сетевой интерфейс Виртуальная сеть Выберите vnet-1. Подсеть Выберите подсеть 1 (10.0.0.0/24). Общедоступный IP-адрес Выберите Отсутствует. Группа безопасности сети сетевого интерфейса (NIC) Выберите Дополнительно. Настройка группы безопасности сети Выберите Создать новый.

В поле "Имя" введите nsg-1.

Нажмите кнопку ОК.Оставьте остальные параметры по умолчанию и выберите "Просмотр и создание".

Нажмите кнопку "Создать".

Появится всплывающее окно "Создать новую пару ключей ". Выберите Download private key and create resource (Скачать закрытый ключ и создать ресурс).

Файл закрытого ключа загружается на компьютер. Сохраните файл закрытого ключа в известном расположении на компьютере. Этот ключ используется для подключения к виртуальной машине с помощью Бастиона Azure на следующем шаге.

Добавить IP-конфигурацию

Подключаемый модуль Azure CNI выделяет IP-адреса контейнерам из пула адресов, который вы создаете в виртуальном сетевом интерфейсе виртуальной машины. Для каждого контейнера на узле ip-конфигурация должна существовать в интерфейсе виртуальной сети. Если количество контейнеров на сервере превышает IP-конфигурации в интерфейсе виртуальной сети, контейнер запускается, но не имеет IP-адреса.

В этом разделе описано, как добавить IP-конфигурацию в интерфейс виртуальной сети созданной ранее виртуальной машины.

В поле поиска в верхней части портала введите Виртуальная машина. В результатах поиска выберите Виртуальные машины.

Выберите vm-1.

В разделе Параметры выберите Сеть.

Выберите имя сетевого интерфейса рядом с сетевым интерфейсом:. Сетевой интерфейс называется vm-1 с добавлением случайного числа.

В разделе Параметры сетевого интерфейса выберите Конфигурации IP.

в конфигурациях IP выберите ipconfig1 из списка Имя.

В параметрах ipconfig1 измените назначение частного IP-адреса с Dynamic на Static.

Выберите Сохранить.

Вернитесь к IP-конфигурациям.

Выберите + Добавить.

Введите или выберите следующие сведения для добавления IP-конфигурации:

Настройка Значение Имя. Введите ipconfig-2. Параметры частного IP-адреса Распределение Выберите Статический. IP-адрес Введите 10.0.0.5. Нажмите ОК.

Убедитесь, что ipconfig-2 добавлен в качестве вторичной IP-конфигурации.

Повторите предыдущие шаги, чтобы добавить столько конфигураций, сколько контейнеров вы хотите развернуть на узле контейнера.

Установите Docker.

Подсистема контейнеров Docker должна быть установлена и настроена на созданной ранее виртуальной машине.

Войдите на виртуальную машину, которую вы создали ранее, используя узел Azure Bastion, развернутый вместе с виртуальной сетью.

В поле поиска в верхней части портала введите Виртуальная машина. В результатах поиска выберите Виртуальные машины.

Выберите vm-1.

В разделе "Обзорвиртуальной машины-1" выберите "Подключиться"и "Подключиться через бастион".

На странице подключения бастиона введите или выберите следующие сведения:

Настройка Значение Тип проверки подлинности Выберите закрытый ключ SSH из локального файла. Имя пользователя Введите созданное имя пользователя. Локальный файл Выберите файл закрытого ключа vm-1-key, который вы скачали. Нажмите Подключиться.

Инструкции по установке Docker на узле контейнера Ubuntu см. в разделе "Установка подсистемы Docker в Ubuntu".

После установки Docker на виртуальной машине следуйте инструкциям после установки Linux. Инструкции по завершению установки Docker на Linux см. Шаги после установки Docker.

После установки Docker на виртуальной машине выполните действия, описанные в этой статье.

Установка подключаемого модуля CNI и создание тестового контейнера

Плагин Azure CNI поддерживается в рамках проекта на GitHub и доступен для загрузки на GitHub. В этой статье вы используете git в виртуальной машине, чтобы клонировать репозиторий для подключаемого модуля, а затем установить и настроить подключаемый модуль.

Дополнительные сведения о подключаемом модуле Azure CNI см. в статье "Сеть контейнеров Microsoft Azure".

В поле поиска в верхней части портала введите Виртуальная машина. В результатах поиска выберите Виртуальные машины.

Выберите vm-1.

В обзореvm-1 выберите "Подключиться", затем "Подключиться через Bastion".

На странице подключения бастиона введите или выберите следующие сведения:

Настройка Значение Тип проверки подлинности Выберите закрытый ключ SSH из локального файла. Имя пользователя Введите созданное имя пользователя. Локальный файл Выберите файл закрытого ключа vm-1-key, который вы скачали. Нажмите Подключиться.

Приложение jq требуется для скрипта установки для подключаемого модуля CNI, используйте следующий пример для установки приложения:

sudo apt-get update sudo apt-get install jqЗатем клонируйте репозиторий подключаемого модуля CNI. Используйте следующий пример, чтобы клонировать репозиторий:

git clone https://github.com/Azure/azure-container-networking.gitНастройте права доступа и установите подключаемый модуль CNI. Для команды установки скрипта требуется номер версии плагина CNI. На момент написания этой статьи новейшая версия —

v1.4.39. Чтобы получить последнюю версию подключаемого модуля или предыдущих версий, см. раздел "Выпуски".cd ./azure-container-networking/scripts chmod u+x install-cni-plugin.sh sudo ./install-cni-plugin.sh v1.4.39 chmod u+x docker-run.shЧтобы запустить контейнер с подключаемым модулем CNI, необходимо использовать специальный скрипт, который поставляется с подключаемым модулем для создания и запуска контейнера. В следующем примере создается контейнер Alpine с использованием скрипта подключаемого модуля CNI.

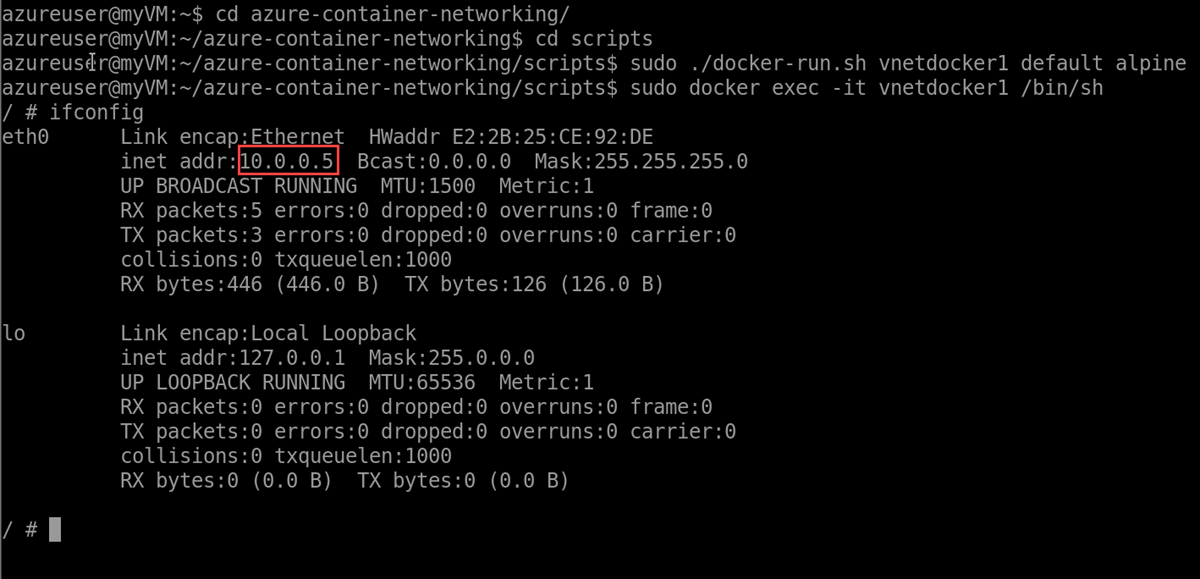

sudo ./docker-run.sh vnetdocker1 default alpineЧтобы убедиться, что контейнер получил ранее настроенный IP-адрес, подключитесь к контейнеру и просмотрите IP-адрес:

sudo docker exec -it vnetdocker1 /bin/shifconfigИспользуйте команду в следующем примере, чтобы проверить, назначен ли IP-адрес контейнеру:ifconfig

Завершив использование созданных ресурсов, можно удалить группу ресурсов и все ее ресурсы.

Войдите на портал Azure; найдите в поиске и выберите Группы ресурсов.

На странице групп ресурсов выберите группу ресурсов test-rg.

На странице test-rg выберите "Удалить группу ресурсов".

Введите test-rg в поле Ввод имени группы ресурсов, чтобы подтвердить удаление, а затем нажмите кнопку "Удалить".

Следующие шаги

Из этой статьи вы узнали, как установить подключаемый модуль Azure CNI и создать тестовый контейнер.

Дополнительные сведения о сети контейнеров Azure и службе Azure Kubernetes см. в следующем разделе: