Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье показано, как создать самозаверяющий корневой сертификат, а также сертификаты клиента с помощью PowerShell в Windows 10 или Windows Server 2016 или более поздней версии. Действия, описанные в этой статье, помогут создать PFX-файлы и CER-файлы. Сведения о PEM-файлах см. в статье Linux OpenSSL или strongSwan .

Командлеты PowerShell, которые используются для создания сертификатов, являются частью операционной системы и не работают в других версиях Windows. Операционная система сервера виртуальных машин используется только для создания сертификатов. После создания сертификатов их можно отправить или установить в любой поддерживаемой клиентской операционной системе.

Если у вас нет компьютера, соответствующего требованиям операционной системы для этих инструкций, можно использовать небольшую виртуальную машину Windows в качестве обходного решения или использовать MakeCert для создания сертификатов. Сертификаты, созданные с помощью другого метода, можно установить на любой поддерживаемой клиентской операционной системе.

Создание самозаверяющего корневого сертификата

Используйте командлет New-SelfSignedCertificate для создания самоподписанного корневого сертификата. Дополнительные сведения о параметрах см. в разделе New-SelfSignedCertificate.

На компьютере с Windows 10 или более поздней версией или Windows Server 2016 откройте консоль Windows PowerShell с более высоким уровнем привилегий.

Создайте самозаверяющий корневой сертификат. В следующем примере создается самозаверяющий корневой сертификат с именем P2SRootCert, автоматически установленный в файле Certificates-Current User\Personal\Certificates. Этот сертификат можно просмотреть, открыв файл certmgr.msc или раздел Управление сертификатами пользователей.

Перед использованием этого примера внесите необходимые изменения. Параметр NotAfter является необязательным. По умолчанию без этого параметра срок действия сертификата истекает в течение 1 года.

$params = @{ Type = 'Custom' Subject = 'CN=P2SRootCert' KeySpec = 'Signature' KeyExportPolicy = 'Exportable' KeyUsage = 'CertSign' KeyUsageProperty = 'Sign' KeyLength = 2048 HashAlgorithm = 'sha256' NotAfter = (Get-Date).AddMonths(24) CertStoreLocation = 'Cert:\CurrentUser\My' } $cert = New-SelfSignedCertificate @paramsОставьте консоль PowerShell открытой и перейдите к следующим шагам, чтобы создать сертификат клиента.

Создание сертификата клиента

Каждый клиентский компьютер, подключающийся к виртуальной сети с использованием типа "точка — сеть", должен иметь сертификат клиента. Вы можете создать сертификат клиента из самозаверяющего корневого сертификата, а затем экспортировать и установить его. Если сертификат клиента не установлен, произойдет сбой аутентификации.

Ниже описан способ создания сертификата клиента из самозаверяющего корневого сертификата. Из одного корневого сертификата можно создать несколько сертификатов клиента. При создании сертификатов клиента с помощью приведенных ниже инструкций сертификат клиента автоматически устанавливается на компьютер, который использовался для его создания. Если вы хотите установить сертификат клиента на другом клиентском компьютере, экспортируйте сертификат.

В примерах используется командлет New-SelfSignedCertificate для создания клиентского сертификата.

Пример 1. Сеанс консоли PowerShell по-прежнему открыт

Если вы не закрыли консоль PowerShell после создания самозаверяющегося корневого сертификата, воспользуйтесь этим примером. Этот пример является продолжением предыдущего раздела и в нем используется переменная $cert. Если вы закрыли консоль PowerShell после создания самозаверяющего корневого сертификата или создаете дополнительные сертификаты клиента в новом сеансе консоли PowerShell, выполните инструкции, описанные в примере 2.

Измените и запустите пример, чтобы создать сертификат клиента. Если выполнить этот пример, не изменив его, то будет создан сертификат клиента P2SChildCert. Если требуется указать другое имя дочернего сертификата, измените значение CN. Не изменяйте TextExtension при выполнении данного примера. Сертификат клиента, который создается, автоматически устанавливается в папку Certificates - Current User\Personal\Certificates на компьютере.

$params = @{

Type = 'Custom'

Subject = 'CN=P2SChildCert'

DnsName = 'P2SChildCert'

KeySpec = 'Signature'

KeyExportPolicy = 'Exportable'

KeyLength = 2048

HashAlgorithm = 'sha256'

NotAfter = (Get-Date).AddMonths(18)

CertStoreLocation = 'Cert:\CurrentUser\My'

Signer = $cert

TextExtension = @(

'2.5.29.37={text}1.3.6.1.5.5.7.3.2')

}

New-SelfSignedCertificate @params

Пример 2. Новый сеанс консоли PowerShell

Если вы создаете дополнительные сертификаты клиента или не используете тот же сеанс PowerShell, в котором был создан самозаверяющий корневой сертификат, выполните следующие шаги:

Определите самозаверяющий корневой сертификат, установленный на компьютере. Этот командлет возвращает список сертификатов, установленных на компьютере.

Get-ChildItem -Path "Cert:\CurrentUser\My"Найдите имя субъекта в полученном списке, а затем скопируйте отпечаток, расположенный рядом с ним, в текстовый файл. В следующем примере указано два сертификата. CN-имя — это имя самоподписанного корневого сертификата, из которого вы хотите создать дочерний сертификат. В данном случае это P2SRootCert.

Thumbprint Subject ---------- ------- AED812AD883826FF76B4D1D5A77B3C08EFA79F3F CN=P2SChildCert4 7181AA8C1B4D34EEDB2F3D3BEC5839F3FE52D655 CN=P2SRootCertОбъявите переменную для корневого сертификата, используя отпечаток из предыдущего шага. Замените THUMBPRINT отпечатком корневого сертификата, на основе которого требуется создать дочерний сертификат.

$cert = Get-ChildItem -Path "Cert:\CurrentUser\My\<THUMBPRINT>"Например, используя отпечаток P2SRootCert из предыдущего шага, переменная будет выглядеть следующим образом.

$cert = Get-ChildItem -Path "Cert:\CurrentUser\My\7181AA8C1B4D34EEDB2F3D3BEC5839F3FE52D655"Измените и запустите пример, чтобы создать сертификат клиента. Если выполнить этот пример, не изменив его, то будет создан сертификат клиента P2SChildCert. Если требуется указать другое имя дочернего сертификата, измените значение CN. Не изменяйте TextExtension при выполнении данного примера. Сертификат клиента, который создается, автоматически устанавливается в папку Certificates - Current User\Personal\Certificates на компьютере.

$params = @{ Type = 'Custom' Subject = 'CN=P2SChildCert' DnsName = 'P2SChildCert1' KeySpec = 'Signature' KeyExportPolicy = 'Exportable' KeyLength = 2048 HashAlgorithm = 'sha256' NotAfter = (Get-Date).AddMonths(18) CertStoreLocation = 'Cert:\CurrentUser\My' Signer = $cert TextExtension = @( '2.5.29.37={text}1.3.6.1.5.5.7.3.2') } New-SelfSignedCertificate @params

Экспорт открытого ключа корневого сертификата (.cer)

После создания самозаверяющего корневого сертификата экспортируйте его CER-файл (не закрытый ключ). Позднее вы отправите в Azure необходимые данные сертификата, сохраненные в файл. Чтобы экспортировать CER-файл для самозаверяющего корневого сертификата и получить необходимые данные сертификата, сделайте следующее.

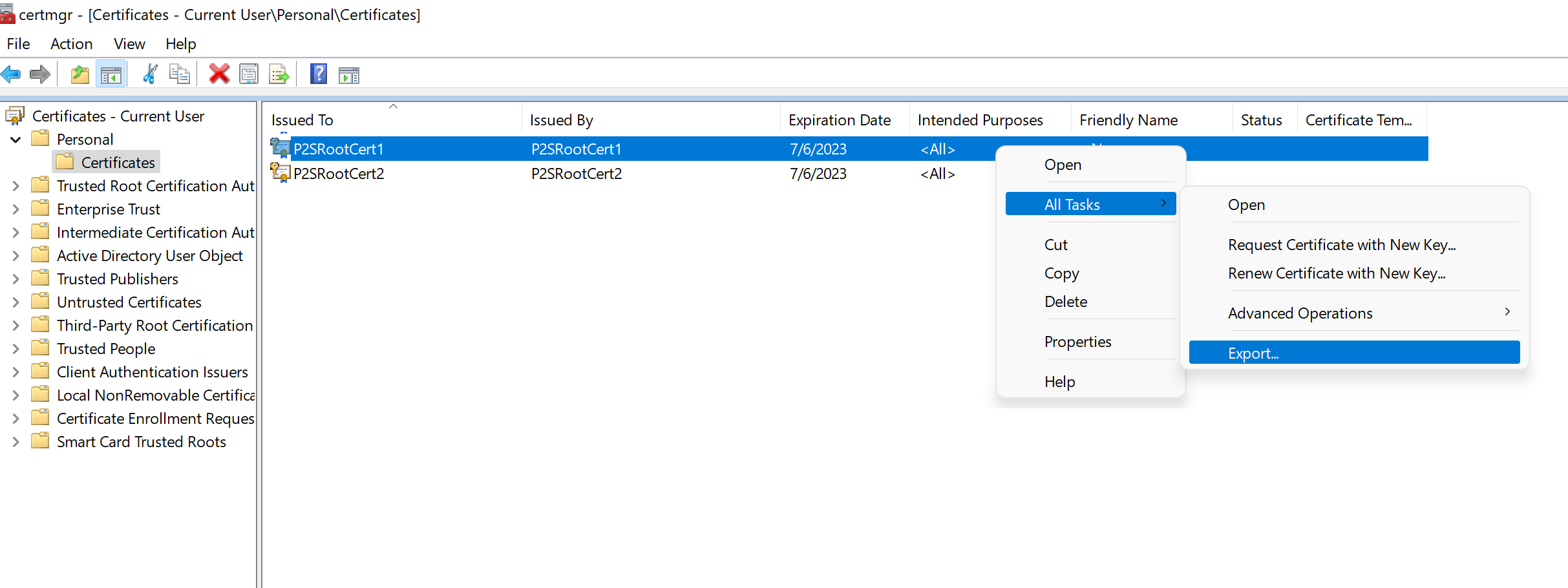

Чтобы получить CER-файл сертификата, откройте окно Управление сертификатами пользователей.

Найдите самозаверяющий корневой сертификат, как правило, в сертификатах — current User\Personal\Certificates и щелкните правой кнопкой мыши. Выберите все задачи ->Экспорт. Откроется мастер экспорта сертификатов.

Если сертификат не удается найти в разделе "Current User\Personal\Certificates", возможно, вы случайно открыли сертификаты — локальный компьютер, а не сертификаты — текущий пользователь.

В мастере нажмите кнопку Далее.

Нажмите кнопку "Нет", не экспортируйте закрытый ключ и нажмите кнопку "Далее".

На странице "Формат файла экспорта" выберите кодировка Base-64, X.509 (.CER), а затем нажмите Далее.

На странице Имя экспортируемого файла нажмите кнопку Обзор, чтобы перейти в расположение для экспорта сертификата. В поле Имя файлавведите имя для файла сертификата. Затем выберите Далее.

Нажмите кнопку "Готово ", чтобы экспортировать сертификат.

Вы увидите подтверждение о том, что экспорт выполнен успешно.

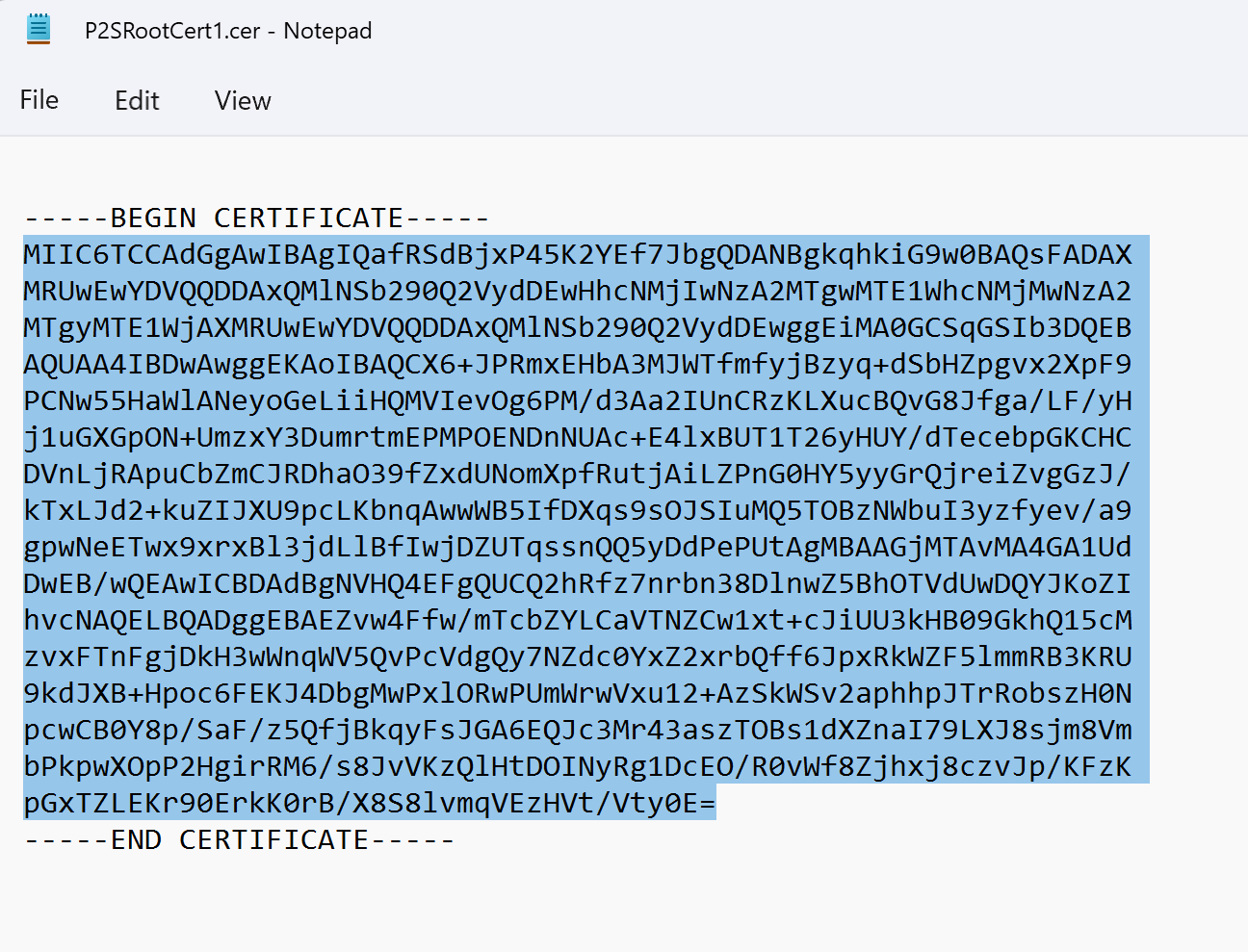

Перейдите в расположение, куда вы экспортировали сертификат, и откройте его в Блокноте или любом другом текстовом редакторе. Если вы экспортировали сертификат в требуемом формате кодировки Base-64 X.509 (.CER), вы увидите текст, аналогичный следующему примеру. Раздел, выделенный синим цветом, содержит сведения, которые вам нужно скопировать и отправить в Azure.

Если ваш файл не похож на приведенный пример, это, скорее всего, означает, что экспорт выполнен не в формате X.509 (.CER) с кодировкой Base-64. Кроме того, при использовании другого текстового редактора вместо Блокнота следует учитывать, что в некоторых редакторах может без ведома пользователя выполняться нежелательное форматирование текста. Это может вызвать проблемы при передаче текста из этого сертификата в Azure.

Экспорт самозаверяющего корневого сертификата и закрытого ключа для его сохранения (необязательно)

Может возникнуть необходимость экспортировать самозаверяющий корневой сертификат и сохранить его как резервную копию в надежном месте. При необходимости позже можно будет установить его на другом компьютере и создать дополнительные сертификаты клиента. Чтобы экспортировать самозаверяющий корневой сертификат в формате PFX, выберите корневой сертификат и выполните те же действия, что описаны в разделе Экспорт сертификата клиента.

Экспорт сертификата клиента

Созданный сертификат клиента автоматически устанавливается на компьютере, который использовался для его создания. Если вы хотите установить созданный сертификат клиента на другой клиентский компьютер, то его сначала необходимо экспортировать.

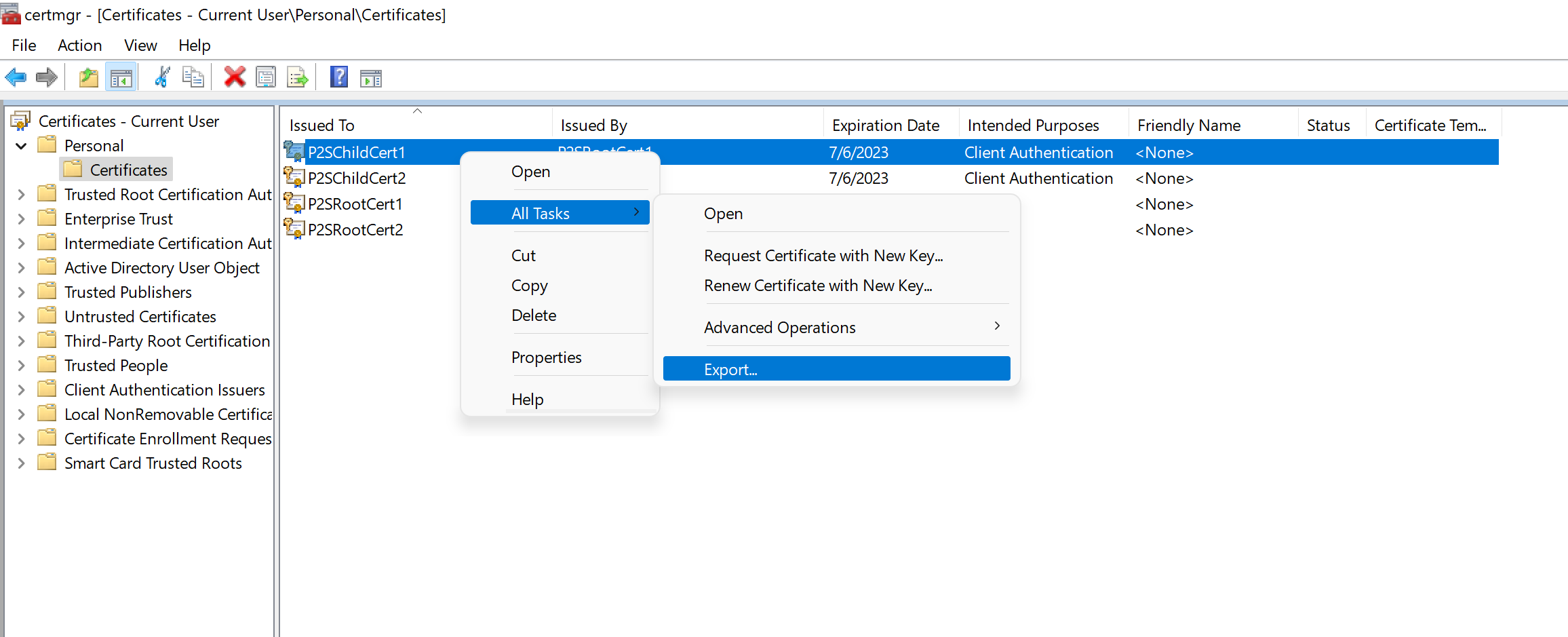

Чтобы экспортировать сертификат клиента, откройте раздел Управление сертификатами пользователей. По умолчанию создаваемые сертификаты клиента хранятся в папке Certificates - Current User\Personal\Certificates. Щелкните правой кнопкой мыши сертификат, который нужно экспортировать, выберите Все задачи, а затем — Экспорт, чтобы открыть мастер экспорта сертификатов.

В мастере экспорта сертификатов нажмите кнопку Далее, чтобы продолжить.

Выберите Да, экспортировать закрытый ключ, а затем нажмите кнопку Далее.

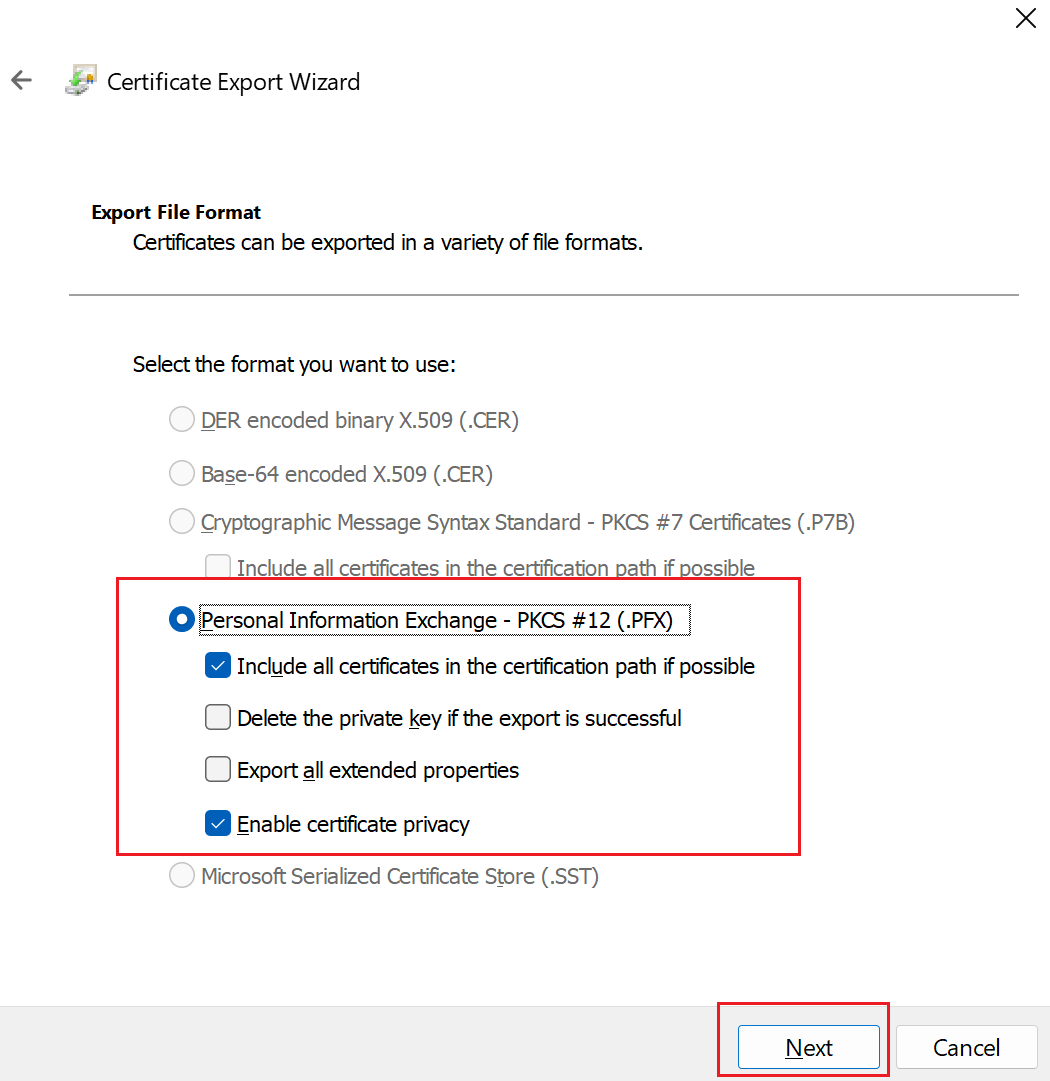

На странице Формат экспортируемого файла оставьте настройки по умолчанию. Не забудьте установить флажок Включить по возможности все сертификаты в путь сертификации. При этом также будут экспортированы данные корневого сертификата, необходимые для успешной аутентификации клиента. Без этих данных аутентификация клиента завершится ошибкой, так как у клиента не будет доверенного корневого сертификата. Затем нажмите кнопку Далее.

На странице Безопасность следует защитить закрытый ключ. Если вы решите использовать пароль, обязательно запишите или запомните пароль, заданный для этого сертификата. Затем нажмите кнопку Далее.

На странице Файл для экспорта нажмите кнопку Обзор, чтобы перейти в место, куда вы хотите экспортировать сертификат. В поле Имя файлавведите имя для файла сертификата. Затем нажмите кнопку Далее.

Нажмите кнопку Готово , чтобы экспортировать сертификат.

установить экспортированный сертификат клиента;

Для каждого клиента, который использует подключение "точка — сеть", сертификат должен быть установлен локально. Инструкции по установке сертификата см. в разделе Установка сертификатов клиента.

Следующие шаги

Чтобы продолжить настройку типа "точка — сеть", см. инструкцию "Шаги для VPN-подключений пользователей в Виртуальной глобальной сети".