Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Область применения: ✔️ Шлюз приложений

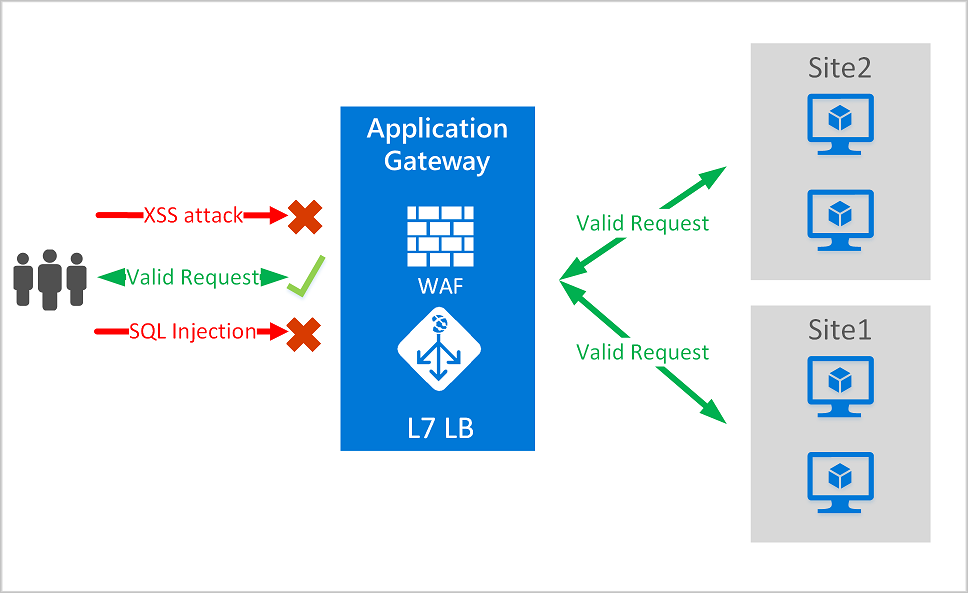

Развертывание брандмауэра веб-приложений Azure в шлюзе приложений Azure активно защищает веб-приложения от распространенных эксплойтов и уязвимостей. Поскольку веб-приложения становятся более частыми целями для вредоносных атак, эти атаки часто используют известные уязвимости, такие как внедрение SQL и межсайтовые скрипты.

Брандмауэр веб-приложений Azure на шлюзе приложений основан на наборе основных правил (CRS) из открытого проекта безопасности веб-приложений (OWASP).

Все перечисленные ниже функции брандмауэра веб-приложений Azure существуют в политике брандмауэра веб-приложений (WAF). Можно создать несколько политик и связать их с шлюзом приложений, с отдельными прослушивателями или правилами маршрутизации на основе путей в шлюзе приложений. Эта связь позволяет определять отдельные политики для каждого сайта за шлюзом приложений при необходимости. Дополнительные сведения о политиках WAF см. в статье "Создание политик WAF для шлюза приложений".

Примечание.

Шлюз приложений имеет две версии брандмауэра веб-приложения: WAF_v1 и WAF_v2. Сопоставления политик WAF поддерживаются только для WAF_v2.

Шлюз приложений работает в качестве контроллера доставки приложений. Он предлагает завершение протокола TLS (ранее известное как secure Sockets Layer или SSL), сходство сеансов на основе файлов cookie, распределение циклического перебора нагрузки, маршрутизацию на основе содержимого, возможность размещения нескольких веб-сайтов и улучшения безопасности.

Шлюз приложений повышает безопасность с помощью управления политиками TLS и сквозной поддержки TLS. Интеграция брандмауэра веб-приложений Azure в Application Gateway усилит безопасность приложений. Эта комбинация активно защищает веб-приложения от распространенных уязвимостей и предлагает централизованно управляемое расположение.

Льготы

В этом разделе описаны основные преимущества брандмауэра веб-приложений Azure в шлюзе приложений.

Защита

Защита веб-приложений от веб-уязвимостей и атак, не изменяя внутренний код.

Одновременная защита нескольких веб-приложений. Один экземпляр шлюза приложений может размещать до 40 веб-сайтов, использующих брандмауэр веб-приложения.

Создайте настраиваемые политики WAF для разных сайтов за одним WAF.

Защита веб-приложений от вредоносных ботов с помощью набора правил репутации IP.

Защита приложения от атак DDoS. Дополнительные сведения см. в разделе "Защита от атак DDoS на уровне 7".

Наблюдение

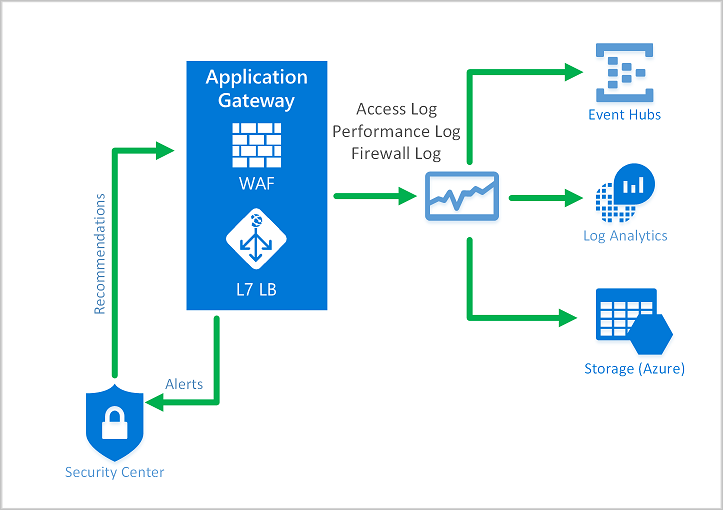

Отслеживайте атаки на веб-приложения с помощью журнала WAF в реальном времени. Azure Monitor интегрируется с журналом для отслеживания оповещений WAF и мониторинга тенденций.

Microsoft Defender для облака интегрируется с WAF шлюза приложений. Defender для облака предоставляет централизованное представление о состоянии безопасности всех гибридных и многооблачных ресурсов Azure.

Пользовательская настройка

Настройте правила и группы правил WAF в соответствии с требованиями приложения, чтобы уменьшить число ложноположительных результатов.

Для каждого сайта, защищённого вашим WAF, свяжите соответствующую политику WAF, чтобы разрешить настройку, специфичную для сайта.

Создайте настраиваемые правила для удовлетворения потребностей приложения.

Компоненты

- Защита от SQL-инъекций.

- Защита от межсайтового скриптинга.

- Защита от других распространенных веб-атак, таких как внедрение команд, контрабанда HTTP-запросов, разделение ответа HTTP и включение удаленных файлов.

- Защита от нарушений протокола HTTP.

- Защита от аномалий протокола HTTP, таких как отсутствующие

Host,User-AgentиAcceptзаголовки. - Защита от программ-обходчиков и сканеров.

- Обнаружение распространенных неправильно настроенных приложений (например, Apache и IIS).

- Настраиваемые ограничения размера запроса с нижней и верхней границами.

- Списки исключений, которые позволяют опущению определенных атрибутов запроса из оценки WAF. Распространенный пример — добавленные токены Active Directory, которые используются для проверки подлинности или полей пароля.

- Возможность создавать пользовательские правила в соответствии с конкретными потребностями приложений.

- Возможность геофильтровать трафик, разрешать или блокировать доступ к приложениям в определенных странах или регионах.

- Набор правил Bot Manager, который помогает защитить приложения от ботов.

- Возможность проверки JSON и XML в тексте запроса.

Политика и правила WAF

Чтобы использовать брандмауэр веб-приложения в Шлюзе приложений, необходимо создать политику WAF. Эта политика содержит все управляемые правила, пользовательские правила, исключения и другие настройки, такие как ограничение отправки файлов.

Вы можете настроить политику WAF и связать эту политику с одним или несколькими шлюзами приложений для защиты. Политика WAF состоит из правил безопасности двух типов:

- настраиваемые правила, которые вы создаете;

- Управляемые наборы правил, которые являются коллекциями предварительно настроенных правил, управляемых Azure

При наличии обоих типов правил WAF обрабатывает пользовательские правила перед обработкой правил в управляемом наборе правил.

Правило состоит из условия соответствия, приоритета и действия. Поддерживаемые типы действий: ALLOWи BLOCKLOG. Сочетая управляемые и настраиваемые правила, можно создать полностью настраиваемую политику, которая соответствует вашим конкретным требованиям для защиты приложений.

WAF обрабатывает правила политики в порядке приоритета. Приоритет — это уникальное целое число, определяющее порядок обработки правил. Целочисленное значение меньшего размера обозначает более высокий приоритет, поэтому WAF оценивает эти правила перед теми, у которых более высокое целочисленное значение. После того как WAF соответствует правилу с запросом, оно применяет соответствующее действие, которое правило определяет к запросу. После обработки такого совпадения WAF не обрабатывает правила, имеющие более низкие приоритеты.

Веб-приложение, которое предоставляет шлюз приложений, может иметь политику WAF, связанную с ней на глобальном уровне, на уровне каждого сайта или на уровне URI.

Настраиваемые правила

Шлюз приложений поддерживает создание собственных пользовательских правил. Шлюз приложений оценивает пользовательские правила для каждого запроса, который проходит через WAF. Эти правила имеют более высокий приоритет, чем остальные правила в управляемых наборах правил. Если запрос соответствует набору условий, WAF принимает действие для разрешения или блокировки. Дополнительные сведения о пользовательских правилах см. в разделе "Пользовательские правила" для шлюза приложений.

Оператор Geomatch теперь стал доступен для пользовательских правил. Дополнительные сведения см. в разделе "Пользовательские правила Geomatch".

Наборы правил

Шлюз приложений поддерживает несколько наборов правил, включая CRS 3.2, CRS 3.1 и CRS 3.0. Эти правила помогают защитить веб-приложения от вредоносных действий. Дополнительные сведения см. в разделе «Группы правил и правила DRS и CRS брандмауэра веб-приложения».

Набор правил для управления ботами

Вы можете включить управляемый набор правил Bot Manager для выполнения пользовательских действий по запросам со всех категорий ботов.

Шлюз приложений поддерживает три категории ботов:

Плохие боты: боты с вредоносными IP-адресами или которые фальсифицируют свои удостоверения. Вредоносные IP-адреса могут поступать из веб-канала Microsoft Threat Intelligence с индикаторами компрометации, обладающими высокой надежностью, а также из веб-каналов репутации IP-адресов. Плохие боты также включают ботов, которые определяют себя как хорошие боты, но имеют IP-адреса, которые не принадлежат законным издателям ботов.

Хорошие боты: доверенные агенты пользователей. Правила для хороших ботов сортируются по нескольким категориям, чтобы обеспечить детальный контроль над конфигурацией политики WAF. К этим категориям относятся:

- Проверенные поисковые боты (например, Googlebot и Bingbot).

- Проверенные боты для проверки ссылок.

- Проверенные боты социальных сетей (например, FacebookBot и LinkedInBot).

- Проверенные рекламные боты.

- Проверенные боты проверки содержимого.

- Проверены другие боты.

Неизвестные боты: агенты пользователей без дополнительной проверки. Неизвестные боты также могут иметь вредоносные IP-адреса, поступающие из Microsoft Threat Intelligence feed, содержащего индикаторы компрометации со средним уровнем уверенности.

Брандмауэр веб-приложений Azure активно управляет и динамически обновляет подписи бота.

При включении защиты бота он блокирует, разрешает или регистрирует входящие запросы, соответствующие правилам бота на основе настроенного действия. Он блокирует вредоносные боты, позволяет проверенным обходчикам поисковых систем, блокирует неизвестных обходчиков поисковых систем и по умолчанию ведет журналы неизвестных ботов. Пользовательские действия можно задать для блокировки, разрешения или регистрации различных типов ботов.

Вы можете получить доступ к журналам WAF из учетной записи хранения, концентратора событий или Log Analytics. Журналы также можно отправлять в партнерское решение.

Дополнительные сведения о защите ботов на шлюзе приложений см. в разделе "Обзор защиты ботов шлюза приложений" на странице "Брандмауэр веб-приложений".

Режимы WAF

WaF шлюза приложений можно настроить для выполнения в следующих режимах:

- Режим обнаружения: отслеживает и регистрирует все оповещения об угрозах. Включите ведение журнала диагностики для шлюза приложений в разделе "Диагностика". Также необходимо убедиться, что журнал WAF выбран и включён. Брандмауэр веб-приложения не блокирует входящие запросы при работе в режиме обнаружения.

- Режим предотвращения: блокирует вторжение и атаки, обнаруженные правилами. Злоумышленник получает сообщение "403 unauthorized access" (несанкционированный доступ) и такое подключение прерывается. В режиме предотвращения подобные атаки также заносятся в журналы WAF.

Примечание.

Запустите недавно развернутый WAF в режиме обнаружения в течение короткого периода в рабочей среде. Этот период предоставляет возможность получать журналы брандмауэра и обновлять все исключения или пользовательские правила перед переходом в режим предотвращения. Это также помогает уменьшить количество случаев неожиданных заблокированного трафика.

Движок WAF

Подсистема WAF — это компонент, который проверяет трафик и определяет, содержит ли запрос подпись, которая указывает на потенциальную атаку. При использовании CRS 3.2 или более поздней версии брандмауэр веб-приложения запускает новый модуль WAF, который обеспечивает более высокую производительность и улучшенный набор функций. Если же используются более ранние версии CRS, WAF работает на более старой подсистеме. Новые функции доступны только в новом обработчике WAF.

Действия WAF

Выберите действие, которое выполняетСЯ WAF, когда запрос соответствует условию правила. Шлюз приложений поддерживает следующие действия:

- Разрешить: запрос передается через WAF и пересылается в серверную часть. Дополнительные правила более низкого приоритета не могут блокировать этот запрос. Эти действия применяются только к набору правил Bot Manager. Они не применяются к CRS.

- Блокировать: запрос заблокирован. WAF отправляет клиенту ответ, не перенаправляя запрос в серверную часть.

- Журнал: Запрос регистрируется в журналах WAF. WAF продолжает оценивать правила с низким приоритетом.

- Оценка аномалий: это действие по умолчанию для CRS. Общая оценка аномалий увеличивается, когда запрос соответствует правилу с этим действием. Оценка аномалий не применяется к набору правил Bot Manager.

Режим оценки аномалий

OWASP имеет два режима для определения того, следует ли блокировать трафик: традиционный и оценка аномалий.

В традиционном режиме трафик, соответствующий любому правилу, считается независимо от любых других совпадений правил. Этот режим легко понять, но отсутствие сведений о том, сколько правил соответствует конкретному запросу, является ограничением. Таким образом, режим оценки аномалий был введен в качестве значения по умолчанию для OWASP 3. x.

В режиме оценки аномалий трафик, соответствующий любому правилу, не блокируется сразу, когда брандмауэр находится в режиме предотвращения. Правила имеют определенную серьезность: критические, ошибки, предупреждения или уведомления. Эта серьезность влияет на числовое значение запроса, которое является показателем аномалий. Например, при каждом совпадении с правилом уровня Предупреждение эта оценка повышается на 3. А при совпадении с правилом уровня Критический добавляется значение 5.

| Степень серьёзности | Значение |

|---|---|

| Критически важно | 5 |

| Ошибка | 4 |

| Предупреждение | 3 |

| Примечание. | 2 |

Существует пороговое значение 5 для оценки аномалий, чтобы заблокировать трафик. Таким образом, для WAF шлюза приложений достаточно совпадения одного критического правила, чтобы заблокировать запрос в режиме предотвращения. Но одно правило предупреждения соответствует только увеличению оценки аномалий на 3, что недостаточно для блокировки трафика.

Примечание.

Сообщение, которое регистрируется при совпадении правила WAF с трафиком, включает значение действия Matched. Если общая оценка аномалий всех сопоставленных правил составляет 5 или больше, а политика WAF выполняется в режиме предотвращения, запрос запускает обязательное правило аномалии со значением действия "Заблокировано", а запрос останавливается. Если политика WAF выполняется в режиме детектирования, запрос активирует значение действия Обнаружено, а запрос регистрируется и передается на серверную часть. Дополнительные сведения см. в разделе "Общие сведения о журналах WAF".

Настройка

Вы можете настроить и развернуть все политики WAF с помощью портала Azure, REST API, шаблонов Azure Resource Manager и Azure PowerShell. Вы также можете настроить и управлять политиками WAF в масштабе с помощью интеграции Диспетчера брандмауэра Azure. Дополнительные сведения см. в статье "Настройка политик WAF с помощью диспетчера брандмауэра Azure".

Мониторинг WAF

Важно отслеживать работоспособность шлюза приложений. Вы можете достичь этого мониторинга, интегрируя WAF (и приложения, которые он помогает защитить) с Microsoft Defender для облака, Azure Monitor и Azure Monitor журналами.

Azure Monitor

Журналы шлюза приложений интегрируются с Azure Monitor , чтобы отслеживать диагностические сведения, включая оповещения и журналы WAF. Вы можете получить доступ к этой возможности на портале Azure на вкладке "Диагностика " ресурса шлюза приложений. Или вы можете получить доступ к нему непосредственно в Azure Monitor.

Дополнительные сведения об использовании журналов см. в журналах диагностики шлюза приложений.

Microsoft Defender для облака

Defender для облака позволяет предотвращать, обнаруживать угрозы и реагировать на них. Она обеспечивает повышенную видимость и контроль над безопасностью ресурсов Azure. Шлюз приложений интегрирован с Defender для облака.

Defender для облака проверяет среду для обнаружения незащищенных веб-приложений. Система может рекомендовать WAF шлюз приложений, чтобы помочь защитить эти уязвимые ресурсы.

Брандмауэры создаются непосредственно в Defender для облака. Эти экземпляры WAF интегрированы с Defender для облака. Они отправляют оповещения и сведения о работоспособности в Defender для облака для создания отчетов.

Microsoft Sentinel

Microsoft Sentinel — это масштабируемое облачное решение, которое включает управление событиями безопасности (SIEM) и автоматическое реагирование оркестрации безопасности (SOAR). Microsoft Sentinel обеспечивает интеллектуальную аналитику безопасности и аналитику угроз на предприятии. Он предоставляет единое решение для обнаружения оповещений, видимости угроз, упреждающего поиска и реагирования на угрозы.

С помощью книги событий брандмауэра, встроенной в брандмауэр веб-приложения Azure, вы можете получить общие сведения о событиях безопасности в WAF. Обзор включает соответствующие правила, заблокированные правила и все остальные действия брандмауэра, зарегистрированные в журнале.

Рабочая тетрадь Azure Monitor для WAF

Рабочая книга Azure Monitor для WAF обеспечивает настраиваемую визуализацию событий WAF, имеющих отношение к безопасности, на нескольких фильтруемых панелях. Он работает со всеми типами WAF, включая шлюз приложений, Azure Front Door и сеть доставки содержимого Azure.

Эту рабочую книгу можно фильтровать по типу WAF или конкретному экземпляру WAF. Вы импортируете его с помощью шаблона Azure Resource Manager или шаблона галереи.

Чтобы развернуть эту рабочую книгу, см. репозиторий GitHub для брандмауэра веб-приложений Azure.

Ведение журнала

WAF шлюза приложений предоставляет подробные отчеты о каждой обнаруженной угрозе. Функция журналирования интегрирована с журналами диагностики Azure. Оповещения записываются в формате JSON. Эти журналы можно интегрировать с журналами Azure Monitor.

{

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupId}/PROVIDERS/MICROSOFT.NETWORK/APPLICATIONGATEWAYS/{appGatewayName}",

"operationName": "ApplicationGatewayFirewall",

"time": "2017-03-20T15:52:09.1494499Z",

"category": "ApplicationGatewayFirewallLog",

"properties": {

{

"instanceId": "ApplicationGatewayRole_IN_0",

"clientIp": "203.0.113.145",

"clientPort": "0",

"requestUri": "/",

"ruleSetType": "OWASP",

"ruleSetVersion": "3.0",

"ruleId": "920350",

"ruleGroup": "920-PROTOCOL-ENFORCEMENT",

"message": "Host header is a numeric IP address",

"action": "Matched",

"site": "Global",

"details": {

"message": "Warning. Pattern match \"^[\\\\d.:]+$\" at REQUEST_HEADERS:Host ....",

"data": "127.0.0.1",

"file": "rules/REQUEST-920-PROTOCOL-ENFORCEMENT.conf",

"line": "791"

},

"hostname": "127.0.0.1",

"transactionId": "16861477007022634343"

"policyId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/drewRG/providers/Microsoft.Network/ApplicationGatewayWebApplicationFirewallPolicies/globalWafPolicy",

"policyScope": "Global",

"policyScopeName": " Global "

}

}

}

Цены WAF шлюза приложений

Версии WAF_v1 и WAF_v2 используют разные модели ценообразования. Дополнительные сведения см. в разделе цен на шлюз приложений.

Новые возможности

О новых возможностях брандмауэра веб-приложения Azure можно узнать на странице Обновления Azure.