Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Брандмауэр веб-приложений (WAF) — это важное средство, которое помогает защитить веб-приложения от вредоносных атак. Он может фильтровать, отслеживать и останавливать веб-трафик с помощью предварительно заданных и настраиваемых правил. Вы можете создать собственное правило, которое WAF будет проверять для каждого полученного запроса. Пользовательские правила имеют более высокий приоритет по сравнению с управляемыми правилами и проверяются в первую очередь.

Одной из самых мощных функций Azure Web Application Firewall является пользовательская настройка правил по геолокации. Эти правила позволяют сопоставлять веб-запросы с географическим положением, откуда они поступают. Возможно, вы захотите запретить запросы из определенных мест, где может быть вредоносная активность, или вы можете разрешить запросы из мест, важных для вашего бизнеса. Пользовательские правила Geomatch также могут помочь вам соблюдать законы о суверенитете данных и конфиденциальности, ограничивая доступ к вашим веб-приложениям в зависимости от местоположения людей, которые их используют.

Используйте параметр приоритета с умом при использовании пользовательских правил geomatch, чтобы избежать ненужной обработки или конфликтов. Azure WAF оценивает правила в порядке, определяемом параметром приоритета, числовым значением в диапазоне от 1 до 100, при этом более низкие значения указывают на более высокий приоритет. Приоритет должен быть уникальным для всех пользовательских правил. Назначьте более высокий приоритет критическим или определенным правилам безопасности веб-приложения и более низкий приоритет менее важным или общим правилам. Это гарантирует, что WAF применяет наиболее подходящие действия к веб-трафику. Например, сценарий, в котором вы определяете явный путь URI, является наиболее конкретным и должен иметь правило с более высоким приоритетом, чем другие типы шаблонов. Наличие наивысшего приоритета защищает критически важный путь к приложению, позволяя оценивать более универсальный трафик в других пользовательских правилах или управляемых наборах правил.

Всегда тестируйте правила перед применением их к рабочей среде и регулярно отслеживайте их производительность и влияние. Следуя этим рекомендациям, вы можете улучшить безопасность веб-приложения с помощью возможностей пользовательских правил геоматч.

В этой статье представлены пользовательские правила геоматч Azure WAF и показано, как создавать и управлять ими с помощью портала Azure, Bicep и Azure PowerShell.

Геосопоставление шаблонов пользовательских правил

Пользовательские правила Geomatch позволяют выполнять различные задачи безопасности, такие как блокировка запросов из зон повышенного риска и разрешение запросов из надежных мест. Они эффективны в смягчении распределенных атак типа "отказ в обслуживании" (DDoS), которые стремятся завалить ваше веб-приложение множеством запросов из различных источников. С помощью настраиваемых правил геосопоставления вы можете быстро определять и блокировать регионы, генерирующие наибольшее количество DDoS-трафика, при этом предоставляя доступ законным пользователям. В этой статье вы узнаете о различных шаблонах настраиваемых правил, которые можно применять для повышения эффективности Azure WAF, используя настраиваемые правила geomatch.

Сценарий 1 - Блокировка трафика из всех стран или регионов, кроме "x"

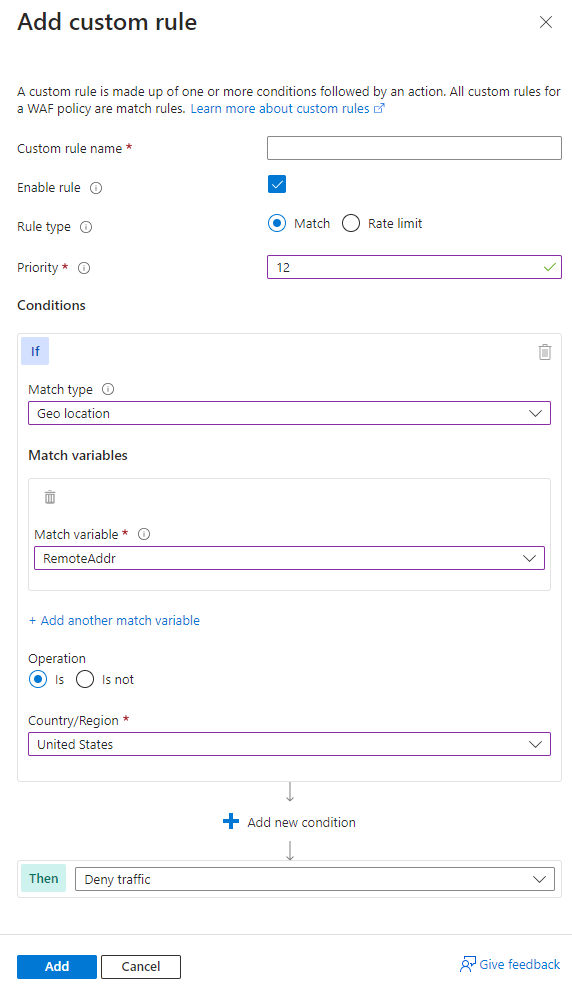

Пользовательские правила Geomatch окажутся полезными, когда вы хотите заблокировать трафик из всех стран или регионов, за исключением одной. Например, если ваше веб-приложение предназначено исключительно для пользователей из США, вы можете сформулировать пользовательское правило геосоответствия, которое будет препятствовать всем запросам, исходящим не из США. Эта стратегия эффективно минимизирует поверхность атаки веб-приложения и предотвращает несанкционированный доступ из других регионов. Этот конкретный метод использует отрицающее условие для облегчения этой схемы движения. Чтобы создать пользовательское правило геоматча, которое препятствует трафику из всех стран или регионов, кроме США, ознакомьтесь со следующими примерами портала, PowerShell или Bicep:

Замечание

В WAF Azure Front Door используется SocketAddr в качестве переменной соответствия, а не RemoteAddr. Переменная RemoteAddr — это исходный IP-адрес клиента, который обычно передается через X-Forwarded-For заголовок запроса. Переменная SocketAddr — это исходный IP-адрес, который видит WAF.

Сценарий 2 - Блокировка трафика из всех стран или регионов, кроме "x" и "y", которые нацелены на URI "foo" или "bar"

Рассмотрим сценарий, в котором вам нужно использовать специальные правила геосоответствия для блокировки трафика из всех стран или регионов, за исключением двух или более определенных, нацеленных на определенный URI. Предположим, что ваше веб-приложение имеет определенные пути URI, предназначенные только для пользователей в США и Канаде. В этом случае вы создаете пользовательское правило geomatch, которое блокирует все запросы, исходящие не из этих стран или регионов.

Этот шаблон обрабатывает полезные данные запросов из США и Канады с помощью управляемых наборов правил, перехватывая любые вредоносные атаки и блокируя запросы из всех других стран или регионов. Такой подход гарантирует, что только ваша целевая аудитория сможет получить доступ к вашему веб-приложению, избегая нежелательного трафика из других регионов.

Чтобы свести к минимуму количество ложных срабатываний, включите код страны ZZ в список для захвата IP-адресов, еще не сопоставленных со страной или регионом в наборе данных Azure. В этом методе используется условие отрицания для типа Geolocation и условие неотрицания для совпадения URI.

Чтобы создать настраиваемое правило геоматч, которое блокирует трафик из всех стран или регионов, кроме США и Канады, к указанному URI, обратитесь к примерам на портале, в PowerShell и Bicep.

Сценарий 3 - Блокировка трафика конкретно из страны или региона "x"

Вы можете использовать специальные правила геосопоставления для блокировки трафика из определенных стран или регионов. Например, если ваше веб-приложение получает много вредоносных запросов из страны или региона "x", создайте пользовательское правило geomatch, чтобы блокировать все запросы из этой страны или региона. Это защищает ваше веб-приложение от потенциальных атак и снижает нагрузку на ресурсы. Примените этот шаблон для блокировки нескольких вредоносных или враждебных стран или регионов. Для этого метода требуется условие соответствия шаблона трафика. Сведения о блокировке трафика из страны или региона X см. на следующем портале, в примерах PowerShell и Bicep.

Антишаблоны пользовательских правил Geomatch

Избегайте антишаблонов при использовании пользовательских правил geomatch, таких как установка действия пользовательского правила на allow вместо block. Это может привести к непредвиденным последствиям, таким как пропуск трафика в обход WAF и потенциальная подверженность веб-приложения другим угрозам.

Вместо использования allow действия используйте block действие с условием отрицания, как показано в предыдущих шаблонах. Это гарантирует, что будет разрешен только трафик из нужных стран или регионов, а WAF заблокирует весь остальной трафик.

Сценарий 4 - разрешить трафик из страны или региона "x"

Не устанавливайте пользовательское правило geomatch, чтобы разрешить трафик из определенной страны или региона. Например, если вы хотите разрешить трафик из США благодаря обширной клиентской базе, создание пользовательского правила с действием allow и значением United States может показаться решением. Однако это правило разрешает весь трафик из США, независимо от того, содержит ли он вредоносные данные или нет, поскольку действие allow обходит дальнейшую обработку управляемых наборов правил. Кроме того, WAF по-прежнему обрабатывает трафик из всех других стран или регионов, потребляя ресурсы. Это делает ваше веб-приложение уязвимым для вредоносных запросов из США, которые в противном случае WAF заблокировал бы.

Сценарий 5 - Разрешить трафик из всех округов, кроме "x"

Не устанавливайте действие правила как allow и не указывайте список стран или регионов для исключения при использовании пользовательских правил geomatch. Например, если вы хотите разрешить трафик из всех стран или регионов, кроме США, где вы подозреваете вредоносную деятельность, такой подход может привести к непредвиденным последствиям. Он может пропускать трафик из непроверенных или небезопасных стран/регионов или стран/регионов с низкими стандартами безопасности или без них, подвергая ваше веб-приложение потенциальным уязвимостям или атакам. Использование действия allow для всех стран или регионов, кроме США, сообщает WAF о прекращении проверки тела запроса в соответствии с управляемыми наборами правил. Все вычисления правил прекращаются после обработки пользовательского правила allow. Это подвергает приложение риску нежелательных вредоносных атак.

Вместо этого используйте более строгое и конкретное действие правила, например «Блокировать», и укажите список стран или регионов, которые должны быть разрешены с условием отрицания. Это гарантирует, что только трафик из надежных и проверенных источников может получить доступ к вашему веб-приложению, блокируя при этом любой подозрительный или нежелательный трафик.