Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Для обнаружения вредоносных действий каждая из веб-службы Майкрософт централизованно регистрирует события безопасности и другие данные и выполняет различные аналитические методы для обнаружения аномальных или подозрительных действий. Файлы журналов собираются с серверов и устройств инфраструктуры Microsoft веб-службы и хранятся в центральных и объединенных базах данных.

Корпорация Майкрософт использует подход, основанный на рисках, для обнаружения вредоносных действий. Мы используем данные об инцидентах и аналитику угроз для определения и определения приоритетов обнаружения.

Использование команды опытных, опытных и квалифицированных людей является одним из наиболее важных столпов успеха на этапе обнаружения и анализа. Корпорация Майкрософт использует несколько команд обслуживания, в которых работают сотрудники с компетенциями по всем компонентам в стеке, включая сеть, маршрутизаторы, брандмауэры, подсистемы балансировки нагрузки, операционные системы и приложения.

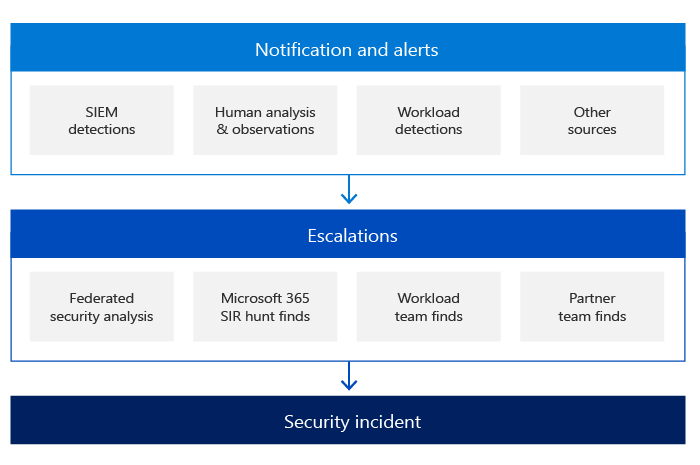

Механизмы обнаружения безопасности в Microsoft веб-службы также включают уведомления и оповещения, инициируемые различными источниками. Группы реагирования microsoft веб-службы безопасности являются ключевыми оркестраторами процесса эскалации инцидентов безопасности. Эти команды получают все эскалации и отвечают за анализ и подтверждение допустимости инцидента безопасности.

Одним из основных принципов обнаружения является уведомление:

- Каждая группа обслуживания отвечает за ведение журнала любых действий или событий внутри службы на основе требований группы безопасности веб-служб. Все журналы, созданные различными группами обслуживания, обрабатываются решением SIEM с предопределенными правилами безопасности и обнаружения. Эти правила развиваются на основе рекомендаций группы безопасности и информации, полученной из предыдущих инцидентов безопасности, чтобы определить, есть ли какие-либо подозрительные или вредоносные действия.

- Если клиент определяет, что происходит инцидент безопасности, он может обратиться в службу поддержки корпорации Майкрософт, которая назначается команде майкрософт по коммуникациям и превращается в эскалацию для всех соответствующих команд.

Команды служб Azure, Dynamics 365 и Microsoft 365 также используют аналитику, полученную при анализе тенденций с помощью мониторинга безопасности и ведения журнала, для обнаружения аномалий в информационных системах Майкрософт веб-службы, которые могут указывать на атаку или инцидент безопасности. Microsoft веб-службы системы агрегируют выходные данные из этих журналов в рабочей среде на централизованные серверы ведения журнала. На этих централизованных серверах журналы проверяются для выявления тенденций в рабочей среде. Данные, агрегированные на централизованных серверах, безопасно передаются в службу ведения журнала для расширенных запросов, создания панелей мониторинга и обнаружения аномальных и вредоносных действий. Служба также использует машинное обучение для обнаружения аномалий с помощью выходных данных журнала.

На этапе эскалации и в зависимости от характера инцидента безопасности группы реагирования на вопросы безопасности могут привлекать одного или нескольких экспертов из различных групп корпорации Майкрософт:

- Группа по безопасности и соответствию требованиям веб-служб

- Центр аналитики угроз Майкрософт (MSTIC)

- Microsoft Security Response Center (MSRC)

- Корпоративные, внешние и юридические вопросы (CELA)

- Безопасность Azure

- Проектирование Microsoft 365 и другие.

Перед эскалацией для любой группы реагирования на безопасность команда обслуживания отвечает за определение и настройку уровня серьезности инцидента безопасности на основе определенных критериев, таких как:

- Конфиденциальность

- Влияние

- Scope

- Число затронутых клиентов

- Region

- Служба

- Сведения об инциденте

- Конкретные отраслевые или рыночные правила для клиентов.

Определение приоритетов инцидента определяется с помощью различных факторов, включая, помимо прочего, функциональное воздействие инцидента, информационное воздействие инцидента и возможность восстановления после инцидента.

После получения эскалации об инциденте безопасности группа безопасности организует виртуальную команду (v-team), состоящую из членов группы реагирования на безопасность веб-служб Майкрософт, групп обслуживания и команды по коммуникации инцидентов. Затем виртуальная команда должна подтвердить законность инцидента безопасности и устранить ложные срабатывания. Точность информации, предоставляемой индикаторами, определенными на этапе подготовки, имеет решающее значение. Анализируя эту информацию по категориям векторной атаки, v-team может определить, является ли инцидент безопасности законным.

В начале расследования группа реагирования на инциденты безопасности записывает всю информацию об инциденте в соответствии с нашими политиками управления делами. По мере развития дела мы отслеживаем текущие действия и соблюдаем стандарты обработки доказательств для сбора, хранения и защиты этих данных на протяжении всего жизненного цикла инцидента.

Ниже приведены некоторые примеры таких действий.

- Сводка, которая представляет собой краткое описание инцидента и его потенциального воздействия

- Серьезность и приоритет инцидента, которые определяются путем оценки потенциального воздействия

- Список всех выявленных индикаторов, которые привели к обнаружению инцидента

- Список всех связанных инцидентов

- Список всех действий, выполняемых v-team

- Любые собранные доказательства, которые также будут сохранены для посмертного анализа и будущих судебно-медицинских расследований

- Рекомендуемые дальнейшие действия

После подтверждения инцидента безопасности основной целью группы реагирования на безопасность и соответствующей группы обслуживания является сдерживание атаки, защита служб, подвергаемых атакам, и предотвращение более серьезного глобального воздействия. В то же время соответствующие команды инженеров работают над определением первопричины и подготовкой первого плана восстановления.

На следующем этапе группа реагирования на вопросы безопасности идентифицирует клиентов, затронутых инцидентом безопасности, если таковой есть. Определение область может занять некоторое время на основе региона, центра обработки данных, службы, фермы серверов, сервера и т. д. Список затронутых клиентов составляется командой обслуживания и соответствующей командой майкрософт по коммуникациям, которые затем обрабатывают процесс уведомления клиента в рамках договорных обязательств и обязательств по соответствию.

Статьи по теме

- Управление инцидентами безопасности Майкрософт

- Управление инцидентами безопасности Майкрософт: подготовка

- Управление инцидентами безопасности Майкрософт: сдерживание, ликвидация и восстановление

- Управление инцидентами безопасности Майкрософт: действия после инцидента

- Как записать запрос в службу поддержки по событиям безопасности

- Azure и Dynamics 365: уведомление о нарушении безопасности данных согласно GDPR