Управление инцидентами безопасности Майкрософт: обнаружение и анализ

Для обнаружения вредоносных действий каждый сервер Майкрософт веб-службы централизованно регистрирует события безопасности и другие данные и выполняет различные аналитические методы для поиска аномальных или подозрительных действий. Файлы журналов собираются с серверов microsoft веб-службы и устройств инфраструктуры и хранятся в центральных и консолидированных базах данных.

Корпорация Майкрософт использует подход на основе рисков для обнаружения вредоносных действий. Мы используем данные об инцидентах и аналитику угроз для определения и определения приоритетов обнаружения.

Использование команды опытных, опытных и опытных сотрудников является одним из самых важных аспектов успеха на этапе обнаружения и анализа. Корпорация Майкрософт использует несколько команд обслуживания, которые включают сотрудников с компетенциями на всех компонентах в стеке, включая сеть, маршрутизаторы, брандмауэры, подсистемы балансировки нагрузки, операционные системы и приложения.

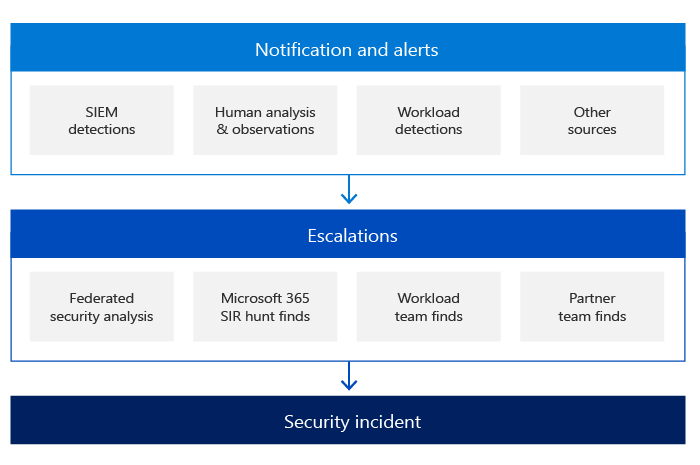

Механизмы обнаружения безопасности в Microsoft веб-службы также включают уведомления и оповещения, инициируемые различными источниками. Группы веб-службы безопасности Майкрософт являются ключевыми оркестраторами процесса эскалации инцидентов безопасности. Эти команды получают все эскалации и отвечают за анализ и подтверждение действительности инцидента безопасности.

Одним из основных аспектов обнаружения является уведомление:

- Каждая команда служб отвечает за регистрацию любых действий или событий в службе в соответствии с требованиями команды безопасности веб-службы. Все журналы, созданные различными командами служб, обрабатываются решением SIEM с предопределенными правилами безопасности и обнаружения. Эти правила меняются на основе рекомендаций группы безопасности на основе информации, которая была обнаружена в предыдущих инцидентах безопасности, чтобы определить наличие подозрительных или вредоносных действий.

- Если клиент определяет, что инцидент безопасности выполняется, он может открыть обращение в службу поддержки корпорации Майкрософт, которая назначена группе связи Майкрософт и была включена в эскалацию для всех соответствующих команд.

Команды обслуживания Azure, Dynamics 365 и Microsoft 365 также используют аналитические сведения, полученные при анализе тенденций с помощью мониторинга безопасности и ведения журнала, для обнаружения аномалий в информационных системах Microsoft веб-службы, которые могут указывать на атаку или инцидент безопасности. Microsoft веб-службы систем агрегирует выходные данные из этих журналов в рабочей среде в централизованные серверы ведения журнала. На этих централизованных серверах ведения журналов журналы проверяются для выявления тенденций в рабочей среде. Данные, агрегированные на централизованных серверах, безопасно передаются в службу ведения журнала для расширенных запросов, создания панелей мониторинга и обнаружения аномальных и вредоносных действий. Служба также использует машинное обучение для обнаружения аномалий с помощью выходных данных журнала.

На этапе эскалации и в зависимости от характера инцидента безопасности группы реагирования на угрозы могут привлечь одного или нескольких экспертов из различных команд в корпорации Майкрософт:

- Команда по безопасности и соответствию требованиям веб-служб

- Центр Microsoft Threat Intelligence Center (MSTIC)

- Центр microsoft Security Response Center (MSRC)

- Корпоративные, внешние и юридические юлицы (CELA)

- Безопасность Azure

- Проектирование Microsoft 365 и другие.

Перед эскалацией в любую группу реагирования безопасности команда обслуживания отвечает за определение и настройку уровня серьезности инцидента безопасности на основе определенных критериев, таких как:

- Конфиденциальность

- Влияние

- Область

- Количество затронутых клиентов

- Region

- Служба

- Сведения об инциденте

- Особые правила для отрасли или рынка клиентов.

Определение приоритетов инцидентов определяется с помощью различных факторов, включая, помимо прочего, функциональное влияние инцидента, информационное влияние инцидента и возможность восстановления после инцидента.

Получив эскалацию инцидента безопасности, группа безопасности организует виртуальную команду (v-team), состоящую из участников группы реагирования на инциденты веб-служб Майкрософт, команд обслуживания и группы связи с инцидентами. Затем v-team должна подтвердить подлинность инцидента безопасности и исключить ложные срабатывания. Точность информации, предоставляемой индикаторами, определяемой на этапе подготовки, очень важна. Анализируя эти сведения по категориям векторных атак, v-команда может определить, является ли инцидент безопасности допустимым.

В начале исследования группа реагирования на инциденты безопасности записывает все сведения об инциденте в соответствии с нашими политиками управления обращениями. По мере выполнения дела мы отслеживаем текущие действия и соблюдаем стандарты обработки свидетельств для сбора, хранения и защиты этих данных на протяжении всего жизненного цикла инцидента.

Ниже приведены некоторые примеры этих действий.

- Сводка, которая представляет собой краткое описание инцидента и его потенциального влияния

- Серьезность и приоритет инцидента, полученные путем оценки потенциального влияния

- Список всех обнаруженных индикаторов, которые привели к обнаружению инцидента

- Список всех связанных инцидентов

- Список всех действий, выполненных командой v

- Все собранные доказательства, которые также будут сохранены для последующего анализа и будущих экспертных исследований.

- Рекомендуемые дальнейшие действия

После подтверждения инцидента безопасности основными целями группы реагирования на угрозы и соответствующей команды обслуживания являются предотвращение атаки, защита служб, которые находятся под угрозой, и предотвращение более глобального влияния. В то же время соответствующие команды инженеров работают над определением первопричины и подготовкой первого плана восстановления.

На следующем этапе группа реагирования на угрозы определяет клиентов, затронутых инцидентом безопасности, если таково. Определение области действия может занять некоторое время в зависимости от региона, центра обработки данных, службы, фермы серверов, сервера и т. д. Список затронутых клиентов скомпилирован командой обслуживания и соответствующей командой связи Майкрософт, которая затем обрабатывает процесс уведомления клиентов в рамках договорных обязательств и обязательств по соответствию требованиям.

Связанные статьи

- Управление инцидентами безопасности Майкрософт

- Управление инцидентами безопасности Майкрософт: подготовка

- Управление инцидентами безопасности Майкрософт: автономный доступ, ликвидирование и восстановление

- Управление инцидентами безопасности Майкрософт: действия после инцидента

- Запись в журнал запроса в службу поддержки событий безопасности

- Azure и Dynamics 365: уведомление о нарушении безопасности данных согласно GDPR

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по