Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Важно!

Некоторые сведения относятся к предварительно выпущенному продукту, который может быть существенно изменен перед выпуском. Корпорация Майкрософт не дает никаких гарантий, явных или подразумеваемых, относительно предоставленных здесь сведений.

Этот подключаемый модуль позволяет Security Copilot пользователям совершать вызовы К REST API Splunk. В настоящее время поддерживаются следующие функции:

- Выполнение обычных и одноразовых запросов SPL.

- Создание, получение и отправка сохраненных поисковых запросов в Splunk.

- Получение и просмотр сведений о срабатывании оповещений из сохраненных поисковых запросов в Splunk.

- Получение сведений о выполняемых в настоящее время заданиях поиска в Splunk.

Предварительные условия

- Доступ к установке Splunk

- Убедитесь, что разрешать IP-адресам исходящего трафика Security Copilot обращаться к экземпляру Splunk. Дополнительные сведения см. в разделе Security Copilot диапазонов IP-адресов. Выполните действия, чтобы разрешить указанные ниже IP-адреса на основе используемого типа экземпляра Splunk. Например, для Splunk Cloud используйте руководство здесь: Splunk Cloud Platform Администратор Manual.

- Один из следующих методов проверки подлинности в Splunk

- Маркер проверки подлинности Splunk (предпочтительный)

- Имя пользователя и пароль Splunk для обычной проверки подлинности

Документацию по настройке маркера проверки подлинности Splunk можно найти здесь. Кроме того, при использовании Splunk Cloud необходимо учитывать и другие рекомендации. Эти рекомендации описаны здесь.

Примечание.

Эта статья содержит сведения о подключаемых модулях сторонних корпораций. Он предоставляется для выполнения сценариев интеграции. Однако корпорация Майкрософт не предоставляет поддержку по устранению неполадок для подключаемых модулей сторонних компонентов. Обратитесь за поддержкой к поставщику.

Перед началом работы

Интеграция с Security Copilot работает с ключом API или обычной проверкой подлинности. Перед использованием подключаемого модуля необходимо выполнить следующие действия.

Проверка подлинности с помощью ключа API

Проверка подлинности по ключу API является предпочтительным методом проверки подлинности. Чтобы настроить проверку подлинности с помощью ключа API, необходимо иметь следующие сведения:

- URL-адрес для доступа к REST API

- Маркер проверки подлинности Splunk для учетной записи пользователя Splunk, используемой для доступа к API. Документацию по настройке маркера проверки подлинности Splunk можно найти здесь. Кроме того, при использовании Splunk Cloud необходимо учитывать и другие рекомендации. Эти рекомендации описаны здесь.

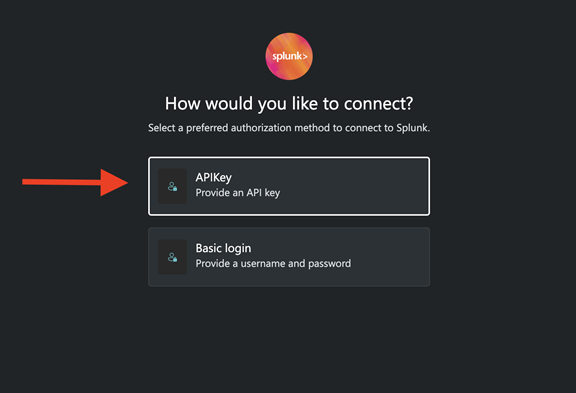

Когда вам будет предложено настроить проверку подлинности, выберите параметр APIKey .

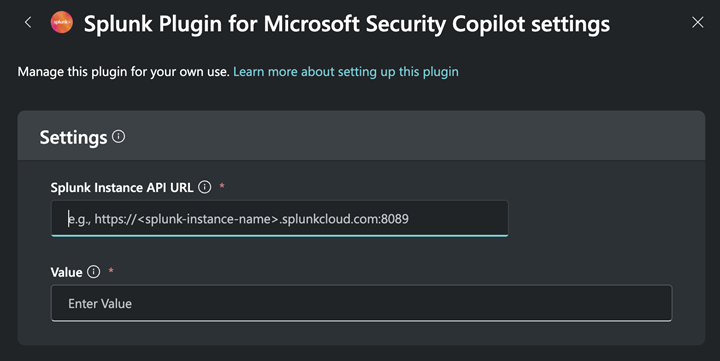

Добавьте URL-адрес API Splunk в поле URL-адрес API экземпляра Splunk. Добавьте маркер проверки подлинности Splunk в поле Значение .

Нажмите кнопку Сохранить , чтобы завершить настройку.

Обычная проверка подлинности

Чтобы настроить проверку подлинности с помощью обычной проверки подлинности, необходимо иметь следующие сведения:

- URL-адрес для доступа к REST API

- Имя пользователя и пароль учетной записи пользователя Splunk, которую вы используете для доступа к API.

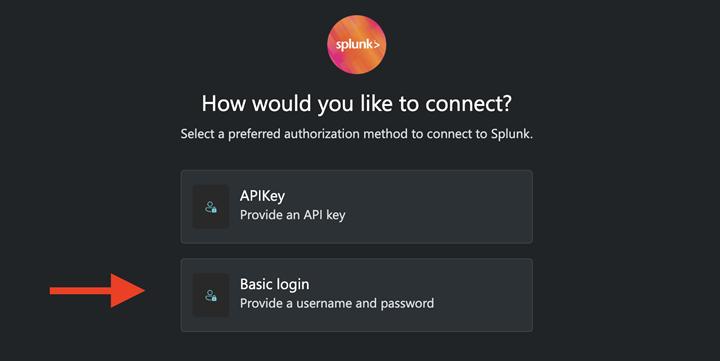

Когда вам будет предложено настроить проверку подлинности, выберите параметр Базовый вход .

Добавьте URL-адрес API Splunk в поле URL-адрес API экземпляра Splunk. Добавьте имя пользователя Splunk в поле Имя пользователя . Добавьте пароль Splunk в поле Пароль .

Нажмите кнопку Сохранить , чтобы завершить настройку.

Доступные навыки

Подключаемый модуль Splunk для Microsoft Security Copilot предоставляет следующие навыки:

- Нерегламентированный поиск

- Создание заданий поиска

- Получение сведений о заданиях поиска

- Получение результатов из заданий поиска

- Выполнение однократного поиска

- Сохраненные поисковые запросы

- Получение сохраненных поисковых запросов

- Создание сохраненных поисковых запросов

- Отправка сохраненного поиска

- Сработали оповещения из сохраненных поисковых запросов

- Получение сработанных оповещений

- Получение сведений о сработавом оповещении

Подключаемый модуль Splunk для Microsoft Security Copilot позволяет вызывать взаимодействие со Splunk в контексте естественной беседы. Пример:

- Пользователь может использовать общедоступный веб-сайт для исследования данных о недавно объявленной уязвимости или CVE.

- Затем пользователь может использовать следующий запрос, например "Сохранить этот номер CVE в качестве поиска в Splunk по всем индексам". Security Copilot будет поддерживать контекст из предыдущего запроса в последнем запросе.

- Затем пользователь может изменить сохраненный поиск в Splunk, чтобы включить более сложные методы SPL или создать визуализации.

Примеры запросов Splunk

| Навык | Prompt |

|---|---|

| Создание задания поиска | Run the following search in Splunk in normal mode: index=notable "System Network Configuration Discovery". Ensure to begin the query with the word "search". |

| Получение результатов задания поиска | Get the search job results for SID 1740764708.5591 from Splunk |

| Выполнение поиска oneshot | Run the following search in Splunk in oneshot mode: index=notable "System Network Configuration Discovery" |

| Создание сохраненного поиска | Save the following search in Splunk: index=notable "System Network Configuration Discovery". Name the search "Network Config Discovery report". |

| Получение сохраненных поисковых запросов | Get all of the saved searches for the copilot user from Splunk |

| Отправка сохраненного поиска | Dispatch the saved search "Top Mitre Techniques" in Splunk |

| Получение активированных оповещений | Get the list of fired alerts from Splunk |

| Получение сведений о сработавом оповещении | Tell me about the fired alert Apache_HTTP_StatusCode_Alert_Test |

| Получение текущих заданий поиска | Get all of the current search jobs in Splunk |

Microsoft Security Copilot часто понимает и получает контекст из возвращаемых ответов. В результате вы можете использовать естественную беседу в цепочке запросов. Например, если вы используете запрос, например Dispatch the saved search "Cloud Alerts" in Splunk, возвращается идентификатор задания поиска. Security Copilot будет иметь этот идентификатор задания поиска в текущем контексте, и вы можете выполнить дальнейшие действияGet the search job results, а не указывать идентификатор задания поиска вручную.

Устранение неполадок с подключаемым модулем Splunk

Возникают ошибки

Если возникают ошибки, например не удалось выполнить запрос или произошла неизвестная ошибка. Включите подключаемый модуль. Эта ошибка может возникнуть, если период обратного просмотра слишком длинный, что приводит к попытке запроса получить чрезмерный объем данных. Если проблема не исчезнет, выйдите из Security Copilot, а затем снова войдите в систему. Кроме того, убедитесь, что механизм проверки подлинности имеет соответствующие разрешения в Splunk (убедитесь, что пользователь Splunk, который выполняет проверку подлинности, как и при проверке подлинности носителя, имеет разрешения на вызовы API). Наконец, если вы подключаетесь к Splunk enterprise, убедитесь, что SSL, который вы используете для конечной точки REST API, не использует самозаверяющий сертификат.

Если вы создаете задание поиска и ошибка — состояние HTTP 400 с кодом состояния BadRequest, возможны две причины:

- В запросе SPL, отправляемом в API Splunk, отсутствует ключевое слово

search. Это можно решить, добавивMake sure the SPL query starts with the word "search".в запрос. - Режим выполнения не указан или указан неправильно. Это можно решить, добавив в запрос один из следующих операторов (или его разновидность):

Run this search in normal mode.Run this search in oneshot mode.

Запросы не вызывают правильные возможности

Если запросы не вызывают правильные возможности или запросы вызывают какой-либо другой набор возможностей, у вас могут быть пользовательские подключаемые модули или другие подключаемые модули с функциональностью, аналогичной набору возможностей, который вы хотите использовать.

Предоставление отзывов

Чтобы оставить отзыв, обратитесь в группу разработчиков партнеров Splunk.

См. также

Другие подключаемые модули для Microsoft Security Copilot

Управление подключаемыми модулями в Microsoft Security Copilot