Убедитесь, что ваши устройства настроены правильно

Область применения:

- Microsoft Defender для конечной точки (план 1)

- Microsoft Defender для конечной точки (план 2)

- Microsoft Defender XDR

Хотите попробовать Defender для конечной точки? Зарегистрироваться для бесплатной пробной версии.

Правильно настроенные устройства позволяют повысить общую устойчивость к угрозам и расширить возможности обнаружения атак и реагирования на них. Управление конфигурацией безопасности помогает гарантировать, что устройства:

- Подключение к Microsoft Defender для конечной точки

- Соответствие или превышение базовой конфигурации безопасности Defender для конечной точки

- Имеются стратегические средства по устранению последствий атак

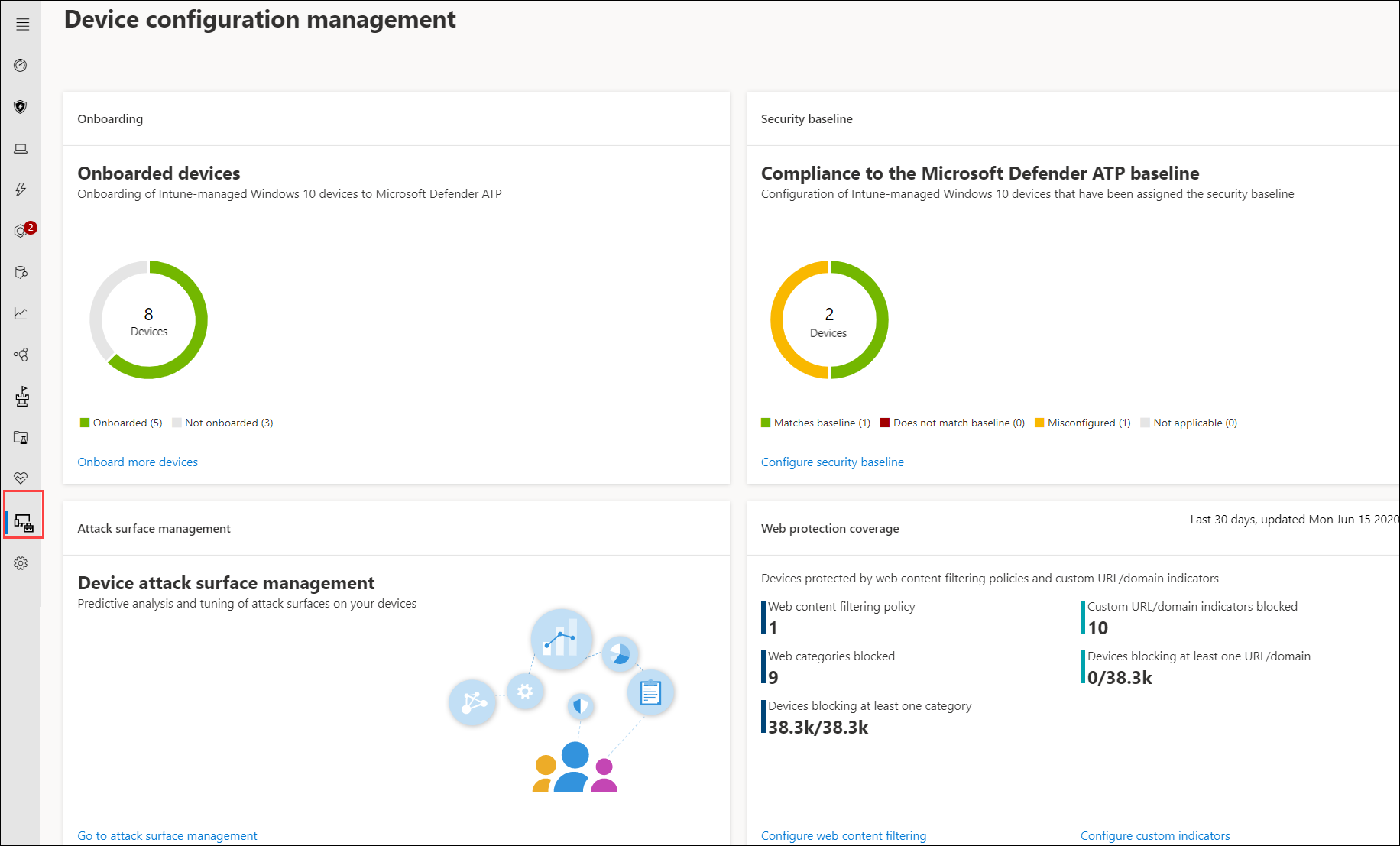

На портале Microsoft Defender перейдите в разделПанельуправления>конфигурацией конечных> точек.

Страница управления конфигурацией устройств

Вы можете отслеживать состояние конфигурации на уровне организации и быстро принимать меры в ответ на проблемы с плохим охватом подключения, проблемами соответствия и плохо оптимизированными средствами защиты от атак с помощью прямых и глубоких ссылок на страницы управления устройствами на портале Microsoft Intune и Microsoft Defender.

При этом вы получаете следующие преимущества:

- Полная видимость событий на устройствах

- Надежная аналитика угроз и мощные технологии обучения устройств для обработки необработанных событий и выявления активности нарушения и индикаторов угроз

- Полный набор функций безопасности, настроенных для эффективной остановки установки вредоносных имплантатов, перехвата системных файлов и процессов, кражи данных и других действий с угрозами

- Оптимизированные методы устранения рисков, повышающие эффективность стратегической защиты от угроз, сводя к минимуму влияние на производительность

Регистрация устройств для управления Intune

Управление конфигурацией устройств работает в тесном контакте с управлением устройствами Intune, чтобы установить инвентаризацию устройств в организации и базовую конфигурацию безопасности. Вы сможете отслеживать проблемы с конфигурацией и управлять ими на управляемых Intune устройствах Windows.

Прежде чем убедиться, что устройства настроены правильно, зарегистрируйте их в управлении Intune. Регистрация Intune надежна и имеет несколько вариантов регистрации для устройств Windows. Дополнительные сведения о параметрах регистрации Intune см. в статье о настройке регистрации для устройств с Windows.

Примечание.

Чтобы зарегистрировать устройства Windows в Intune, администраторам уже должны быть назначены лицензии. Узнайте о назначении лицензий для регистрации устройств.

Совет

Чтобы оптимизировать управление устройствами с помощью Intune, подключите Intune к Defender для конечной точки.

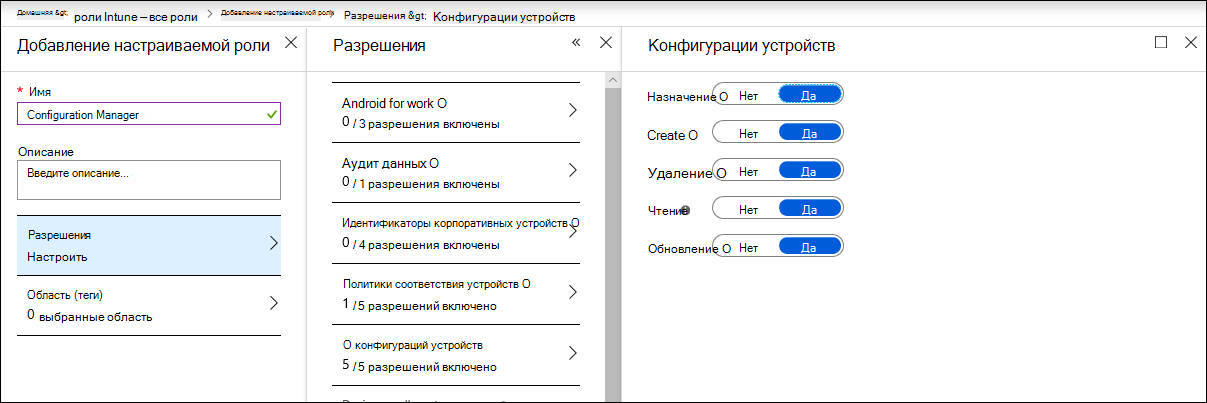

Получение необходимых разрешений

По умолчанию только пользователи, которым назначена роль глобального администратора или администратора службы Intune в Microsoft Entra ID, могут управлять профилями конфигурации устройств, необходимыми для подключения устройств и развертывания базовых показателей безопасности.

Важно!

Корпорация Майкрософт рекомендует использовать роли с наименьшими разрешениями. Это помогает повысить безопасность вашей организации. Глобальный администратор — это очень привилегированная роль, которая должна быть ограничена сценариями чрезвычайных ситуаций, когда вы не можете использовать существующую роль.

Если вам назначены другие роли, убедитесь, что у вас есть необходимые разрешения:

- Полные разрешения на конфигурации устройств

- Полные разрешения для базовых показателей безопасности

- Разрешения на чтение политик соответствия устройств

- Разрешения на чтение для организации

Разрешения конфигурации устройств в Intune

Совет

Дополнительные сведения о назначении разрешений в Intune см. в статье о создании пользовательских ролей.

Дополнительная информация

| Статья | Описание |

|---|---|

| Подключение устройств к Defender для конечной точки | Отслеживание состояния подключения устройств, управляемых Intune, и подключение дополнительных устройств с помощью Intune. |

| Повышение соответствия базовым показателям безопасности Defender для конечной точки | Отслеживайте соответствие базовым показателям и несоответствие. Разверните базовые показатели безопасности на нескольких устройствах, управляемых Intune. |

| Оптимизация развертывания и обнаружений правил сокращения направлений атак | Просмотрите сведения о развертывании правил и настройке обнаружения с помощью средств анализа влияния на портале Microsoft Defender. |

Совет

Хотите узнать больше? Обратитесь к сообществу Майкрософт по безопасности в техническом сообществе Microsoft Defender для конечной точки Tech Community.