Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Защита сети помогает запретить пользователям использовать любое приложение для доступа к опасным доменам, в которых могут размещаться фишинговые аферы, эксплойты и другое вредоносное содержимое в Интернете. Вы можете провести аудит защиты сети в тестовой среде, чтобы узнать, какие приложения будут заблокированы перед включением защиты сети.

Дополнительные сведения о параметрах конфигурации фильтрации сети см. в этой статье.

Предварительные условия

Поддерживаемые операционные системы

- Windows

- Linux (см . раздел Защита сети для Linux)

- macOS (см . раздел Защита сети для macOS)

Включение защиты сети

Чтобы включить защиту сети, можно использовать любой из методов, описанных в этой статье.

Управление параметрами безопасности Microsoft Defender для конечной точки

Создание политики безопасности конечной точки

Совет

Для выполнения следующих процедур требуется роль администратора безопасности в Microsoft Entra ID.

На портале Microsoft Defender по адресу https://security.microsoft.comперейдите в раздел Политикибезопасности конечных точекуправления>конфигурацией конечных> точек. Или, чтобы перейти непосредственно на страницу Политики безопасности конечных точек , используйте https://security.microsoft.com/policy-inventory.

На вкладке Политики Windows на странице Политики безопасности конечных точек выберите Создать политику.

Во всплывающем окне Создание политики настройте следующие параметры:

- Выберите платформу. Выберите Windows.

- Выберите шаблон: выберите Microsoft Defender AntiVirus.

Нажмите Создать политику.

Откроется мастер создания новой политики . На вкладке Основные сведения настройте следующие параметры:

- Имя. Укажите уникальное, описательное имя политики.

- Описание: введите необязательное описание.

Нажмите кнопку Далее.

На вкладке Параметры конфигурации разверните узел Defender и выберите значение Включить защиту сети на основе операционной системы:

Клиенты Windows и серверы Windows: доступные значения:

- Включено (режим блокировки): режим блокировки необходим для блокировки индикаторов IP-адресов или URL-адресов и фильтрации веб-содержимого.

- Включено (режим аудита)

- Отключено (по умолчанию)

- Not Configured

Windows Server 2016 и Windows Server 2012 R2. Также необходимо настроить параметр Разрешить уровень защиты сети вниз в разделе Действие серьезности угрозы по умолчанию. Доступные значения:

- Защита сети будет включена в нижнем уровневом режиме

- Защита сети будет отключена на более нижнем уровневом уровнях. (по умолчанию)

- Не настроено

Необязательные параметры защиты сети для клиентов Windows и серверов Windows:

-

Разрешить обработку данных на Win Server: доступны следующие значения:

Обработка данных на Windows Server включена

Обработка данных на Windows Server отключена (по умолчанию). Мы настоятельно рекомендуем использовать это значение для всех ролей сервера, которые создают большие объемы трафика UDP. Например, вы можете:

- Контроллеры домена

- DNS-серверы Windows

- Файловые серверы Windows

- Серверы Microsoft SQL

- Серверы Microsoft Exchange

Отключение обработки датаграмм на этих серверах помогает поддерживать стабильность сети и обеспечивает более эффективное использование системных ресурсов в средах с высоким спросом. Включение обработки datagram на этих серверах может снизить производительность и надежность сети.

Не настроено

-

Отключение синтаксического анализа DNS через TCP

- Синтаксический анализ DNS через TCP отключен

- Синтаксический анализ DNS через TCP включен (по умолчанию)

- Не настроено

-

Отключение синтаксического анализа HTTP

- Синтаксический анализ HTTP отключен

- Синтаксический анализ HTTP включен (по умолчанию)

- Не настроено

-

Отключение синтаксического анализа SSH

- Синтаксический анализ SSH отключен

- Синтаксический анализ SSH включен (по умолчанию)

- Не настроено

-

Отключение синтаксического анализа TLS

- Синтаксический анализ TLS отключен

- Синтаксический анализ TLS включен (по умолчанию)

- Не настроено

-

[Не рекомендуется] Включение приемника DNS

- Воронка DNS отключена

- Включена воронка DNS. (по умолчанию)

- Не настроено

-

Разрешить обработку данных на Win Server: доступны следующие значения:

По завершении на вкладке Параметры конфигурации нажмите кнопку Далее.

На вкладке Назначения щелкните поле поиска или начните вводить имя группы, а затем выберите его в результатах.

Можно выбрать Все пользователи или Все устройства.

При выборе настраиваемой группы ее можно использовать для включения или исключения ее участников.

Завершив работу на вкладке Назначения , нажмите кнопку Далее.

На вкладке Просмотр и создание проверьте параметры и нажмите кнопку Сохранить.

Microsoft Intune

Метод Microsoft Defender для конечной точки Baseline

Важно!

Базовые показатели безопасности применяют широкий набор рекомендуемых корпорацией Майкрософт параметров к вашим устройствам. Защита сети является одним из многих параметров. Если устройства еще не управляются базовыми планами, развертывание базовых показателей исключительно для включения защиты сети также приведет к принудительному применению всех остальных базовых параметров, которые могут конфликтовать с существующими конфигурациями. Чтобы настроить только защиту сети, используйте метод политики антивирусной программы или метод профиля конфигурации устройства .

Сведения о настройке защиты сети в рамках базовых показателей безопасности в Microsoft Intune см. в статье Создание профиля для базовых показателей безопасности (открывается на новой вкладке в документации по Intune). При создании профиля используйте следующие параметры:

- Базовые показатели: Microsoft Defender для конечной точки базовые показатели безопасности

- Параметры конфигурации: разверните Узел Defender и установите для параметра Включить защиту сетизначение Включено (режим блокировки) или Включено (режим аудита).

Дополнительные сведения о базовых показателях безопасности в Microsoft Intune см. в статье Сведения о базовых показателях безопасности Intune для устройств Windows.

После создания и назначения профиля вернитесь к этой статье, чтобы продолжить проверку.

Метод политики антивирусной программы

Сведения о настройке защиты сети с помощью политики антивирусной программы Microsoft Intune Endpoint Security см. в статье Создание политики безопасности конечной точки (открывается на новой вкладке в документации по Intune). При создании политики используйте следующие параметры:

- Тип политики: Антивирусная программа

- Платформа: Windows

- Профиль: антивирусная программа Microsoft Defender

- Параметры конфигурации. Установите для параметра Включить защиту сети значение Включено (режим блокировки) для принудительного применения или Включено (режим аудита), чтобы оценить влияние перед применением.

Дополнительные сведения о Microsoft Defender профилях антивирусной программы в Microsoft Intune см. в статье Антивирусная политика для защиты конечных точек.

После создания и назначения политики вернитесь к этой статье, чтобы продолжить проверку.

Метод профиля конфигурации устройства

Сведения о настройке защиты сети с помощью профиля конфигурации устройства Microsoft Intune см. в статье Добавление параметров защиты конечных точек в Intune (откроется на новой вкладке в документации по Intune). При создании профиля используйте следующие параметры:

- Платформа: Windows 10 и более поздних версий

- Тип профиля: Шаблоны > Endpoint Protection

- Параметры конфигурации: разверните Microsoft Defenderфильтрацию сетиExploit Guard> и установите для параметра Защита сетизначение Включить или Аудит.

Дополнительные сведения о параметре защиты сети и доступных значениях см. в разделе Параметры фильтрации сети для защиты конечных точек.

После создания и назначения профиля вернитесь к этой статье, чтобы продолжить проверку и альтернативные методы развертывания.

Управление мобильными устройствами (MDM)

Используйте поставщик службы конфигурации EnableNetworkProtection (CSP), чтобы включить или отключить защиту сети или включить режим аудита.

Обновите Microsoft Defender платформу защиты от вредоносных программ до последней версии, прежде чем включать или отключать защиту от сети.

Групповая политика

Используйте следующую процедуру, чтобы включить защиту сети на компьютерах, присоединенных к домену, или на автономном компьютере.

На автономном компьютере перейдите в меню Пуск , а затем введите и выберите Изменить групповую политику.

-Или-

На присоединенном к домену компьютере управления групповая политика откройте консоль управления групповая политика (GPMC). Щелкните правой кнопкой мыши объект групповая политика, который требуется настроить, и выберите изменить.

В редакторе управления групповыми политиками перейдите к конфигурации компьютера и выберите Административные шаблоны.

Разверните дерево для компонентов> Windows Microsoft Defender Антивирусная программа> Microsoft DefenderЗащита сетиExploit Guard>.

В более старых версиях Windows путь групповая политика может иметь антивирусная программа Defender Windows, а не антивирусную программу Microsoft Defender.

Дважды щелкните параметр Запретить пользователям и приложениям доступ к опасным веб-сайтам и установите для параметра значение Включено. В разделе параметры необходимо указать один из следующих параметров:

- Блокировать. Пользователи не могут получить доступ к вредоносным IP-адресам и доменам.

- Отключить (по умолчанию): функция защиты сети не работает. Пользователям не запрещен доступ к вредоносным доменам.

- Режим аудита. Если пользователь посещает вредоносный IP-адрес или домен, событие записывается в журнал событий Windows. Однако пользователю не запрещено посещать адрес.

Важно!

Чтобы полностью включить защиту сети, необходимо задать для параметра групповая политика значение Включено, а также выбрать блокировать в раскрывающемся меню параметров.

(Этот шаг является необязательным.) Выполните действия, описанные в разделе Проверка включения защиты сети, чтобы убедиться, что параметры групповая политика верны.

Microsoft Configuration Manager

Откройте консоль Configuration Manager.

Перейдите в раздел Активы и соответствие>Endpoint Protection>Exploit Guard в Защитнике Windows.

Выберите Создать политику Exploit Guard на ленте, чтобы создать новую политику.

Чтобы изменить существующую политику, выберите политику, а затем выберите Свойства на ленте или в контекстном меню. Измените параметр Настроить защиту сети на вкладке Защита сети .

На странице Общие укажите имя новой политики и убедитесь, что включен параметр Защита сети .

На странице Защита сети выберите один из следующих параметров для параметра Настроить защиту сети :

- Блокировка

- Аудит

- Disabled

Выполните остальные действия и сохраните политику.

На ленте выберите Развернуть , чтобы развернуть политику в коллекции.

PowerShell

На устройстве с Windows выберите Пуск, введите

powershell, щелкните правой кнопкой мыши Windows PowerShell, а затем выберите Запуск от имени администратора.Запустите следующий командлет:

Set-MpPreference -EnableNetworkProtection EnabledДля Windows Server используйте дополнительные команды, перечисленные в следующей таблице:

Версия Windows Server Команды Windows Server 2019 г. и более поздних версий Set-MpPreference -AllowNetworkProtectionOnWinServer $trueWindows Server 2016

Windows Server 2012 R2 с единым агентом для Microsoft Defender для конечной точкиSet-MpPreference -AllowNetworkProtectionDownLevel $true

Set-MpPreference -AllowNetworkProtectionOnWinServer $true

Важно!

Отключите параметр AllowDatagramProcessingOnWinServer. Отключение этого параметра важно для любых ролей, которые создают большие объемы трафика UDP, таких как контроллеры домена, DNS-серверы Windows, файловые серверы Windows, серверы Microsoft SQL, серверы Microsoft Exchange и другие. Включение обработки датаграмм в таких случаях может снизить производительность и надежность сети. Отключение помогает поддерживать стабильность сети и обеспечивает более эффективное использование системных ресурсов в средах с высоким спросом.

(Этот шаг является необязательным.) Чтобы настроить защиту сети в режим аудита, используйте следующий командлет:

Set-MpPreference -EnableNetworkProtection AuditModeЧтобы отключить защиту сети, используйте

Disabledпараметр вместоAuditModeилиEnabled.

Проверьте, включена ли защита сети

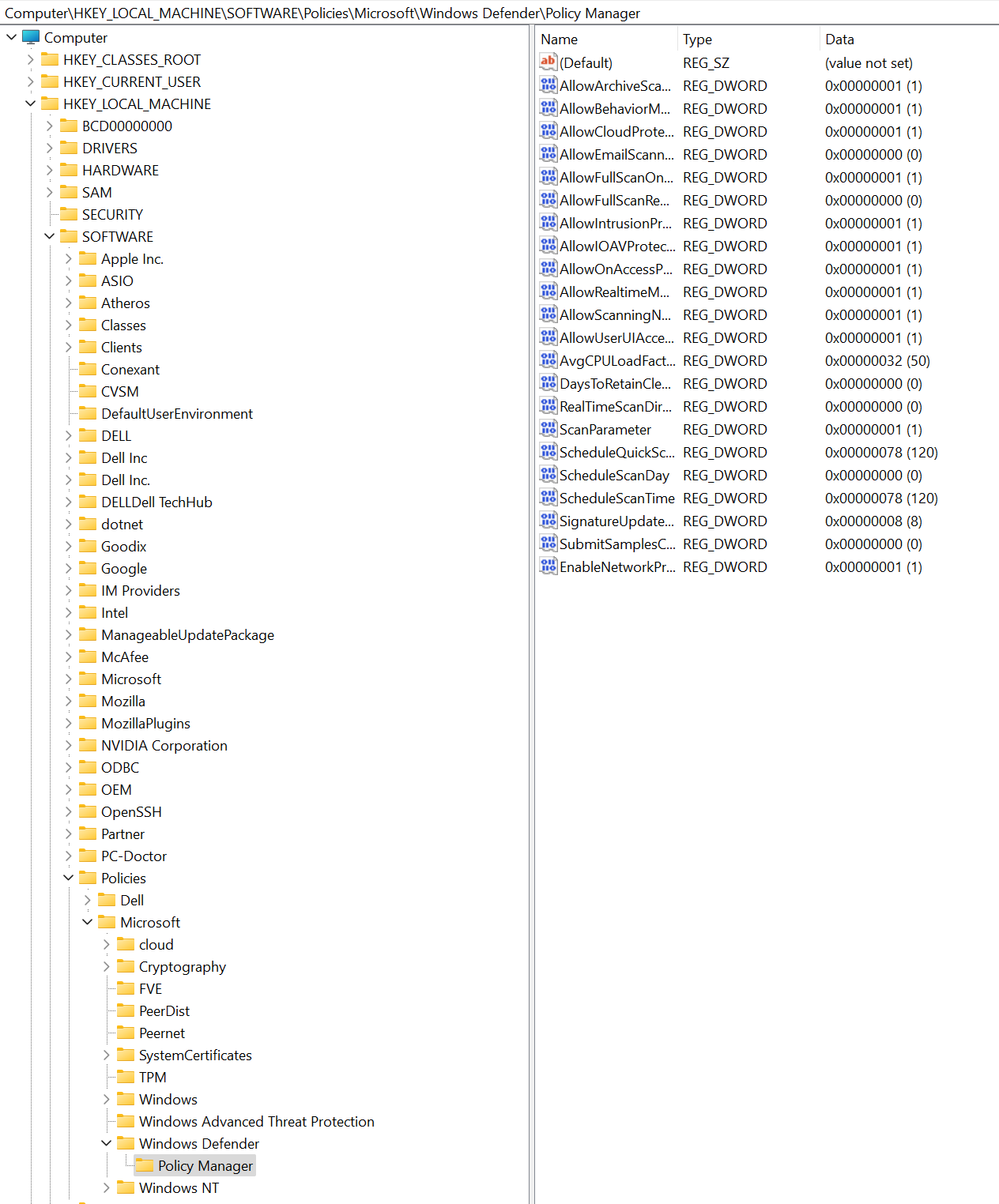

Для проверка состояния защиты сети можно использовать редактор реестра.

Откройте редактор реестра (например, запустите

regedit.exe).Перейдите по следующему пути: HKEY_LOCAL_MACHINE>политики>ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ>Microsoft>Windows Defender>Policy Manager

Если этот путь не существует, перейдите к HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows Defender>Windows Exploit Guard>Network Protection.

Выберите EnableNetworkProtection , чтобы просмотреть текущее состояние защиты сети на устройстве:

- 0 — выкл.

- 1 — включено

- 2 — режим аудита

Важная информация об удалении параметров Exploit Guard с устройства

При развертывании политики Exploit Guard с помощью Configuration Manager параметры остаются в клиенте, даже если позднее развертывание будет удалено. Если развертывание удалено, клиент Delete не поддерживается в ExploitGuardHandler.log файле.

Чтобы правильно удалить параметры Exploit Guard, используйте следующий сценарий PowerShell в контексте SYSTEM :

$defenderObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_Defender02" -Filter "InstanceID='Defender' and ParentID='./Vendor/MSFT/Policy/Config'"

$defenderObject.AttackSurfaceReductionRules = $null

$defenderObject.AttackSurfaceReductionOnlyExclusions = $null

$defenderObject.EnableControlledFolderAccess = $null

$defenderObject.ControlledFolderAccessAllowedApplications = $null

$defenderObject.ControlledFolderAccessProtectedFolders = $null

$defenderObject.EnableNetworkProtection = $null

$defenderObject.Put()

$exploitGuardObject = Get-WmiObject -Namespace "root/cimv2/mdm/dmmap" -Class "MDM_Policy_Config01_ExploitGuard02" -Filter "InstanceID='ExploitGuard' and ParentID='./Vendor/MSFT/Policy/Config'"

$exploitGuardObject.ExploitProtectionSettings = $null

$exploitGuardObject.Put()