Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Аналитика использования приложений предоставляет ИТ-администраторам полезные сведения об использовании приложения своей организации путем анализа шаблонов трафика, использования данных и доступа пользователей к приложениям. Администраторы могут использовать эти аналитические функции для выявления теневых ИТ-специалистов, создания приложений ИИ и потенциальных рисков безопасности или соответствия требованиям. Аналитика использования помогает организациям повысить видимость, повысить уровень безопасности и оптимизировать использование приложений в своей среде.

В этом руководстве вы узнаете, как:

- Создайте сетевой трафик интернета для заполнения данных аналитики.

- Ознакомьтесь с аналитикой облачных приложений и аналитическими сведениями об использовании.

- Определите генеративные приложения ИИ и теневое ИТ в вашей организации.

Основные понятия

Что такое теневые ИТ?

Теневые ИТ-отделы относятся к приложениям и службам, которые используются сотрудниками без знаний ИТ-отдела или утверждения. Это позволяет создавать такие риски, как приведенные ниже примеры.

| Категория риска | Примеры | Почему это важно |

|---|---|---|

| Потеря данных | Отправка файлов в личное облачное хранилище | Конфиденциальные данные покидают корпоративный контроль. |

| Compliance | Использование приложений, которые не соответствуют нормативным требованиям | Закон о переносимости и подотчетности медицинского страхования (HIPAA) и нарушения закона Sarbanes-Oxley. |

| Безопасность | Использование приложений с плохой практикой безопасности | Кража учетных данных и доставка вредоносных программ. |

| Лицензирование | Дублирование инструментов между командами | Потраченный впустую ИТ-бюджет. |

Теневой ИИ: новая граница

Теневой ИИ — это несанкционированное использование средств ИИ сотрудниками без утверждения или разрешения на безопасность. Средства создания искусственного интеллекта (ChatGPT, Claude, Gemini и другие) представляют уникальные проблемы:

- Сотрудники могут вставлять конфиденциальные данные в запросы.

- Конфиденциальная информация может использоваться для обучения моделей ИИ.

- Организации теряют контроль над решениями, принимаемыми с помощью искусственного интеллекта.

- ИИ подвержены внедрению и заключению в тюрьму.

Объяснение оценок рисков

Microsoft оценивает каждое обнаруженное приложение и назначает оценку риска на основе:

- Общие факторы: Популярность, суверенитет данных и доступность сведений о компании.

- Факторы безопасности: Шифрование, поддержка многофакторной проверки подлинности, журналы аудита и тестирование на проникновение.

- Факторы соответствия требованиям: СЕРТИФИКАЦИЯ SOC 2, ISO 27001 и HIPAA.

- Правовые аспекты: владение данными, Условия лицензии программного обеспечения Microsoft и политики хранения данных.

Примеры пошаговых видеороликов

В следующем видео показано, как определить теневой ИИ с помощью обнаружения приложений.

Шаг 1. Создание интернет-трафика

Для этого упражнения для получения полезных данных откройте браузер на тестовом устройстве (с установленным клиентом Глобального безопасного доступа) и перейдите на несколько избранных веб-сайтов. Обязательно перейдите на некоторые веб-сайты ИИ . Ниже приведены некоторые примеры веб-сайтов ИИ:

copilot.microsoft.comchatgpt.comclaude.aiai.google

Шаг 2. Просмотр аналитики облачных приложений

Просмотр суммированных сведений

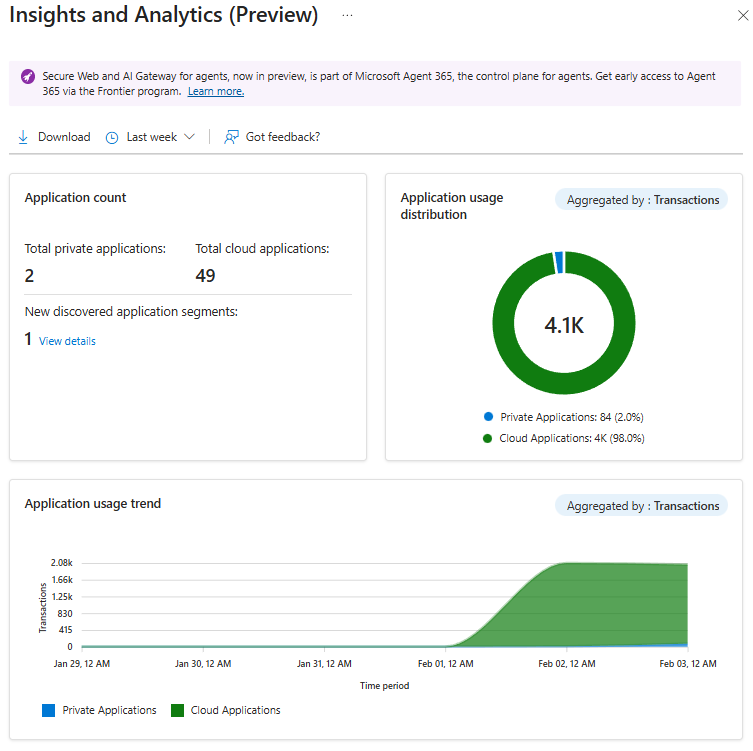

В центре администрирования Microsoft Entra откройте Global Secure Access>Applications>Insights & Аналитика.

Просмотрите сведения, отображаемые в мини-приложениях.

На панели мониторинга отображаются три ключевых мини-приложения.

Виджет Описание Количество приложений Отображает общее количество облачных приложений, общих частных приложений и недавно обнаруженных сегментов. Распределение использования приложений Показывает использование по типам (облакам и частным), агрегированным транзакциям, отправленным байтам или полученным байтам. Тенденция использования приложений Показывает использование с течением времени, агрегированное по транзакциям, пользователям, устройствам или байтам.

Изучение обнаруженных приложений

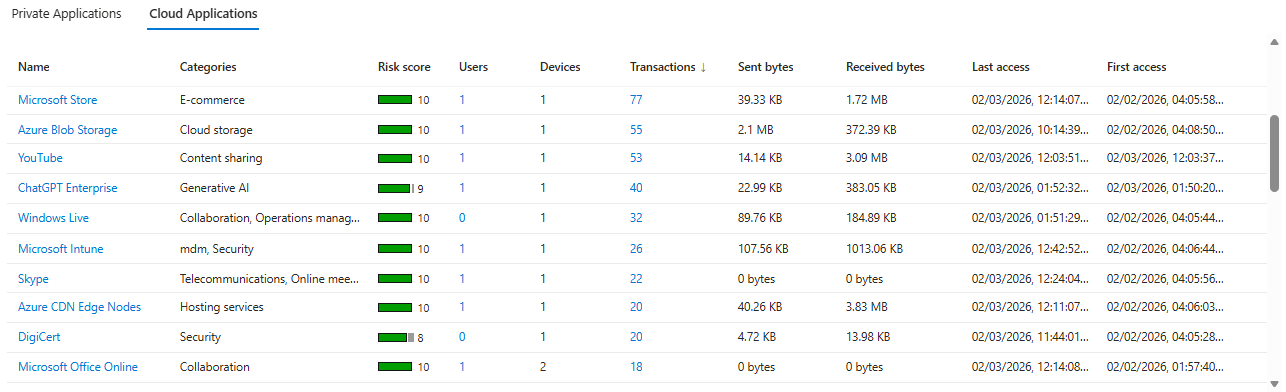

Аналитика облачных приложений дает администраторам представление об облачных приложениях, которые их организация использует, включая созданные приложения ИИ. Эти аналитические сведения помогают выявлять теневые ИТ-службы и оценивать риски безопасности и соответствия требованиям.

Просмотрите список обнаруженных облачных приложений со следующими сведениями:

- Name

- Категории

- Оценка риска

- Пользователи

- Отправленные байты

- Полученные байты

При необходимости выберите заголовки столбцов, чтобы изменить порядок списков. Вы можете увидеть приложения с наименьшей оценкой риска, приложениями с наибольшим числом пользователей и многое другое.

Просмотр сведений о приложении и факторов риска

- Выберите ссылку "Имя " для приложения.

- Откроется коллекция приложений Microsoft Entra и отображается:

- Общая оценка риска.

- Общие, вкладки "Безопасность", "Соответствие" и "Юридический ", в которых отображаются сведения о факторе риска.

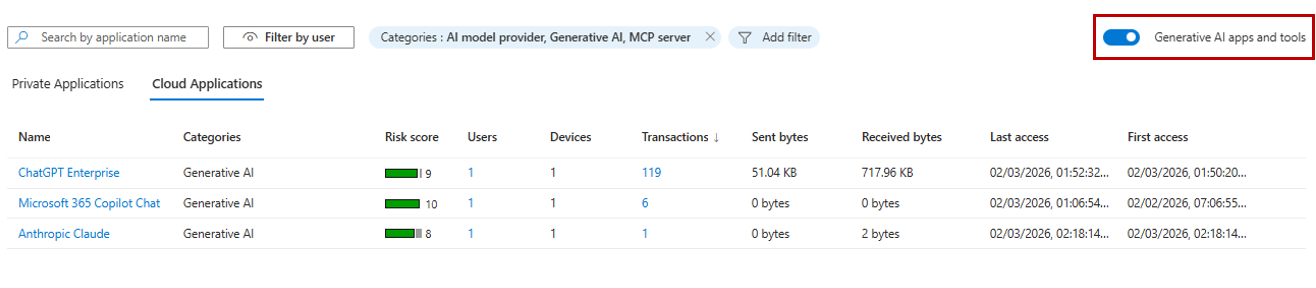

Шаг 3. Определение создаваемых приложений ИИ

Аналитика облачных приложений поможет вам определить созданные приложения ИИ, которые используются в вашей организации. Аналитика поможет вам оценить потенциальные риски и управлять ими.

Перейдите к Global Secure Access>Приложениям>Аналитика и информация>Облачные приложения.

Включите переключатель приложений и инструментов генеративного ИИ.

Просмотрите отфильтрованный список, в который отображаются только созданные приложения ИИ, к которым обращаются пользователи.

Оцените показатели риска каждого приложения и шаблоны использования.

Полученные навыки

В этом руководстве вы выполнили следующие задачи:

- Обнаружен теневой ИТ в вашей организации: Теперь у вас есть видимость облачных приложений, которые используются, даже приложения, которые не санкционированы ИТ-службой.

- Идентифицированные теневые приложения ИИ: Вы можете использовать фильтр создания искусственного интеллекта, чтобы быстро найти средства ИИ, которые могут представлять риски утечки данных.

- Понятная оценка рисков приложений: Вы можете определить приоритеты усилий по исправлению на основе показателей риска на основе общих, безопасности, соответствия требованиям и юридических факторов.

- Проанализированные шаблоны использования: Вы можете увидеть, какие приложения имеют больше всего пользователей, передачу данных или транзакции, чтобы понять истинное влияние на бизнес.

От обнаружения до действия

После обнаружения теневых ИТ-специалистов или теневого искусственного интеллекта можно предпринять действия для устранения рисков.

┌────────────────┐ ┌────────────────┐ ┌────────────────┐

│ Discover │ →→→ │ Assess │ →→→ │ Act │

├────────────────┤ ├────────────────┤ ├────────────────┤

│ • View all │ │ • Review risk │ │ • Sanction app.│

│ discovered │ │ scores. │ │ • Block app. │

│ apps. │ │ • Check │ │ • Apply file │

│ • Filter by │ │ compliance. │ │ controls. │

│ AI apps. │ │ • Review user │ │ • Monitor │

│ • Sort by │ │ count. │ │ ongoing. │

│ usage. │ │ • Analyze data │ │ • Add to app │

│ │ │ transfer. │ │ governance. │

└────────────────┘ └────────────────┘ └────────────────┘

Точки интеграции

- Экспорт данных в Microsoft Defender for Cloud Apps для более глубокого изучения.

- Используйте обнаруженные приложения для информирования политик фильтрации веб-содержимого.

- Объедините с политиками содержимого, чтобы предотвратить отправку данных в рискованные приложения.

- Включите аналитические данные в программы обучения по повышению осведомленности о безопасности.