Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Фильтрация сетевого содержимого в Microsoft Entra Internet Access позволяет администраторам использовать политики содержимого для предотвращения транспорта определенных типов файлов по сети. Эта функция помогает защитить конфиденциальные данные, блокируя отправки и скачивание определенных форматов файлов (например, .doc, .docx, .pdfи .zip) в веб-приложения, такие как ChatGPT, Gmail и приложения для общего доступа к файлам. Он также может использовать Microsoft Purview для сканирования файлов и применения политик сетевого уровня на основе меток конфиденциальности документов.

В этом руководстве вы узнаете, как:

- Создайте политику содержимого, чтобы заблокировать отправку определенных типов файлов.

- Свяжите политику содержимого с профилем безопасности.

- Убедитесь, что блокировка отправки файлов работает должным образом.

Основные понятия

Почему политики содержимого критически важны?

Политики содержания адресуют важный вектор утечки данных, связанный с пользователями, которые намеренно или случайно отправляют конфиденциальные файлы в несанкционированные места назначения.

| Сценарий угроз | Пример | Решение политики содержимого |

|---|---|---|

| Утечка данных теневого искусственного интеллекта | Сотрудник вставляет конфиденциальный контракт в ChatGPT. | Блокировать отправку документа в *.oaiusercontent.com. |

| Несанкционированная передача личных электронных писем | Сотрудник отправляет клиентскую базу данных на личный Gmail. | Блокировать загрузки на mail.google.com. |

| Несанкционированное облачное хранилище | Сотрудник синхронизирует рабочие файлы с личным Dropbox. | Блокировать отправку на *.dropbox.com. |

| Внутренняя угроза | Злоумышленник загружает конфиденциальные файлы перед выходом. | Блокировать скачивание определенных типов файлов. |

Как политики содержимого работают с проверкой TLS

User attempts upload GSA client SSE with TLS inspection Destination

│ │ │ │

│ Upload file.pdf │ │ │

├───────────────────>│ │ │

│ │ Tunnel traffic │ │

│ ├────────────────────>│ │

│ │ │ Decrypt & inspect │

│ │ │ ┌───────────────┐ │

│ │ │ │ File type: PDF│ │

│ │ │ │ Action: Upload│ │

│ │ │ │ Dest: chatgpt │ │

│ │ │ │ → BLOCK │ │

│ │ │ └───────────────┘ │

│ Block message │ │ │

│<───────────────────┤ │ │

Для политик содержимого требуется включение проверки Транспортного уровня безопасности (TLS). Пограничная служба безопасности (SSE) не может обнаруживать типы файлов в зашифрованных загрузках, если трафик не расшифровывается.

Примеры пошаговых видеороликов

В следующем видео показано, как настроить политику содержимого.

Шаг 1. Создание политики содержимого

В Microsoft Entra admin center перейдите к Global Secure Access>Secure>Content policies.

ВыберитеCreate policy (Создать политику).

Введите имя и описание политики. Нажмите кнопку Далее.

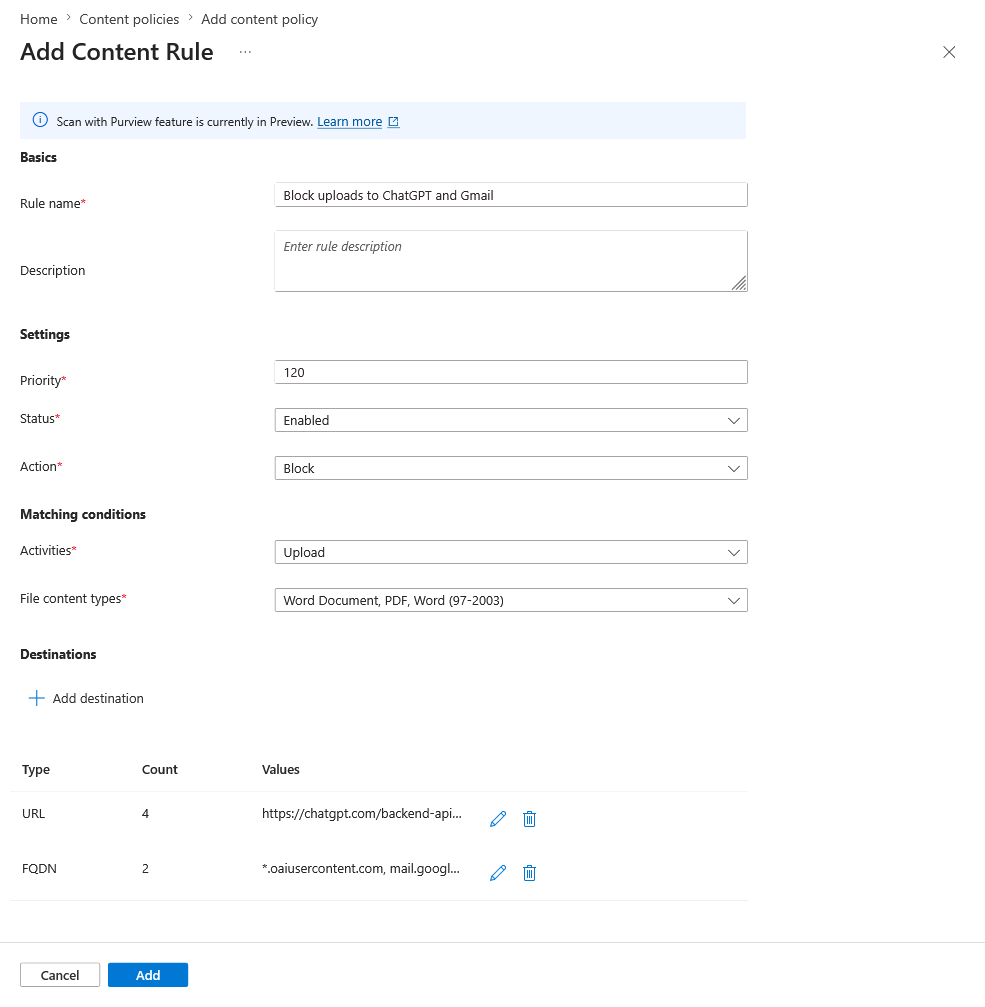

Выберите Добавить правило.

Введите следующие сведения:

- Имя правила: Укажите запрет загрузки в ChatGPT и Gmail.

- Описание: Введите описание (необязательно).

- Приоритет: Выберите 120.

- Статус: Выберите "Включено".

- Действие: Выберите Блок.

- Деятельности: Установите флажок для отправки.

- Content types: Установите флажки для Word (97-2003), Word Document и PDF.

Выберите Добавить пункт назначения, выберите FQDN и введите следующие полные доменные имена (FQDN):

*.oaiusercontent.commail.google.comclients6.google.com*.clients6.google.com

Нажмите кнопку "Добавить".

Выберите " Добавить назначение", а затем выберите URL-адрес и введите следующие URL-адреса:

https://chatgpt.com/backend-api/fileshttps://chatgpt.com/backend-api/files/process_upload_stream

Замечание

Приложения могут использовать несколько URL-адресов и полных доменных имен внутренне при взаимодействии с ними. В этом примере ChatGPT использует

*.oaiusercontent.com, а Gmail используетmail.google.com. Если политики содержимого не применяются, проверьте средства разработки, чтобы подтвердить, какие URL-адреса и полные доменные имена используются приложением.Нажмите Сохранить.

Выберите Далее, а затем выберите Создать.

Шаг 2. Связывание политики с профилем безопасности

- После создания политики перейдите к Глобальному безопасному доступу>Профили безопасности>.

- Выберите существующий профиль безопасности из предыдущего руководства.

- Перейдите в область политик ссылок .

- Выберите Привязать политику, затем выберите Политика существующего контента.

- Выберите созданную политику содержимого и нажмите кнопку "Добавить".

Замечание

Убедитесь, что профиль безопасности назначен политике Microsoft Entra Conditional Access.

Шаг 3. Проверка блокировки отправки и скачивания файлов

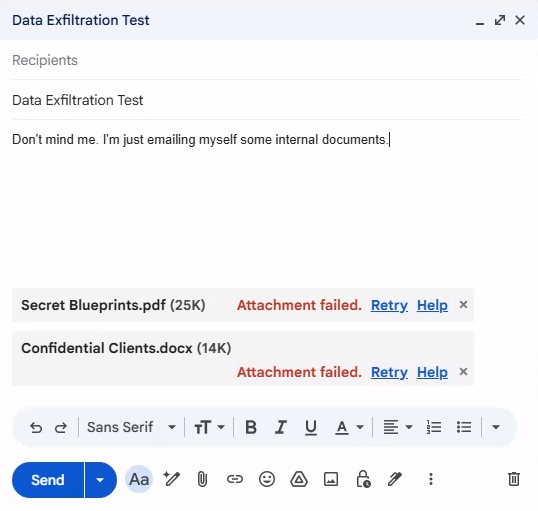

На тестовом устройстве откройте браузер, перейдите на указанный адрес и войдите, используя выбранную учетную запись.

Попробуйте загрузить PDF-файл или документ Word в ChatGPT и удостоверьтесь, что загрузка завершается ошибкой.

mail.google.comПерейдите в систему и войдите с помощью учетной записи Google.Попробуйте загрузить PDF-файл или документ Word в Gmail и убедитесь, что загрузка завершается ошибкой.

Известные ограничения

См. официальную документацию по списку известных ограничений.

Полученные навыки

В этом руководстве вы выполнили следующие задачи:

- Создана политика содержимого, чтобы предотвратить кражу данных: Вы заблокировали загрузку определенных типов документов в средства ИИ и личную электронную почту, что решает основную проблему потери данных.

-

Понимание обнаружения FQDN для приложений: Вы узнали, что веб-приложения часто используют несколько back-end URL-адресов, таких как

*.oaiusercontent.comдля ChatGPT. - Связанные политики содержимого с профилями безопасности: Вы узнали, что политики содержимого соответствуют той же модели профиля безопасности, которую можно использовать для целевых пользователей с помощью условного доступа.

- Объединенные несколько элементов управления безопасностью: В этом руководстве вы узнали, как политики содержимого работают вместе с фильтрацией веб-контента, проверкой TLS и аналитикой угроз в рамках комплексной стратегии безопасности.

Определение полных доменных имен приложений

При настройке политик содержимого необходимо знать фактические полные доменные имена, используемые приложениями.

Чтобы обнаружить полные доменные имена, нажмите F12, чтобы открыть средства разработчика браузера.

- Откройте вкладку "Сеть ".

- Отправьте файл в целевое приложение.

-

POSTНайдите запросы с содержимым файла.

Используйте функцию обнаружения приложений, чтобы определить, какие приложения используются, а затем создать целевые политики содержимого:

1. Discover shadow AI apps.

↓

2. Assess risk scores.

↓

3. Decide to block entirely or allow with content restrictions.

↓

4. Create content policy if allowing with restrictions.

Лучшие практики

- Начните с запрета на загрузку в приложения ИИ высокого риска (или блокируйте все приложения ИИ, за исключением авторизованных).

- Рассмотрите возможность блокировки как отправки, так и загрузки для максимальной защиты.

- Тестирование политик с помощью пилотной группы перед широким развертыванием.

- Сообщите пользователям об изменениях, чтобы избежать путаницы.

Связанный контент

Дополнительные сведения см. на следующих ресурсах: