Назначение ролей Microsoft Entra (предварительная версия)

Управление правами поддерживает жизненный цикл доступа для различных типов ресурсов, таких как приложения, сайты SharePoint, группы и Teams. Иногда пользователям требуются дополнительные разрешения для использования этих ресурсов определенными способами. Например, пользователю может потребоваться доступ к панелям мониторинга Power BI вашей организации, но потребуется роль администратора Power BI для просмотра метрик на уровне организации. Хотя другие функциональные возможности идентификатора Microsoft Entra, такие как группы с возможностью назначения ролей, могут поддерживать эти назначения ролей Microsoft Entra, доступ, предоставленный с помощью этих методов, менее явным. Например, вы будете управлять членством в группе, а не управлять назначениями ролей пользователей напрямую.

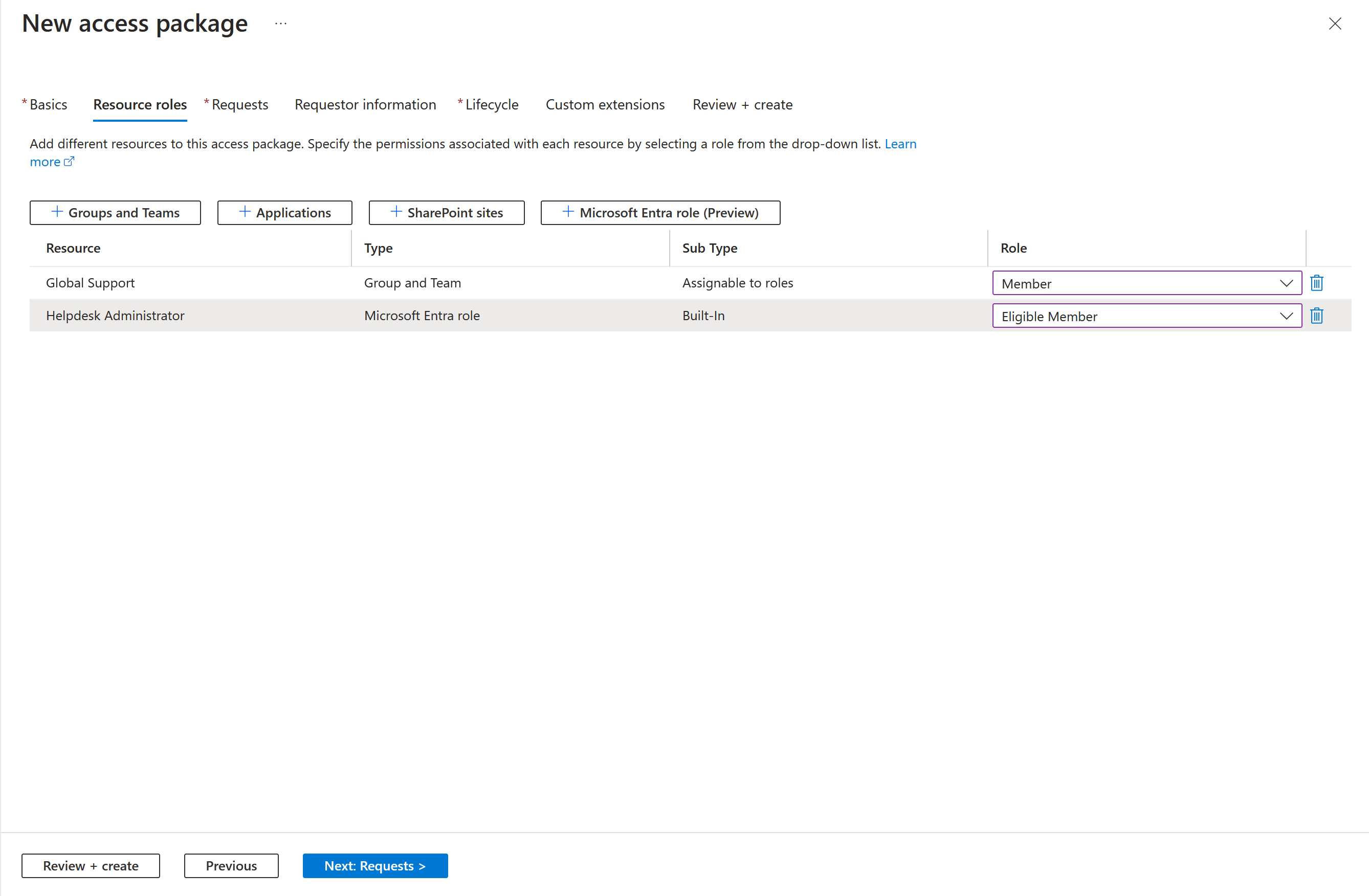

Назначив роли Microsoft Entra сотрудникам и гостям с помощью управления правами, вы можете быстро определить, какие роли назначены пользователю. При включении роли Microsoft Entra в качестве ресурса в пакет доступа можно также указать, является ли назначение роли "допустимым" или "активным".

Назначение ролей Microsoft Entra через пакеты доступа помогает эффективно управлять назначениями ролей в масштабе и улучшает жизненный цикл назначения ролей.

Сценарии назначения ролей Microsoft Entra с помощью пакетов доступа

Предположим, что ваша организация недавно наняла 50 новых сотрудников для группы поддержки, и что вы хотите предоставить этим новым сотрудникам доступ к нужным ресурсам. Эти сотрудники должны получить доступ к группе поддержки и определенным приложениям, связанным с поддержкой. Для выполнения своих заданий им также требуются три роли Microsoft Entra, включая роль администратора службы технической поддержки. Вместо индивидуального назначения каждому из 50 сотрудников всем ресурсам и ролям можно настроить пакет доступа, содержащий сайт SharePoint, группу и определенные роли Microsoft Entra. Затем вы можете настроить пакет доступа для менеджеров в качестве утверждающих и предоставить ссылку группе поддержки.

Теперь новые члены, присоединенные к группе поддержки, могут запросить доступ к этому пакету доступа в My Access и получить доступ ко всем, что им нужно, как только их менеджер утверждает запрос. Это экономит время и энергию, так как группа поддержки планирует расширяться глобально, нанимать около 1000 новых сотрудников, но вам больше не нужно вручную назначать каждого человека пакету доступа.

Примечание.

Рекомендуется использовать управление привилегированными пользователями для обеспечения JIT-доступа к пользователю для выполнения задачи, требующей повышенных разрешений. Эти разрешения предоставляются с помощью ролей Microsoft Entra, помеченных как привилегированные, в нашей документации: Встроенные роли Microsoft Entra. Управление правами лучше подходит для назначения пользователям пакета ресурсов, которые могут включать роль Microsoft Entra, необходимую для выполнения одной задачи. Пользователи, назначенные пакетам доступа, как правило, имеют более длительный доступ к ресурсам. Хотя мы рекомендуем управлять высоко привилегированными ролями с помощью управление привилегированными пользователями, вы можете настроить право на эти роли с помощью пакетов доступа в службе управления правами.

Необходимые компоненты

Для использования этой функции требуются лицензии Управление идентификацией Microsoft Entra или Microsoft Entra Suite. Чтобы найти подходящую лицензию для ваших требований, см. Управление идентификацией Microsoft Entra основы лицензирования.

Добавление роли Microsoft Entra в качестве ресурса в пакет доступа

Выполните следующие действия, чтобы изменить список несовместимых групп или других пакетов для доступа для существующего пакета для доступа.

Войдите в Центр администрирования Microsoft Entra в качестве глобального администратора.

Перейдите к пакетам управления>правами управления>правами для удостоверений.

На странице пакетов Access откройте пакет доступа, к которому нужно добавить роли ресурсов, и выберите роли ресурсов.

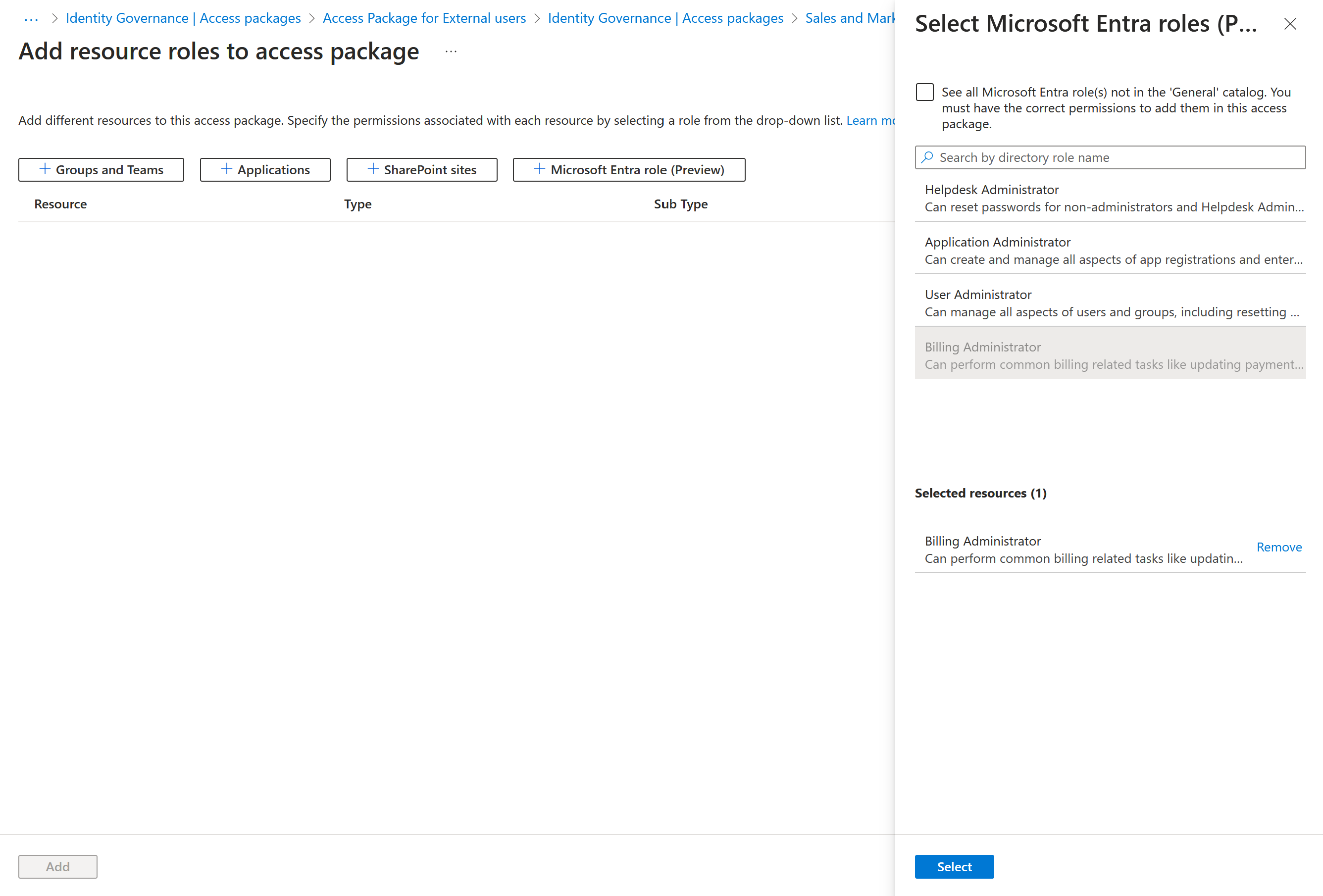

На странице "Добавление ролей ресурсов для доступа к пакету" выберите роли Microsoft Entra (предварительная версия), чтобы открыть панель "Выбор ролей Microsoft Entra".

Выберите роли Microsoft Entra, которые необходимо включить в пакет доступа.

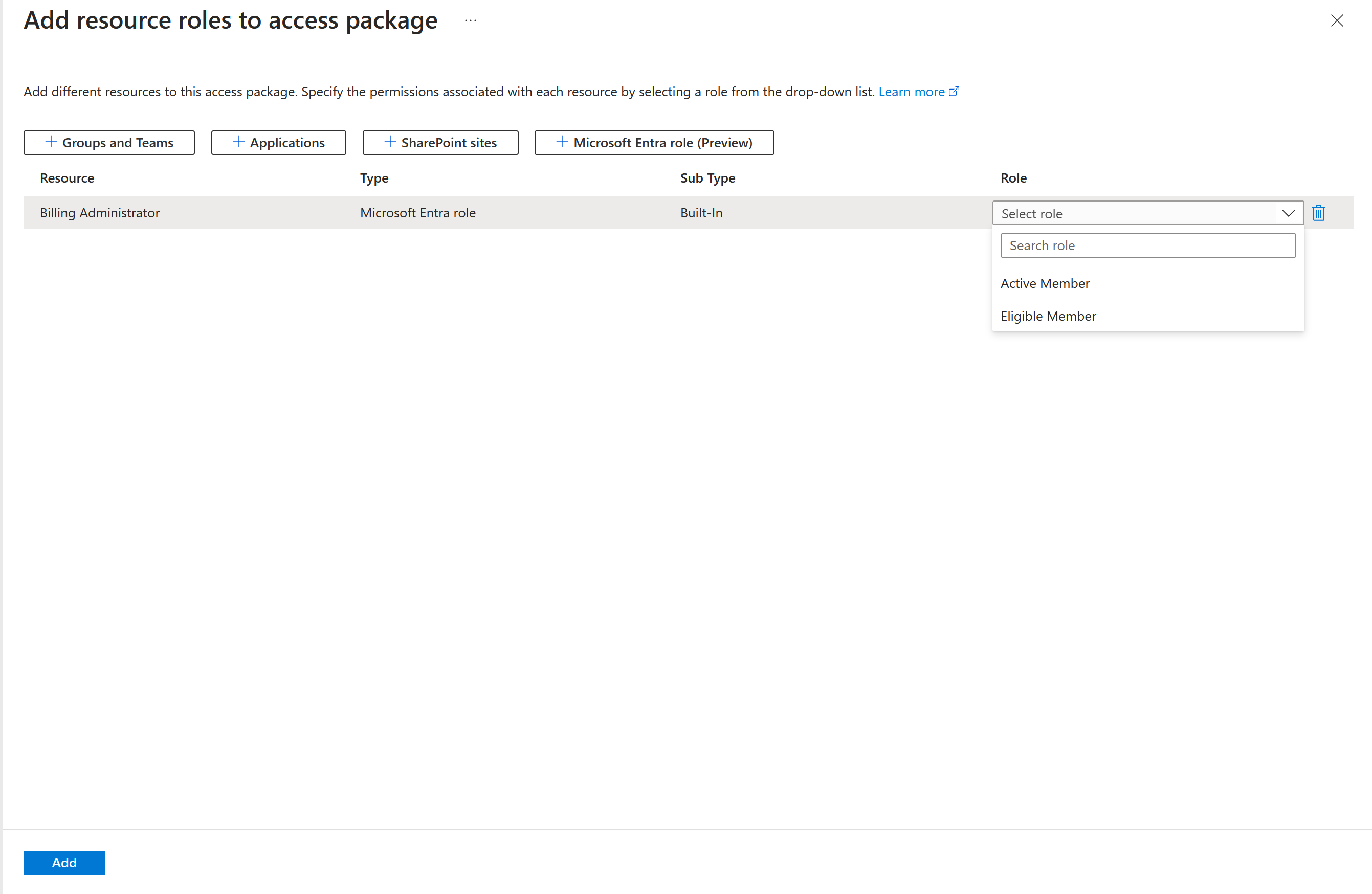

В списке ролей выберите подходящий член или активный участник.

Выберите Добавить.

Примечание.

Если выбрано право, пользователи получат право на эту роль и могут активировать назначение с помощью управление привилегированными пользователями в Центре администрирования Microsoft Entra. Если выбрать "Активный", пользователи будут иметь активное назначение ролей, пока они больше не имеют доступа к пакету доступа. Для ролей Entra, помеченных как привилегированные, вы сможете выбрать только подходящие роли. Здесь можно найти список привилегированных ролей: встроенные роли Microsoft Entra.

Добавление роли Microsoft Entra в качестве ресурса в пакет доступа программным способом

Чтобы добавить роль Microsoft Entra программным способом, используйте следующий код:

"role": {

"originId": "Eligible",

"displayName": "Eligible Member",

"originSystem": "DirectoryRole",

"resource": {

"id": "ea036095-57a6-4c90-a640-013edf151eb1"

}

},

"scope": {

"description": "Root Scope",

"displayName": "Root",

"isRootScope": true,

"originSystem": "DirectoryRole",

"originId": "c4e39bd9-1100-46d3-8c65-fb160da0071f"

}

}

Добавление роли Microsoft Entra в качестве ресурса в пакет доступа с помощью Graph

Роли Microsoft Entra можно добавить в качестве ресурсов в пакете доступа с помощью Microsoft Graph. Пользователь в соответствующей роли с приложением с делегированным EntitlementManagement.ReadWrite.All permissionприложением или приложением с EntitlementManagement.ReadWrite.All разрешением приложения может вызвать API, чтобы создать пакет доступа, содержащий роли Microsoft Entra, и назначить пользователей этим пакету доступа.

Добавление роли Microsoft Entra в качестве ресурса в пакет доступа с помощью PowerShell

Вы также можете добавить роли Microsoft Entra в качестве ресурсов в пакетах доступа в PowerShell с помощью командлетов Microsoft Graph PowerShell для модуля управления удостоверениями версии 1.16.0 или более поздней.

Следующий скрипт иллюстрирует использование Beta профиля Graph для добавления роли Microsoft Entra в качестве ресурса в пакет доступа:

Сначала получите идентификатор каталога, а также ресурс в этом каталоге и его области и роли, которые необходимо включить в пакет доступа. Используйте сценарий, аналогичный следующему примеру. Предполагается, что в каталоге есть один ресурс приложения.

Connect-MgGraph -Scopes "EntitlementManagement.ReadWrite.All"

$catalog = Get-MgEntitlementManagementCatalog -Filter "displayName eq 'Entra Admins'" -All

if ($catalog -eq $null) { throw "catalog not found" }

$rsc = Get-MgEntitlementManagementCatalogResource -AccessPackageCatalogId $catalog.id -Filter "originSystem eq 'DirectoryRole'" -ExpandProperty scopes

if ($rsc -eq $null) { throw "resource not found" }

$filt = "(id eq '" + $rsc.Id + "')"

$rrs = Get-MgEntitlementManagementCatalogResource -AccessPackageCatalogId $catalog.id -Filter $filt -ExpandProperty roles,scopes

Затем назначьте роль Microsoft Entra из этого ресурса пакету доступа. Например, если вы хотите включить первую роль ресурса ресурса, возвращенную ранее в качестве роли ресурса пакета доступа, вы будете использовать сценарий, аналогичный приведенному ниже.

$apid = "00001111-aaaa-2222-bbbb-3333cccc4444"

$rparams = @{

role = @{

id = $rrs.Roles[0].Id

displayName = $rrs.Roles[0].DisplayName

description = $rrs.Roles[0].Description

originSystem = $rrs.Roles[0].OriginSystem

originId = $rrs.Roles[0].OriginId

resource = @{

id = $rrs.Id

originId = $rrs.OriginId

originSystem = $rrs.OriginSystem

}

}

scope = @{

id = $rsc.Scopes[0].Id

originId = $rsc.Scopes[0].OriginId

originSystem = $rsc.Scopes[0].OriginSystem

}

}

New-MgEntitlementManagementAccessPackageResourceRoleScope -AccessPackageId $apid -BodyParameter $rparams

Следующий шаг

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по