Устранение неполадок с объединенной регистрацией сведений для защиты

Приведенные в этой статье инструкции предназначены для администраторов, которые пытаются устранить проблемы, которые возникают у пользователей в интерфейсах объединенной регистрации.

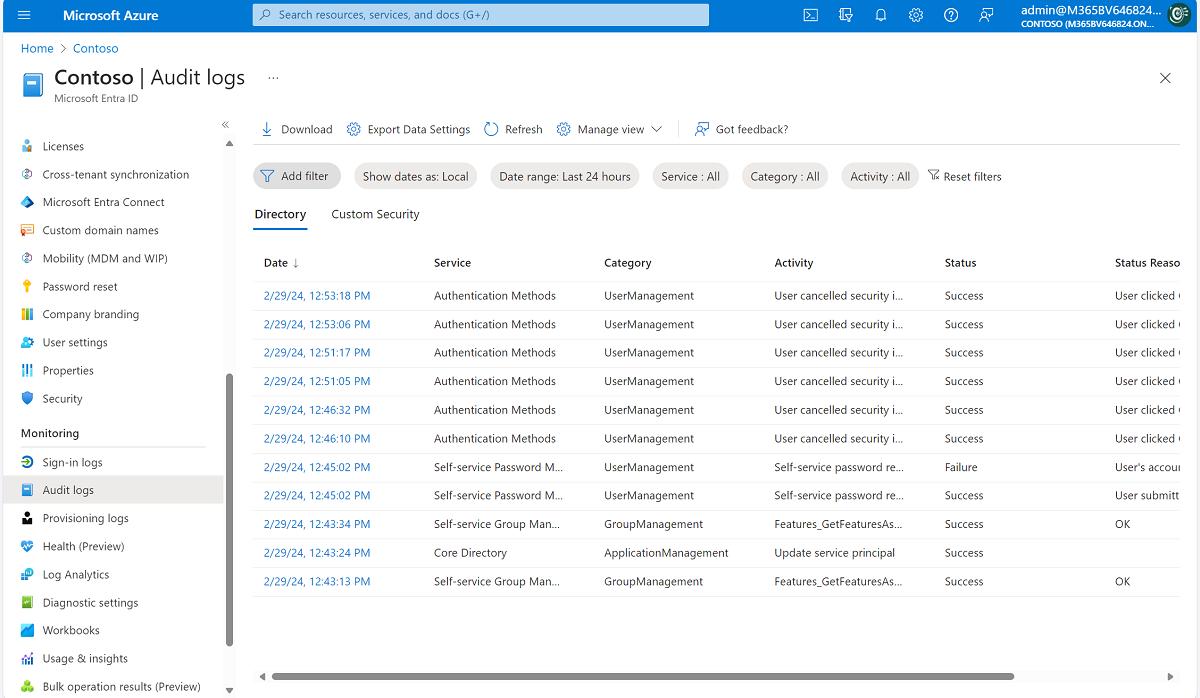

Журналы аудита

События, зарегистрированные для объединенной регистрации, находятся в службе методов проверки подлинности в журналах аудита Microsoft Entra.

В следующей таблице приведены все события аудита, которые создаются объединенной регистрацией:

| Действие (Activity) | Состояние | Причина | Description |

|---|---|---|---|

| Пользователь зарегистрировал все необходимые сведения для защиты | Удачное завершение | Пользователь зарегистрировал все необходимые сведения для защиты. | Это событие возникает, когда пользователь успешно завершил регистрацию. |

| Пользователь зарегистрировал все необходимые сведения для защиты | Сбой | Пользователь отменил регистрацию сведений для защиты. | Это событие возникает, когда пользователь отменяет регистрацию после прерывания. |

| Пользователь зарегистрировал сведения для защиты | Удачное завершение | Пользователь зарегистрировал способ. | Это событие возникает, когда пользователь регистрирует отдельный способ. Термин способ здесь может обозначать приложение Authenticator, номер телефона, электронную почту, контрольный вопрос, пароль приложения, дополнительный номер телефона и т. д. |

| Пользователь проверил сведения для защиты | Удачное завершение | Пользователь успешно проверил сведения для защиты. | Это событие возникает, когда пользователь выбирает ответ Данные подходят на странице проверки сведений для защиты. |

| Пользователь проверил сведения для защиты | Сбой | Пользователю не удалось проверить сведения для защиты. | Это событие возникает, когда пользователь выбирает Данные подходят на странице проверки сведений для защиты, но во внутренней службе возник сбой. |

| Пользователь удалил сведения для защиты | Удачное завершение | Пользователь удалил способ. | Это событие возникает, когда пользователь удаляет отдельный способ. Термин способ здесь может обозначать приложение Authenticator, номер телефона, электронную почту, контрольный вопрос, пароль приложения, дополнительный номер телефона и т. д. |

| Пользователь удалил сведения для защиты | Сбой | Пользователю не удалось удалить способ. | Это событие возникает, когда пользователь пытается удалить способ, но эта попытка по какой-либо причине завершается неудачей. Термин способ здесь может обозначать приложение Authenticator, номер телефона, электронную почту, контрольный вопрос, пароль приложения, дополнительный номер телефона и т. д. |

| Пользователь изменил сведения для защиты по умолчанию | Удачное завершение | Пользователь изменил в сведениях для защиты способ по умолчанию. | Это событие возникает, когда пользователь изменяет способ, используемый по умолчанию. Термин способ здесь может обозначать оповещение в приложении Authenticator, код или маркер из приложения Authenticator, голосовой вызов на номер +X XXXXXXXXX, текстовое сообщение на номер +X XXXXXXXXX и т. д. |

| Пользователь изменил сведения для защиты по умолчанию | Сбой | Пользователю не удалось изменить в сведениях для защиты способ по умолчанию. | Это событие возникает, когда пользователь пытается изменить используемый по умолчанию способ, но эта попытка по какой-либо причине завершается неудачей. Термин способ здесь может обозначать оповещение в приложении Authenticator, код или маркер из приложения Authenticator, голосовой вызов на номер +X XXXXXXXXX, текстовое сообщение на номер +X XXXXXXXXX и т. д. |

Устранение неполадок в режиме прерывания

| Симптом | Действия по устранению неполадок |

|---|---|

| Я не вижу способов, которые здесь должны быть. | 1. Проверьте, имеет ли пользователь роль администратора Microsoft Entra. Если да, проверьте различия в политиках администратора SSPR. 2. Определите, прерывается ли пользователь из-за применения многофакторной регистрации проверки подлинности или принудительного применения регистрации SSPR. Чтобы определить, какие способы действительно должны отображаться, изучите блок-схему в разделе "Режимы объединенной регистрации". 3. Определите, как недавно была изменена многофакторная проверка подлинности или политика SSPR. Если изменение было выполнено недавно, обновление политики может занять некоторое время. |

Устранение неполадок в режиме управления

| Симптом | Действия по устранению неполадок |

|---|---|

| У меня нет возможности добавить определенный способ. | 1. Определите, включен ли метод для многофакторной проверки подлинности или для SSPR. 2. Если нужный способ включен, повторно сохраните политики и подождите 1–2 часа, а затем попробуйте применить этот способ еще раз. 3. Если нужный способ включен, проверьте достижение максимально возможного числа способов, разрешенного для конкретного пользователя. |

Как откатить пользователей

Если вы, как администратор, хотите сбросить параметры многофакторной проверки подлинности пользователя, можно использовать сценарий PowerShell, указанный в следующем разделе. Этот скрипт очистит в свойстве StrongAuthenticationMethods значения, определяющие мобильное приложение и (или) номер телефона пользователя. Если вы запускаете этот сценарий для пользователей, им потребуется повторно зарегистрировать многофакторную проверку подлинности при необходимости. Мы рекомендуем сначала проверить процедуру отката на одном-двух пользователях, прежде чем применять ее для всех затронутых пользователей.

Следующие шаги помогут вам выполнить откат для одного или нескольких пользователей.

Предварительные требования

Примечание.

Модули Azure AD и MSOnline PowerShell устарели с 30 марта 2024 г. Дополнительные сведения см. в обновлении об отмене. После этой даты поддержка этих модулей ограничена поддержкой миграции в пакет SDK Для Microsoft Graph PowerShell и исправления безопасности. Устаревшие модули будут продолжать функционировать до 30 марта 2025 года.

Рекомендуется перенести в Microsoft Graph PowerShell для взаимодействия с идентификатором Microsoft Entra (ранее — Azure AD). Часто задаваемые вопросы о миграции см. в разделе "Вопросы и ответы о миграции". Примечание. Версии 1.0.x MSOnline могут возникнуть сбоем после 30 июня 2024 г.

Установите нужные модули Azure AD PowerShell. В окне PowerShell выполните следующие команды для установки модулей:

Install-Module -Name MSOnline Import-Module MSOnlineСохраните список идентификаторов объектов для затронутых пользователей на локальном компьютере в формате текстового файла, по одному идентификатору в строке. Запишите расположение файла.

Сохраните следующий скрипт на локальном компьютере и запишите его расположение:

<# //******************************************************** //* * //* Copyright (C) Microsoft. All rights reserved. * //* * //******************************************************** #> param($path) # Define Remediation Fn function RemediateUser { param ( $ObjectId ) $user = Get-MsolUser -ObjectId $ObjectId Write-Host "Checking if user is eligible for rollback: UPN: " $user.UserPrincipalName " ObjectId: " $user.ObjectId -ForegroundColor Yellow $hasMfaRelyingParty = $false foreach($p in $user.StrongAuthenticationRequirements) { if ($p.RelyingParty -eq "*") { $hasMfaRelyingParty = $true Write-Host "User was enabled for per-user MFA." -ForegroundColor Yellow } } if ($user.StrongAuthenticationMethods.Count -gt 0 -and -not $hasMfaRelyingParty) { Write-Host $user.UserPrincipalName " is eligible for rollback" -ForegroundColor Yellow Write-Host "Rolling back user ..." -ForegroundColor Yellow Reset-MsolStrongAuthenticationMethodByUpn -UserPrincipalName $user.UserPrincipalName Write-Host "Successfully rolled back user " $user.UserPrincipalName -ForegroundColor Green } else { Write-Host $user.UserPrincipalName " is not eligible for rollback. No action required." } Write-Host "" Start-Sleep -Milliseconds 750 } # Connect Import-Module MSOnline Connect-MsolService foreach($line in Get-Content $path) { RemediateUser -ObjectId $line }

Откат

В окне PowerShell выполните следующую команду, указав расположение скрипта и файла со списком пользователей. При появлении запроса введите учетные данные глобального администратора. Сценарий выведет результат каждой операции обновления пользователя.

<script location> -path <user file location>