Руководство по настройке виртуальных сетей для управляемого домена доменных служб Microsoft Entra

Чтобы обеспечить подключение к пользователям и приложениям, управляемый домен доменных служб Microsoft Entra развертывается в подсети виртуальной сети Azure. Эту подсеть виртуальной сети следует использовать только для ресурсов управляемого домена, которые предоставляются платформой Azure.

Виртуальные машины и приложения, которые вы создаете самостоятельно, не следует развертывать в той же подсети виртуальной сети. Вместо этого следует создавать и развертывать приложения в отдельной подсети виртуальной сети или в отдельной виртуальной сети, одноранговой в виртуальной сети доменных служб.

В этом руководстве показано, как создать и настроить выделенную подсеть виртуальной сети или как пиринговать другую сеть в виртуальной сети управляемого домена доменных служб.

В этом руководстве описано следующее:

- Общие сведения о параметрах подключения виртуальной сети для ресурсов, присоединенных к домену, к доменным службам

- Создание диапазона IP-адресов и дополнительной подсети в виртуальной сети доменных служб

- Настройка пиринга виртуальной сети в сеть, которая отделена от доменных служб

Если у вас еще нет подписки Azure, создайте учетную запись, прежде чем начинать работу.

Необходимые компоненты

Для работы с этим учебником требуются следующие ресурсы и разрешения:

- Активная подписка Azure.

- Если у вас еще нет подписки Azure, создайте учетную запись.

- Клиент Microsoft Entra, связанный с подпиской, либо синхронизирован с локальным каталогом или облачным каталогом.

- При необходимости создайте клиент Microsoft Entra или свяжите подписку Azure с вашей учетной записью.

- Для включения доменных служб в клиенте требуются роли Microsoft Entra Администратор istrator и группы Администратор istrator Microsoft.

- Для создания необходимых ресурсов доменных служб требуется роль участника доменных служб Azure.

- Управляемый домен доменных служб Microsoft Entra включен и настроен в клиенте Microsoft Entra.

- При необходимости в первом руководстве создается и настраивается управляемый домен доменных служб Microsoft Entra.

Вход в Центр администрирования Microsoft Entra

В этом руководстве описано, как создать управляемый домен и настроить его с помощью Центра администрирования Microsoft Entra. Чтобы приступить к работе, войдите в Центр администрирования Microsoft Entra.

Варианты подключения рабочих нагрузок приложения

При работе с предыдущим руководством был создан управляемый домен, с которым использовались некоторые параметры по умолчанию для виртуальной сети. С помощью этих параметров по умолчанию в Azure была создана виртуальная сеть и подсеть этой виртуальной сети. Контроллеры домена доменных служб, предоставляющие управляемые доменные службы, подключены к этой подсети виртуальной сети.

Когда вы создадите и запустите виртуальные машины, для работы которых требуется управляемый домен, необходимо предоставить им сетевое подключение. Это сетевое подключение можно обеспечить одним из следующих способов:

- Создайте дополнительную подсеть в виртуальной сети, настроенной для управляемого домена. В этой дополнительной подсети вы будете создавать и подключать виртуальные машины.

- Так как виртуальные машины являются частью одной виртуальной сети, они могут автоматически выполнять разрешение имен и взаимодействовать с контроллерами домена доменных служб.

- Настройте пиринг между виртуальными сетями Azure из виртуальной сети управляемого домена для одной или нескольких отдельных виртуальных сетей. В этих дополнительных виртуальных сетях вы будете создавать и подключать виртуальные машины.

- При настройке пиринга виртуальной сети необходимо также настроить параметры DNS для использования разрешения имен обратно на контроллеры домена доменных служб.

Обычно используется только один из этих вариантов сетевого подключения. Как правило, выбор определяется тем, как вы предпочитаете разделять ресурсы Azure.

- Если вы хотите управлять доменными службами и подключенными виртуальными машинами в качестве одной группы ресурсов, можно создать дополнительную подсеть виртуальной сети для виртуальных машин.

- Если вы хотите разделить управление доменными службами и любые подключенные виртуальные машины, можно использовать пиринг виртуальных сетей.

- Вы также можете использовать пиринг виртуальных сетей, чтобы обеспечить подключение к существующим виртуальным машинам в среде Azure, подключенным к существующей виртуальной сети.

С помощью этого руководства можно настроить только один из этих вариантов подключения к виртуальной сети.

Дополнительные сведения о планировании и настройке виртуальной сети см . в рекомендациях по работе с сетями для доменных служб Microsoft Entra.

Создание подсети виртуальной сети

По умолчанию вместе с управляемым доменом создается виртуальная сеть Azure, которая содержит одну подсеть. Эту подсеть виртуальной сети должна использовать только платформа Azure для служб управляемого домена. Чтобы создать и использовать собственные виртуальные машины в этой виртуальной сети Azure, создайте дополнительную подсеть.

Чтобы создать подсеть виртуальной сети для рабочих нагрузок виртуальных машин и приложений, сделайте следующее:

В Центре администрирования Microsoft Entra выберите группу ресурсов управляемого домена, например myResourceGroup. В списке ресурсов выберите созданную по умолчанию виртуальную сеть, например aadds-vnet.

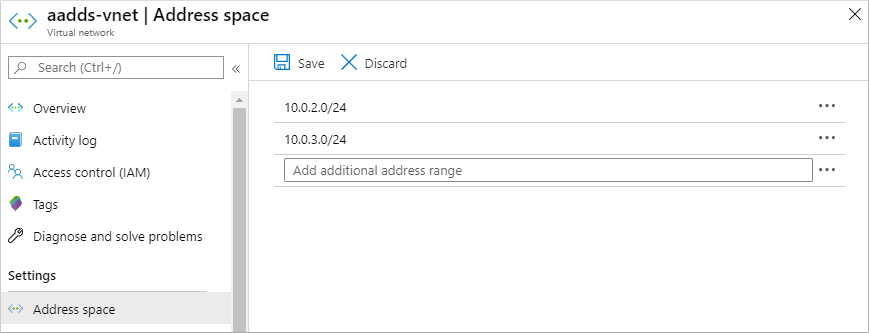

В окне виртуальной сети выберите в меню слева элемент Адресное пространство. Виртуальная сеть создается с одним адресным пространством 10.0.2.0/24, которое используется для создаваемой по умолчанию сети.

Добавьте еще один диапазон IP-адресов к этой виртуальной сети. Размер этого диапазона адресов и фактические значения IP-адресов следует выбирать с учетом уже развернутых сетевых ресурсов. Этот диапазон IP-адресов не должен перекрываться с существующими диапазонами адресов в Azure или локальной среде. Предоставьте диапазон IP-адресов достаточного размера для размещения всех запланированных виртуальных машин.

В следующем примере добавляется диапазон IP-адресов 10.0.3.0/24. Когда все будет готово, щелкните Сохранить.

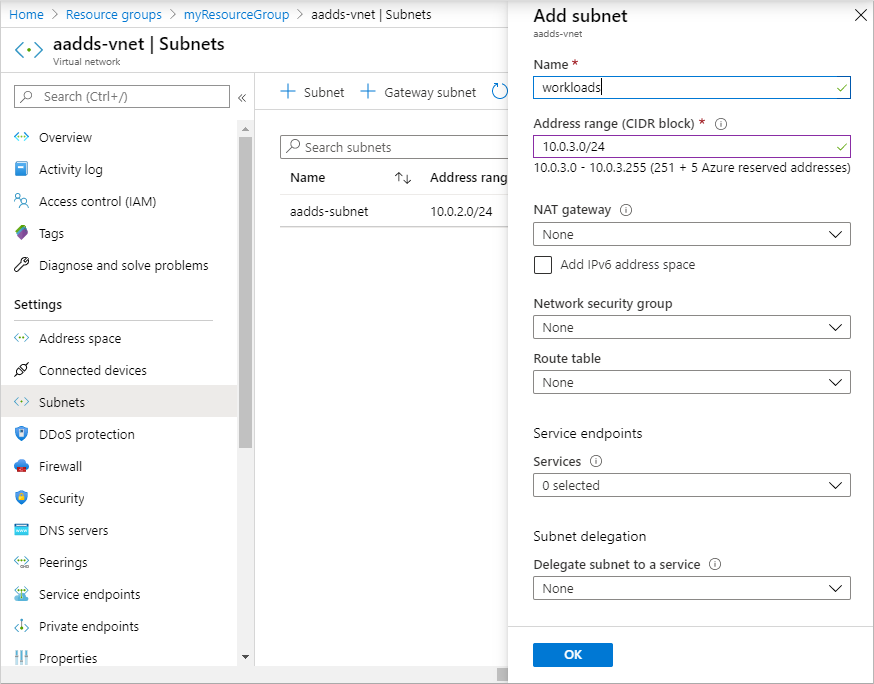

Теперь в окне виртуальной сети выберите в меню слева элемент Подсети, а затем щелкните +Подсеть, чтобы добавить подсеть.

Введите имя для подсети, например workloads. Если вы хотите использовать часть диапазона IP-адресов, настроенного для виртуальной сети на предыдущих шагах, измените значение в поле Диапазон адресов. Пока сохраните значения по умолчанию для остальных параметров, таких как группа безопасности сети, таблица маршрутов и конечные точки служб.

В следующем примере создается подсеть с именем workloads и диапазоном IP-адресов 10.0.3.0/24.

Когда все будет готово, щелкните ОК. Создание подсети виртуальной сети занимает несколько секунд.

Когда вы будете создавать виртуальные машины, для работы которых требуется управляемый домен, выберите для них именно эту подсеть виртуальной сети. Не создавайте виртуальные машины в созданной по умолчанию подсети aadds-subnet. Если вы выберете другую виртуальную сеть, сетевое подключение и разрешение имен DNS не будут работать для управляемого домена, пока вы не настроите пиринг между виртуальными сетями.

Настройка пиринга виртуальных сетей

Вы можете использовать для виртуальных машин существующую виртуальную сеть Azure или сохранить виртуальную сеть управляемого домена отделенной от них. Чтобы использовать управляемый домен, виртуальные машины в других виртуальных сетях должны взаимодействовать с контроллерами домена доменных служб. Это можно сделать с помощью пиринга между виртуальными сетями Azure.

Пиринг между виртуальными сетями Azure подключает две виртуальные сети друг к другу без необходимости использовать дополнительные VPN-устройства. Пиринг между сетями позволяет быстро подключать виртуальные сети и распределять потоки трафика в среде Azure.

См. сведения о пиринге между виртуальными сетями Azure.

Чтобы создать пиринговое подключение между виртуальной сетью и виртуальной сетью управляемого домена, сделайте следующее:

Выберите виртуальную сеть, созданную по умолчанию для управляемого домена с именем aadds-vnet.

В окне виртуальной сети выберите в меню слева элемент Пиринги.

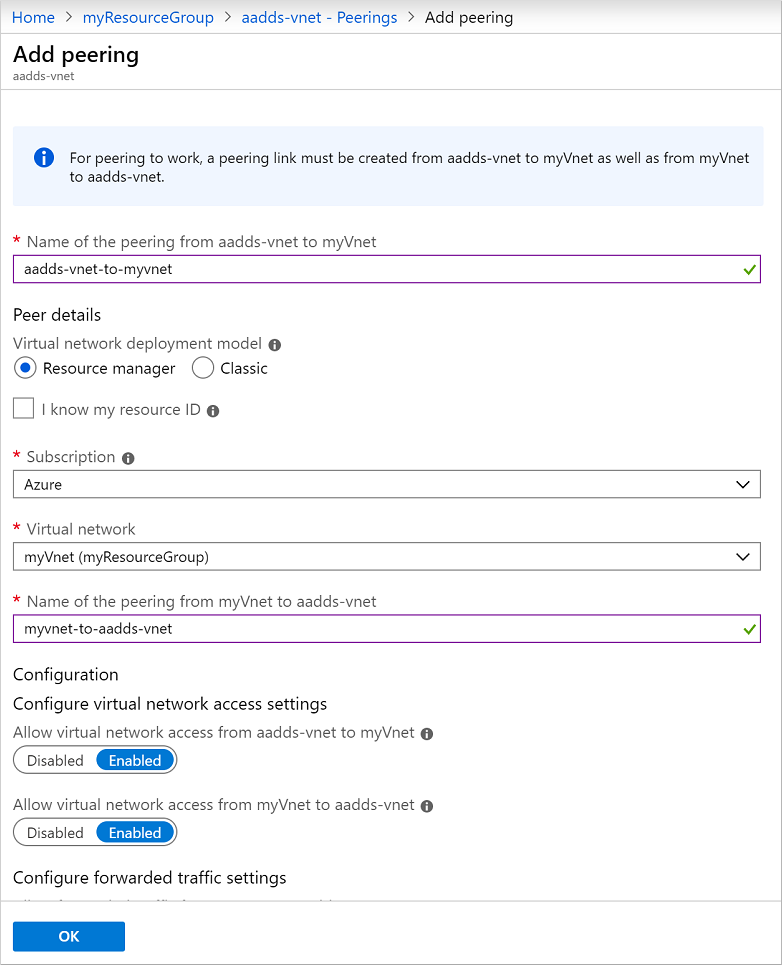

Чтобы создать пиринг, щелкните +Добавить. В приведенном ниже примере создается пиринг между виртуальной сетью по умолчанию с именем aadds-vnet и новой виртуальной сетью с именем myVnet. Замените следующие параметры собственными значениями.

- Имя пиринга из aadds-vnet в удаленную виртуальную сеть: описательный идентификатор двух сетей, например aadds-vnet-to-myvnet

- Тип развертывания виртуальной сети: Resource Manager

- Подписка: подписка виртуальной сети, к которой требуется выполнить пиринг, например Azure

- Виртуальная сеть: виртуальная сеть, к которой требуется выполнить пиринг, например myVnet

- Имя пиринга из myVnet в aadds-vnet: описательный идентификатор двух сетей, например myvnet-to-aadds-vnet

Сохраните все остальные значения по умолчанию, например параметры доступа к виртуальной сети и перенаправления трафика, если у вас нет особых требований для используемой среды, а затем щелкните ОК.

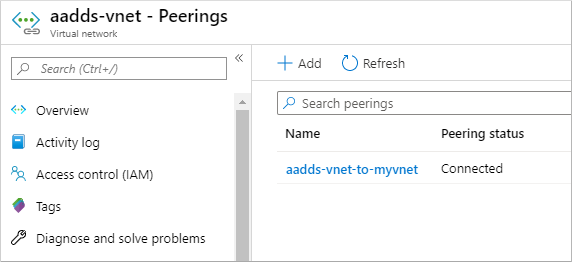

Создание пиринга в виртуальной сети доменных служб и выбранной виртуальной сети занимает несколько минут. Когда процесс завершится, параметр Состояние пиринга получит значение Подключено, как показано в следующем примере.

Прежде чем виртуальные машины в виртуальной сети с пиринговым подключением смогут использовать управляемый домен, настройте DNS-серверы для поддержки разрешения имен.

Настройка DNS-серверов в виртуальной сети, для которой настроен пиринг

Чтобы виртуальные машины и приложения в виртуальной сети с пиринговым подключением могли обмениваться данными с управляемым доменом, необходимо изменить параметры DNS. IP-адреса контроллеров домена доменных служб должны быть настроены в качестве DNS-серверов в одноранговой виртуальной сети. У вас есть два способа настроить контроллеров домена в качестве DNS-серверов для виртуальной сети с настроенным пирингом.

- Настройте DNS-серверы виртуальной сети Azure для использования контроллеров домена доменных служб.

- Настройте условное перенаправление DNS на существующем DNS-сервере, который используется в виртуальной сети с пиринговым подключением, чтобы направлять запросы в управляемый домен. Эти шаги будут отличаться в зависимости от используемого существующего DNS-сервера.

В этом руководстве мы настроим DNS-серверы виртуальной сети Azure для перенаправления всех запросов к контроллерам домена доменных служб.

В Центре администрирования Microsoft Entra выберите группу ресурсов одноранговой виртуальной сети, например myResourceGroup. В списке ресурсов выберите виртуальную сеть с настроенным пирингом, например myVnet.

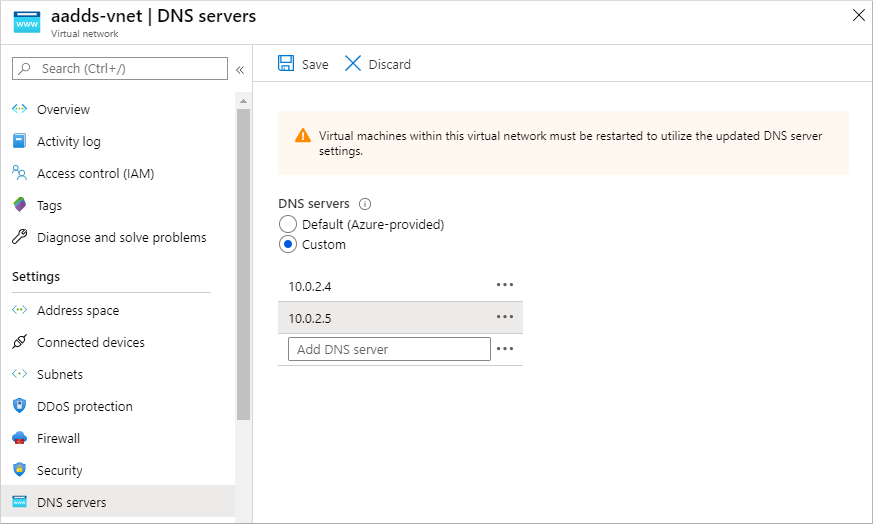

В окне виртуальной сети выберите в меню слева DNS-серверы.

По умолчанию виртуальная сеть использует встроенный DNS-сервер, предоставленный Azure. Выберите для DNS-серверов вариант Пользовательские. Введите IP-адреса для контроллеров домена доменных служб, которые обычно имеют значение 10.0.2.4 и 10.0.2.5. Подтвердите эти IP-адреса в окне Обзор для управляемого домена на портале.

Когда все будет готово, щелкните Сохранить. Обновление DNS-серверов для виртуальной сети занимает несколько секунд.

Чтобы применить обновленные параметры DNS к виртуальным машинам, перезапустите виртуальные машины, подключенные к виртуальной сети с настроенным пирингом.

Когда вы будете создавать виртуальную машину, для работы которой требуется управляемый домен, выберите для нее именно виртуальную сеть с пирингом. Если вы выберете другую виртуальную сеть, сетевое подключение и разрешение имен DNS не будут работать для управляемого домена.

Следующие шаги

Из этого руководства вы узнали, как:

- Общие сведения о параметрах подключения виртуальной сети для ресурсов, присоединенных к домену, к доменным службам

- Создание диапазона IP-адресов и дополнительной подсети в виртуальной сети доменных служб

- Настройка пиринга виртуальной сети в сеть, которая отделена от доменных служб

Чтобы увидеть, как работает управляемый домен, создайте виртуальную машину и присоедините ее к домену.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по