Книга анализа запросов проверки подлинности

Как ИТ-специалист, вы хотите получить правильную информацию о запросах проверки подлинности в вашей среде, чтобы обнаружить непредвиденные запросы и изучить дополнительные сведения. Предоставление сведений этого типа — цель книги "Анализ запросов проверки подлинности".

Необходимые компоненты

Чтобы использовать книги Azure для идентификатора Microsoft Entra, вам потребуется:

- Клиент Microsoft Entra с лицензией Premium P1

- Рабочая область Log Analytics и доступ к этой рабочей области

- Соответствующие роли для Azure Monitor и идентификатора Microsoft Entra

Рабочая область Log Analytics

Прежде чем использовать книги Microsoft Entra, необходимо создать рабочую областьLog Analytics. несколько факторов определяют доступ к рабочим областям Log Analytics. Нужные роли для рабочей области и ресурсов, отправляя данные.

Дополнительные сведения см. в статье "Управление доступом к рабочим областям Log Analytics".

Роли Azure Monitor

Azure Monitor предоставляет две встроенные роли для просмотра данных мониторинга и редактирования параметров мониторинга. Управление доступом на основе ролей Azure (RBAC) также предоставляет две встроенные роли Log Analytics, предоставляющие аналогичный доступ.

Просмотр.

- Monitoring Reader (Читатель данных мониторинга)

- Читатель Log Analytics

Просмотр и изменение параметров:

- Monitoring Contributor (Участник мониторинга)

- Участник Log Analytics

Роли Microsoft Entra

Доступ только для чтения позволяет просматривать данные журнала идентификатора Microsoft Entra внутри книги, запрашивать данные из Log Analytics или читать журналы в Центре администрирования Microsoft Entra. Обновление доступа добавляет возможность создавать и изменять параметры диагностики для отправки данных Microsoft Entra в рабочую область Log Analytics.

Чтение:

- Читатель отчетов

- Читатель сведений о безопасности

- Глобальный читатель

Обновление.

- Администратор безопасности

Дополнительные сведения о встроенных ролях Microsoft Entra см. в статье о встроенных ролях Microsoft Entra.

Дополнительные сведения о ролях RBAC Log Analytics см . в статье о встроенных ролях Azure.

Description

Вы в последнее время слышите жалобы пользователей о получении слишком большого количества запросов проверки подлинности?

Чрезмерное количество пользователей может повлиять на производительность пользователя и часто приводит к тому, что пользователи получают фишинг для MFA. Для ясности: многофакторная проверка подлинности является обязательной. Мы не говорим о том, следует ли требовать многофакторную проверку подлинности, но как часто следует запрашивать пользователей.

Как правило, этот сценарий вызван следующими причинами.

- Неправильно настроенные приложения

- Излишне агрессивные политики запросов

- Кибер-атаки

В книга анализа запросов проверки подлинности задаются различные типы запросов проверки подлинности. Тип запроса зависит от различных критериев — пользователи, приложения, операционная система, процессы и др.

Эту книгу можно использовать в следующих сценариях.

- Вы получили отзыв о статистически избыточном количестве запросов.

- Для обнаружения запросов с атрибутами одного конкретного метода проверки подлинности, приложения политики или устройства.

- Чтобы просмотреть число запросов проверки подлинности для пользователей с высоким уровнем привилегий.

- Для трассировки устаревших сведений о подключений по TLS и других процессах проверки подлинности.

Как получить доступ к книге

Войдите в Центр администрирования Microsoft Entra с помощью соответствующего сочетания ролей.

Перейдите к книгам мониторинга и работоспособности>удостоверений>.

Выберите книгу "Анализ запросов проверки подлинности" в разделе "Использование".

Разделы книги

Эта книга разбивает запросы проверки подлинности на следующие составляющие.

- Способ

- Состояние устройства

- Приложение

- User

- Состояние

- Операционная система

- Сведения о процессе

- Политика

Во многих средах наиболее часто используемыми приложениями являются приложения, отвечающие за производительность бизнес-процессов. Все, что выходит из рамок ожидаемого, следует изучить. На следующих диаграммах показаны запросы проверки подлинности по приложению.

В запросах в представлении списка приложений отображаются дополнительные сведения, такие как метки времени, и идентификаторы запросов, которые помогают в расследовании.

Кроме того, вы получаете сводку по среднему и медианному количеству запросов для вашего клиента.

Дополнительно эта книга помогает найти способы, которые положительно влияют на работу пользователей и сократить количество запросов и относительное значение в процентах.

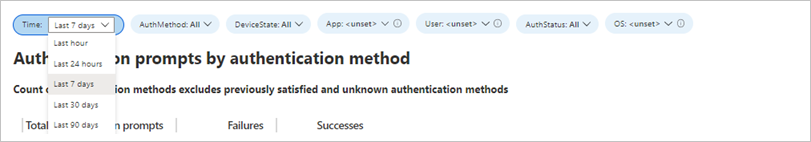

Фильтры

Воспользуйтесь фильтрами для более детализированного представления данных.

Фильтрация по конкретному пользователю, который получает слишком много запросов проверки подлинности или отображение только приложений с ошибкой входа может привести к обнаружению интересных пробелов, которые вы сможете заполнить.

Рекомендации

Если данные не отображаются или отображаются неправильно, убедитесь, что вы настроили рабочую область Log Analytics и подписки на соответствующие ресурсы.

Если загрузка визуальных элементов занимает слишком много времени, попробуйте сократить фильтр времени до 24 часов или меньше.

Дополнительные сведения о различных политиках, влияющих на запросы MFA, см. в статье "Оптимизация запросов повторной проверки подлинности" и понимание времени существования сеанса для многофакторной проверки подлинности Microsoft Entra.

Сведения о том, как перевести пользователей с телекоммуникационных методов входа на использование приложения Authenticator, см. в статье Проведение кампании регистрации для настройки приложения Microsoft Authenticator — приложение Microsoft Authenticator.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по