Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Из этой статьи вы узнаете, как интегрировать Accredible с идентификатором Microsoft Entra. Интеграция Accredible с идентификатором Microsoft Entra предоставляет следующие преимущества:

- Вы можете контролировать доступ к Accredible с помощью Microsoft Entra ID.

- Вы можете включить автоматический вход пользователей в Accredible (единый Sign-On) с помощью учетных записей Microsoft Entra.

- Вы можете управлять учетными записями в одном центральном расположении.

Дополнительные сведения об интеграции приложений SaaS с идентификатором Microsoft Entra см. в статье "Что такое доступ к приложениям и единый вход с идентификатором Microsoft Entra". Если у вас нет подписки Azure, создайте бесплатную учетную запись перед началом работы.

Предпосылки

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете бесплатно создать учетную запись.

- Одна из следующих ролей:

- Подписка Accredible с активированной поддержкой единого входа

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Accredible поддерживает единый вход, инициированный поставщиком удостоверений

Добавление Accredible из коллекции

Чтобы настроить интеграцию Accredible с идентификатором Microsoft Entra ID, необходимо добавить Accredible из коллекции в список управляемых приложений SaaS.

Чтобы добавить Accredible из коллекции, сделайте следующее:

Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

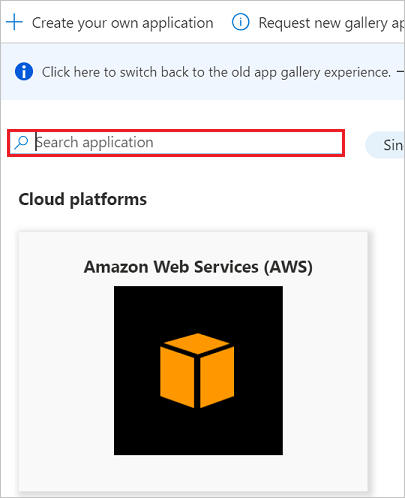

Перейдите к Entra ID>Приложения предприятия>Новое приложение.

В разделе "Добавление из коллекции" введите Accredible, выберите Accredible на панели результатов и нажмите кнопку "Добавить ", чтобы добавить это приложение.

Настройка и проверка единого входа Microsoft Entra

В этом разделе описана настройка и проверка единого входа Microsoft Entra в Accredible с использованием тестового пользователя Britta Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Accredible.

Чтобы настроить и проверить единоразовую аутентификацию Microsoft Entra в Accredible, необходимо выполнить следующие базовые блоки.

- Настройте единый вход Microsoft Entra , чтобы пользователи могли использовать эту функцию.

- Настройка единого входа Accredible — чтобы конфигурировать параметры единого Sign-On на стороне приложения.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью Britta Simon.

- Назначьте тестового пользователя Microsoft Entra , чтобы разрешить пользователю Britta Simon использовать единый вход Microsoft Entra.

- Создание тестового пользователя Accredible требуется для того, чтобы в Accredible был создан пользователь Britta Simon, связанный с представлением пользователя Microsoft Entra.

- Проверьте единый вход , чтобы проверить, работает ли конфигурация.

Настройка единого входа Microsoft Entra

В этом разделе вы активируете единую систему входа Microsoft Entra.

Чтобы настроить единый вход Microsoft Entra в Accredible, выполните следующие действия.

Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

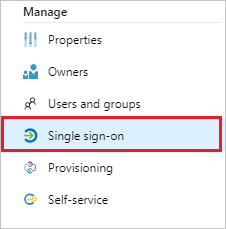

Перейдите на страницу интеграцииприложений>Entra ID> EnterpriseAccredible, выберите единый вход.

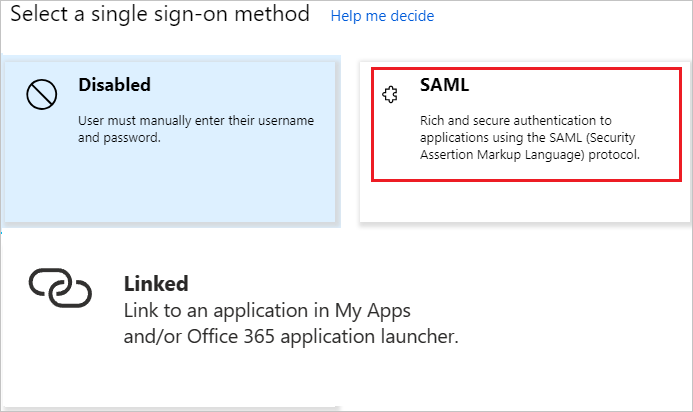

В диалоговом окне "Выбор метода единого входа " выберите режим SAML/WS-Fed , чтобы включить единый вход.

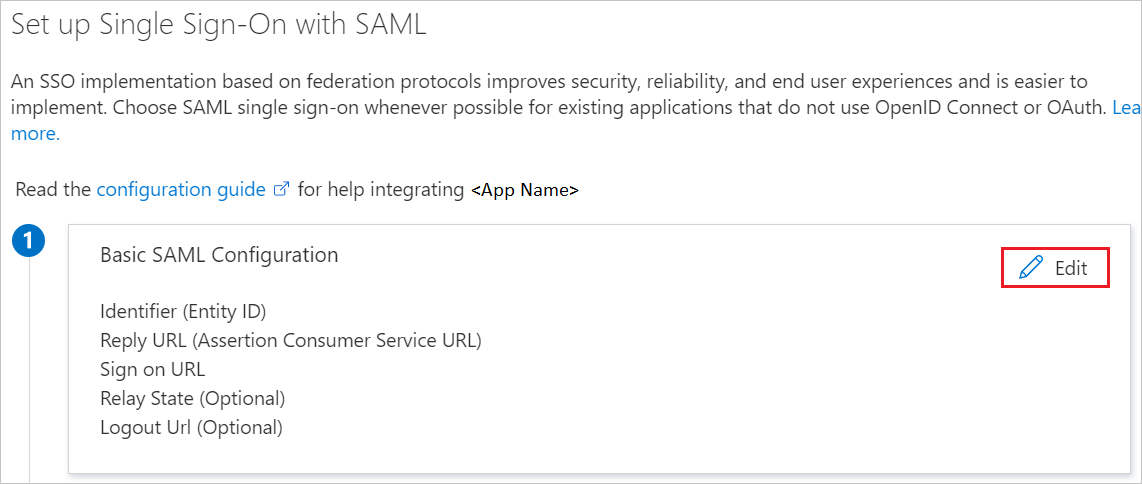

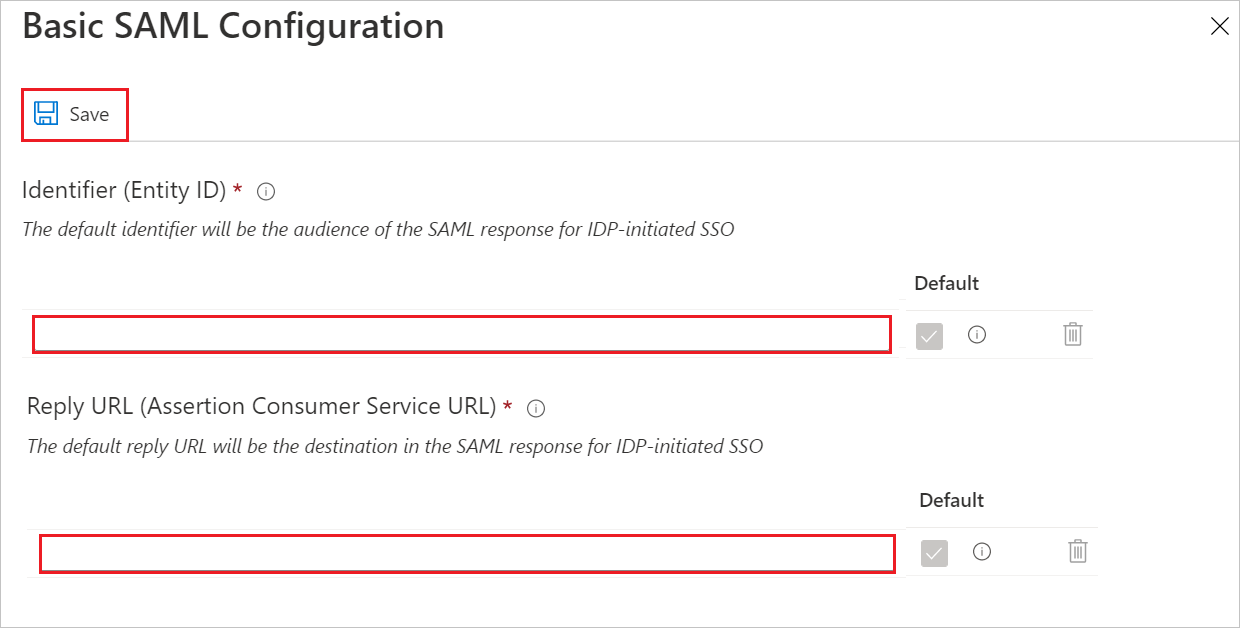

На странице Настройка одной Sign-On с помощью SAML щелкните значок Изменить, чтобы открыть диалоговое окно Базовая конфигурация SAML.

На странице "Настройка одного Sign-On с помощью SAML" выполните следующие действия.

a. В текстовом поле "Идентификатор" введите URL-адрес, используя следующий шаблон:

https://api.accredible.com/sp/admin/accredible https://api.accredible.com/sp/user/accredibleб. В текстовом поле "URL-адрес ответа" введите URL-адрес, используя следующий шаблон:

https://api.accredible.com/v1/saml/admin/<Unique id>/consumeПримечание.

Значение URL-адреса ответа не является реальным. В соответствии с ролью пользователя используйте значение идентификатора соответственно. Каждый клиент имеет уникальный URL-адрес ответа в зависимости от их идентификатора. Чтобы получить эти значения, обратитесь в службу поддержки Accredible .

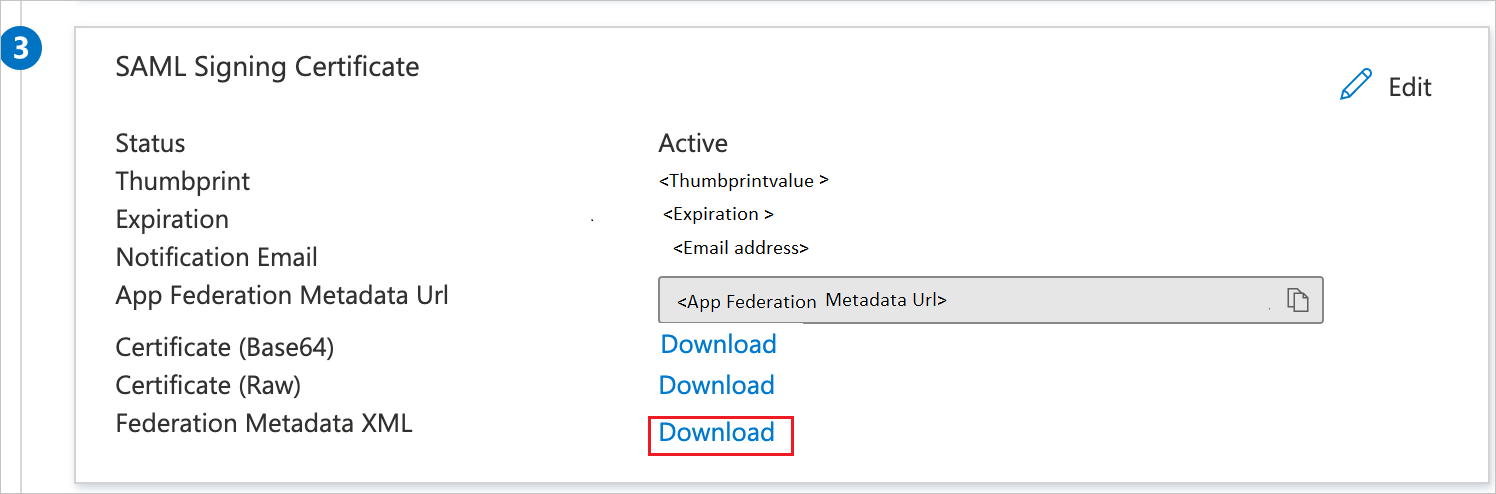

На странице "Настройка одного Sign-On с помощью SAML" в разделе "Сертификат подписи SAML " выберите "Скачать ", чтобы скачать XML-файл метаданных федерации из заданных параметров в соответствии с вашим требованием и сохранить его на компьютере.

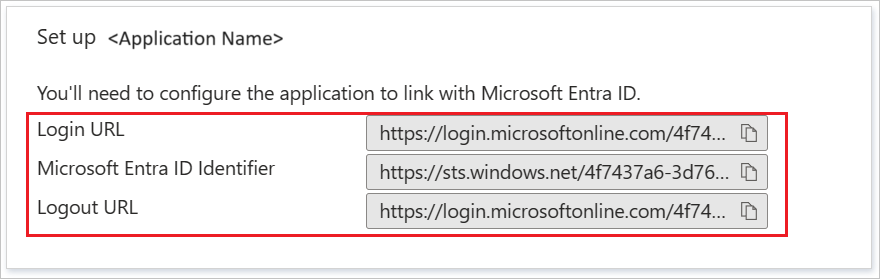

В разделе "Настройка Accredible " скопируйте соответствующие URL-адреса в соответствии с вашим требованием.

a. URL-адрес входа

б. Идентификатор Microsoft Entra

с. URL для выхода

Настройка Accredible Single Sign-On

Чтобы настроить единый вход на стороне Accredible , необходимо отправить скачанный XML-код метаданных федерации и соответствующие URL-адреса, скопированные из конфигурации приложения, в службу поддержки Accredible. Чтобы правильно настроить соединение SAML SSO с обеих сторон, они задали этот параметр.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в руководстве по созданию и назначению учетной записи пользователя, чтобы создать тестовую учетную запись под названием B.Simon.

Создание тестового пользователя Accredible

В этом разделе описано, как создать пользователя Britta Simon в Accredible. Вам нужно отправить идентификатор электронной почты пользователя в службу поддержки Accredible, а затем проверить электронную почту и отправить вам сообщение приглашения, чтобы добавить пользователя на платформу accredible.

Проверка единого входа

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra, используя панель доступа.

При выборе значка Accredible на панели доступа вы должны автоматически войти в приложение Accredible, для которого настроили SSO. Дополнительные сведения о панели доступа см. в разделе "Общие сведения о панели доступа".