Руководство по интеграции единого входа Microsoft Entra с Authomize

В этом руководстве вы узнаете, как интегрировать Authomize с идентификатором Microsoft Entra. Интеграция Authomize с идентификатором Microsoft Entra позволяет:

- Контроль доступа к Authomize с помощью идентификатора Microsoft Entra.

- Включите автоматический вход пользователей в Authomize с помощью учетных записей Microsoft Entra.

- Управление учетными записями в одном центральном расположении.

Необходимые компоненты

Чтобы приступить к работе, потребуется следующее.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Подписка Authomize с поддержкой единого входа.

- Наряду с облачным приложением Администратор istrator приложение Администратор istrator также может добавлять или управлять приложениями в идентификаторе Microsoft Entra. Дополнительные сведения см. в статье Встроенные роли Azure.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Authomize поддерживает единый вход, инициированный поставщиком службы и поставщиком удостоверений.

- Authomize поддерживает JIT-подготовку пользователей.

Добавление Authomize из коллекции

Чтобы настроить интеграцию Authomize с идентификатором Microsoft Entra ID, необходимо добавить Authomize из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите Authomize.

- Выберите Authomize в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Authomize

Настройте и проверьте единый вход Microsoft Entra в Authomize с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Authomize.

Чтобы настроить и проверить единый вход Microsoft Entra в Authomize, выполните следующие действия:

- Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

- Настройка единого входа в Authomize необходима, чтобы настроить параметры единого входа на стороне приложения.

- Создайте тестового пользователя Authomize, чтобы в Authomize был создан пользователь B.Simon, связанный с представлением пользователя Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите к приложениям>Identity>Applications>Enterprise Authomize>Single sign-on.

На странице Выбрать метод единого входа выберите SAML.

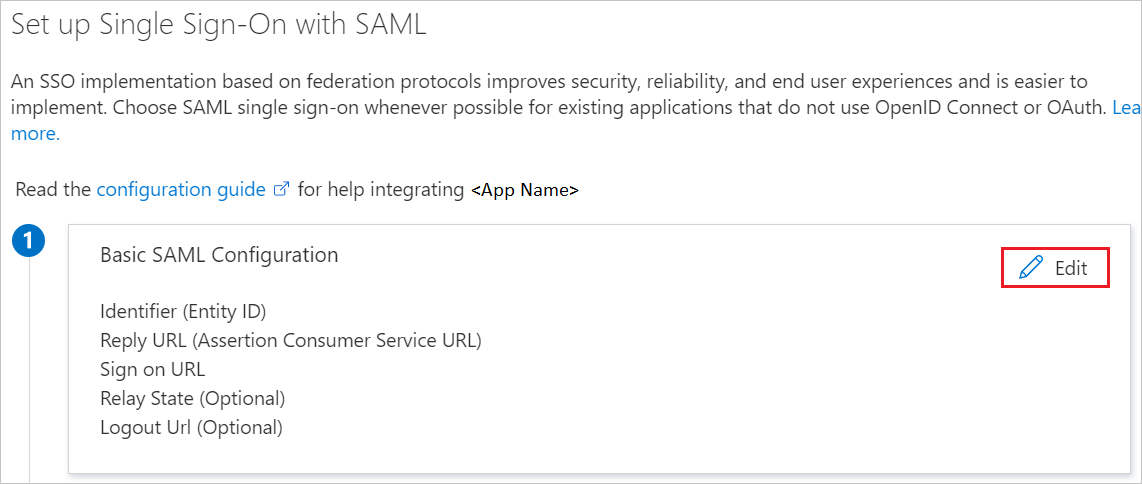

На странице Настройка единого входа с помощью SAML щелкните значок карандаша, чтобы открыть диалоговое окно Базовая конфигурация SAML для изменения параметров.

В разделе Базовая конфигурация SAML выполните приведенные ниже действия.

a. В текстовом поле Идентификатор введите URL-адрес в следующем формате:

https://<CustomerName>.authomize.com/api/sso/metadata.xml?domain=<DOMAIN>.b. В текстовом поле URL-адрес ответа введите URL-адрес в следующем формате:

https://<CustomerName>.authomize.com/api/sso/assert?domain=<DOMAIN>.Чтобы настроить приложение в инициируемом режиме пакета обновления, щелкните Задать дополнительные URL-адреса и выполните следующие действия.

a. В текстовом поле URL-адрес входа введите URL-адрес в формате

https://<CustomerName>.authomize.com.b. В текстовом поле Состояние ретранслятора введите URL-адрес в формате

https://<CustomerName>.authomize.com.Примечание.

Эти значения приведены для примера. Замените эти значения фактическим идентификатором, URL-адресом ответа, URL-адресом для входа и URL-адресом состояния ретранслятора. Чтобы получить эти значения, обратитесь в группу поддержки клиентов Authomize. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".

Нажмите кнопку Сохранить.

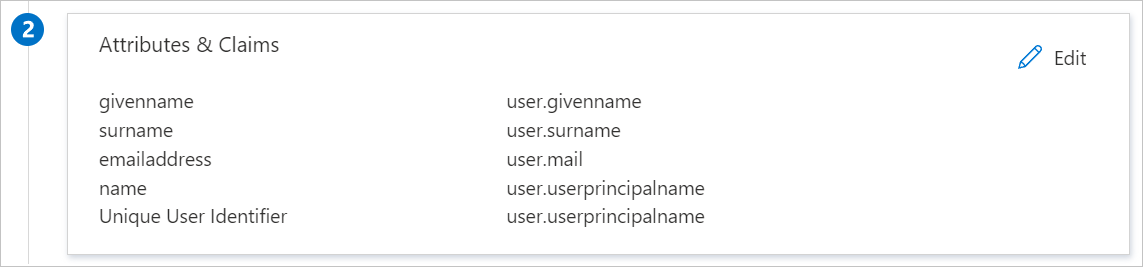

Приложение Authomize ожидает утверждения SAML в определенном формате, который требует добавления настраиваемых сопоставлений атрибутов в конфигурацию атрибутов токена SAML. На следующем снимке экрана показан список атрибутов по умолчанию.

В дополнение к описанному выше приложение Authomize ожидает несколько дополнительных атрибутов в ответе SAML, как показано ниже. Эти атрибуты также заранее заполнены, но вы можете изменить их в соответствии со своими требованиями.

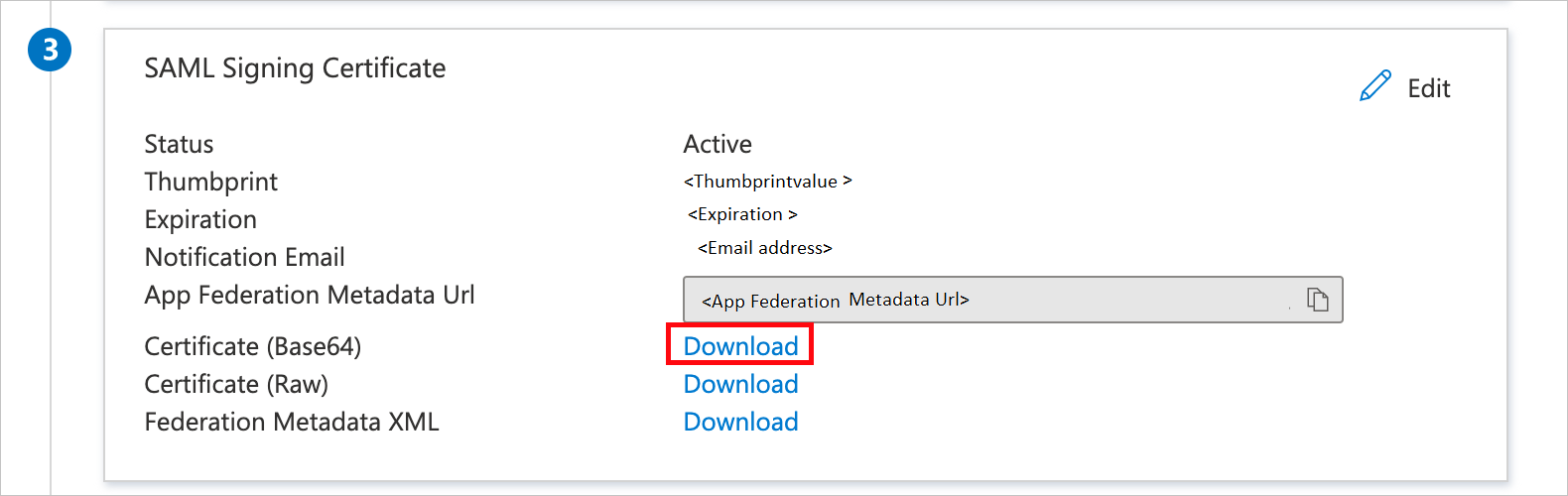

Имя. Атрибут источника user_id. user.mail На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите пункт Сертификат (Base64) и щелкните Скачать, чтобы скачать сертификат. Сохраните этот сертификат на компьютере.

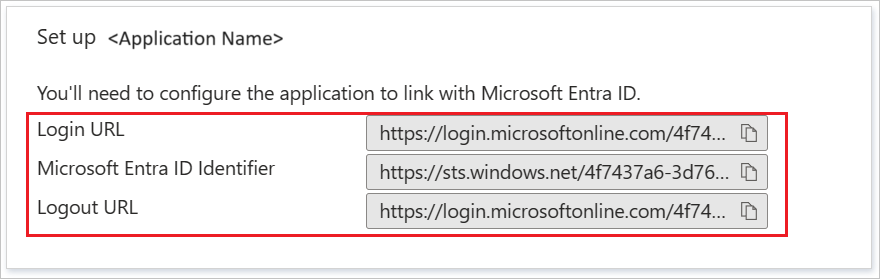

Требуемые URL-адреса можно скопировать из раздела Настройка Authomize.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум пользователь Администратор istrator.

- Перейдите ко всем пользователям удостоверений>>.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к Authomize.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Application>Enterprise Authomize.

- На странице "Обзор" приложения найдите раздел Управление и выберите Пользователи и группы.

- Выберите Добавить пользователя, а в диалоговом окне Добавление назначения выберите Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B.Simon в списке пользователей, а затем в нижней части экрана нажмите кнопку Выбрать.

- Если ожидается, что в утверждении SAML будет получено какое-либо значение роли, то в диалоговом окне Выбор роли нужно выбрать соответствующую роль для пользователя из списка и затем нажать кнопку Выбрать, расположенную в нижней части экрана.

- В диалоговом окне Добавление назначения нажмите кнопку Назначить.

Настройка единого входа в Authomize

Войдите на веб-сайт Authomize вашей компании в качестве администратора.

Выберите Параметры (значок шестеренки) >SSO (Единый вход).

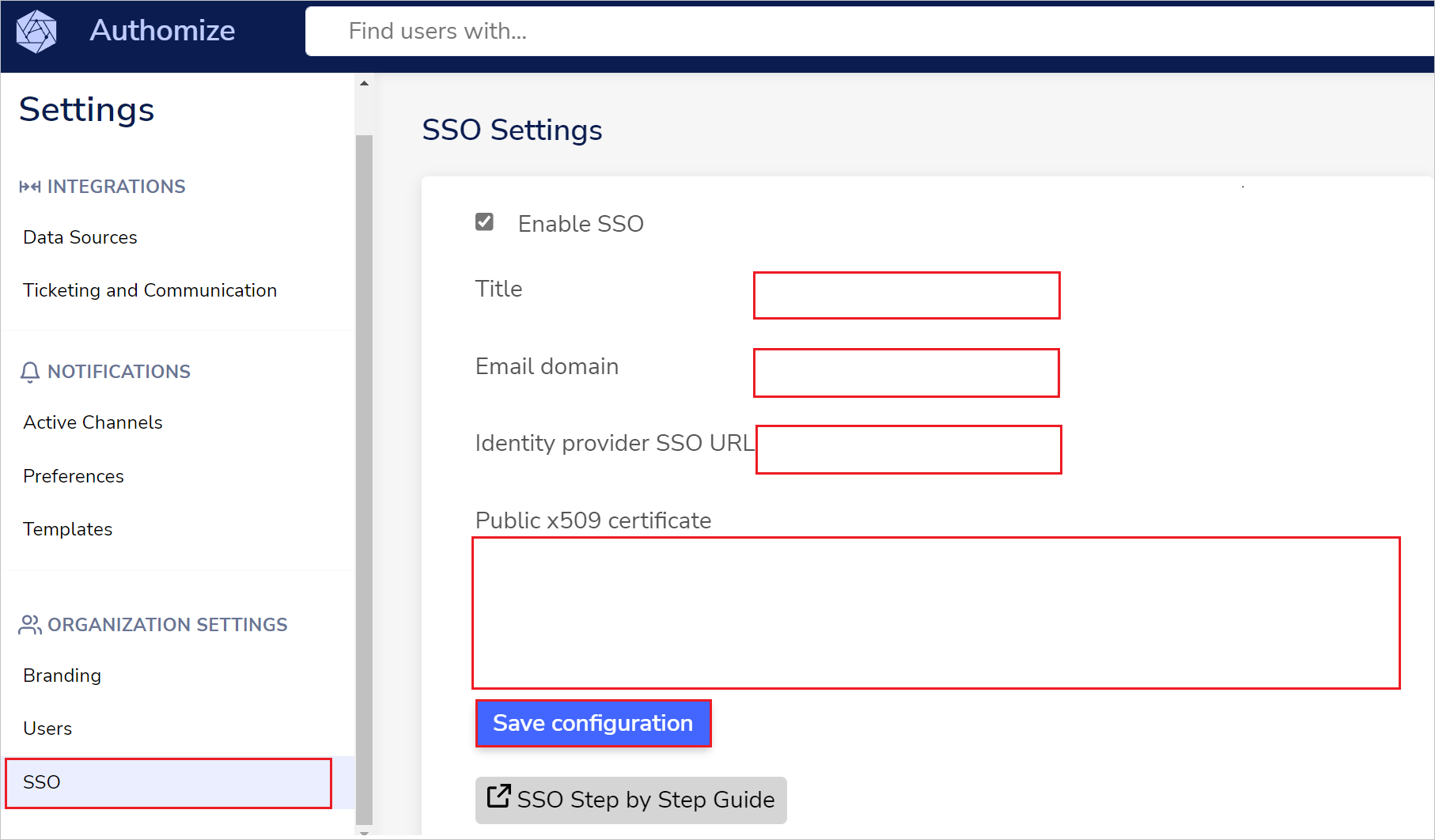

На странице SSO Settings (Параметры единого входа) выполните указанные ниже действия.

a. Установите флажок Enable SSO (Включить единый вход).

b. Введите допустимый заголовок в текстовое поле Title.

c. Введите домен электронной почты в текстовое поле Email domain.

d. В текстовое поле URL-адреса единого входа поставщика удостоверений вставьте значение URL-адреса входа, скопированное ранее.

д) Откройте скачанный сертификат (Base64) в Блокнот и вставьте содержимое в текстовое поле общедоступного сертификата x509.

е) Нажмите Сохранить конфигурацию.

Создание тестового пользователя Authomize

В этом разделе описано, как в приложении Authomize создать пользователя с именем B.Simon. Приложение Authomize поддерживает JIT-подготовку пользователей, которая включена по умолчанию. В этом разделе никакие действия с вашей стороны не требуются. Если пользователь еще не существует в Authomize, он создается после аутентификации.

Проверка единого входа

В этом разделе описана конфигурация единого входа Microsoft Entra с помощью следующих параметров.

Инициация поставщиком услуг:

Щелкните "Тестировать это приложение", вы будете перенаправлены по URL-адресу для входа в Authomize, где можно инициировать поток входа.

Перейдите по URL-адресу для входа в Authomize и инициируйте поток входа.

Вход, инициированный поставщиком удостоверений

- Щелкните "Тестировать это приложение", и вы автоматически войдете в приложение Authomize, для которого настроили единый вход.

Вы можете также использовать портал "Мои приложения" корпорации Майкрософт для тестирования приложения в любом режиме. Щелкнув плитку Authomize на портале "Мои приложения", вы перейдете на страницу входа приложения для инициации потока входа (при настройке в режиме поставщика услуг) или автоматически войдете в приложение Authomize, для которого настроен единый вход (при настройке в режиме поставщика удостоверений). Дополнительные сведения о портале "Мои приложения" см. в этой статье.

Следующие шаги

После настройки Authomize вы сможете применить функцию управления сеансами, чтобы в реальном времени защищать конфиденциальные данные своей организации от кражи и несанкционированного доступа. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.