Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье вы узнаете, как интегрировать Check Point Identity Awareness с идентификатором Microsoft Entra ID. Интеграция Check Point Identity Awareness с идентификатором Microsoft Entra ID позволяет:

- Управление тем, кто имеет доступ к Check Point Identity Awareness через Microsoft Entra ID.

- Включите автоматический вход пользователей в Check Point Identity Awareness с помощью учетных записей Microsoft Entra.

- Управляйте своими учетными записями в одном централизованном месте.

Предварительные требования

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете создать учетную запись бесплатно.

- Одна из следующих ролей:

- Подписка на Check Point Identity Awareness с включенной функцией единого входа (SSO).

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Check Point Identity Awareness поддерживает SSO, инициированный поставщиком услуг.

Добавление функции Identity Awareness Check Point из галереи

Чтобы настроить интеграцию Check Point Identity Awareness с идентификатором Microsoft Entra ID, необходимо добавить Check Point Identity Awareness из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум Администратор облачных приложений.

- Перейдите к разделу Entra ID>корпоративные приложения>Новое приложение.

- В разделе Добавить из галереи введите в строке поиска Check Point Identity Awareness.

- На панели результатов выберите Check Point Identity Awareness и добавьте приложение. Подождите несколько секунд, пока приложение не будет добавлено в вашу учетную запись.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере настройки вы можете добавить приложение в домен клиента, добавить пользователей и группы в приложение, назначить роли и также выполнить настройку единой аутентификации (SSO). Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Check Point Identity Awareness

Настройте и проверьте SSO (Единый Вход) Microsoft Entra в систему Check Point Identity Awareness с помощью тестового пользователя B.Simon. Чтобы единый вход работал, необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Check Point Identity Awareness.

Чтобы настроить и проверить единый вход Microsoft Entra в Check Point Identity Awareness, выполните следующие действия.

-

Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы Б.Саймон мог использовать функцию единого входа Microsoft Entra.

-

Настройка единого входа (SSO) в Check Point Identity Awareness - для настройки параметров единого входа на стороне приложения.

- Создайте тестового пользователя Check Point Identity Awareness для того, чтобы он стал аналогом пользователя B.Simon в Check Point Identity Awareness и был связан с представлением этого пользователя в Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить SSO Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум Администратор облачных приложений.

Перейдите к Entra ID>Корпоративные приложения>Check Point Identity Awareness>Единая точка входа.

На странице Выбрать метод единого входа выберите SAML.

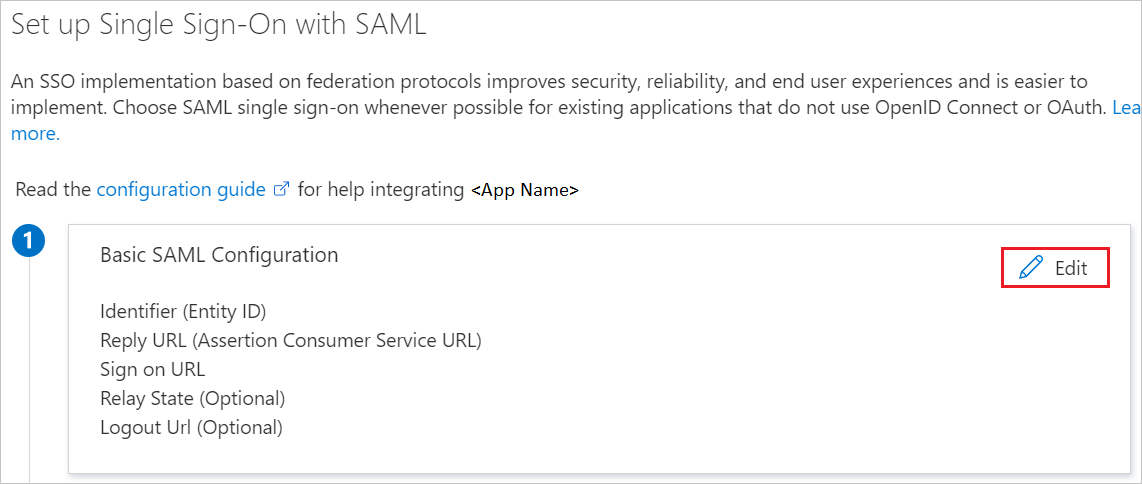

На странице Настройка единого входа с помощью SAML выберите значок карандаша для базовой конфигурации SAML, чтобы изменить параметры.

На странице Базовая конфигурация SAML введите значения следующих полей.

a. В текстовое поле Идентификатор (идентификатор сущности) введите URL-адрес в следующем формате:

https://<GATEWAY_IP>/connect/spPortal/ACS/ID/<IDENTIFIER_UID>.б. В текстовом поле URL-адрес ответа введите URL-адрес в следующем формате:

https://<GATEWAY_IP>/connect/spPortal/ACS/Login/<IDENTIFIER_UID>.с. В текстовом поле URL-адрес для входа введите URL-адрес в следующем формате:

https://<GATEWAY_IP>/connectПримечание.

Эти значения не являются реальными. Измените их на фактические значения идентификатора и URL-адресов ответа и входа. Для получения этих значений обратитесь к службе поддержки клиента Check Point Identity Awareness . Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".

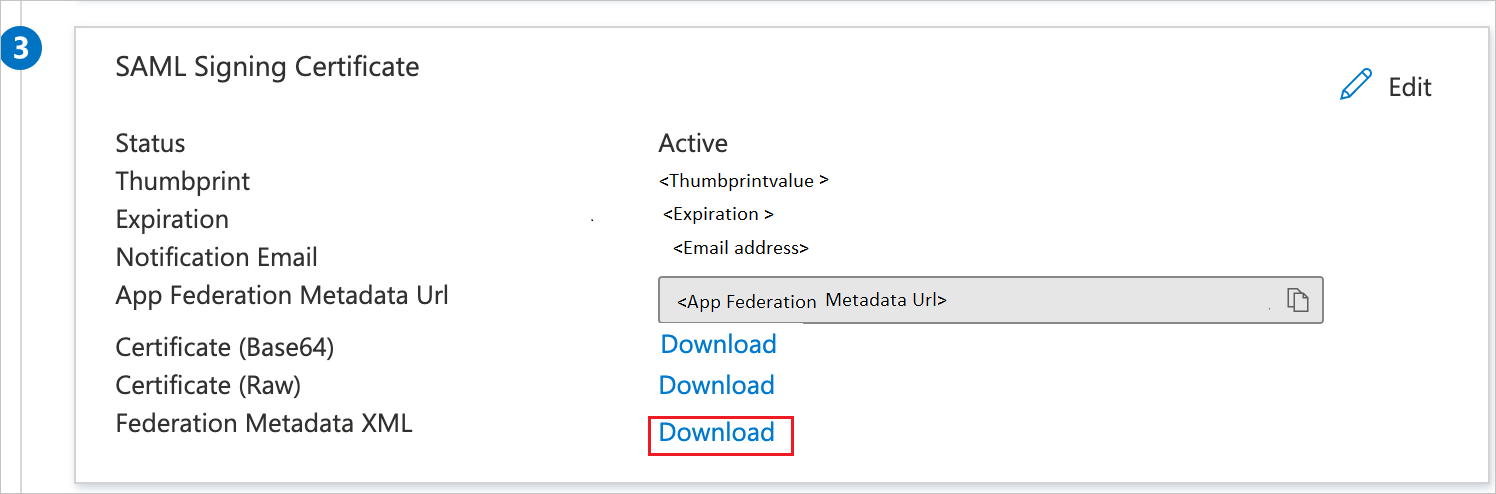

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите элемент XML метаданных федерации и выберите Скачать, чтобы скачать сертификат и сохранить его на компьютере.

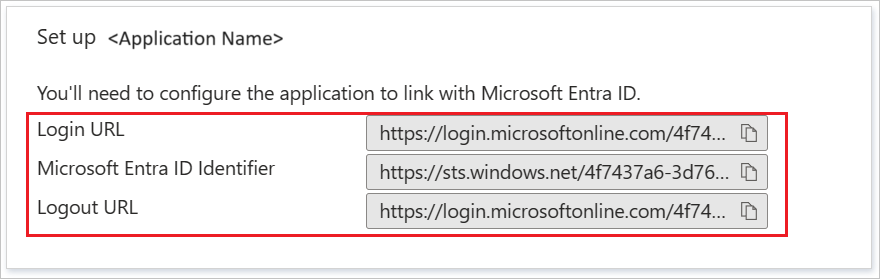

В разделе Настройка идентификации Check Point скопируйте соответствующий URL-адрес в соответствии с вашими требованиями.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям из краткого руководства «Создание и назначение учетной записи пользователя», чтобы создать тестовую учетную запись пользователя с именем B.Simon.

Настройте единую систему аутентификации (SSO) для Check Point Identity Awareness

Войдите на сайт компании Check Point Identity Awareness как администратор.

В представлении

Gateway & Servers в SmartConsole выберитеСоздать .Ещё Пользователь/Идентичность Поставщик удостоверений Выполните следующие действия в окне New Identity Provider.

a. В поле шлюз выберите шлюз безопасности, который должен выполнять проверку подлинности SAML.

б. В поле Служба в раскрывающемся списке выберите Идентификация пользователей.

с. Скопируйте значение идентификатора (ID сущности), вставьте это значение в текстовое поле идентификатора в разделе "Базовая SAML конфигурация".

д. Скопируйте значение URL-адреса ответа, вставьте это значение в текстовое поле URL-адреса ответа в разделе "Базовая конфигурация SAML".

д) Выберите Импортировать файл метаданных, чтобы загрузить скачанный XML-файл метаданных федерации.

Примечание.

Альтернативно, вы можете выбрать функцию Вставить вручную, чтобы вручную вставить значения Идентификатора сущности и URL-адреса входа в соответствующие поля, а также загрузить Файл сертификата.

е) Нажмите ОК.

Создайте тестового пользователя для Check Point Identity Awareness

В данном разделе описано, как создать пользователя с именем Britta Simon в Check Point Identity Awareness. Работайте с службой поддержки Check Point Identity Awareness, чтобы добавить пользователей в платформу Check Point Identity Awareness. Перед использованием единого входа необходимо создать и активировать пользователей.

Проверка SSO

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Выберите "Тестировать это приложение", этот параметр перенаправляет на URL для входа в систему Check Point Identity Awareness, где можно инициировать поток входа.

Перейдите непосредственно по URL-адресу для входа в Check Point Identity Awareness и начните процесс аутентификации оттуда.

Вы можете использовать портал "Мои приложения" корпорации Майкрософт. При выборе плитки Check Point Identity Awareness в разделе "Мои приложения" этот параметр перенаправляется по URL-адресу для входа в Check Point Identity Awareness. Дополнительные сведения о портале "Мои приложения" см. в этой статье.

Связанное содержимое

После настройки Check Point Identity Awareness вы можете применить функцию управления сеансом, которая в реальном времени защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.