Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описано, как интегрировать Шлюз Forcepoint Cloud Security — проверку подлинности пользователей с идентификатором Microsoft Entra. Интегрировав Forcepoint Cloud Security Gateway — аутентификацию пользователей с идентификатором Microsoft Entra ID, вы можете:

- Контролируйте в Microsoft Entra ID доступ к облачному шлюзу безопасности Forcepoint - управление аутентификацией пользователей.

- Включите автоматический вход пользователей в Шлюз Forcepoint Cloud Security — аутентификация пользователей с помощью учетных записей Microsoft Entra.

- Управляйте своими учетными записями из одного центра.

Необходимые условия

Чтобы приступить к работе, вам потребуется следующее:

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись .

- Подписка на Forcepoint Cloud Security Gateway с поддержкой SSO для аутентификации пользователей.

- Наряду с администратором облачных приложений, администратор приложений также может добавлять и управлять приложениями в Microsoft Entra ID. Дополнительные сведения см. в встроенные роли Azure.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Шлюз безопасности Forcepoint Cloud — аутентификация пользователей поддерживает SSO, инициированное поставщиком услуг.

- Шлюз безопасности облачных данных Forcepoint — проверка подлинности пользователей предусматривает автоматическую подготовку пользователей.

Заметка

Идентификатор этого приложения является фиксированным строковым значением, поэтому в одном клиенте можно настроить только один экземпляр.

Добавить Forcepoint Cloud Security Gateway - аутентификация пользователей из галереи

Чтобы настроить интеграцию Шлюза Forcepoint Cloud Security — аутентификация пользователей с Microsoft Entra ID, необходимо добавить Шлюз Forcepoint Cloud Security — аутентификация пользователей из галереи в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум в роли администратора облачных приложений.

- Перейдите к разделу Entra ID>корпоративные приложения>Новое приложение.

- В разделе Добавление из галереи введите Шлюз безопасности Forcepoint Cloud — Аутентификация пользователей в поле поиска.

- Выберите Forcepoint Cloud Security Gateway — проверка подлинности пользователей на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в ваш тенант.

Кроме того, можно использовать мастер настройки корпоративных приложений . В этом мастере настройки вы можете добавить приложение в домен клиента, добавить пользователей и группы в приложение, назначить роли и также выполнить настройку единой аутентификации (SSO). Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для шлюза Forcepoint Cloud Security — проверка подлинности пользователей

Настройте и проверьте SSO Microsoft Entra с Forcepoint Cloud Security Gateway — проверка подлинности пользователей с помощью тестового пользователя B.Simon. Для функционирования единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Шлюзе безопасности облака Forcepoint — аутентификация пользователей.

Чтобы настроить и протестировать Microsoft Entra SSO с Forcepoint Cloud Security Gateway — аутентификацией пользователей, выполните следующие шаги.

-

Настроить Microsoft Entra SSO, чтобы пользователи могли использовать эту функцию.

- Создание тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначить тестового пользователя Microsoft Entra для B.Simon, чтобы дать ему возможность использовать единый вход Microsoft Entra.

-

настройка шлюза безопасности Forcepoint Cloud — аутентификация пользователя с функцией SSO для настройки параметров единого входа (SSO) на стороне приложения.

- Создание тестового пользователя Forcepoint Cloud Security Gateway — Пользовательская аутентификация — для создания аналога B.Simon в Forcepoint Cloud Security Gateway, связанном с представлением пользователя в Microsoft Entra.

- Тест SSO - чтобы убедиться, что конфигурация работает.

Настройка Microsoft Entra SSO

Выполните следующие действия, чтобы активировать SSO в Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум в роли администратора облачных приложений.

Перейдите к Entra ID>Корпоративные приложения>Forcepoint Cloud Security Gateway —>.

На странице Выбор метода единого входа выберите SAML.

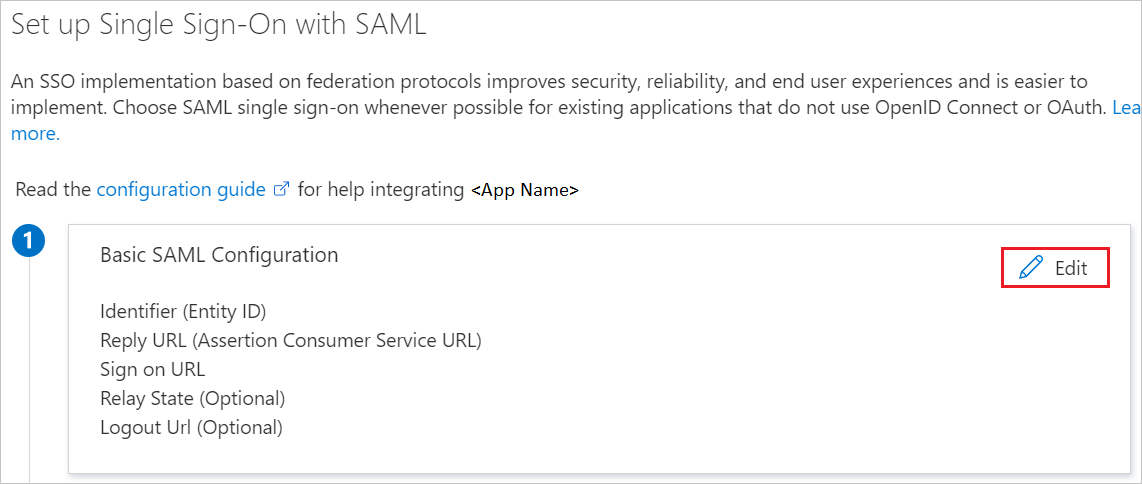

На странице Настройка единого входа с помощью SAML выберите значок карандаша для базовой конфигурации SAML, чтобы изменить параметры.

В разделе Базовая конфигурация SAML выполните следующие действия.

a. В текстовом поле Идентификатор введите URL-адрес:

https://mailcontrol.com/sp_metadata.xmlб. В текстовом поле URL-адрес ответа введите URL-адрес:

https://proxy-login.blackspider.com/с. В текстовом поле "URL для входа" введите URL:

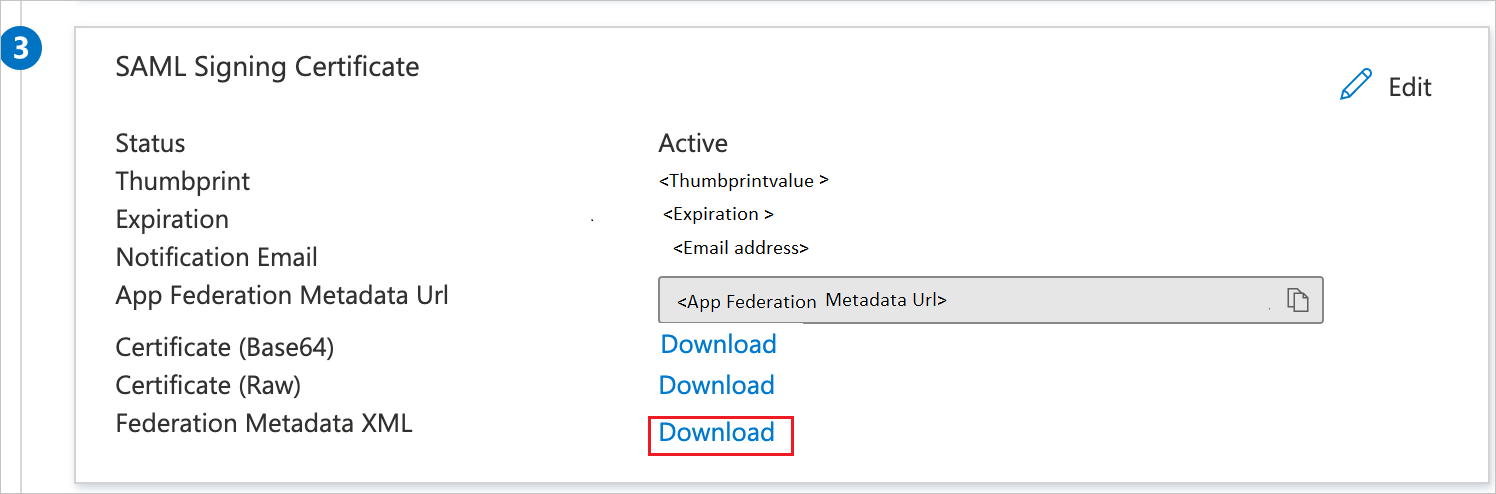

https://forcepoint.comНа странице «Настройка Single Sign-On с помощью SAML», в разделе «Сертификат подписи SAML», выберите «Скачать», чтобы загрузить XML-файл метаданных федерации из предложенных опций в соответствии с вашими требованиями и сохранить его на компьютере.

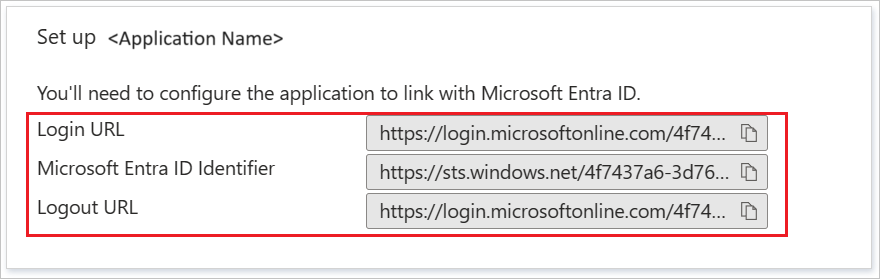

В разделе Настройка шлюза Forcepoint Cloud Security — проверка подлинности пользователей скопируйте соответствующие URL-адреса в соответствии с вашим требованием.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в разделе «Быстрый старт: создание и назначение учетной записи пользователя», чтобы создать тестовую учетную запись под именем B.Simon.

Настройка шлюза безопасности в облаке Forcepoint — единая аутентификация пользователей (SSO)

Войдите в шлюз Forcepoint Cloud Security Gateway на сайте аутентификации пользователей вашей компании в качестве администратора.

Перейдите к веб-параметрам> и выберите единый вход.

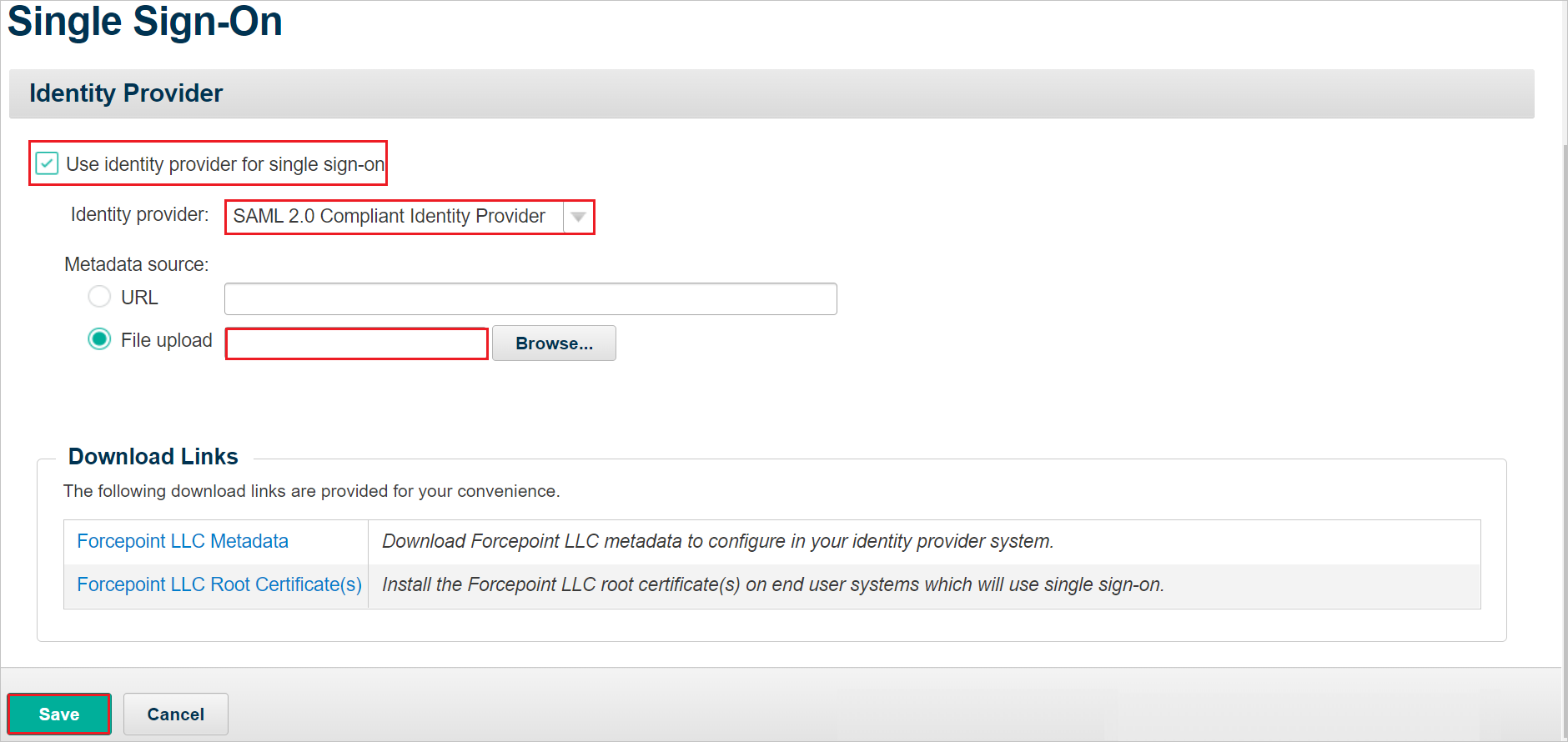

На странице Единого входа выполните следующие действия:

a. Установите флажок Использовать поставщика идентификационных данных для единого входа.

б. В раскрывающемся списке выберите поставщика удостоверений.

с. Отправьте XML-файл метаданных федерации в текстовое поле отправки файла , нажав кнопку "Обзор ".

д. Нажмите кнопку "Сохранить".

Создание тестового пользователя для аутентификации пользователей в Forcepoint Cloud Security Gateway

В этом разделе описано, как создать пользователя Britta Simon в шлюзе Forcepoint Cloud Security — проверка подлинности пользователей. Сотрудничайте с командой поддержки аутентификации пользователей в Forcepoint Cloud Security Gateway, чтобы добавить пользователей в платформу аутентификации пользователей Forcepoint Cloud Security Gateway. Пользователи должны быть созданы и активированы перед использованием единого входа.

Проверка единого входа

В этом разделе вы проверяете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Выберите «Проверить это приложение», этот параметр перенаправляет на Forcepoint Cloud Security Gateway - страницу аутентификации пользователя, где вы можете начать процесс входа.

Перейдите напрямую по URL-адресу аутентификации пользователя Forcepoint Cloud Security Gateway и начните процесс входа оттуда.

Вы можете использовать Microsoft My Apps. При выборе плитки Forcepoint Cloud Security Gateway — аутентификация пользователей в Моих приложениях этот параметр перенаправляет на URL-адрес Forcepoint Cloud Security Gateway — аутентификация пользователей. Дополнительные сведения о моих приложениях см. в разделе Введение в"Мои приложения".

Связанное содержимое

После настройки Шлюза Forcepoint Cloud Security — аутентификация пользователей можно применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансами является расширением условного доступа. Узнайте, как применить управление сеансами с помощью Microsoft Defender для облачных приложений.