Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Из этой статьи вы узнаете, как интегрировать Hype с идентификатором Microsoft Entra ID. Интеграция Hype с идентификатором Microsoft Entra ID позволяет:

- Управление доступом к Hype в Microsoft Entra ID.

- Включите автоматический вход пользователей в Hype с помощью учетных записей Microsoft Entra.

- Управляйте учетными записями в одном месте.

Необходимые условия

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете бесплатно создать учетную запись.

- Одна из следующих ролей:

- Подписка Hype с поддержкой единого входа (SSO).

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Hype поддерживает SSO, инициированный СП.

- Hype поддерживает подготовку пользователей Just In Time.

Добавить Hype из коллекции

Чтобы настроить интеграцию Hype с идентификатором Microsoft Entra, необходимо добавить Hype из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

- Перейдите к Entra ID>Корпоративные приложения>новое приложение.

- В разделе "Добавление из коллекции " введите Hype в поле поиска.

- Выберите "Хайп" на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в вашу учетную запись арендатора.

Кроме того, можно использовать мастер настройки корпоративных приложений . В этом мастере настройки вы можете добавить приложение в домен клиента, добавить пользователей и группы в приложение, назначить роли и также выполнить настройку единой аутентификации (SSO). Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Hype

Настройте и проверьте единый вход Microsoft Entra в Hype с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Hype.

Чтобы настроить и проверить единый вход Microsoft Entra в Hype, выполните следующие действия:

-

Настройте единый вход Microsoft Entra , чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra , чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

-

Настройка Hype SSO — для настройки параметров SSO на стороне приложения.

- Создать тестового пользователя Hype — чтобы в Hype был создан эквивалент пользователя B.Simon, связанный с представлением пользователя Microsoft Entra.

- Тест SSO - проверьте, работает ли конфигурация.

Настройка единой системы входа Microsoft Entra

Выполните следующие действия, чтобы включить Microsoft Entra SSO (единую систему входа).

Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

Перейдите на страницу интеграции приложения Entra ID>Enterprise Apps>Hype, найдите раздел Управление и выберите Единый вход.

На странице "Выбор метода единого входа" выберите SAML.

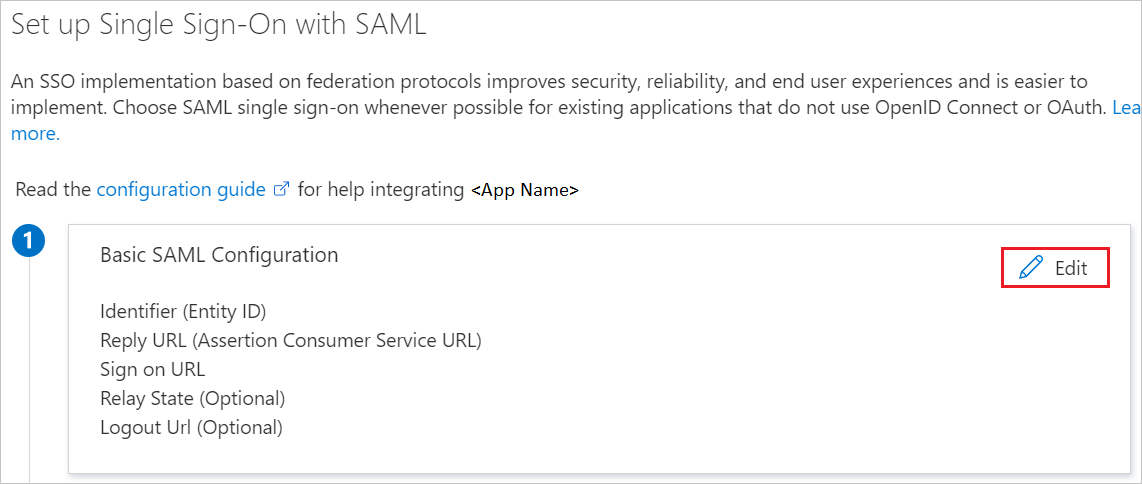

На странице "Настройка одного Sign-On с помощью SAML" выберите значок карандаша для базовой конфигурации SAML , чтобы изменить параметры.

В разделе "Базовая конфигурация SAML" выполните следующие действия.

В текстовом поле Идентификатор (идентификатор сущности) введите URL-адрес, используя следующий шаблон:

https://<SUBDOMAIN>.hypeinnovation.comВ текстовом поле URL-адреса входа введите URL-адрес , используя следующий шаблон:

https://<SUBDOMAIN>.hypeinnovation.com/Shibboleth.sso/Login

Заметка

Эти значения не являются реальными. Обновите эти значения на актуальный идентификатор и URL-адрес входа. Чтобы получить эти значения, обратитесь в службу поддержки клиентов Hype . Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML ".

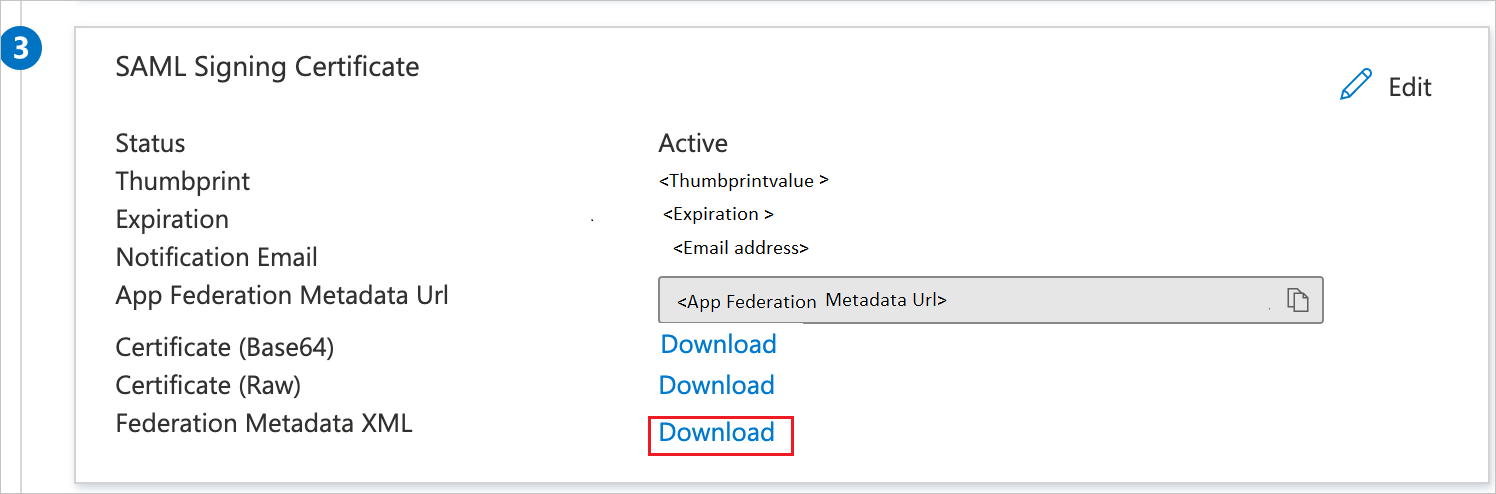

На странице "Настройка единого Sign-On с помощью SAML" в разделе "Сертификат подписи SAML" найдите XML метаданных и выберите Скачать, чтобы скачать сертификат и сохранить его на компьютере.

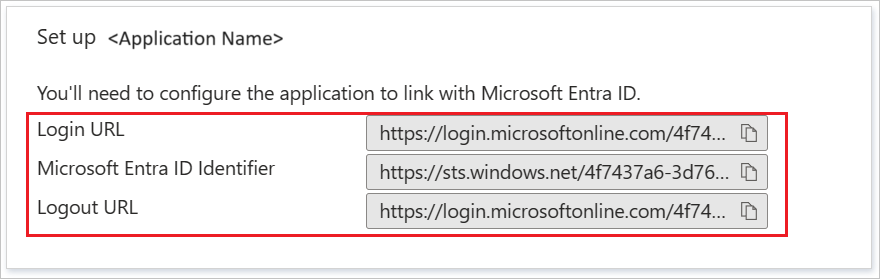

Скопируйте соответствующие URL-адреса в разделе "Настройка Hype" в зависимости от ваших нужд.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в руководстве «быстрый старт» по созданию и назначению учетной записи пользователя для создания тестовой учетной записи пользователя с именем B. Simon.

Настройка Hype SSO

Чтобы настроить единый вход на стороне Hype , необходимо отправить скачанный XML-код метаданных и соответствующие URL-адреса, скопированные из конфигурации приложения, в службу поддержки Hype. Они задают этот параметр для правильного установки подключения SAML SSO на обеих сторонах.

Создание тестового пользователя Hype

В этом разделе пользователь с именем Britta Simon создается в Hype. Hype поддерживает подготовку пользователей в режиме just-in-time, которая включена по умолчанию. В этом разделе для вас нет пункта действий. Если пользователь еще не существует в Hype, он создается после проверки подлинности.

Тестирование единого входа

В этом разделе вы проверяете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Выберите «Протестировать это приложение», этот параметр приведет к перенаправлению на URL-адрес Hype Sign-on, где можно инициировать процесс входа.

Перейдите по URL-адресу для авторизации в Hype и инициируйте процесс входа.

Вы можете использовать Microsoft My Apps. При выборе плитки Hype в разделе "Мои приложения" этот параметр перенаправляется по URL-адресу для входа в Hype. Дополнительные сведения о моих приложениях см. в разделе "Общие сведения о моих приложениях".

Связанное содержимое

После настройки Hype вы можете применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансом является продолжением условного доступа. Узнайте, как применить управление сеансом с помощью Microsoft Defender для облачных приложений.