Руководство по интеграции единого входа Microsoft Entra с New Relic

В этом руководстве вы узнаете, как интегрировать New Relic с идентификатором Microsoft Entra ID. Интеграция New Relic с идентификатором Microsoft Entra ID позволяет:

- Контроль доступа к New Relic с помощью идентификатора Microsoft Entra ID.

- Включите автоматический вход пользователей в New Relic с помощью учетных записей Microsoft Entra.

- Централизованное управление учетными записями через портал Azure.

Необходимые компоненты

Для начала работы необходимы перечисленные ниже компоненты и данные.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Организация New Relic в модели учетной записи / пользователя New Relic One, а также в версии Pro или Enterprise. Дополнительные сведения см. на странице требований New Relic.

Примечание.

Эта интеграция также доступна для использования из облачной среды Microsoft Entra для государственных организаций США. Это приложение можно найти в коллекции облачных приложений Microsoft Entra для государственных организаций США и настроить его так же, как и в общедоступном облаке.

Описание сценария

В этом руководстве описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

New Relic поддерживает единый вход, инициируемый поставщиком услуг или поставщиком удостоверений.

New Relic поддерживает автоматическую подготовку пользователей.

Добавление New Relic из коллекции

Чтобы настроить интеграцию New Relic с идентификатором Microsoft Entra ID, необходимо добавить New Relic (By Organization) из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Applications>Enterprise. Новое приложение.

- На странице "Обзор коллекции Microsoft Entra" в поле поиска введите New Relic (By Organization).

- Выберите New Relic (By Organization) в списке результатов и щелкните Создать. Подождите несколько секунд, пока приложение не будет добавлено в ваш клиент.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере можно добавить приложение в клиент, добавить пользователей и группы в приложение, назначить роли, а также просмотреть конфигурацию единого входа. Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для New Relic

Настройте и проверьте единый вход Microsoft Entra в New Relic с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в New Relic.

Чтобы настроить и проверить единый вход Microsoft Entra в New Relic:

- Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

- Настройка единого входа в New Relic необходима, чтобы настроить параметры единого входа на стороне приложения New Relic.

- Создайте тестового пользователя New Relic, чтобы в New Relic был создан пользователь B.Simon, связанный с пользователем Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка единого входа Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

Перейдите на страницу интеграции приложений>Identity>Applications>Enterprise New Relic by Organization, найдите раздел "Управление". Затем выберите Единый вход.

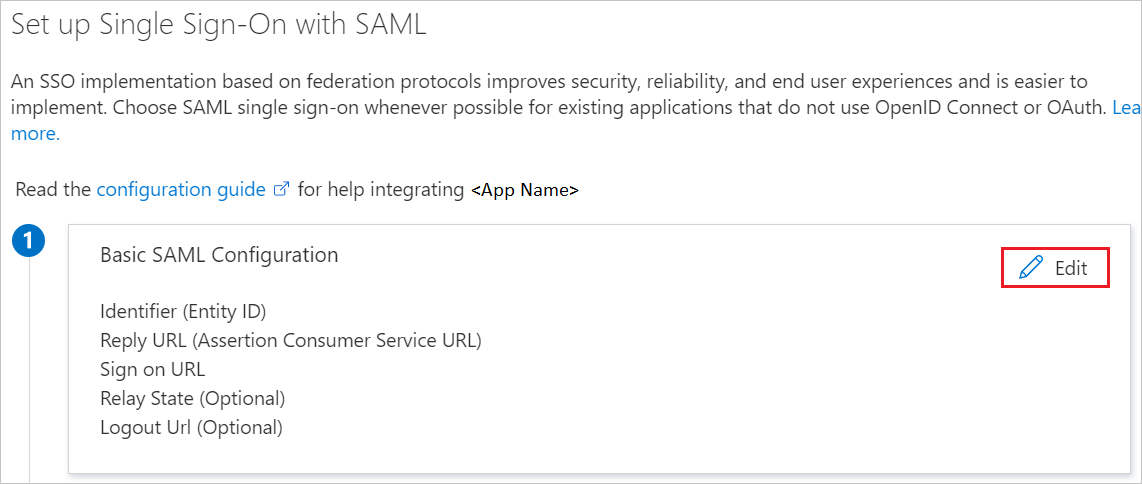

На странице Выбрать метод единого входа выберите SAML.

На странице Настройка единого входа с помощью SAML щелкните значок карандаша, чтобы открыть диалоговое окно Базовая конфигурация SAML и изменить эти параметры.

В разделе Базовая конфигурация SAML введите значения в полях Идентификатор и URL-адрес ответа.

- Извлеките эти значения из пользовательского интерфейса домена проверки подлинности New Relic. Оттуда:

- Если у вас несколько доменов проверки подлинности, выберите один из них, к которому требуется подключиться microsoft Entra SSO. В большинстве компаний используется только один домен аутентификации с именем Default (По умолчанию). При наличии всего одного домена проверки подлинности ничего не нужно выбирать.

- В разделе Authentication (Аутентификация) поле Assertion consumer URL (URL-адрес потребителя утверждений) содержит URL-адрес ответа.

- В разделе Authentication (Аутентификация) поле Our entity ID (Наш идентификатор сущности) содержит идентификатор.

- Извлеките эти значения из пользовательского интерфейса домена проверки подлинности New Relic. Оттуда:

В разделе User Attributes & Claims (Атрибуты и утверждения пользователя) нужно сопоставить Unique User Identifier (Уникальный идентификатор пользователя) с полем, которое содержит адрес электронной почты, используемый для New Relic.

- Выбранное здесь по умолчанию поле user.userprincipalname будет работать правильно, если именно эти значения используются в качестве адресов электронной почты для New Relic.

- Вероятно, оптимально будет выбрать поле user.mail, если поле user.userprincipalname не используется в качестве адреса электронной почты для New Relic.

В разделе SAML Signing Certificate (Сертификат для подписи SAML) скопируйте значение App Federation Metadata Url (URL-адрес метаданных федерации приложения) и сохраните его для использования в дальнейшем.

В разделе Set up New Relic by Organization (Настройка New Relic by Organization) скопируйте значение Login URL (URL-адрес входа) и сохраните его для использования в дальнейшем.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум пользователь Администратор istrator.

- Перейдите ко всем пользователям удостоверений>>.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имени участника-пользователя введите username@companydomain.extensionимя пользователя. Например,

B.Simon@contoso.com. - Установите флажок Показать пароль и запишите значение, которое отображается в поле Пароль.

- Выберите Review + create (Просмотреть и создать).

- В поле "Отображаемое имя" введите

- Нажмите кнопку создания.

Назначение тестового пользователя Microsoft Entra

В этом разделе описано, как разрешить пользователю B.Simon использовать единый вход, предоставив этому пользователю доступ к New Relic.

- Войдите в Центр администрирования Microsoft Entra как минимум облачные приложения Администратор istrator.

- Перейдите к приложениям>Identity>Application>Enterprise New Relic.

- На странице обзора приложения выберите "Пользователи" и "Группы".

- Выберите Добавить пользователя или группу, а затем в диалоговом окне Добавление назначения выберите Пользователи и группы.

- В диалоговом окне Пользователи и группы выберите B.Simon в списке пользователей, а затем в нижней части экрана нажмите кнопку Выбрать.

- Если пользователям необходимо назначить роль, вы можете выбрать ее из раскрывающегося списка Выберите роль. Если для этого приложения не настроена ни одна роль, будет выбрана роль "Доступ по умолчанию".

- В диалоговом окне Добавление назначения нажмите кнопку Назначить.

Настройка единого входа в New Relic

Чтобы настроить единый вход в New Relic, выполните следующие действия.

Войдите в систему New Relic.

Перейдите к пользовательскому интерфейсу домена проверки подлинности.

Выберите домен проверки подлинности, к которому требуется подключиться единый вход Microsoft Entra (если у вас несколько доменов проверки подлинности). В большинстве компаний используется только один домен аутентификации с именем Default (По умолчанию). При наличии всего одного домена проверки подлинности ничего не нужно выбирать.

В разделе Authentication (Проверка подлинности) выберите Configure (Настроить).

В поле "Источник метаданных SAML" введите значение, ранее сохраненное в поле url-адреса метаданных федерации приложений id Microsoft Entra ID.

В качестве целевого URL-адреса единого входа введите значение, которое вы ранее сохранили из поля URL-адреса входа идентификатора Microsoft Entra ID.

Убедившись, что параметры выглядят хорошо как на идентификаторе Microsoft Entra, так и на стороне New Relic, нажмите кнопку "Сохранить". Если настройки обеих сторон будут неправильными, пользователи не смогут войти в New Relic.

Создание тестового пользователя New Relic

В этом разделе описано, как создать пользователя B.Simon в приложении New Relic.

Войдите в систему New Relic.

Последовательно выберите пункты User management UI (Управление пользователями > Пользовательский интерфейс).

Выберите Добавить пользователя.

Для параметра Name (Имя) введите значение myVault.

В поле "Электронная почта" введите значение, которое будет отправлено единым входом Microsoft Entra.

Выберите для пользователя значения Type (Тип) и Group (Группа). Для тестового пользователя лучше выбрать тип Basic User (Простой пользователь) и группу User (Пользователь).

Чтобы сохранить пользователя, щелкните Add User (Добавить пользователя).

Примечание.

New Relic также поддерживает автоматическую подготовку пользователей. Дополнительные сведения о настройке автоматической подготовки пользователей можно найти здесь.

Проверка единого входа

В этом разделе описана конфигурация единого входа Microsoft Entra с помощью следующих параметров.

Инициация поставщиком услуг:

Щелкните "Тестировать это приложение", вы будете перенаправлены по URL-адресу для входа New Relic, где можно инициировать поток входа.

Перейдите по URL-адресу для входа в New Relic и инициируйте поток входа.

Вход, инициированный поставщиком удостоверений

- Щелкните "Тестировать это приложение", и вы автоматически войдете в приложение New Relic, для которого настроили единый вход.

Вы можете также использовать портал "Мои приложения" корпорации Майкрософт для тестирования приложения в любом режиме. При щелчке по фрагменту New Relic на портале "Мои приложения", вы будете перенаправлены на страницу входа приложения для инициации потока входа (при настройке в режиме поставщика услуг) или автоматически войдете в приложение New Relic, для которого настроен единый вход (при настройке в режиме поставщика удостоверений). Дополнительные сведения о портале "Мои приложения" см. в этой статье.

Следующие шаги

После этого можно убедиться, что пользователи добавлены в New Relic, последовательно выбрав пункты User management UI (Управление пользователями > Пользовательский интерфейс) и просмотрев их наличие.

Далее вам, вероятно, потребуется назначить пользователям определенные учетные записи или роли New Relic. Дополнительные сведения см. в разделе Основные понятия управления пользователями.

В пользовательском интерфейсе домена проверки подлинности New Relic можно настроить другие параметры, например элемент управления сеансом, который защищает от кражи конфиденциальные данные вашей организации и от несанкционированного доступа в режиме реального времени. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по