Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описано, как интегрировать Sentry с идентификатором Microsoft Entra. Интеграция Sentry с идентификатором Microsoft Entra id позволяет:

- Управляйте тем, кто имеет доступ к Sentry, с помощью Microsoft Entra ID.

- Включите автоматический вход пользователей в Sentry с помощью учетных записей Microsoft Entra.

- Управляйте своими аккаунтами централизованно.

Предпосылки

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете бесплатно создать учетную запись.

- Одна из следующих ролей:

- Подписка Sentry с включенной функцией единого входа.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Sentry поддерживает единый вход (SSO), инициированный поставщиком услуг (SP) и поставщиком удостоверений (IDP)

- Sentry поддерживает подготовку пользователей точно в срок

Добавление Sentry из галереи

Чтобы настроить интеграцию Sentry с идентификатором Microsoft Entra, необходимо добавить Sentry из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

- Перейдите к Entra ID>Приложениям для предприятий>Новое приложение.

- В разделе "Добавление из коллекции " введите Sentry в поле поиска.

- Выберите Sentry на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение будет добавлено в ваш арендный объект.

Кроме того, можно использовать мастер настройки корпоративных приложений. В этом мастере настройки вы можете добавить приложение в домен клиента, добавить пользователей и группы в приложение, назначить роли и также выполнить настройку единой аутентификации (SSO). Дополнительные сведения о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Sentry

Настройте и проверьте SSO Microsoft Entra в Sentry с помощью тестового пользователя B.Simon. Для обеспечения работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Sentry.

Чтобы настроить и проверить единый вход Microsoft Entra в Sentry, выполните следующие действия:

-

Настройте единый вход Microsoft Entra , чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra , чтобы разрешить B.Simon использовать единый вход Microsoft Entra.

-

Настройте Sentry SSO — настройте параметры единого входа в приложении.

- Создать тестового пользователя Sentry — чтобы в Sentry был аналог пользователя B.Simon, связанный с представлением пользователя в Microsoft Entra.

- Тест SSO — чтобы проверить, работает ли конфигурация.

Настройте SSO в Microsoft Entra

Выполните следующие действия, чтобы активировать Microsoft Entra SSO.

Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

Перейдите к Entra ID>Приложениям для предприятия>Sentry>Единого входа.

На странице "Выбор метода единого входа" выберите SAML.

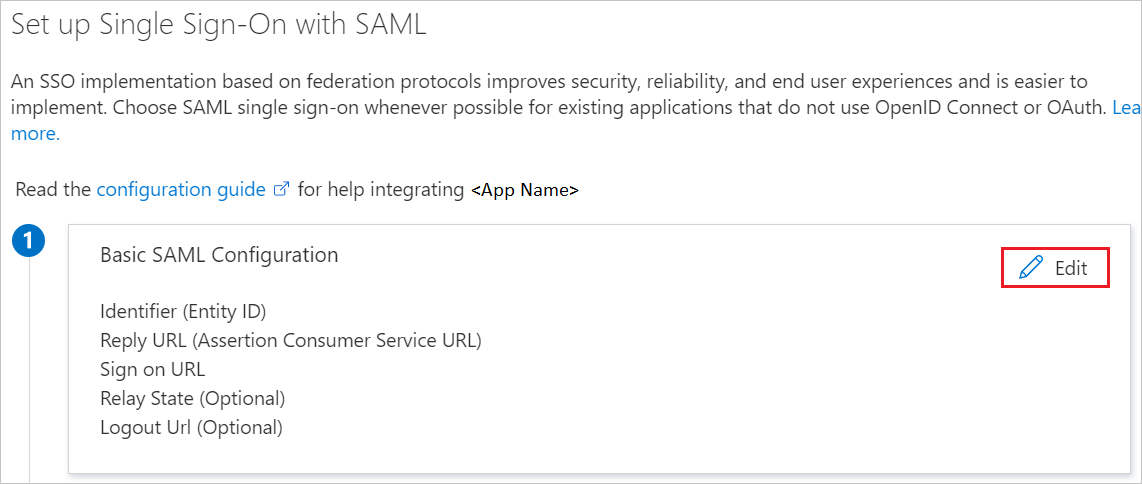

На странице "Настройка единого входа" на странице SAML выберите значок редактирования и пера для базовой конфигурации SAML , чтобы изменить параметры.

В разделе Основные настройки SAML если вы хотите настроить приложение в режиме, инициированном IDP, введите значения для следующих полей:

a. В текстовом поле "Идентификатор" введите URL-адрес, используя следующий шаблон:

https://sentry.io/saml/metadata/<ORGANIZATION_SLUG>/б. В текстовом поле "URL-адрес ответа" введите URL-адрес, используя следующий шаблон:

https://sentry.io/saml/acs/<ORGANIZATION_SLUG>/Выберите "Задать дополнительные URL-адреса " и выполните следующий шаг, если вы хотите настроить приложение в режиме, инициированном поставщиком служб :

В текстовом поле URL-адреса входа введите URL-адрес, используя следующий шаблон:

https://sentry.io/organizations/<ORGANIZATION_SLUG>/Примечание.

Эти значения не являются реальными. Обновите эти значения с помощью фактических значений Идентификатор, URL-адрес ответа и URL-адрес входа. Дополнительные сведения об поиске этих значений см. в документации Sentry. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML ".

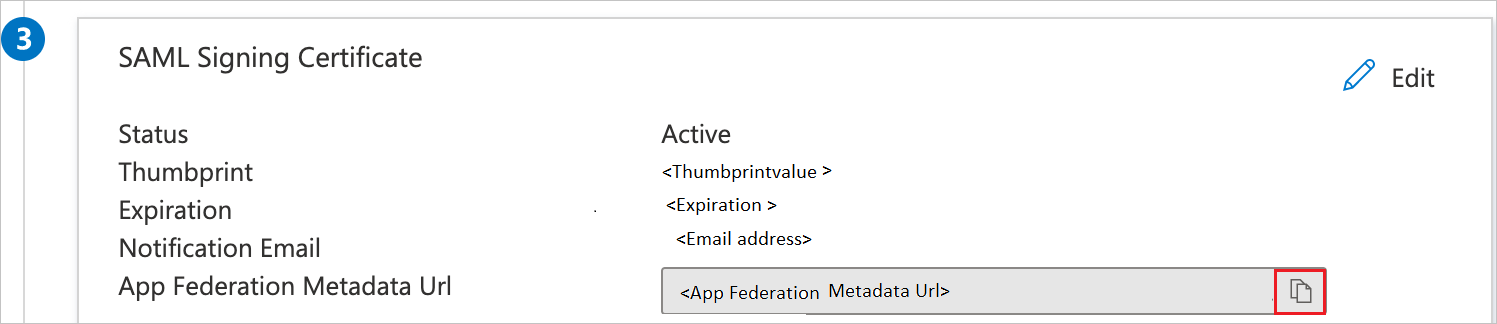

На странице "Настройка единого входа с помощью SAML " в разделе "Сертификат подписи SAML " щелкните значок копирования, чтобы скопировать значение URL-адреса метаданных приложения , а затем сохраните его на компьютере.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в быстром начале по созданию и назначению учетной записи пользователя, чтобы создать тестовую учетную запись B.Simon.

Настройка Sentry для единого входа

Чтобы настроить единый вход для Sentry, перейдите в 'Параметры организации'>'Аутентификация' (или перейдите по https://sentry.io/settings/<YOUR_ORG_SLUG>/auth/) и выберите 'Настроить' для Active Directory. Вставьте URL-адрес метаданных федерации приложений из конфигурации Azure SAML.

Создание тестового пользователя Sentry

В этом разделе пользователь с именем B.Simon создается в Sentry. Sentry поддерживает автоматическое добавление пользователей в нужный момент, которое включено по умолчанию. В этом разделе для вас нет пункта действий. Если пользователь еще не существует в Sentry, он создается после проверки подлинности.

Тестирование SSO

В этом разделе вы проверяете свою конфигурацию единого входа Microsoft Entra, используя следующие опции.

Инициировано Поставщиком Услуг

Выберите "Тестировать это приложение". Вы перенаправляетесь на URL-адрес входа в Sentry, где вы можете начать процесс авторизации.

Перейдите напрямую по URL-адресу для входа в Sentry и инициируйте процесс входа.

Инициатор IDP:

- На портале Azure выберите "Тестировать это приложение". Вы автоматически войдете в приложение Sentry, для которого настроили единую систему входа.

Любой режим:

Портал "Мои приложения" можно использовать для тестирования приложения в любом режиме. При выборе плитки Sentry на портале "Мои приложения", при настройке в режиме SP, вы будете перенаправлены на страницу входа в приложение, чтобы инициировать процесс входа. При настройке в режиме IDP вы автоматически войдете в приложение Sentry, для которого настроили одноразовую аутентификацию. Дополнительные сведения о портале "Мои приложения" см. в статье "Вход" и запуск приложений на портале "Мои приложения".

Связанный контент

После настройки Sentry вы можете применить функцию управления сеансом, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансами выходит за рамки условного доступа. Узнайте, как применить управление сеансом с помощью Microsoft Defender для облачных приложений.