Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описано, как интегрировать Snowflake с идентификатором Microsoft Entra. Интеграция Snowflake с идентификатором Microsoft Entra позволяет:

- Контролируйте, кто имеет доступ к Snowflake через Microsoft Entra ID.

- Включите автоматический вход пользователей в Snowflake с помощью учетных записей Microsoft Entra.

- Управляйте своими учетными записями в одном центре.

Предварительные условия

Чтобы настроить интеграцию Microsoft Entra с Snowflake, вам потребуется следующее:

- Подписка Microsoft Entra. Если у вас нет среды Microsoft Entra, вы можете получить бесплатную учетную запись.

- Подписка Snowflakes с поддержкой единого входа.

- Наряду с администратором облачных приложений администратор приложений также может добавлять или управлять приложениями в Microsoft Entra ID. Дополнительные сведения см. в статье Встроенные роли Azure.

Примечание.

Эта интеграция также доступна для использования из облачной среды Microsoft Entra для государственных организаций США. Это приложение можно найти в коллекции облачных приложений Microsoft Entra для государственных организаций США и настроить его так же, как и в общедоступном облаке.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Snowflake поддерживает единый вход, инициированный Поставщиком Услуг (SP) и Поставщиком Удостоверений (IDP).

- Snowflake поддерживает автоматизированное предоставление и отключение доступа пользователей (рекомендуется).

Добавить Snowflake из коллекции

Чтобы настроить интеграцию Snowflake с идентификатором Microsoft Entra ID, необходимо добавить Snowflake из коллекции в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra в качестве Администратора облачных приложений.

- Перейдите к разделу Entra ID>корпоративные приложения>Новое приложение.

- В разделе Добавление из коллекции в поле поиска введите Snowflake.

- Выберите Snowflake в области результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в вашу учетную запись клиента.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере настройки можно добавить приложение в тенант, добавить пользователей и группы в приложение, назначить роли и выполнить настройку единого входа (SSO). Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для Snowflake

Настройте и проверьте единый вход Microsoft Entra в Snowflake с помощью тестового пользователя B.Simon. Чтобы единый вход работал, необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в Snowflake.

Чтобы настроить и проверить единый вход Microsoft Entra в Snowflake, выполните следующие действия.

-

Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы B.Simon мог использовать единый вход Microsoft Entra.

-

Настройка единого входа в Snowflake - для настройки параметров единого входа на стороне приложения.

- Создайте тестового пользователя в Snowflake, чтобы в Snowflake существовал двойник пользователя B.Simon, связанный с представлением Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройка Microsoft Entra SSO

Выполните следующие шаги, чтобы включить SSO в Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra в качестве Администратора облачных приложений.

Перейдите кприложениям>Entra ID> EnterpriseSnowflake>Single sign-on.

На странице Выбрать метод единого входа выберите SAML.

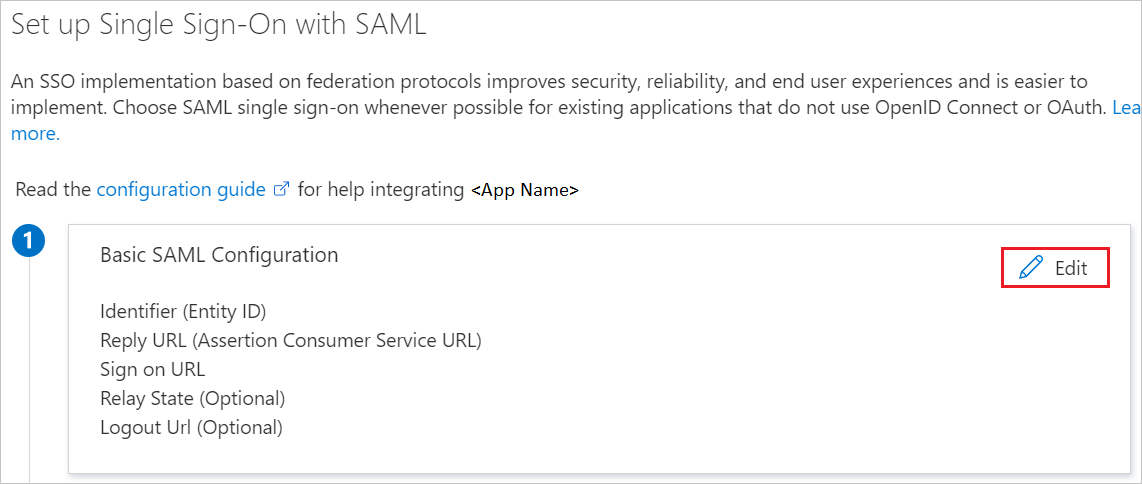

На странице Настройка единого входа с помощью SAML выберите значок карандаша для Базовой конфигурации SAML для изменения параметров.

В разделе Базовая конфигурация SAML выполните следующие действия, если вы хотите настроить приложение в режиме, инициируемом IDP:

a. В текстовом поле Идентификатор введите URL-адрес в следующем формате:

https://<SNOWFLAKE-URL>.snowflakecomputing.com.б. В текстовом поле URL-адрес ответа введите URL-адрес в следующем формате:

https://<SNOWFLAKE-URL>.snowflakecomputing.com/fed/login.Выберите Установить дополнительные URL-адреса и выполните следующий шаг, если вы хотите настроить приложение в режиме, инициированном SP:

a. В текстовом поле URL-адрес входа введите URL-адрес в формате

https://<SNOWFLAKE-URL>.snowflakecomputing.com.б. В текстовом поле URL для выхода введите URL-адрес, используя следующий шаблон:

https://<SNOWFLAKE-URL>.snowflakecomputing.com/fed/logoutПримечание.

Эти значения не являются реальными. Обновите эти значения фактическим идентификатором, URL-адресом ответа, URL-адресом входа и URL-адресом выхода. Чтобы получить их, обратитесь к группе поддержки клиентов Snowflake. Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".

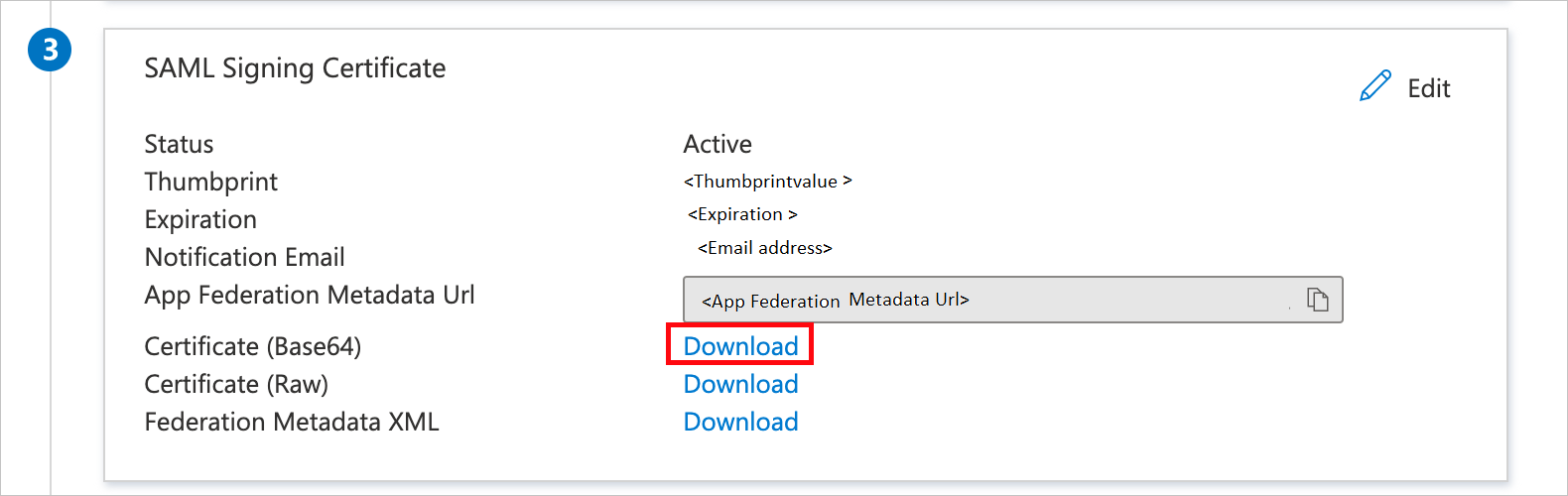

На странице Настройка единого Sign-On с помощью SAML в разделе САМЛ Сертификат подписи выберите Скачать, чтобы загрузить Сертификат (Base64) из предложенных опций в соответствии с вашими требованиями и сохраните его на компьютере.

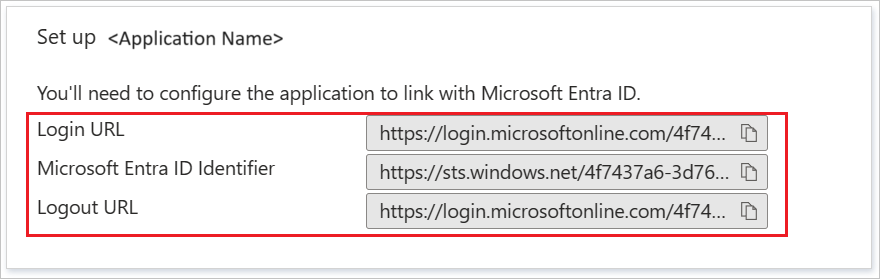

В разделе Настройка Snowflake скопируйте один или несколько соответствующих URL-адресов в соответствии с вашим требованием.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в разделе «Быстрый старт: создание и назначение учетной записи пользователя», чтобы создать тестовую учетную запись под именем B.Simon.

Настройте единый вход (SSO) для Snowflake

В другом окне веб-браузера войдите в Snowflake в качестве администратора безопасности.

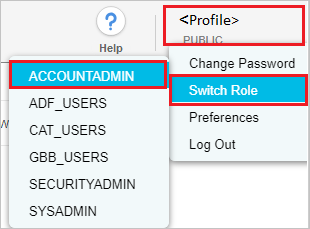

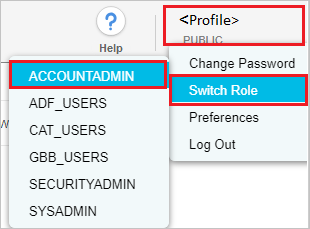

Переключите роль на ACCOUNTADMIN, выбрав профиль в правой верхней части страницы.

Примечание.

Это не относится к контексту, выбранному в правом верхнем углу под именем пользователя.

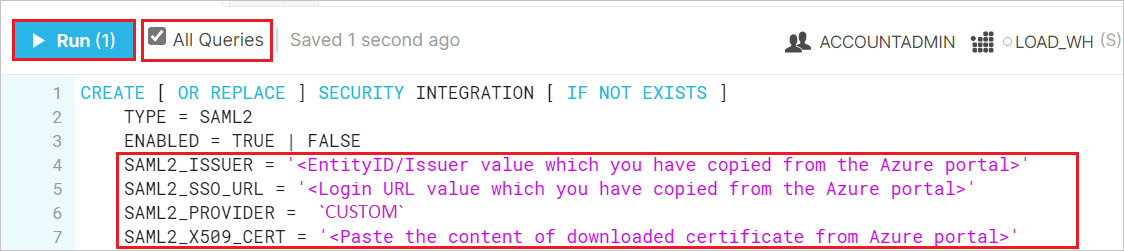

Откройте в блокноте скачанный сертификат Base 64. Скопируйте текст, находящийся между строками -----BEGIN CERTIFICATE----- и -----END CERTIFICATE-----, и вставьте это содержимое в SAML2_X509_CERT.

В SAML2_ISSUER вставьте значение идентификатора, скопированное ранее.

В SAML2_SSO_URL вставьте значение URL-адреса входа, скопированное ранее.

В поле SAML2_PROVIDER укажите значение, например

CUSTOM.Выберите Все запросы и нажмите Запустить.

CREATE [ OR REPLACE ] SECURITY INTEGRATION [ IF NOT EXISTS ] TYPE = SAML2 ENABLED = TRUE | FALSE SAML2_ISSUER = '<EntityID/Issuer value which you have copied>' SAML2_SSO_URL = '<Login URL value which you have copied>' SAML2_PROVIDER = 'CUSTOM' SAML2_X509_CERT = '<Paste the content of downloaded certificate from Azure portal>' [ SAML2_SP_INITIATED_LOGIN_PAGE_LABEL = '<string_literal>' ] [ SAML2_ENABLE_SP_INITIATED = TRUE | FALSE ] [ SAML2_SNOWFLAKE_X509_CERT = '<string_literal>' ] [ SAML2_SIGN_REQUEST = TRUE | FALSE ] [ SAML2_REQUESTED_NAMEID_FORMAT = '<string_literal>' ] [ SAML2_POST_LOGOUT_REDIRECT_URL = '<string_literal>' ] [ SAML2_FORCE_AUTHN = TRUE | FALSE ] [ SAML2_SNOWFLAKE_ISSUER_URL = '<string_literal>' ] [ SAML2_SNOWFLAKE_ACS_URL = '<string_literal>' ]

Если вы используете новый URL-адрес Snowflake с именем организации в качестве URL-адреса входа, необходимо обновить следующие параметры:

Измените интеграцию, чтобы добавить URL-адрес издателя Snowflake и URL-адрес SAML2 Snowflake ACS. Дополнительные сведения см. на шаге 6 в этой статье.

[ SAML2_SNOWFLAKE_ISSUER_URL = '<string_literal>' ]

alter security integration

<your security integration name goes here>set SAML2_SNOWFLAKE_ISSUER_URL =https://<organization_name>-<account name>.snowflakecomputing.com;[ SAML2_SNOWFLAKE_ACS_URL = '<string_literal>' ]

alter security integration

<your security integration name goes here>set SAML2_SNOWFLAKE_ACS_URL =https://<organization_name>-<account name>.snowflakecomputing.com/fed/login;

Примечание.

Следуйте этому руководству, чтобы узнать больше о создании интеграции безопасности SAML2.

Примечание.

Если у вас есть настройка единого входа с использованием параметра учетной записи saml_identity_provider, следуйте указаниям в этом руководстве, чтобы перенести ее в интеграцию безопасности SAML2.

Создание тестового пользователя Snowflake

Чтобы пользователи Microsoft Entra могли войти в Snowflake, их необходимо зарегистрировать в Snowflake. В Snowflake подготовка выполняется вручную.

Чтобы подготовить учетную запись пользователя, сделайте следующее:

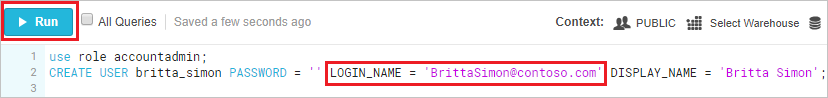

Войдите в Snowflake в качестве администратора безопасности.

Переключите роль на ACCOUNTADMIN, выбрав профиль в правой верхней части страницы.

Создайте пользователя, выполнив приведенный ниже SQL-запрос. Убедитесь, что в поле "Имя входа" установлено имя пользователя Microsoft Entra на листе, как показано ниже.

use role accountadmin; CREATE USER britta_simon PASSWORD = '' LOGIN_NAME = 'BrittaSimon@contoso.com' DISPLAY_NAME = 'Britta Simon';

Примечание.

Подготовка вручную не требуется, если пользователи и группы подготавливаются с помощью интеграции SCIM. Узнайте, как включить автоматическую настройку для Snowflake.

Проверка единого входа

В этом разделе вы тестируете конфигурацию единого входа Microsoft Entra с помощью следующих параметров.

Запуск инициирован:

Выберите "Протестировать это приложение", эта опция перенаправляет на URL-адрес для входа Snowflake, где можно инициировать процесс входа.

Перейдите непосредственно на URL-адрес для входа в Snowflake и начните процесс входа.

Инициировано поставщиком удостоверений

- Выберите "Тестировать это приложение", и вы автоматически войдете в приложение Snowflake, для которого настроили единый вход.

Вы можете также использовать портал "Мои приложения" корпорации Майкрософт для тестирования приложения в любом режиме. При выборе плитки Snowflake в разделе "Мои приложения", если она настроена в режиме SP, вы будете перенаправлены на страницу входа в приложение для инициации процесса авторизации, а если она настроена в режиме IDP, вы автоматически войдете в Snowflake, для которого настроен единый вход (SSO). Дополнительные сведения см. в Microsoft Entra My Apps.

Запрет доступа к приложению с помощью локальных учетных записей

Убедившись, что единый вход работает и развернут в организации, рекомендуется отключить доступ к приложению с помощью локальных учетных данных. Это гарантирует, что политики условного доступа, MFA и т. д. используются для защиты входов в Snowflake. Ознакомьтесь с документацией Snowflake по настройке единого входа и используйте команду ALTER USER для удаления паролей пользователей.

Связанное содержимое

После настройки Snowflake вы можете применить управление сеансом, которое в реальном времени защищает конфиденциальные данные организации от хищения и несанкционированного доступа. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.