Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Из этой статьи вы узнаете, как интегрировать SURFconext с идентификатором Microsoft Entra. Подключенные организации SURF могут использовать SURFconext для входа во многие облачные приложения с учетными данными учреждения. Интеграция SURFconext с идентификатором Microsoft Entra позволяет:

- Контроль доступа к SURFconext с помощью идентификатора Microsoft Entra ID.

- Включите автоматический вход пользователей в SURFconext с помощью учетных записей Microsoft Entra.

- Управляйте своими аккаунтами централизованно.

Вы настроите и проверьте единый вход Microsoft Entra для SURFconext в тестовой среде. SURFconext поддерживает единый вход, инициированный поставщиком услуг, и подготовку пользователей Just In Time .

Примечание.

Идентификатор этого приложения является фиксированным строковым значением, поэтому в одном клиенте можно настроить только один экземпляр.

Предпосылки

Чтобы интегрировать идентификатор Microsoft Entra с SURFconext, вам потребуется:

- Учетная запись пользователя Microsoft Entra. Если ее нет, можно создать учетную запись бесплатно.

- Одна из следующих ролей: администратор приложений, администратор облачных приложений или владелец приложения.

- Подписка Microsoft Entra. Если у вас нет подписки, вы можете получить бесплатную учетную запись.

- Подписка SURFconext с поддержкой единого входа (SSO).

Добавление приложения и назначение тестового пользователя

Прежде чем приступить к настройке единого входа, необходимо добавить приложение SURFconext из коллекции Microsoft Entra. Вам нужно настроить тестовую учетную запись пользователя, чтобы использовать её для приложения и проверить конфигурацию единого входа.

Добавьте SURFconext из галереи Microsoft Entra

Добавьте SURFconext из коллекции приложений Microsoft Entra, чтобы настроить единый вход в SURFconext. Дополнительные сведения о добавлении приложения из коллекции см. в кратком руководстве по добавлению приложения из коллекции.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в статье создание и назначение учетной записи пользователя, чтобы создать тестовую учетную запись с именем B.Simon.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере настройки вы можете добавить приложение в ваш тенант, добавить пользователей и группы в это приложение и назначить роли. Мастер также предоставляет ссылку на область конфигурации единого входа. Дополнительные сведения о мастерах Microsoft 365..

Настройте SSO в Microsoft Entra

Выполните следующие действия, чтобы включить единый вход Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra с учетной записью не ниже администратора облачных приложений.

Перейдите к Entra ID>Корпоративные приложения>SURFconext>Single sign-on.

На странице Выбор метода единого входа выберите SAML.

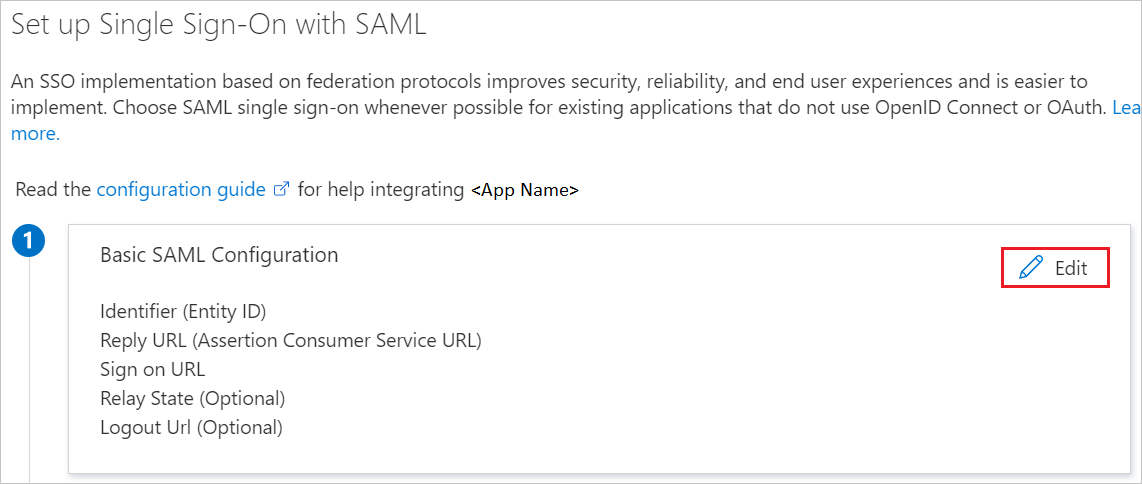

На странице Настройка единого входа с помощью SAML выберите значок карандаша для базовой конфигурации SAML, чтобы изменить параметры.

В разделе Базовая конфигурация SAML выполните приведенные ниже действия.

a. В текстовом поле Идентификатор введите один из следующих URL-адресов:

Окружающая среда URL-адрес Производство https://engine.surfconext.nl/authentication/sp/metadataПодготовка https://engine.test.surfconext.nl/authentication/sp/metadataб. В текстовом поле URL-адрес ответа введите один из следующих URL-адресов:

Окружающая среда URL-адрес Производство https://engine.surfconext.nl/authentication/sp/consume-assertionПодготовка https://engine.test.surfconext.nl/authentication/sp/consume-assertionс. В текстовом поле адрес входа введите один из следующих URL-адресов:

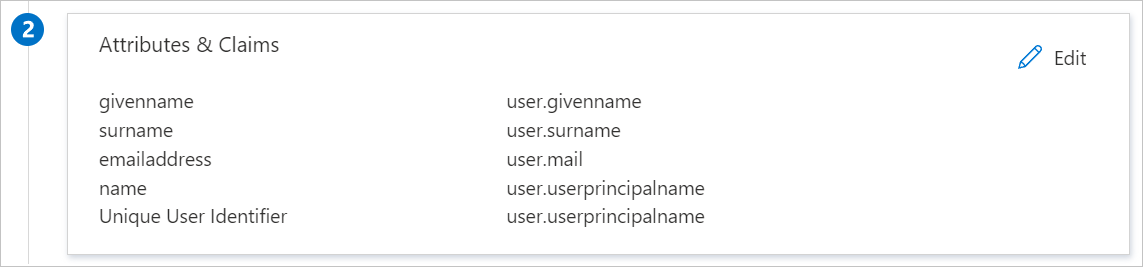

Окружающая среда URL-адрес Производство https://engine.surfconext.nl/authentication/sp/debugПодготовка https://engine.test.surfconext.nl/authentication/sp/debugПриложение SURFconext ожидает утверждения SAML в определенном формате, что требует добавления настраиваемых сопоставлений атрибутов в конфигурацию атрибутов токена SAML. На следующем снимке экрана показан список атрибутов по умолчанию.

Примечание.

Эти атрибуты по умолчанию можно удалить вручную в разделе "Дополнительные утверждения", если это не требуется.

Помимо вышеуказанного, приложение SURFconext ожидает, что в ответе SAML будут переданы ещё несколько атрибутов, которые показаны ниже. Эти атрибуты также заранее заполнены, но вы можете изменить их в соответствии со своими требованиями.

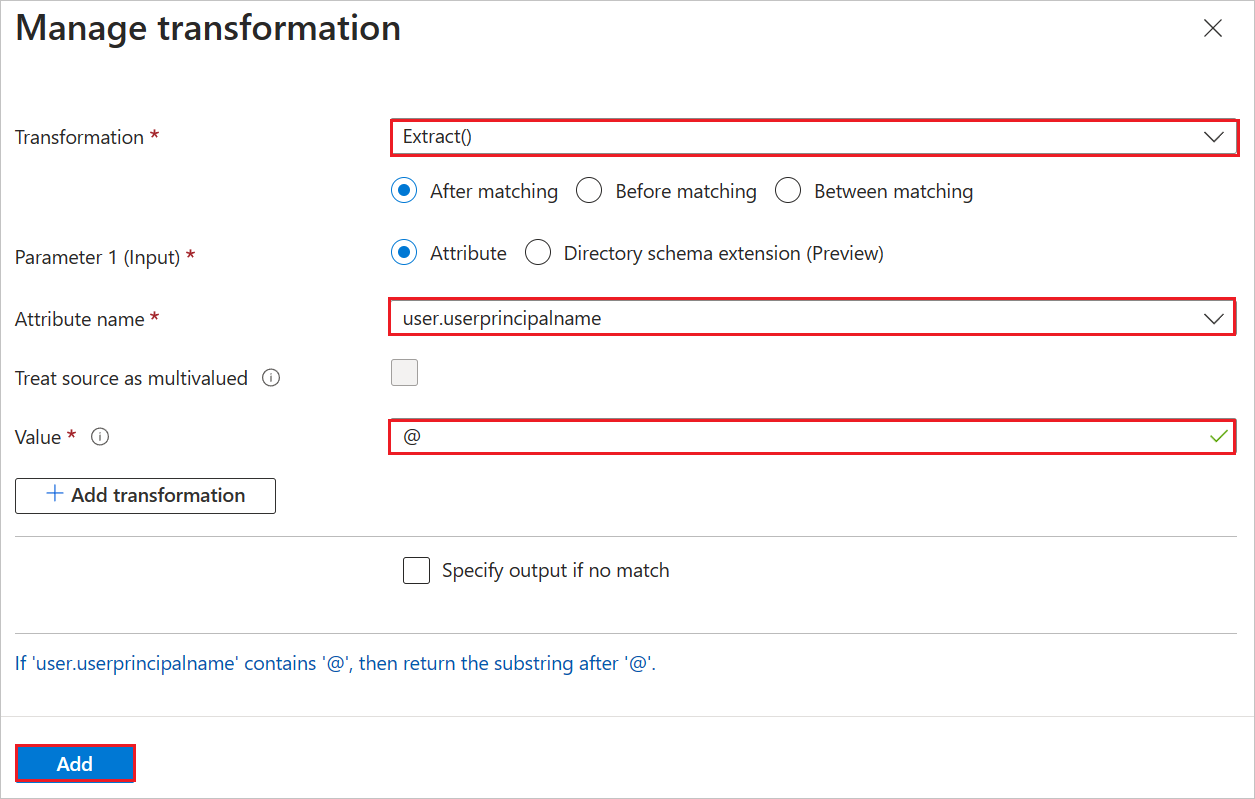

Имя Атрибут источника urn:mace:dir:attribute-def:cn отображаемое имя пользователя urn:mace:dir:attribute-def:отображаемоеИмя отображаемое имя пользователя urn:mace:dir:attribute-def:eduPersonPrincipalName ИмяПользователя.ОсновноеИмяПользователя urn:mace:dir:attribute-def:givenName имя_пользователя.givenname urn:mace:dir:attribute-def:mail почта_пользователя urn:mace:dir:attribute-def:preferredLanguage языкПредпочтенийПользователя urn:mace:dir:attribute-def:sn Фамилия пользователя urn:mace:dir:attribute-def:uid ИмяПользователя.ОсновноеИмяПользователя urn:mace:terena.org:attribute-def:schacHomeOrganization ИмяПользователя.ОсновноеИмяПользователя Чтобы выполнить операцию преобразования для утверждения urn:mace:terena.org:attribute-def:schacHomeOrganization, выберите кнопку Преобразование в качестве источника в разделе «Управление утверждением».

На странице "Управление преобразованием " выполните следующие действия.

Выберите Extract() из выпадающего списка в поле Преобразование и выберите кнопку После сопоставления.

Выберите атрибут в качестве параметра 1 (входные данные).

В поле имени атрибута выберите user.userprinciplename из раскрывающегося списка.

Выберите @ значение из раскрывающегося списка.

Выберите Добавить.

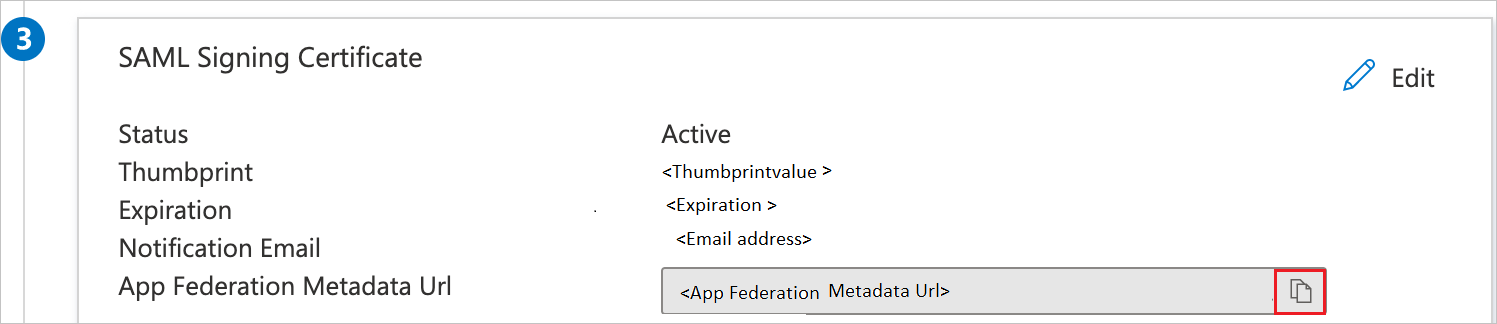

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML нажмите кнопку "Копировать", чтобы скопировать URL-адрес метаданных федерации приложений и сохранить его на компьютере.

Настройка единого входа SURFconext

Чтобы настроить единый вход на стороне SURFconext , необходимо отправить URL-адрес метаданных федерации приложенийв службу поддержки SURFconext. Чтобы правильно настроить соединение SAML SSO с обеих сторон, они задали этот параметр.

Создание тестового пользователя SURFconext

В этом разделе пользователь с именем B.Simon создается в SURFconext. SURFconext поддерживает JIT-подготовку пользователей, которая включена по умолчанию. В этом разделе для вас нет пункта действий. Если пользователь еще не существует в SURFconext, он обычно создается после проверки подлинности.

Тестирование SSO

В этом разделе вы проверяете свою конфигурацию единого входа Microsoft Entra, используя следующие опции.

Выберите «Протестировать это приложение»; данная опция перенаправляет на URL-адрес входа SURFconext, где можно начать процесс входа.

Перейдите по URL-адресу для входа в SURFconext и инициируйте процесс входа.

Вы можете использовать Microsoft My Apps. При выборе плитки SURFconext в разделе «Мои приложения» происходит перенаправление на URL-адрес входа в систему SURFconext. Для получения дополнительной информации см. Microsoft Entra My Apps.

Дополнительные ресурсы

- Что такое единый вход с помощью идентификатора Microsoft Entra?

- Планируйте развертывание единого входа.

Связанный контент

После настройки SURFconext вы можете применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансами выходит за рамки условного доступа. Узнайте, как применять управление сеансами с помощью Microsoft Cloud App Security.