Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Из этой статьи вы узнаете, как создать ярлык Azure Data Lake Storage (ADLS) 2-го поколения в microsoft Fabric lakehouse. При создании ярлыков для учетных записей хранения Azure Data Lake Storage (ADLS) 2-го поколения целевой путь может указывать на любую папку в иерархическом пространстве имен. Как минимум, целевой путь должен содержать имя контейнера.

Общие сведения о сочетаниях клавиш см. в разделе "Сочетания клавиш OneLake". Сведения о создании сочетаний клавиш программным способом см. в разделе "Сочетания клавиш OneLake" с интерфейсами REST API.

Необходимые компоненты

- Озеро. Если у вас его (озерного хранилища данных) нет, создайте его, выполнив следующие действия. Создайте озерное хранилище данных, используя OneLake.

- Необходимо включить иерархические пространства имен в учетной записи хранения ADLS 2-го поколения.

Создание ярлыка

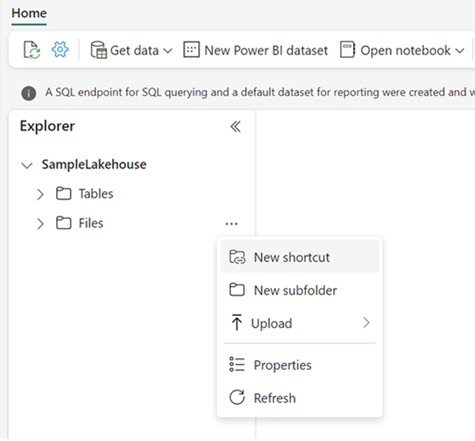

Откройте озеро.

Щелкните правой кнопкой мыши каталог в представлении озера озера.

Выберите "Создать ярлык".

В разделе "Внешние источники" выберите Azure Data Lake Storage 2-го поколения.

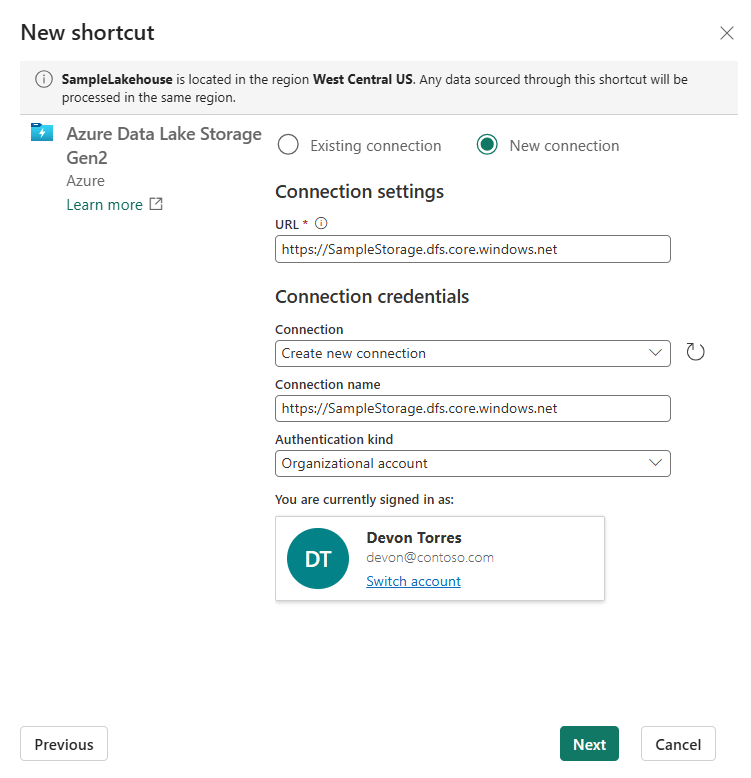

Введите параметры подключения и учетные данные подключения для учетной записи хранения.

Поле Описание URL-адрес Конечная точка DFS для учетной записи хранения данных.

https://<STORAGE_ACCOUNT_NAME>.dfs.core.windows.netСоединение Выберите существующее подключение для указанного расположения хранилища в раскрывающемся меню. Или если нет подключений, нажмите кнопку "Создать новое подключение". Имя подключения Укажите имя для подключения к хранилищу Azure Data Lake Storage Gen2. Тип проверки подлинности Выберите предпочитаемую модель авторизации в раскрывающемся меню: учетная запись организации, ключ учетной записи, подписанная общая подпись доступа (SAS), служебный принципал или идентификатор рабочей области. Дополнительные сведения см. в разделе Авторизация.

Выбрав тип проверки подлинности, заполните необходимые учетные данные.Выберите Далее.

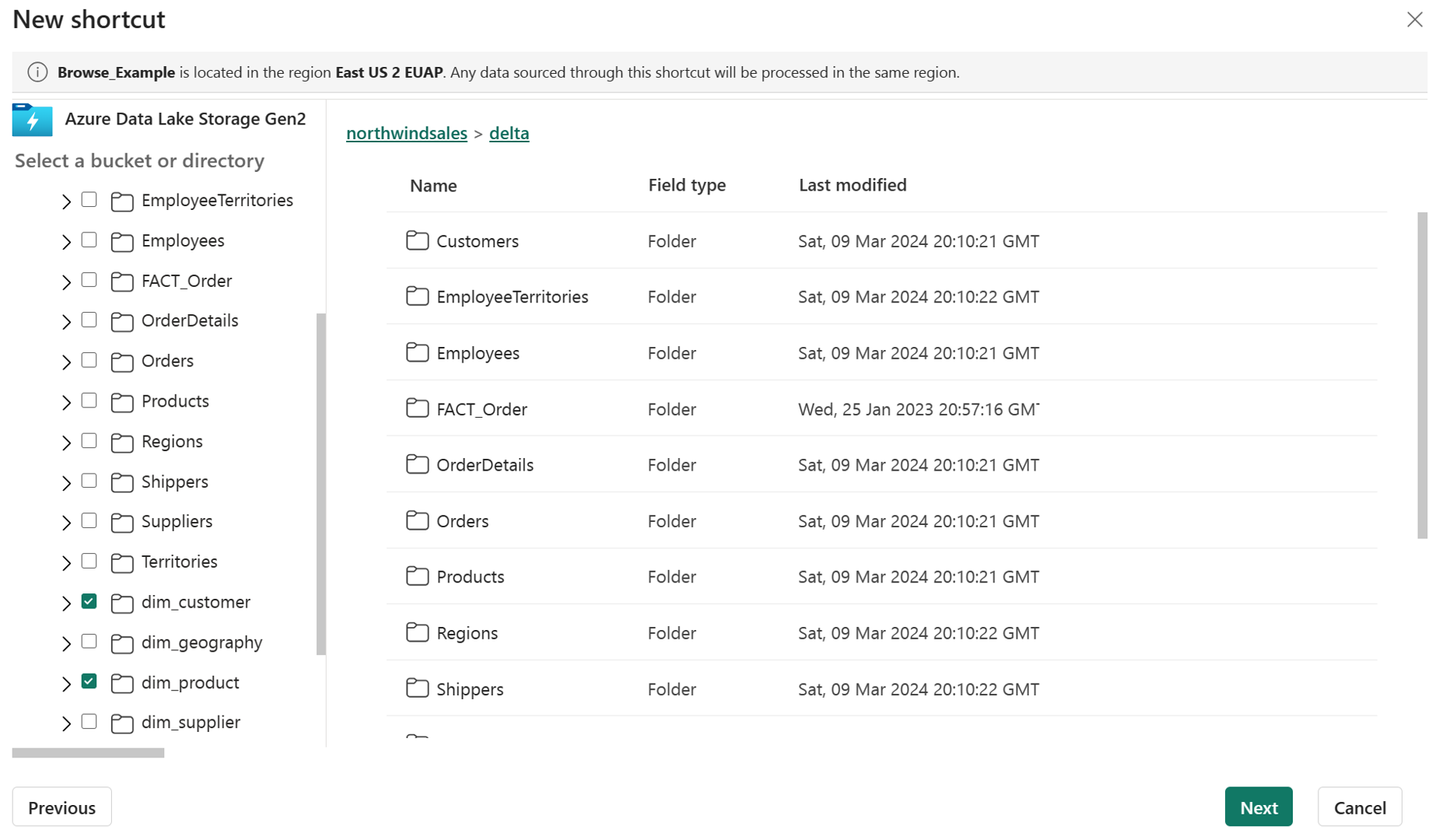

Перейдите к целевому расположению ярлыка.

Если вы только что использовали учетную запись хранения в URL-адресе подключения, все доступные контейнеры отображаются в представлении навигации слева. Если вы указали контейнер в URL-адресе подключения, в представлении навигации отображаются только указанный контейнер и его содержимое.

Перейдите к учетной записи хранения, выбрав папку или стрелку расширения рядом с папкой.

В этом представлении можно выбрать одно или несколько ярлыков целевых расположений. Выберите целевые местоположения, установив флажок рядом с папкой в левой части навигационного представления.

Выберите Далее

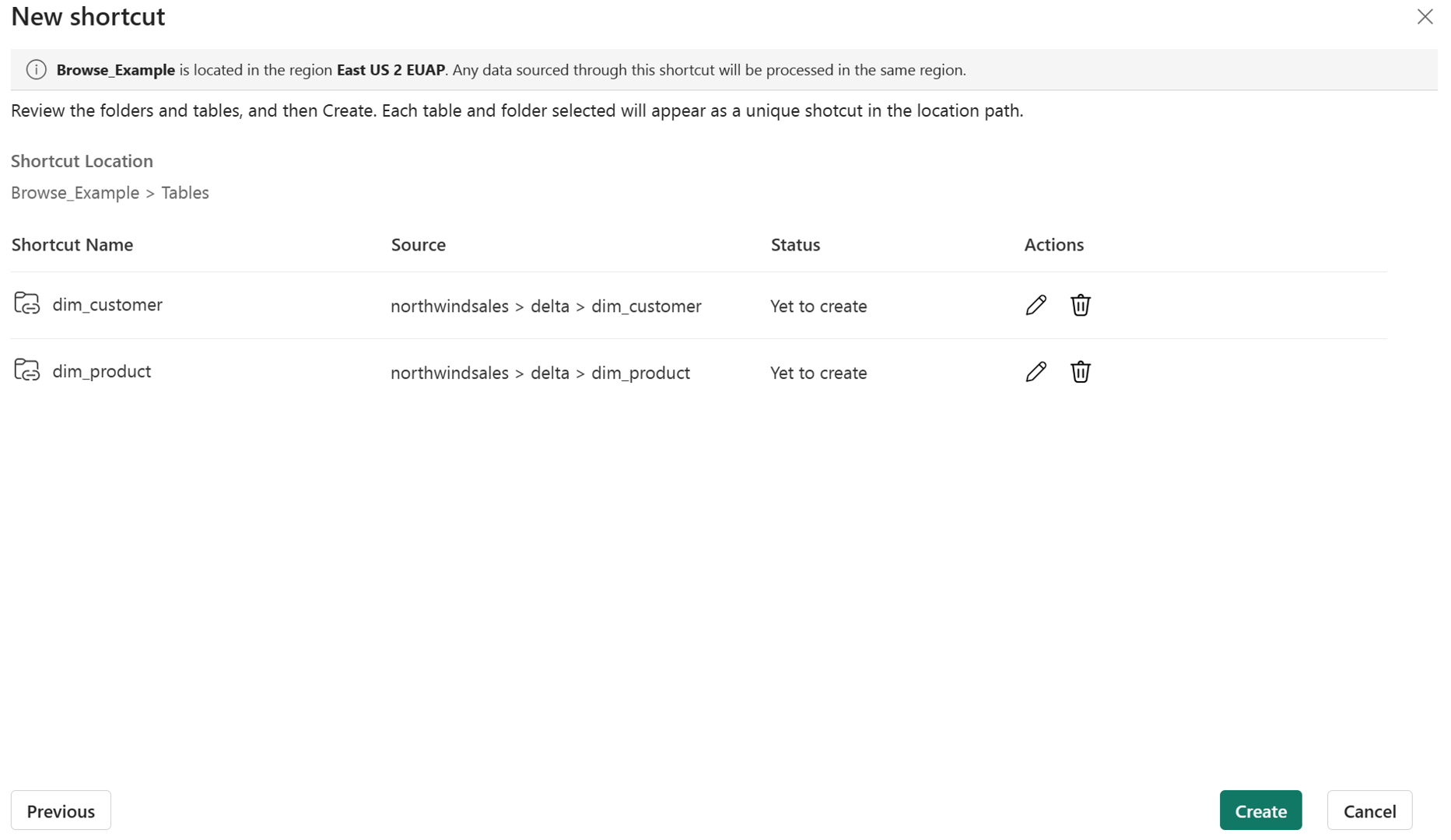

Страница проверки позволяет проверить все выбранные элементы. Здесь вы увидите все ярлыки, которые будут созданы. В столбце действия можно выбрать значок карандаша, чтобы изменить имя ярлыка. Чтобы удалить ярлык, можно выбрать значок корзины.

Нажмите кнопку создания.

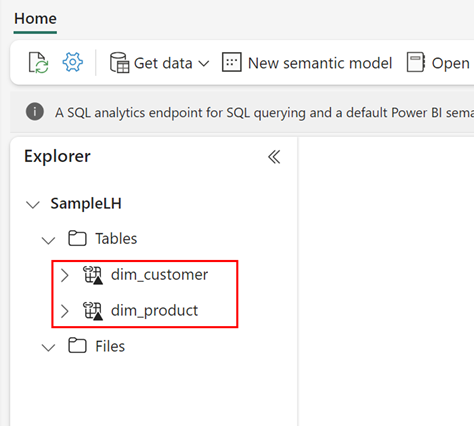

Lakehouse автоматически обновляется. Ярлык отображается в левой области обозревателя .

Доступ

Ярлыки ADLS должны указывать на конечную точку DFS для учетной записи хранения.

Пример: https://accountname.dfs.core.windows.net/

Если брандмауэр хранилища защищает учетную запись хранения, можно настроить доверенный доступ к службе. Дополнительные сведения см. в разделе "Доверенный доступ к рабочей области".

Authorization

Сочетания клавиш ADLS используют делегированную модель авторизации. В этой модели создатель ярлыка указывает учетные данные для ярлыка ADLS, а доступ к этому ярлыку разрешен с помощью этих учетных данных. Сочетания клавиш ADLS поддерживают следующие делегированные типы авторизации:

- Учетная запись организации — должна иметь одну из следующих ролей в учетной записи хранения: "Читатель данных BLOB-объектов хранилища", "Участник данных BLOB-объектов хранилища" или "Владелец данных BLOB-объектов хранилища"; либо роль "Делегатор" в учетной записи хранения плюс доступ к файлам или каталогам, предоставленный в учетной записи хранения.

- Субъект-служба — должен иметь роли "Читатель объектов данных BLOB-хранилища", "Участник объектов данных BLOB-хранилища" или "Владелец объектов данных BLOB-хранилища" в учетной записи хранения; либо роль "Делегатор" в учетной записи хранения, плюс предоставленный доступ к файлам или каталогам в этой учетной записи.

- Удостоверение рабочей области — должна быть роль "Читатель данных BLOB-объектов хранилища", "Участник данных BLOB-объектов хранилища" или "Владелец данных BLOB-объектов хранилища" в учетной записи хранения; либо роль Delegator в учетной записи хранения плюс доступ к файлам или каталогам, предоставленным в учетной записи хранения.

- Подпись общего доступа (SAS) должна включать по крайней мере следующие разрешения: чтение, просмотр содержимого и выполнение.

- Ключ учетной записи — ключ доступа к учетной записи хранения. Ключи учетной записи предоставляют полный доступ к учетной записи хранения, поэтому используйте этот параметр с осторожностью и соответствующим образом защищайте ключи.

Для делегированных типов авторизации Microsoft Entra ID (учетная запись организации, основной субъект службы или удостоверение рабочей области) требуется действие создание ключа делегирования пользователя на уровне учетной записи хранения. Эта операция входит в состав ролей Storage Blob Data Reader, Storage Blob Data Contributor, Storage Blob Data Owner и Delegator. Если вы не хотите предоставлять пользователю разрешения на чтение, участие или владение для всей учетной записи хранения, назначьте ему роль Delegator. Затем определите подробные права доступа к данным с помощью списков управления доступом (ACL) в Azure Data Lake Storage.

Это важно

Требование создания ключа делегирования пользователей в настоящее время не применяется, если для рабочей области настроено удостоверение, а тип проверки подлинности для ярлыка ADLS — учетная запись организации, субъект-служба или удостоверение рабочей области. Однако это поведение будет ограничено в будущем. Убедитесь, что все делегированные удостоверения имеют действие "Создать ключ делегирования пользователей" , чтобы убедиться, что доступ пользователей не затрагивается при изменении этого поведения.

Ограничения

Следующие ограничения применяются к сочетаниям клавиш ADLS:

- Ярлыки ADLS для учетных записей хранения в другом клиенте Microsoft Entra, отличном от клиента Fabric, потребуют использования служебного субъекта или токена SAS для аутентификации. Проверка подлинности учетных записей организации и удостоверений рабочей области не работает в разных тенантах. Для совместного использования данных между клиентами Fabric рекомендуется использовать внешний общий доступ к данным , который требует емкости Fabric в обоих клиентах.

- Пути к целевым объектам ADLS не могут содержать зарезервированные символы из раздела RFC 3986 2.2. Допустимые символы см. в разделе RFC 3968 2.3.

- Сочетания клавиш ADLS не поддерживают API копирования BLOB-объектов.

- Функция копирования не работает с ярлыками, которые непосредственно указывают на контейнеры ADLS. Рекомендуется создавать ярлыки ADLS для каталога, находящегося как минимум на одном уровне ниже контейнера.

- Ярлыки OneLake не поддерживают подключения к учетным записям хранения ADLS Gen2, которые используют управляемые частные конечные узлы. Дополнительные сведения см. в статье об управляемых частных конечных точках для Fabric.

- Вы не можете создавать дополнительные сочетания клавиш в сочетаниях клавиш ADLS.

- Сочетания клавиш ADLS 2-го поколения не поддерживаются для учетных записей хранения, использующих общий доступ к данным Microsoft Purview.