Основы ролевого администрирования для Configuration Manager

Относится к Configuration Manager (Current Branch)

С помощью Configuration Manager вы используете администрирование на основе ролей, чтобы защитить доступ, который администраторы должны использовать Configuration Manager. Вы также обеспечиваете безопасный доступ к управляемым объектам, таким как коллекции, развертывания и сайты.

Модель администрирования на основе ролей централизованно определяет и управляет доступом к безопасности на уровне иерархии. Эта модель используется для всех сайтов и параметров сайта, используя следующие элементы:

Роли безопасности назначаются администраторам, чтобы предоставить им разрешение на Configuration Manager объектов. Например, разрешение на создание или изменение параметров клиента.

Области безопасности используются для группировки конкретных экземпляров объектов, которыми отвечает администратор. Например, приложение, устанавливающее консоль Configuration Manager.

Коллекции используются для указания групп пользователей и устройств, которыми пользователь с правами администратора может управлять в Configuration Manager.

Сочетание ролей, областей и коллекций позволяет разделить административные назначения, соответствующие требованиям вашей организации. Они, используемые вместе, определяют административную область пользователя. Эта область администрирования управляет объектами, которые пользователь с правами администратора просматривает в консоли Configuration Manager, и разрешениями, которые пользователь имеет для этих объектов.

Преимущества

Ниже перечислены преимущества ролевого администрирования в Configuration Manager.

Сайты не используются в качестве административных границ. Иными словами, не расширяйте автономный первичный сайт в иерархию с сайтом центра администрирования для разделения пользователей с правами администратора.

Вы создаете пользователей с правами администратора для иерархии и должны назначить им безопасность только один раз.

Все назначения безопасности реплицируются и доступны в иерархии. Конфигурации администрирования на основе ролей реплицируются на каждый сайт в иерархии как глобальные данные, а затем применяются ко всем административным подключениям.

Важно!

Задержки межсайтовой репликации могут помешать сайту получать изменения для администрирования на основе ролей. Дополнительные сведения о мониторинге репликации межсайтовой базы данных см. в разделе Передача данных между сайтами.

Существуют встроенные роли безопасности, которые используются для назначения типичных задач администрирования. Создайте собственные настраиваемые роли безопасности для поддержки конкретных бизнес-требований.

Пользователи с правами администратора видят только те объекты, которыми у них есть разрешения на управление.

Вы можете выполнять аудит действий административной безопасности.

Роли безопасности

Используйте роли безопасности для предоставления разрешений на безопасность пользователям с правами администратора. Роли безопасности — это группы разрешений безопасности, которые назначаются пользователям с правами администратора, чтобы они могли выполнять свои административные задачи. Эти разрешения безопасности определяют действия, которые может выполнять пользователь с правами администратора, и разрешения, предоставляемые для определенных типов объектов. Для обеспечения безопасности рекомендуется назначить роли безопасности, которые предоставляют наименьшие разрешения, необходимые для задачи.

Configuration Manager имеет несколько встроенных ролей безопасности для поддержки типичных групп административных задач. Вы можете создать собственные настраиваемые роли безопасности для удовлетворения конкретных бизнес-требований.

В следующей таблице перечислены все встроенные роли:

| Имя | Описание |

|---|---|

| Администратор приложений | Объединяет разрешения диспетчера развертывания приложений и ролей автора приложения . Администраторы в этой роли также могут управлять запросами, просматривать параметры сайта, управлять коллекциями, изменять параметры сопоставления пользователей и виртуальных сред App-V. |

| Автор приложения | Может создавать, изменять и выходить из эксплуатации приложений. Пользователи с правами администратора в этой роли также могут управлять приложениями, пакетами и виртуальными средами App-V. |

| Диспетчер развертывания приложений | Может развертывать приложения. Пользователи с правами администратора в этой роли могут просматривать список приложений. Они могут управлять развертываниями приложений, оповещений и пакетов. Они могут просматривать коллекции и их члены, сообщения о состоянии, запросы, правила условной доставки и виртуальные среды App-V. |

| Диспетчер активов | Предоставляет разрешения на управление точкой синхронизации аналитики активов, классами отчетов аналитики активов, инвентаризацией программного обеспечения, инвентаризацией оборудования и правилами контроля. |

| Диспетчер доступа к ресурсам компании | Предоставляет разрешения на создание, администрирование и развертывание профилей доступа к ресурсам компании. Например, Wi-Fi, VPN, Exchange ActiveSync электронной почты и профили сертификатов. |

| Диспетчер параметров соответствия | Предоставляет разрешения на определение и мониторинг параметров соответствия. Пользователи с правами администратора в этой роли могут создавать, изменять и удалять элементы конфигурации и базовые показатели. Они также могут развертывать базовые конфигурации в коллекциях, оценивать соответствие требованиям и начинать исправление для компьютеров, не соответствующих требованиям. |

| Диспетчер защиты конечных точек | Предоставляет разрешения на создание, изменение и удаление политик защиты конечных точек. Они могут развертывать эти политики в коллекциях, создавать и изменять оповещения, а также отслеживать состояние защиты конечных точек. |

| Полный администратор | Предоставляет все разрешения в Configuration Manager. Пользователь с правами администратора, который устанавливает Configuration Manager, автоматически получает эту роль безопасности, все области и все коллекции. |

| Администратор инфраструктуры | Предоставляет разрешения на создание, удаление и изменение инфраструктуры сервера Configuration Manager и выполнение задач миграции. |

| Диспетчер развертывания операционной системы | Предоставляет разрешения на создание образов ОС и их развертывание на компьютерах, управление пакетами и образами обновления ОС, последовательности задач, драйверы, загрузочные образы и параметры миграции состояния. |

| Администратор операций | Предоставляет разрешения для всех действий в Configuration Manager, кроме разрешений на управление безопасностью. Эта роль не может управлять администраторами, ролями безопасности и областями безопасности. |

| Аналитик только для чтения | Предоставляет разрешения на просмотр всех Configuration Manager объектов. |

| Оператор удаленных средств | Предоставляет разрешения на запуск и аудит средств удаленного администрирования, которые помогают пользователям устранять проблемы с компьютерами. Пользователи с правами администратора в этой роли могут запускать удаленное управление, удаленный помощник и удаленный рабочий стол из консоли Configuration Manager. |

| Администратор безопасности | Предоставляет разрешения на добавление и удаление пользователей с правами администратора, а также на связывание пользователей с ролями безопасности, коллекциями и областями безопасности. Пользователи с правами администратора в этой роли также могут создавать, изменять и удалять роли безопасности, а также назначенные им области безопасности и коллекции. |

| Диспетчер обновлений программного обеспечения | Предоставляет разрешения на определение и развертывание обновлений программного обеспечения. Пользователи с правами администратора в этой роли могут управлять группами обновлений программного обеспечения, развертываниями и шаблонами развертывания. |

Совет

Если у вас есть разрешения, вы можете просмотреть список всех ролей безопасности в консоли Configuration Manager. Чтобы просмотреть роли, перейдите в рабочую область Администрирование , разверните узел Безопасность, а затем выберите узел Роли безопасности .

Вы не можете изменить встроенные роли безопасности, кроме добавления пользователей с правами администратора. Вы можете скопировать роль, внести изменения, а затем сохранить эти изменения в качестве новой настраиваемой роли безопасности. Вы также можете импортировать роли безопасности, экспортированные из другой иерархии, например из лабораторной среды. Дополнительные сведения см. в разделе Настройка ролевого администрирования.

Просмотрите роли безопасности и их разрешения, чтобы определить, будете ли вы использовать встроенные роли безопасности или нужно ли создавать собственные настраиваемые роли безопасности.

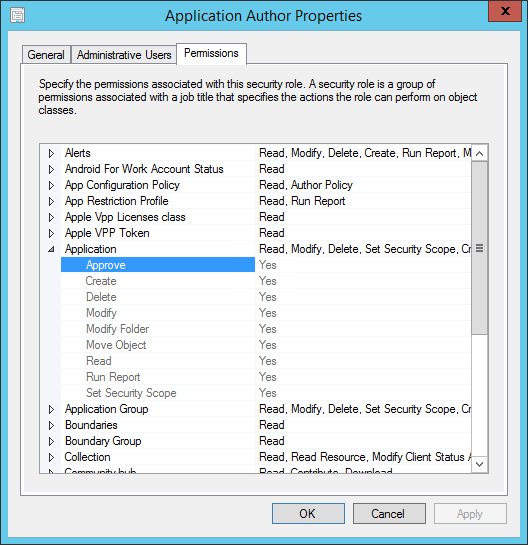

Разрешения роли

Каждая роль безопасности имеет определенные разрешения для различных типов объектов. Например, роль автора приложения имеет следующие разрешения для приложений:

- Утвердить

- Создание

- Удалить

- Изменение

- Изменить папку

- Переместить объект

- Чтение

- Отчет о выполнении

- Настройка области безопасности

Эта роль также имеет разрешения для других объектов.

Дополнительные сведения о том, как просмотреть разрешения для роли или изменить разрешения для настраиваемой роли, см. в разделе Настройка администрирования на основе ролей.

Планирование ролей безопасности

Используйте этот процесс для планирования Configuration Manager ролей безопасности в вашей среде:

Определите задачи, которые администраторы должны выполнять в Configuration Manager. Эти задачи могут относиться к одной или нескольким группам задач управления. Например, развертывание операционных систем и параметров для соответствия требованиям.

Сопоставьте эти административные задачи с одной или несколькими встроенными ролями.

Если некоторые из администраторов выполняют задачи с несколькими ролями, назначьте им несколько ролей. Не создавайте настраиваемую роль, которая объединяет разрешения.

Если выявленные задачи не сопоставляются со встроенными ролями безопасности, создайте и протестируйте пользовательские роли.

Дополнительные сведения см. в разделах Создание пользовательских ролей безопасности и Настройка ролей безопасности.

Коллекции

Коллекции указывают пользователей и устройства, которые пользователь может просматривать или управлять ими. Например, чтобы развернуть приложение на устройстве, пользователь с правами администратора должен быть в роли безопасности, которая предоставляет доступ к коллекции, содержащей устройство.

Дополнительные сведения о коллекциях см. в статье Общие сведения о коллекциях.

Прежде чем настраивать администрирование на основе ролей, определите, нужно ли создавать новые коллекции по следующим причинам:

- Функциональная организация. Например, отдельные коллекции серверов и рабочих станций.

- Географическое выравнивание. Например, отдельные коллекции для Северная Америка и Европы.

- Требования к безопасности и бизнес-процессы. Например, отдельные коллекции для рабочих и тестовых компьютеров.

- Выравнивание организации. Например, отдельные коллекции для каждой бизнес-единицы.

Дополнительные сведения см. в разделе Настройка коллекций для управления безопасностью.

Области безопасности

Используйте области безопасности, чтобы предоставить администраторам доступ к защищаемым объектам. Область безопасности — это именованный набор защищаемых объектов, которые назначаются пользователям-администраторам в качестве группы. Все защищаемые объекты назначаются одной или нескольким областям безопасности. Configuration Manager имеет две встроенные области безопасности:

Все: предоставляет доступ ко всем областям. Вы не можете назначить объекты этой области безопасности.

По умолчанию: эта область используется для всех объектов по умолчанию. При установке Configuration Manager все объекты назначаются этой области безопасности.

Если вы хотите ограничить объекты, которые пользователи могут просматривать и управлять ими, создайте собственные настраиваемые области безопасности. Области безопасности не поддерживают иерархическую структуру и не могут быть вложенными. Области безопасности могут содержать один или несколько типов объектов, которые включают следующие элементы:

- Подписки на оповещения

- Приложения и группы приложений

- Виртуальные среды App-V

- Образы загрузки

- Группы границ

- Элементы конфигурации и базовые показатели

- Пользовательские параметры клиента

- Точки распространения и группы точек распространения

- Пакеты драйверов

- Политики защиты конечных точек (все)

- Папки

- Глобальные условия

- Задания миграции

- профили OneDrive для бизнеса

- Образы ОС

- Пакеты обновления ОС

- Пакеты

- Запросы

- Профили удаленного подключения

- Сценарии

- Сайты

- Правила контроля использования программного обеспечения

- Группы обновлений программного обеспечения

- Пакеты обновлений программного обеспечения

- Последовательности задач

- Элементы конфигурации пользовательских данных и профилей

- политики клиентский компонент Центра обновления Windows для бизнеса

Существуют также некоторые объекты, которые нельзя включить в области безопасности, так как они защищены только ролями безопасности. Административный доступ к этим объектам не может быть ограничен подмножеством доступных объектов. Например, у вас может быть пользователь с правами администратора, который создает группы границ, используемые для определенного сайта. Так как объект границы не поддерживает области безопасности, нельзя назначить этому пользователю область безопасности, которая предоставляет доступ только к границам, которые могут быть связаны с этим сайтом. Так как объект границы не может быть связан с областью безопасности, при назначении роли безопасности, которая включает доступ к объектам границы пользователю, этот пользователь может получить доступ к каждой границе в иерархии.

Объекты, которые не поддерживают области безопасности, включают, но не ограничиваются следующими элементами:

- Леса Active Directory

- Пользователи с правами администратора

- Оповещения

- Границы

- Связи компьютеров

- Параметры клиента по умолчанию

- Шаблоны развертывания

- Драйверы устройств

- Миграция сопоставлений типа "сеть — сеть"

- Роли безопасности

- Области безопасности

- Адреса сайтов

- Роли системы сайта

- Обновления программного обеспечения

- Сообщения о состоянии

- Сопоставление пользователей и устройств

Создавайте области безопасности, когда необходимо ограничить доступ к отдельным экземплярам объектов. Например:

У вас есть группа пользователей с правами администратора, которым нужно просматривать рабочие приложения, а не тестировать приложения. Создайте одну область безопасности для рабочих приложений, а другую — для тестовых приложений.

Одной группе администраторов требуется разрешение на чтение для определенных групп обновления программного обеспечения. Другой группе администраторов требуются разрешения на изменение и удаление для других групп обновления программного обеспечения. Создайте различные области безопасности для этих групп обновлений программного обеспечения.

Дополнительные сведения см. в разделе Настройка областей безопасности для объекта.

Дальнейшие действия

Настройка администрирования на основе ролей для Configuration Manager

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по