Соединитель Mobile Threat Defense Pradeo с Intune

Вы можете управлять доступом к корпоративным ресурсам с мобильных устройств посредством условного доступа на основании оценки рисков, проведенной Pradeo, — решением защиты мобильных устройств от угроз Mobile Threat Defense (MTD), интегрированным с Microsoft Intune. Оценка рисков основана на данных телеметрии, собранных с устройств, на которых выполняется приложение Pradeo.

Вы можете настроить политики условного доступа на основе оценки рисков Pradeo, реализуемой с помощью политик соответствия устройств Intune. Эти политики также можно использовать для разрешения или запрета доступа несовместимых устройств к ресурсам организации на основании обнаруженных угроз.

Примечание.

Этот поставщик защиты от мобильных угроз не поддерживается для незарегистрированных устройств.

Поддерживаемые платформы

- Android 5.1 и более поздних версий

- iOS 12.1 и более поздних версий

Предварительные требования

- Идентификатор Microsoft Entra P1

- Подписка Microsoft Intune (план 1)

- Подписка на службу Pradeo Security для защиты от угроз на мобильных устройствах

- Дополнительные сведения см. на веб-сайте Pradeo.

Как Intune и Pradeo помогают защитить ресурсы вашей организации?

Приложение Pradeo для Android или iOS/iPadOS регистрирует сведения о файловой системе и сетевом стеке, а также данные телеметрии устройств и приложений (при наличии), и отправляет их в облачную службу Pradeo для оценки риска в отношении угроз для мобильного устройства.

Политика соответствия устройств Intune включает правило для защиты мобильных устройств от угроз Pradeo, основанное на оценке рисков Pradeo. При включении этого правила Intune оценивает соответствие устройства заданной политике. Если устройство определяется как несоответствующее, его доступ к таким ресурсам, как Exchange Online и SharePoint Online, блокируется. Пользователи заблокированных устройств получают от мобильного приложения Pradeo рекомендации по устранению проблемы и восстановлению доступа к корпоративным ресурсам.

Примеры сценариев

Далее приведены некоторые распространенные сценарии.

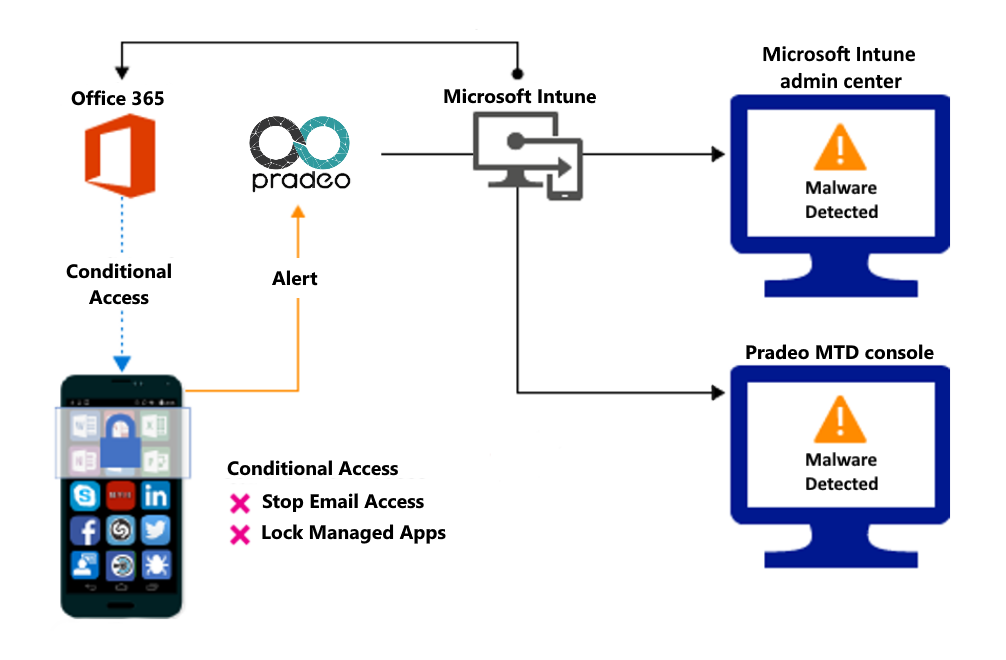

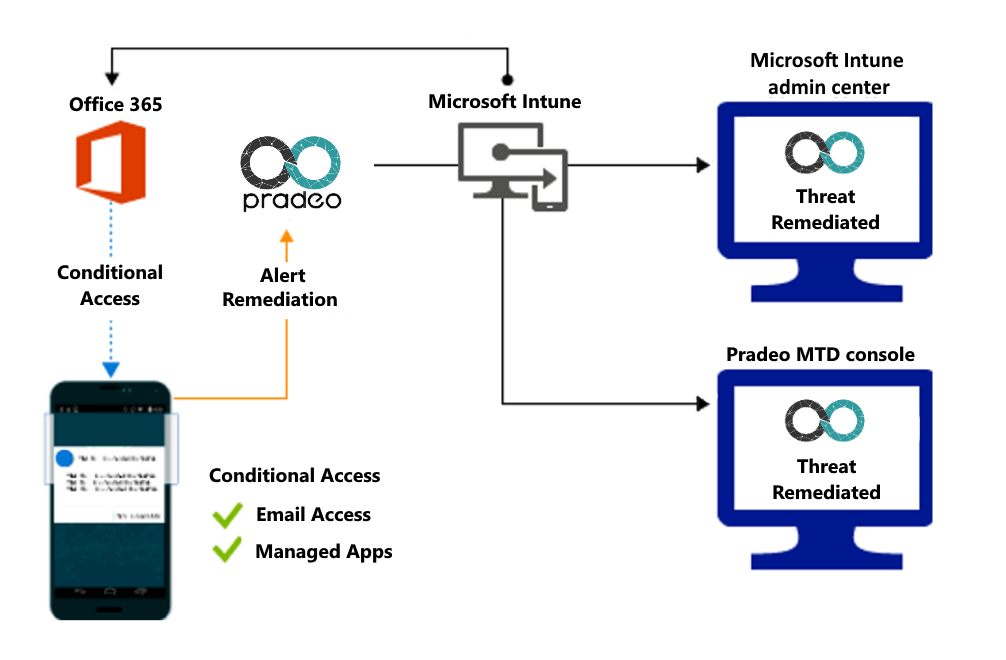

Управление доступом на основании оценки угроз от вредоносных приложений

При обнаружении на устройствах вредоносного ПО можно заблокировать следующие действия до устранения угрозы.

- Подключение к корпоративной электронной почте

- Синхронизация корпоративных файлов с помощью приложения OneDrive для работы

- Доступ к приложениям организации

Блокировка при обнаружении вредоносных программ:

Доступ восстановлен после исправления:

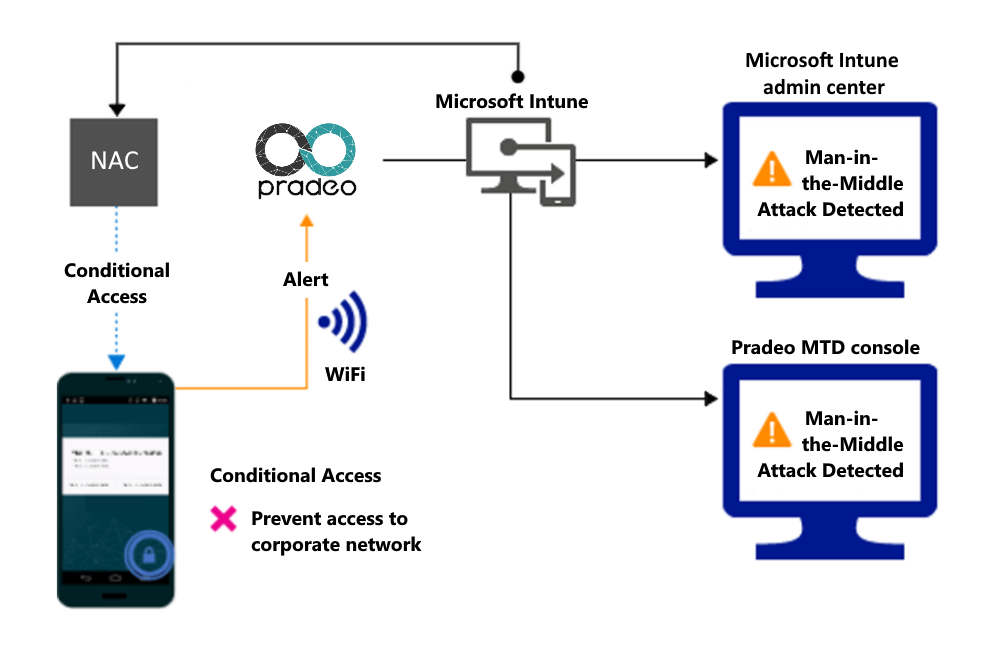

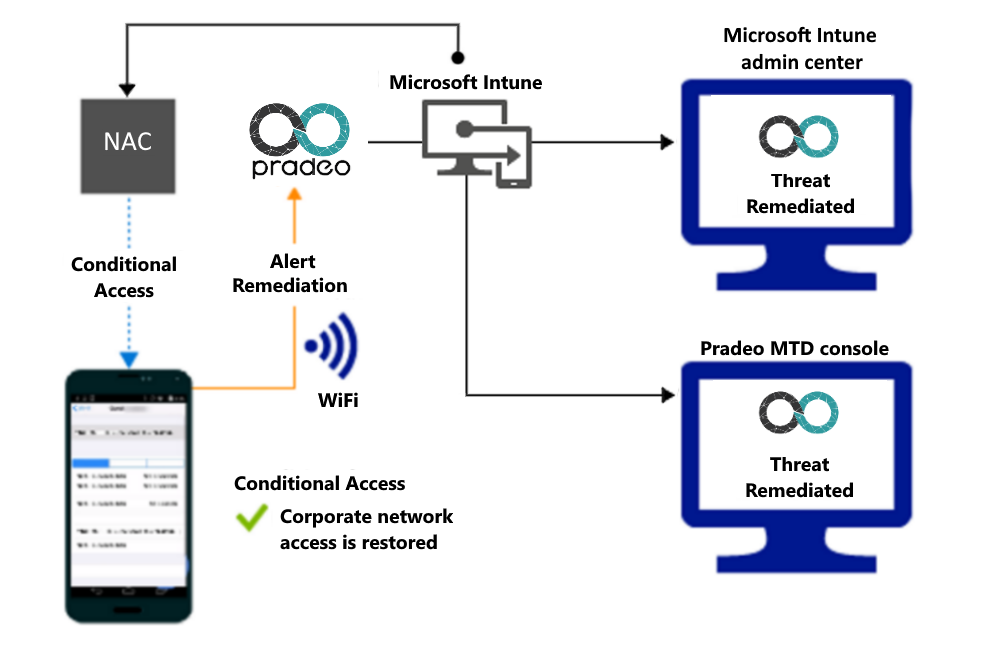

Управление доступом на основе угроз для сети

Обнаружение угроз для вашей сети, таких как атаки злоумышленник в середине, и защита доступа к сети Wi-Fi на основе рисков, связанных с устройствами.

Блокировка доступа к сети через Wi-Fi:

Доступ восстановлен после исправления:

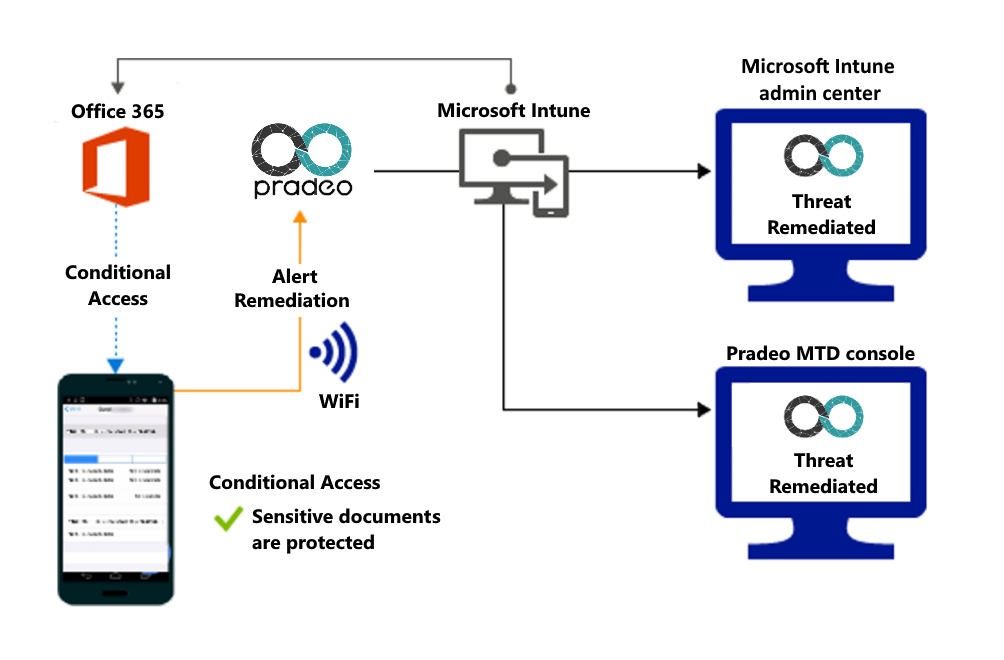

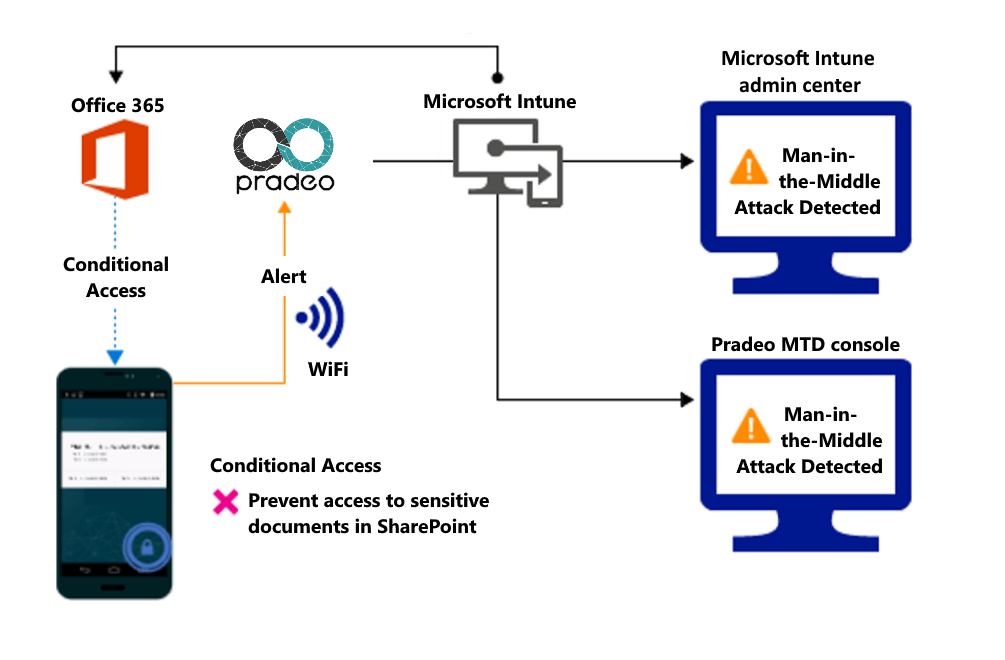

Управление доступом к SharePoint Online на основе оценки угроз для сети

Обнаружение угроз для вашей сети, таких как атаки злоумышленник в середине, и блокирование синхронизации корпоративных файлов на основании риска для устройства.

Блокирование SharePoint Online при обнаружении сетевых угроз:

Доступ восстановлен после исправления: