Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Вы можете использовать Базовая мобильность и безопасность для создания политик устройств, которые помогут защитить сведения организации в Microsoft 365 от несанкционированного доступа. Политики можно применять к любому мобильному устройству в вашей организации, где пользователь устройства имеет соответствующую лицензию Microsoft 365 и зарегистрировал устройство в Базовая мобильность и безопасность.

Подготовка к работе

Важно!

Прежде чем создавать политику мобильных устройств, необходимо активировать и настроить Базовая мобильность и безопасность. Дополнительные сведения см. в статье Обзор Базовая мобильность и безопасность для Microsoft 365.

- Узнайте об устройствах, мобильных приложениях и параметрах безопасности, которые Базовая мобильность и безопасность поддерживать. См. статью Возможности Базовая мобильность и безопасность.

- Создайте группы безопасности, включающие пользователей Microsoft 365, для которых вы хотите развернуть политики для пользователей, которых можно исключить из заблокированного доступа к Microsoft 365. Перед развертыванием новой политики организации рекомендуется проверить политику, развернув ее для небольшого количества пользователей. Вы можете создать и использовать группу безопасности, включающую только себя или небольшое число пользователей Microsoft 365, которые могут протестировать политику за вас. Дополнительные сведения о группах безопасности см. в статье Создание, изменение и удаление группы безопасности.

- Для создания и развертывания политик Базовая мобильность и безопасность в Microsoft 365 необходимо быть администратором соответствия требованиям. Дополнительные сведения см. в разделе Microsoft Entra встроенных ролей.

- Перед развертыванием политик сообщите своей организации о потенциальных последствиях регистрации устройства в Базовая мобильность и безопасность. В зависимости от того, как вы настроили политики, несоответствующие устройства могут быть заблокированы для доступа к Microsoft 365 и данным, включая установленные приложения, фотографии и персональные данные на зарегистрированном устройстве, а также данные могут быть удалены.

Примечание.

Политики и правила доступа, созданные в Базовая мобильность и безопасность для Microsoft 365 бизнес стандарт переопределяют Exchange ActiveSync политики почтовых ящиков мобильных устройств и правила доступа к устройствам, созданные в Центре администрирования Exchange. После регистрации устройства в Базовая мобильность и безопасность для Microsoft 365 бизнес стандарт любая политика Exchange ActiveSync почтовых ящиков мобильного устройства или правило доступа к устройству игнорируются. Дополнительные сведения о Exchange ActiveSync см. в разделе Exchange ActiveSync в Exchange Online.

Шаг 1. Создание политики устройств и развертывание в тестовой группе

Перед началом работы убедитесь, что вы активировали и настроили Базовая мобильность и безопасность. Инструкции см. в статье Обзор Базовая мобильность и безопасность.

В браузере перейдите по адресу https://purview.microsoft.com/basicmobilityandsecurity.

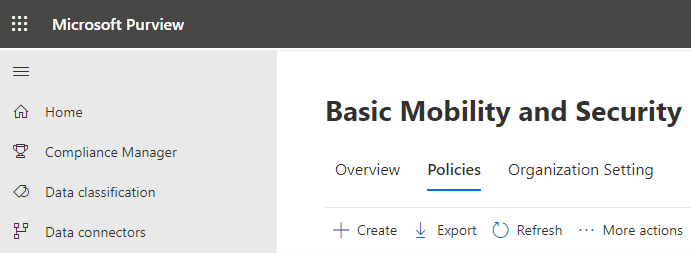

На вкладке Политики выберите Создать.

На странице Имя политики добавьте и имя и описание и нажмите кнопку Далее.

На странице Требования к доступу укажите требования, которые нужно применить к мобильным устройствам в вашей организации, и нажмите кнопку Далее.

На странице Конфигурации выберите требования к конфигурации для вашей организации и нажмите кнопку Далее.

На странице Развертывание выберите группу безопасности для применения этой политики.

На странице Рецензирование проверьте выбранные параметры и нажмите кнопку Отправить.

Политика передается на устройство каждого пользователя, к которому она применяется при следующем входе в Microsoft 365 с помощью мобильного устройства. Если у пользователей раньше не применялась политика к мобильному устройству, после развертывания политики они получают на своем устройстве уведомление, включающее действия по регистрации и активации Базовая мобильность и безопасность. Дополнительные сведения см. в разделе Регистрация мобильного устройства с помощью Базовая мобильность и безопасность. До завершения регистрации в Базовая мобильность и безопасность, размещенных службой Intune, доступ к электронной почте, OneDrive и другим службам будет ограничен. После завершения регистрации с помощью приложения Корпоративный портал Intune они могут использовать службы, и политика будет применена к их устройству.

Шаг 2. Проверка работы политики

После создания политики устройств проверка, что она работает должным образом, прежде чем развертывать ее в организации.

- В браузере перейдите по адресу https://purview.microsoft.com/basicmobilityandsecurity.

- Выберите Просмотреть список управляемых устройств.

- Проверьте состояние устройств пользователя, к которым применяется политика. Вы хотите управлять состоянием устройств .

- Вы также можете выполнить полную или выборочную очистку устройства, нажав кнопку Сброс заводских настроек или Удалить данные компании из кнопки Управление после выбора устройства. Инструкции см. в разделе Очистка мобильного устройства в Базовая мобильность и безопасность.

Шаг 3. Развертывание политики в организации

Создав политику устройства и убедившись, что она работает должным образом, разверните ее в организации.

- В браузере тип: https://purview.microsoft.com/basicmobilityandsecurity.

- Выберите политику, которую требуется развернуть, и нажмите кнопку Изменить рядом с полем Примененные группы.

- Найдите группу для добавления и щелкните Выбрать.

- Выберите Закрыть и изменить параметр.

- Выберите Закрыть и изменить политику.

Политика передается на мобильное устройство каждого пользователя, которое применяется при следующем входе в Microsoft 365 с мобильного устройства. Если у пользователей нет политики, примененной к мобильному устройству, они получают на своем устройстве уведомление с инструкциями по регистрации и активации для Базовая мобильность и безопасность. После завершения регистрации политика применяется к устройству. Дополнительные сведения см. в разделе Регистрация мобильного устройства с помощью Базовая мобильность и безопасность.

Шаг 4. Блокировка доступа к электронной почте для неподдерживаемых устройств

Чтобы защитить сведения об организации, необходимо заблокировать доступ приложений к электронной почте Microsoft 365 для мобильных устройств, которые не поддерживаются Базовая мобильность и безопасность. Список поддерживаемых устройств см. в разделе Поддерживаемые устройства.

Чтобы заблокировать доступ к приложениям, выполните приведенные далее действия.

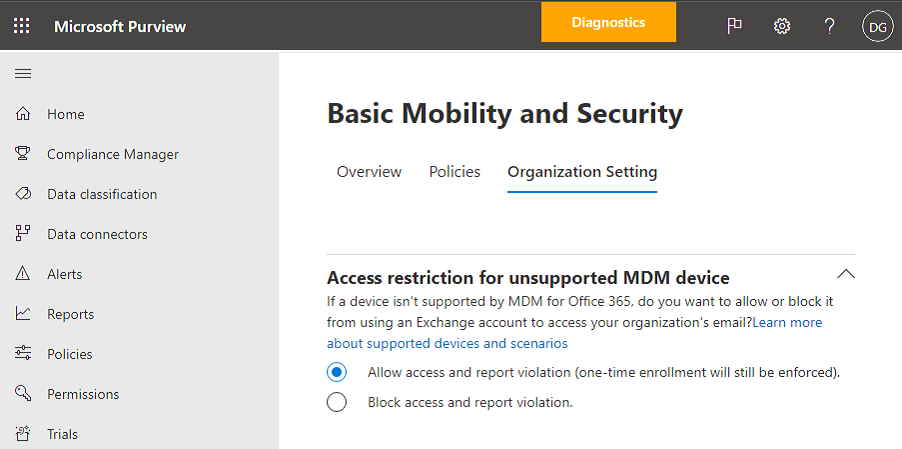

В браузере введите https://purview.microsoft.com/basicmobilityandsecurity.

Выберите вкладку Параметры организации .

Чтобы заблокировать неподдерживаемые устройства, выберите Доступ в разделе Если устройство не поддерживается Базовая мобильность и безопасность для Microsoft 365, а затем нажмите кнопку Сохранить.

Этап 5. Выбор групп безопасности, которые будут исключены из проверок условного доступа

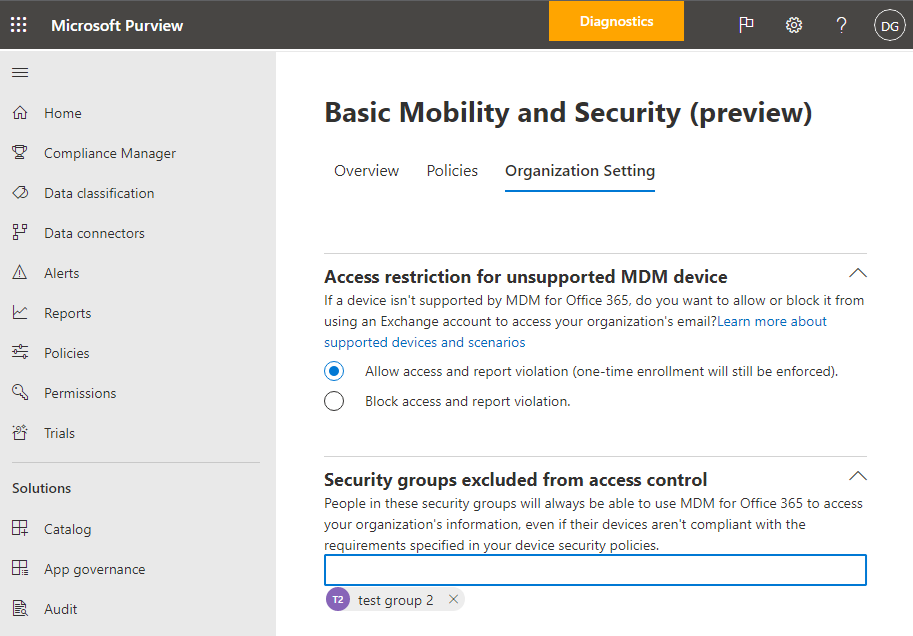

Если вы хотите исключить определенных пользователей из проверок условного доступа на мобильных устройствах, и для них создана одна или несколько групп безопасности, добавьте эти группы сюда. Для пользователей в этих группах не будут применяться какие-либо политики для поддерживаемых мобильных устройств. Это рекомендуемый вариант, если вы больше не хотите использовать Базовая мобильность и безопасность в организации.

В браузере введите https://purview.microsoft.com/basicmobilityandsecurity.

Выберите вкладку Параметры организации .

Нажмите кнопку Добавить , чтобы добавить группу безопасности, в которой есть пользователи, которых вы хотите исключить, заблокировав доступ к Microsoft 365. Когда пользователь был добавлен в этот список, он может получить доступ к электронной почте Microsoft 365 при использовании неподдерживаемого устройства.

Выберите группу безопасности, которую вы хотите использовать, на панели Выбор группы .

Выберите имя и нажмите Кнопку Сохранить>.

На панели Параметры организации нажмите кнопку Сохранить.

Как политики безопасности влияют на разные типы устройств?

При применении политики к пользовательским устройствам влияние на каждое устройство несколько зависит от типов устройств. Примеры влияния политик см. в следующей таблице.

| Политика безопасности | Android | Samsung KNOX | iOS | Примечания |

|---|---|---|---|---|

| Требовать шифрование резервных копий | Нет | Да | Да | Требуется зашифрованное резервное копирование iOS. |

| Блокировать резервное копирование в облаке | Да | Да | Да | Блокировать резервное копирование Google в Android (неактивно), облачное резервное копирование на защищенном устройстве iOS. |

| Блокировать синхронизацию документов | Нет | Нет | Да | iOS. Блокировка документов в облаке на защищенных устройствах iOS. |

| Блокировать синхронизацию фотографий | Нет | Нет | Да | iOS (собственный): блокировать Photo Stream. |

| Блокировать снимки экрана | Нет | Да | Да | Блокируется при попытке. |

| Блокировать видеоконференции | Нет | Нет | Да | FaceTime заблокировано на защищенных устройствах iOS, а не в Skype или других устройствах. |

| Блокировать отправку данных диагностики | Нет | Да | Да | Блокировать отправку отчета о сбое Google для Android. |

| Блокировать доступ к магазину приложений | Нет | Да | Да | Значок магазина приложений отсутствует на домашней странице Android, отключен на windows и защищенных устройствах iOS. |

| Требовать пароль для магазина приложений | Нет | Нет | Да | iOS: Пароль требуется для покупок в iTunes. |

| Блокировать подключение съемных носителей | Нет | Да | Н/Д | Android: sd карта неактивен в параметрах, Windows уведомляет пользователей, установленные приложения недоступны |

| Блокировать подключение Bluetooth | См. заметки | См. заметки | Да | Не удается отключить BlueTooth в качестве параметра на Android. Вместо этого мы отключаем все транзакции, для которых требуется BlueTooth: расширенное распределение звука, удаленное управление аудио- и видео, устройства с громкой связью, гарнитура, доступ к телефонной книге и последовательный порт. При использовании этих функций в нижней части страницы появляется небольшое всплывающее сообщение. |

Что происходит при удалении самой политики или удалении пользователя из политики?

При удалении политики или удалении пользователя из группы, в которой была развернута политика, параметры политики, профиль электронной почты Microsoft 365 и кэшированные сообщения электронной почты могут быть удалены с устройства пользователя. Сведения, удаленные для различных типов устройств, см. в следующей таблице.

| Удаляемые элементы | iOS | Android (включая Samsung KNOX) |

|---|---|---|

| Управляемые профили электронной почты1 | Да | Нет |

| Блокировать резервное копирование в облаке | Да | Нет |

1 Если политика была развернута с выбранным параметром Email профиль управляется, управляемый профиль электронной почты и кэшированные сообщения электронной почты в этом профиле удаляются с пользовательского устройства.

Политика удаляется с мобильного устройства для каждого пользователя, к которому применяется политика при следующей регистрации устройства с Базовая мобильность и безопасность. Если вы развернете новую политику, которая применяется к этим устройствам пользователей, им будет предложено повторно зарегистрироваться в Базовая мобильность и безопасность.

Вы также можете полностью очистить устройство или выборочно очистить сведения об организации с устройства. Дополнительные сведения см. в разделе Очистка мобильного устройства в Базовая мобильность и безопасность.

Связанные материалы

Обзор Базовая мобильность и безопасность (статья)

Возможности Базовая мобильность и безопасность (статья)