Настройка контролируемого доступа к папкам

Область применения:

- Microsoft Defender для конечной точки (план 1)

- Microsoft Defender для конечной точки (план 2)

- Microsoft Defender XDR

- Антивирусная программа в Microsoft Defender

Платформы

- Windows

Совет

Хотите попробовать Defender для конечной точки? Зарегистрироваться для бесплатной пробной версии.

Контролируемый доступ к папкам помогает защитить ценные данные от вредоносных приложений и угроз, таких как программы-шантажисты. Управляемый доступ к папкам поддерживается на клиентах Windows Server 2019, Windows Server 2022, Windows 10 и Windows 11. В этой статье описывается настройка возможностей управляемого доступа к папкам, а также приведены следующие разделы:

- Защита дополнительных папок

- Добавление приложений, которым должен быть разрешен доступ к защищенным папкам

- Разрешить подписанным исполняемым файлам доступ к защищенным папкам

- Настройка уведомлений

Важно!

Контролируемый доступ к папкам отслеживает действия, обнаруженные приложениями как вредоносные. Иногда допустимым приложениям запрещается вносить изменения в файлы. Если контролируемый доступ к папкам влияет на производительность вашей организации, вы можете запустить эту функцию в режиме аудита , чтобы полностью оценить влияние.

Защита дополнительных папок

Контролируемый доступ к папкам применяется ко многим системным папкам и расположениям по умолчанию, включая такие папки, как "Документы", "Рисунки" и "Фильмы". Вы можете добавить другие папки для защиты, но нельзя удалить папки по умолчанию в списке по умолчанию.

Добавление других папок в управляемый доступ к папкам может быть полезно в случаях, когда вы не храните файлы в библиотеках Windows по умолчанию или изменили расположение библиотек по умолчанию.

Можно также указать сетевые ресурсы и сопоставленные диски. Поддерживаются переменные среды; однако подстановочные знаки не являются.

Для добавления и удаления защищенных папок можно использовать приложение Безопасность Windows, групповая политика, командлеты PowerShell или поставщики служб конфигурации управления мобильными устройствами.

Использование приложения Безопасность Windows для защиты дополнительных папок

Откройте приложение Безопасность Windows, щелкнув значок щита на панели задач или выполнив поиск по запросу безопасности в меню Пуск.

Выберите Антивирусная & защита от угроз, а затем прокрутите вниз до раздела Защита от программ-шантажистов .

Выберите Управление защитой от программ-шантажистов , чтобы открыть панель Защита от программ-шантажистов .

В разделе Контролируемый доступ к папкам выберите Защищенные папки.

В командной строке User контроль доступа выберите Да. Откроется панель Защищенные папки .

Выберите Добавить защищенную папку и следуйте инструкциям по добавлению папок.

Использование групповая политика для защиты дополнительных папок

На компьютере управления групповыми политиками откройте консоль управления групповыми политиками.

Щелкните правой кнопкой мыши объект групповая политика, который требуется настроить, и выберите команду Изменить.

В Редактор управления групповая политика перейдите в разделПолитики>конфигурации> компьютераАдминистративные шаблоны.

Разверните дерево на компоненты> Windows Microsoft Defender Антивирусная программа> Защитник WindowsКонтролируемый доступ к папкамExploit Guard>.

ПРИМЕЧАНИЕ. В более старых версиях Windows вместо антивирусной программы Microsoft Defender может отображаться Защитник Windows антивирусная программа.Дважды щелкните Настроенные защищенные папки, а затем задайте для параметра значение Включено. Выберите Показать и укажите каждую папку, которую нужно защитить.

Разверните объект групповая политика, как обычно.

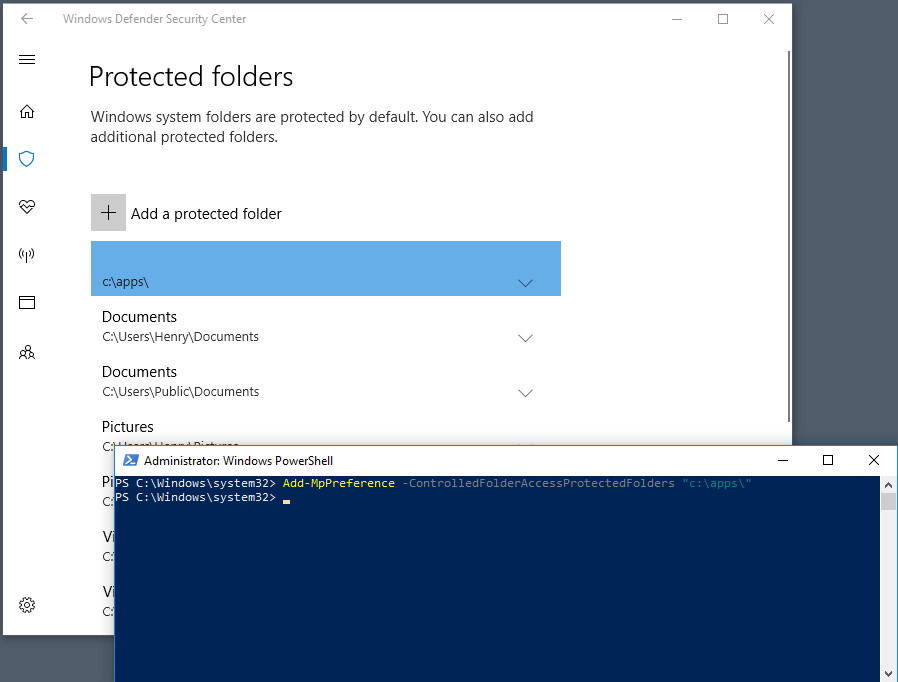

Использование PowerShell для защиты дополнительных папок

В меню Пуск введите PowerShell, щелкните правой кнопкой мыши Windows PowerShell и выберите Запуск от имени администратора.

Введите следующий командлет PowerShell, заменив

<the folder to be protected>путь к папке (например"c:\apps\", ):Add-MpPreference -ControlledFolderAccessProtectedFolders "<the folder to be protected>"Повторите шаг 2 для каждой папки, которую требуется защитить. Защищенные папки отображаются в приложении Безопасность Windows.

Важно!

Используйте Add-MpPreference для добавления или добавления приложений в список, а не Set-MpPreference. С помощью командлета Set-MpPreference перезаписывается существующий список.

Использование поставщиков служб конфигурации MDM для защиты дополнительных папок

Используйте поставщик службы конфигурации (CSP) ./Vendor/MSFT/Policy/Config/Defender/GuardedFoldersList , чтобы разрешить приложениям вносить изменения в защищенные папки.

Разрешить определенным приложениям вносить изменения в управляемые папки

Вы можете указать, считаются ли определенные приложения безопасными, и предоставить доступ на запись к файлам в защищенных папках. Разрешение приложений может быть полезно, если определенное приложение, которое вы знаете и доверяете, блокируется функцией управляемого доступа к папкам.

Важно!

По умолчанию Windows добавляет в список разрешенных приложений, которые считаются понятными. Такие приложения, которые добавляются автоматически, не записываются в список, показанный в приложении Безопасность Windows или с помощью связанных командлетов PowerShell. Вам не нужно добавлять большинство приложений. Добавляйте приложения только в том случае, если они блокируются, и вы можете проверить их надежность.

При добавлении приложения необходимо указать его расположение. Доступ к защищенным папкам будет разрешен только приложению в этом расположении. Если приложение (с тем же именем) находится в другом расположении, оно не будет добавлено в список разрешений и может быть заблокировано управляемым доступом к папкам.

Разрешенное приложение или служба имеют доступ на запись только к управляемой папке после запуска. Например, служба обновления будет продолжать активировать события после того, как она будет разрешена, пока она не будет остановлена и перезапущена.

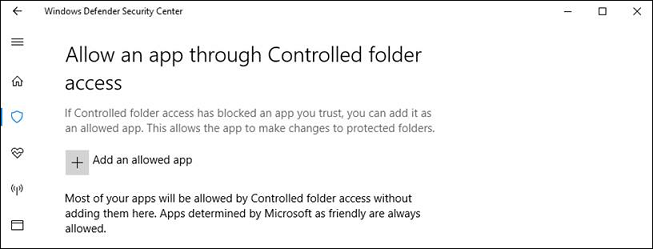

Использование приложения Защитник Windows Security для разрешения определенных приложений

Откройте приложение Безопасность Windows, выполнив поиск в меню "Пуск" по запросу Безопасность.

Выберите плитку Защита от угроз & вирусов (или значок щита в строке меню слева), а затем выберите Управление защитой от программ-шантажистов.

В разделе Контролируемый доступ к папке выберите Разрешить приложению через контролируемый доступ к папкам.

Выберите Добавить разрешенное приложение и следуйте инструкциям по добавлению приложений.

Использование групповая политика для разрешения определенных приложений

На устройстве управления групповая политика откройте консоль управления групповая политика, щелкните правой кнопкой мыши объект групповая политика, который требуется настроить, и выберите изменить.

В редакторе управления групповыми политиками перейдите к конфигурации компьютера и выберите Административные шаблоны.

Разверните дерево на компоненты> Windows Microsoft Defender Антивирусная программа> Защитник WindowsКонтролируемый доступ к папкамExploit Guard>.

Дважды щелкните параметр Настроить разрешенные приложения и задайте для параметра значение Включено. Выберите Показать.

Добавьте полный путь к исполняемому файлу в поле Имя значения. Задайте для параметра Значение

0значение . Например, чтобы разрешить командной строке задать имя значения какC:\Windows\System32\cmd.exe. Значение должно иметь значение0.

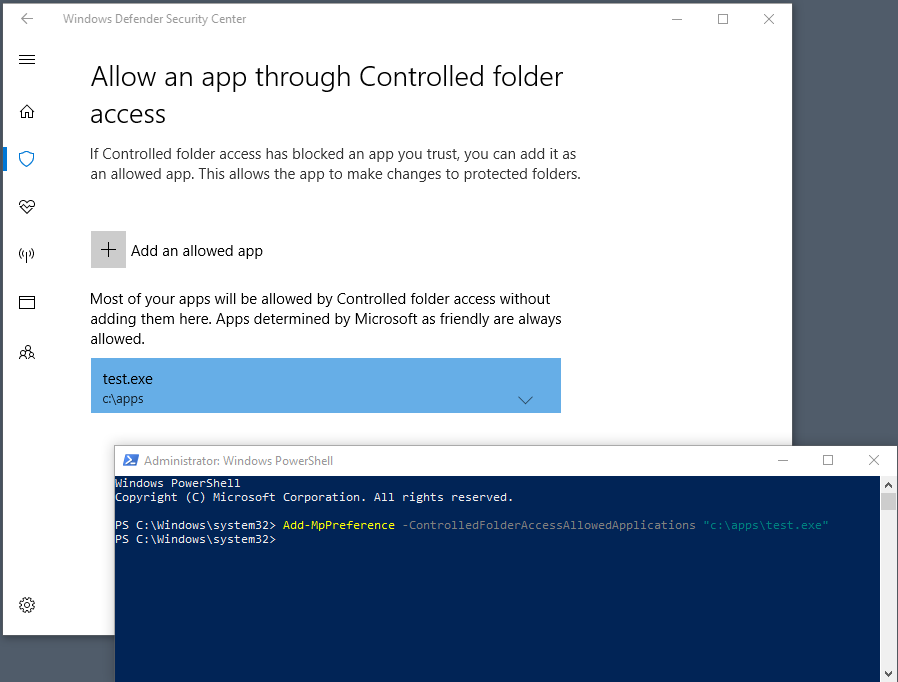

Использование PowerShell для разрешения определенных приложений

В меню Пуск введите PowerShell, щелкните правой кнопкой мыши Windows PowerShell и выберите Запуск от имени администратора.

Введите следующий командлет:

Add-MpPreference -ControlledFolderAccessAllowedApplications "<the app that should be allowed, including the path>"Например, чтобы добавить исполняемый test.exe , расположенный в папке C:\apps, командлет будет следующим:

Add-MpPreference -ControlledFolderAccessAllowedApplications "c:\apps\test.exe"Продолжайте использовать

Add-MpPreference -ControlledFolderAccessAllowedApplicationsдля добавления дополнительных приложений в список. Приложения, добавленные с помощью этого командлета, будут отображаться в приложении Безопасность Windows.

Важно!

Используйте Add-MpPreference для добавления или добавления приложений в список. С помощью командлета Set-MpPreference перезаписывается существующий список.

Использование CSP MDM для разрешения определенных приложений

Используйте поставщик службы конфигурации (CSP) ./Vendor/MSFT/Policy/Config/Defender/ControlledFolderAccessAllowedApplications , чтобы разрешить приложениям вносить изменения в защищенные папки.

Разрешить подписанным исполняемым файлам доступ к защищенным папкам

Microsoft Defender для конечной точки индикаторы сертификатов и файлов могут разрешить подписанным исполняемым файлам доступ к защищенным папкам. Сведения о реализации см. в разделе Create индикаторов на основе сертификатов.

Примечание.

Это не относится к обработчикам сценариев, включая PowerShell

Настройка уведомлений

Дополнительные сведения о настройке уведомления при активации правила и блокировке приложения или файла см. в разделе Настройка уведомлений об оповещениях в Microsoft Defender для конечной точки.

См. также

- Защита важных папок с помощью управляемого доступа к папкам

- Включить контролируемый доступ к папкам

- Включение правил сокращения направлений атак

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender для конечной точки Техническое сообщество.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по