Развертывание Microsoft Defender для конечной точки в iOS с помощью Microsoft Intune

Область применения:

- Microsoft Defender для конечной точки (план 1)

- Microsoft Defender для конечной точки (план 2)

- Microsoft Defender XDR

Хотите попробовать Defender для конечной точки? Зарегистрироваться для бесплатной пробной версии.

В этом разделе описывается развертывание Defender для конечной точки в iOS на зарегистрированных устройствах Корпоративного портала Microsoft Intune. Дополнительные сведения о регистрации устройств Microsoft Intune см. в статье Регистрация устройств iOS/iPadOS в Intune.

Подготовка к работе

Убедитесь, что у вас есть доступ к Центру администрирования Microsoft Intune.

Убедитесь, что регистрация iOS выполнена для пользователей. Чтобы использовать Defender для конечной точки в iOS, пользователям должна быть назначена лицензия Defender для конечной точки. Инструкции по назначению лицензий см. в статье Назначение лицензий пользователям .

Убедитесь, что у конечных пользователей установлено приложение корпоративного портала, выполнен вход и регистрация завершена.

Примечание.

Microsoft Defender для конечной точки в iOS доступен в Apple App Store.

Содержание раздела:

Шаги развертывания (применимы как для защищенных , так и для неконтролируемых устройств). Администраторы могут развернуть Defender для конечной точки в iOS с помощью корпоративного портала Microsoft Intune. Этот шаг не требуется для приложений VPP (volume purchase).

Полное развертывание (только для защищенных устройств). Администраторы могут развернуть любой из заданных профилей.

- Фильтр управления zero touch (silent) — обеспечивает веб-защиту без локального vpn-подключения на себя, а также включает автоматическое подключение для пользователей. Приложение устанавливается и активируется автоматически без необходимости открывать приложение.

- Фильтр управления — обеспечивает защиту веб-сайта без локального VPN-подключения на себя.

Автоматическая настройка подключения (только для неподконтрольных устройств). Администраторы могут автоматизировать подключение Defender для конечной точки для пользователей двумя разными способами:

- Подключение без касания (автоматическое) — приложение устанавливается и активируется автоматически без необходимости открывать приложение.

- Автоматическое подключение VPN — профиль VPN Defender для конечной точки настраивается автоматически без необходимости делать это во время подключения. Этот шаг не рекомендуется выполнять в конфигурациях нулевого касания.

Настройка регистрации пользователей (только для устройств, зарегистрированных пользователем Intune). Администраторы также могут развертывать и настраивать приложение Defender для конечной точки на устройствах, зарегистрированных пользователем Intune.

Полное подключение и проверка состояния . Этот шаг применим ко всем типам регистрации, чтобы убедиться, что приложение установлено на устройстве, подключение завершено и устройство отображается на портале Microsoft Defender. Его можно пропустить для подключения нулевого касания (автоматическое).

Этапы развертывания (применимы для защищенных и неконтролируемых устройств)

Разверните Defender для конечной точки в iOS с помощью корпоративного портала Microsoft Intune.

Добавление приложения магазина iOS

В Центре администрирования Microsoft Intune перейдите в раздел Приложения>iOS/iPadOS>Добавить>приложение магазина iOS и нажмите кнопку Выбрать.

На странице Добавление приложения щелкните Поиск в App Store и введите Microsoft Defender в строке поиска. В разделе результатов поиска щелкните Microsoft Defender и нажмите кнопку Выбрать.

Выберите iOS 15.0 в качестве минимальной операционной системы. Просмотрите остальные сведения о приложении и нажмите кнопку Далее.

В разделе Назначения перейдите в раздел Обязательный и выберите Добавить группу. Затем можно выбрать группы пользователей, которые вы хотите выбрать для приложения Defender для конечной точки в приложении iOS. Нажмите кнопку Выбрать , а затем — Далее.

Примечание.

Выбранная группа пользователей должна состоять из зарегистрированных пользователей Microsoft Intune.

В разделе Просмотр и создание убедитесь, что все введенные сведения указаны правильно, а затем нажмите кнопку Создать. Через несколько секунд приложение Defender для конечной точки должно быть успешно создано, а в правом верхнем углу страницы должно появиться уведомление.

На отображаемой странице сведений о приложении в разделе Монитор выберите Состояние установки устройства , чтобы убедиться, что установка устройства успешно завершена.

Полное развертывание для защищенных устройств

Приложение Microsoft Defender для конечной точки в iOS имеет специальные возможности на защищенных устройствах iOS/iPadOS, учитывая расширенные возможности управления, предоставляемые платформой на этих типах устройств. Он также может обеспечить веб-защиту без настройки локального VPN-подключения на устройстве. Это обеспечивает пользователям удобную работу, обеспечивая при этом защиту от фишинга и других веб-атак.

Администраторы могут выполнить следующие действия для настройки защищенных устройств.

Настройка защищенного режима с помощью Microsoft Intune

Настройте защищенный режим для приложения Defender для конечной точки с помощью политики конфигурации приложений и профиля конфигурации устройства.

Политика конфигурации приложений

Примечание.

Эта политика конфигурации приложений для защищенных устройств применима только к управляемым устройствам и рекомендуется использовать для всех управляемых устройств iOS.

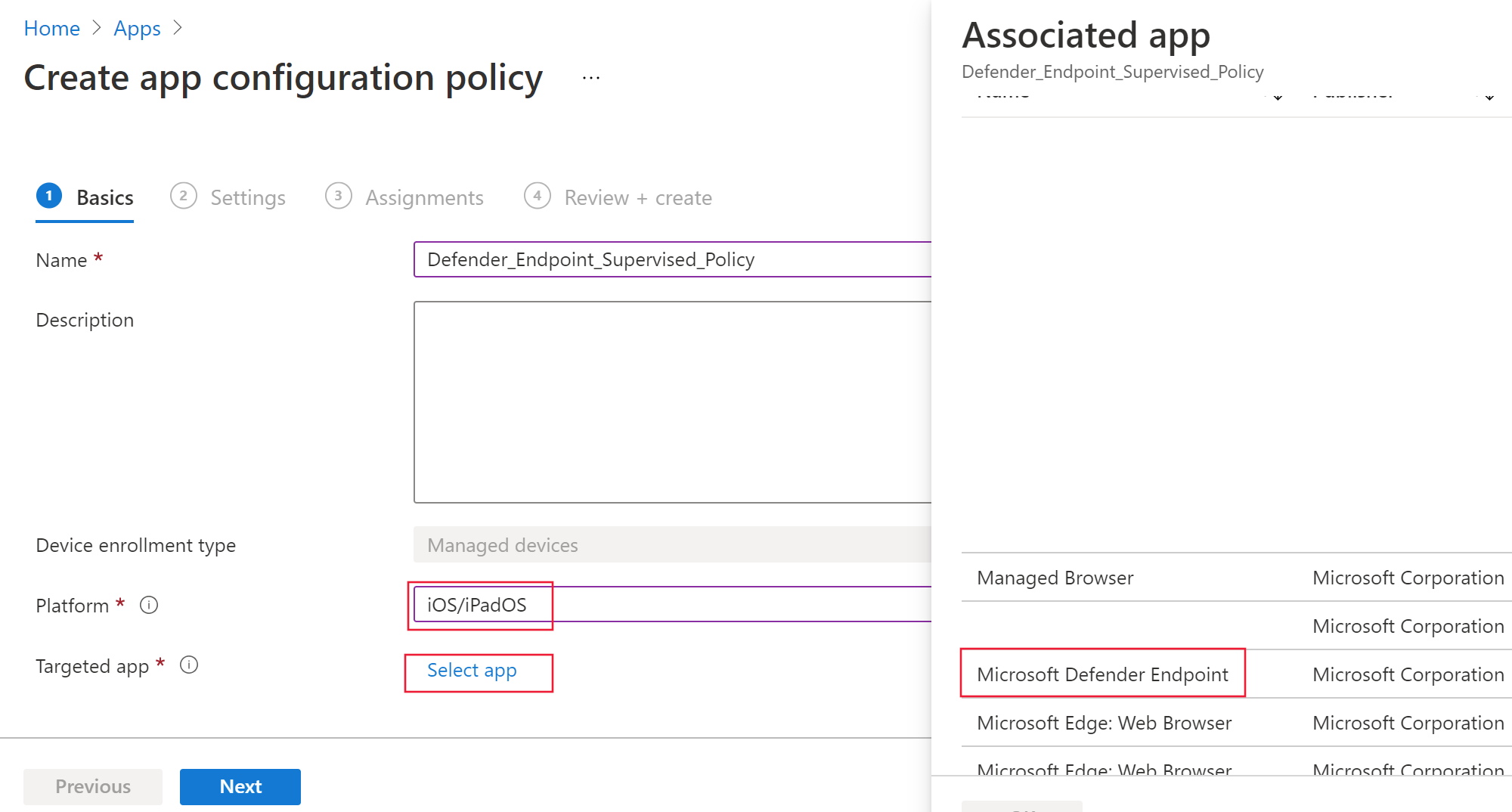

Войдите в Центр администрирования Microsoft Intune и перейдите в раздел Приложения Политики>конфигурации приложений>Добавить. Выберите Управляемые устройства.

На странице Создание политики конфигурации приложения укажите следующие сведения:

- Имя политики

- Платформа: выберите iOS/iPadOS

- Целевое приложение: выберите Microsoft Defender для конечной точки в списке

На следующем экране выберите Использовать конструктор конфигураций в качестве формата. Укажите следующие свойства:

- Ключ конфигурации:

issupervised - Тип значения: String

- Значение конфигурации:

{{issupervised}}

- Ключ конфигурации:

Нажмите Далее, чтобы открыть страницу Теги области. Теги области являются необязательными. Нажмите кнопку Далее, чтобы продолжить.

На странице Назначения выберите группы, которые получат этот профиль. В этом сценарии рекомендуется ориентироваться на все устройства. Дополнительные сведения о назначении профилей см. в статье Назначение профилей пользователей и устройств.

При развертывании в группах пользователей пользователь должен войти на устройство перед применением политики.

Нажмите кнопку Далее.

На странице Проверка и создание после завершения нажмите Создать. Новый профиль отобразится в списке профилей конфигурации.

Профиль конфигурации устройства (фильтр управления)

Примечание.

Для устройств под управлением iOS/iPadOS (в защищенном режиме) доступен пользовательский профиль mobileconfig , называемый профилем ControlFilter . Этот профиль включает веб-защиту без настройки локального VPN-подключения на себя на устройстве. Это обеспечивает пользователям удобную работу, обеспечивая при этом защиту от фишинга и других веб-атак.

Однако профиль ControlFilter не работает с Always-On VPN (AOVPN) из-за ограничений платформы.

Администраторы развертывают любой из заданных профилей.

Фильтр управления zero touch (Silent) — этот профиль обеспечивает автоматическое подключение для пользователей. Скачайте профиль конфигурации из controlFilterZeroTouch

Фильтр элемента управления — скачайте профиль конфигурации из ControlFilter.

После скачивания профиля разверните пользовательский профиль. Выполните следующие действия.

Перейдите в раздел Устройства>iOS/iPadOS>Профили> конфигурацииСоздать профиль.

ВыберитеШаблонытипа> профиля и Имя> шаблонаНастраиваемое.

Укажите имя профиля. При появлении запроса на импорт файла профиля конфигурации выберите тот, который был скачан на предыдущем шаге.

В разделе Назначение выберите группу устройств, к которой вы хотите применить этот профиль. Рекомендуется применять его ко всем управляемым устройствам iOS. Нажмите кнопку Далее.

Примечание.

Создание группы устройств поддерживается как в Defender для конечной точки плана 1, так и в плане 2.

На странице Проверка и создание после завершения нажмите Создать. Новый профиль отобразится в списке профилей конфигурации.

Автоматическая настройка подключения (только для неконтролируемых устройств)

Администраторы могут автоматизировать подключение Defender для пользователей двумя разными способами с помощью автоматического подключения или автоматического подключения VPN.

Автоматическое подключение Microsoft Defender для конечной точки

Примечание.

Нулевое касание не может быть настроено на устройствах iOS, зарегистрированных без сопоставления пользователей (устройствах без пользователей или общих устройствах).

Администраторы могут настроить Microsoft Defender для конечной точки для автоматического развертывания и активации. В этом потоке администратор создает профиль развертывания, и пользователь просто уведомляется об установке. Defender для конечной точки устанавливается автоматически без необходимости открытия приложения пользователем. Выполните следующие действия, чтобы настроить автоматическое развертывание Defender для конечной точки на зарегистрированных устройствах iOS:

В Центре администрирования Microsoft Intune перейдите в разделПрофили> конфигурации устройств>Создать профиль.

Выберите Платформа для iOS/iPadOS, Тип профиля — Шаблоны , а Имя шаблона — VPN. Нажмите Создать.

Введите имя профиля и нажмите кнопку Далее.

Выберите Настраиваемый VPN для типа подключения и в разделе Базовая VPN введите следующее:

- Имя подключения = Microsoft Defender для конечной точки

- Адрес VPN-сервера = 127.0.0.1

- Метод проверки подлинности = "Имя пользователя и пароль"

- Разделение туннелирования = отключить

- Идентификатор VPN = com.microsoft.scmx

- В парах "ключ—значение" введите ключ SilentOnboard и задайте для параметра значение True.

- Тип автоматического VPN = VPN по запросу

- Выберите Добавить для правил по запросу и выберите Я хочу сделать следующее = Подключить VPN, я хочу ограничить до = Все домены.

- Чтобы запретить отключение VPN на устройстве пользователей, администраторы могут выбрать Да в разделе Блокировать автоматическое отключение VPN пользователями. По умолчанию он не настроен, и пользователи могут отключить VPN только в разделе Параметры.

- Чтобы разрешить пользователям изменять переключатель VPN из приложения, добавьте EnableVPNToggleInApp = TRUE в пары "ключ-значение". По умолчанию пользователи не могут изменить переключатель в приложении.

Нажмите кнопку Далее и назначьте профиль целевым пользователям.

В разделе Просмотр и создание убедитесь, что все введенные сведения указаны правильно, а затем нажмите кнопку Создать.

После выполнения указанной выше настройки и синхронизации с устройством на целевых устройствах iOS выполняются следующие действия:

- Microsoft Defender для конечной точки будет развернут и автоматически подключен, а устройство будет видно на портале Defender для конечной точки.

- На устройство пользователя будет отправлено предварительное уведомление.

- Будут активированы веб-защита и другие функции.

Примечание.

- Настройка сенсорного ввода в фоновом режиме может занять до 5 минут.

- Для защищенных устройств администраторы могут настроить подключение zero touch с помощью профиля фильтра элемента управления ZeroTouch. Профиль VPN Defender для конечной точки не будет установлен на устройстве, а веб-защита будет предоставляться профилем фильтра управления.

Автоматическое подключение профиля VPN (упрощенное подключение)

Примечание.

Этот шаг упрощает процесс подключения за счет настройки профиля VPN. Если вы используете zero touch, вам не нужно выполнять этот шаг.

Для неконтролируемых устройств VPN используется для предоставления функции веб-защиты. Это не обычный VPN и локальный или самозацикливный VPN, который не принимает трафик за пределы устройства.

Администраторы могут настроить автоматическую настройку профиля VPN. Это автоматически настроит профиль VPN Defender для конечной точки без необходимости делать это при подключении.

В Центре администрирования Microsoft Intune перейдите в разделПрофили> конфигурации устройств>Создать профиль.

Выберите Платформа для iOS/iPadOS , а тип профиля — VPN. Щелкните Создать.

Введите имя профиля и нажмите кнопку Далее.

Выберите Настраиваемый VPN для типа подключения и в разделе Базовая VPN введите следующее:

Имя подключения = Microsoft Defender для конечной точки

Адрес VPN-сервера = 127.0.0.1

Метод проверки подлинности = "Имя пользователя и пароль"

Разделение туннелирования = отключить

Идентификатор VPN = com.microsoft.scmx

В парах "ключ—значение" введите ключ AutoOnboard и задайте для параметра значение True.

Тип автоматического VPN = VPN по запросу

Выберите Добавить для правил по запросу и выберите Я хочу сделать следующее = Подключить VPN, я хочу ограничить до = Все домены.

Чтобы запретить отключение VPN на устройстве пользователя, администраторы могут выбрать Да в разделе Блокировать автоматическое отключение VPN пользователями. По умолчанию этот параметр не настроен, и пользователи могут отключить VPN только в разделе Параметры.

Чтобы разрешить пользователям изменять переключатель VPN из приложения, добавьте EnableVPNToggleInApp = TRUE в пары "ключ-значение". По умолчанию пользователи не могут изменить переключатель в приложении.

Нажмите кнопку Далее и назначьте профиль целевым пользователям.

В разделе Просмотр и создание убедитесь, что все введенные сведения указаны правильно, а затем нажмите кнопку Создать.

Настройка регистрации пользователей (только для устройств, зарегистрированных пользователем Intune)

Приложение Microsoft Defender для iOS можно развернуть на устройствах, зарегистрированных пользователем Intune, выполнив следующие действия.

Администратор

Настройка профиля регистрации пользователей в Intune. Intune поддерживает регистрацию пользователей Apple на основе учетных записей и регистрацию пользователей Apple на корпоративном портале. Ознакомьтесь с дополнительными сведениями о сравнении двух методов и выберите один.

Настройка подключаемого модуля единого входа. Приложение Authenticator с расширением единого входа является необходимым условием для регистрации пользователей на устройстве iOS.

- Создание профиля конфигурации устройства в Intune. Настройка подключаемого модуля единого входа iOS/iPadOS Enterprise с помощью MDM | Microsoft Learn.

- Убедитесь, что в приведенной выше конфигурации добавьте эти два ключа:

- Идентификатор пакета приложений: включите идентификатор пакета приложения Defender в этот список com.microsoft.scmx.

- Дополнительная конфигурация: Key — device_registration ; Type — строка ; Значение— {{DEVICEREGISTRATION}}

Настройте ключ MDM для регистрации пользователей.

- В Intune перейдите к разделу Переход к приложениям > Политики конфигурации приложений > Добавление > управляемых устройств

- Присвойте политике имя, выберите Платформа > iOS/iPadOS,

- Выберите Microsoft Defender для конечной точки в качестве целевого приложения.

- На странице Параметры выберите Использовать конструктор конфигураций и добавьте UserEnrolmentEnabled в качестве ключа, тип значения — String, значение — True.

Администратор может отправить Defender в качестве обязательного приложения VPP из Intune.

Конечный пользователь

Приложение Defender устанавливается на устройство пользователя. Пользователь входит в систему и завершает подключение. После успешного подключения устройство будет отображаться на портале безопасности Defender в разделе Инвентаризация устройств.

Поддерживаемые функции и ограничения

- Поддерживает все текущие возможности Defender для конечной точки iOS, такие как веб-защита, защита сети, обнаружение джейлбрейка, уязвимости в ОС и приложениях, оповещение на портале безопасности Defender и политики соответствия требованиям.

- Нулевое (автоматическое) развертывание и автоматическое подключение VPN не поддерживаются при регистрации пользователей, так как администраторы не могут отправить профиль VPN на уровне устройства с регистрацией пользователей.

- Для управления уязвимостями приложений будут отображаться только приложения в рабочем профиле.

- Чтобы новые подключенные устройства стали совместимыми с политиками соответствия требованиям, может потребоваться до 10 минут.

- Дополнительные сведения см . в разделе Об ограничениях и возможностях регистрации пользователей.

Завершение подключения и проверка состояния

После установки Defender для конечной точки в iOS на устройстве вы увидите значок приложения.

Коснитесь значка приложения Defender для конечной точки (MSDefender) и следуйте инструкциям на экране, чтобы выполнить шаги по подключению. Эти сведения включают принятие конечным пользователем разрешений iOS, необходимых для Defender для конечной точки в iOS.

Примечание.

Пропустите этот шаг, если вы настроите подключение без касания (автоматическое). Запуск приложения вручную не требуется, если настроено подключение без сенсорного ввода (автоматическое).

После успешного подключения устройство будет отображаться в списке Устройства на портале Microsoft Defender.

Дальнейшие действия

- Настройка политики защиты приложений для включения сигналов риска Defender для конечной точки (MAM)

- Настройка функций Defender для конечной точки в iOS

Совет

Хотите узнать больше? Обратитесь к сообществу Майкрософт по безопасности в техническом сообществе Microsoft Defender для конечной точки Tech Community.