Аналитика угроз в Microsoft Defender XDR

Область применения:

- Microsoft Defender XDR

Важно!

Некоторые сведения относятся к предварительно выпущенному продукту, который может быть существенно изменен перед выпуском. Корпорация Майкрософт не дает явных или подразумеваемых гарантий относительно предоставленных здесь сведений.

Аналитика угроз — это встроенное в продукт решение для анализа угроз, разработанное экспертами Microsoft в области безопасности. Оно разработано, чтобы помочь группам безопасности быть максимально эффективными при столкновении с новыми угрозами, такими как:

- Активные участники угроз и их кампании

- Популярные и новые приемы атаки

- Критические уязвимости

- Распространенные направления атак.

- Распространенные вредоносные программы.

Просмотрите это короткое видео, чтобы узнать больше о том, как аналитика угроз может помочь вам отслеживать последние угрозы и устранять их.

Вы можете получить доступ к аналитике угроз либо из верхней левой части панели навигации Microsoft Defender XDR, либо из выделенной панели мониторинга карта, которая показывает основные угрозы для вашей организации, как с точки зрения известного влияния, так и с точки зрения вашего воздействия.

Получение информации об активных или текущих кампаниях и знание того, что делать с помощью аналитики угроз, может помочь вашей группе операций по обеспечению безопасности принимать обоснованные решения.

С более изощренными противниками и новыми угрозами, возникающими часто и широко, очень важно иметь возможность быстро:

- Выявление новых угроз и реагирование на них

- Узнайте, находится ли в настоящее время под атакой

- Оценка влияния угрозы на ресурсы

- Проверка устойчивости к угрозам или подверженности их воздействию

- Определите действия по устранению рисков, восстановлению или предотвращению, которые можно предпринять для остановки или сдерживания угроз.

Каждый отчет содержит анализ отслеживаемой угрозы и подробные рекомендации по защите от этой угрозы. Он также включает данные из вашей сети, указывающие, активна ли угроза и есть ли у вас применимые средства защиты.

Просмотр панели аналитики угроз

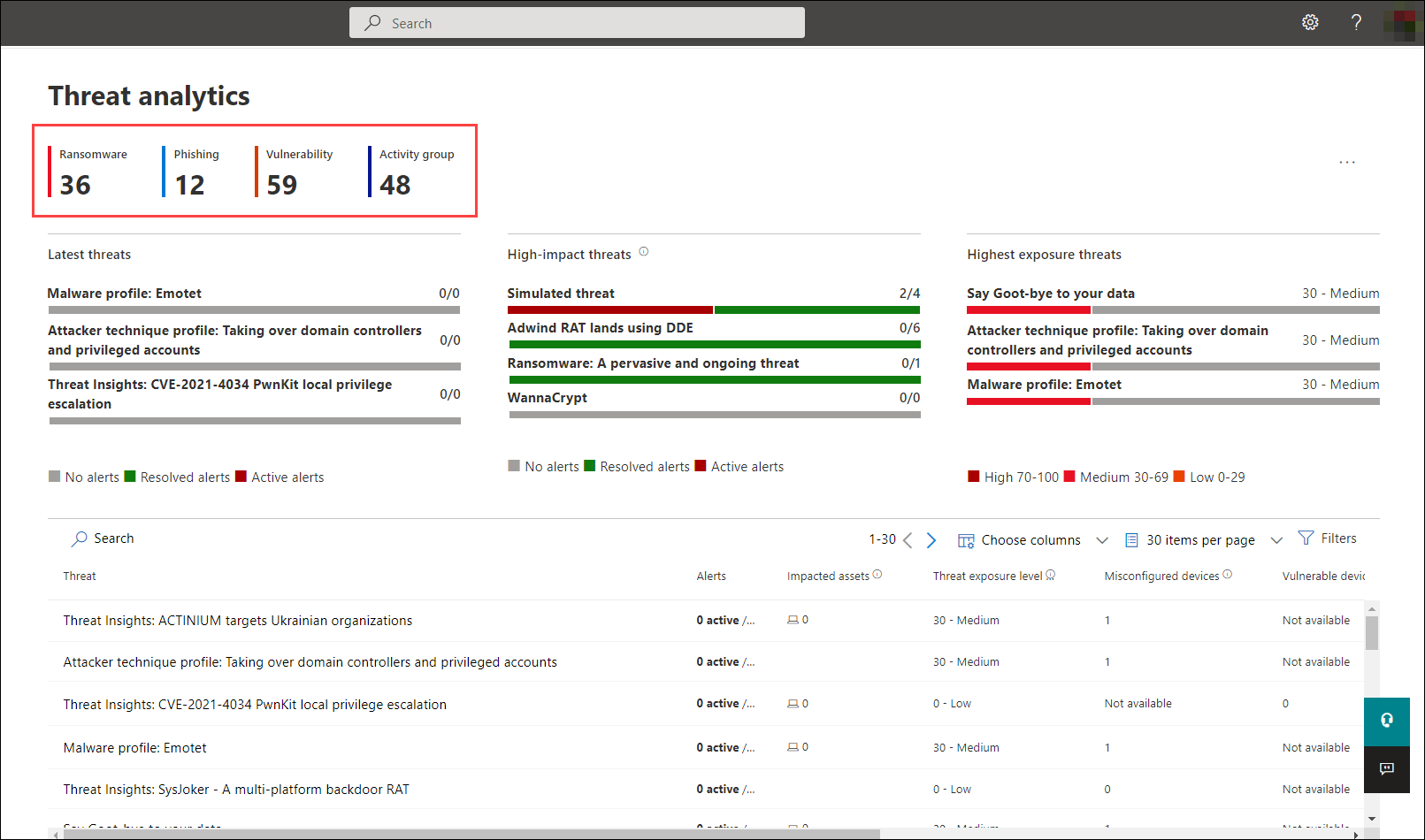

Панель мониторинга аналитики угроз (security.microsoft.com/threatanalytics3) выделяет отчеты, наиболее важные для вашей организации. Угрозы суммируются в следующих разделах:

- Последние угрозы — список последних опубликованных или обновленных отчетов об угрозах, а также количество активных и разрешенных оповещений.

- Угрозы с высоким воздействием — список угроз, которые оказывают наибольшее влияние на вашу организацию. В этом разделе перечислены угрозы с наибольшим количеством активных и разрешенных оповещений.

- Самый высокий уровень уязвимости — список угроз, к которым ваша организация имеет наибольшую уязвимость. Уровень подверженности угрозе вычисляется на основе двух сведений: насколько серьезными являются уязвимости, связанные с угрозой, и сколько устройств в вашей организации могут быть использованы этими уязвимостями.

Выберите угрозу на информационной панели, чтобы просмотреть отчет об этой угрозе. Вы также можете выбрать Поиск поле для ключа в ключевое слово, связанном с отчетом аналитики угроз, который вы хотите прочитать.

Просмотр отчетов по категориям

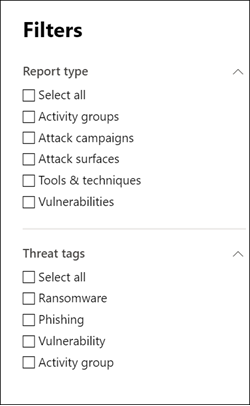

Вы можете отфильтровать список отчетов об угрозах и просмотреть наиболее релевантные отчеты в соответствии с определенным типом угрозы или по типу отчета.

- Теги угроз помогают просматривать наиболее релевантные отчеты в соответствии с определенной категорией угроз. Например, тег Программы-шантажист включает все отчеты, связанные с программами-шантажистами.

- Типы отчетов— помогают просматривать наиболее релевантные отчеты в соответствии с конкретным типом отчета. Например, тег Tools & techniques содержит все отчеты, охватывающие средства и методы.

Различные теги имеют эквивалентные фильтры, которые помогают эффективно просматривать список отчетов об угрозах и фильтровать представление на основе определенного тега или типа отчета. Например, чтобы просмотреть все отчеты об угрозах, связанные с категорией программ-шантажистов, или отчеты об угрозах, которые связаны с уязвимостями.

Команда Microsoft Threat Intelligence добавила теги угроз в каждый отчет об угрозах. В настоящее время доступны четыре тега угроз:

- Программа-шантажист

- Фишинговое

- Уязвимость

- Группа активности

Теги угроз представлены в верхней части страницы аналитики угроз. Под каждым тегом есть счетчики количества доступных отчетов.

Чтобы задать нужные типы отчетов в списке, выберите Фильтры, выберите в списке и нажмите кнопку Применить.

Если задано несколько фильтров, список отчетов аналитики угроз также можно отсортировать по тегу угроз, выбрав столбец "Теги угроз".

Просмотр отчета об аналитике угроз

Каждый отчет аналитики угроз содержит сведения в нескольких разделах:

- Обзор

- Аналитический отчет

- Связанные инциденты

- Затронутые ресурсы

- Предотвращение попыток по электронной почте

- Устранение рисков & воздействия

Обзор. Быстрое понимание угрозы, оценка ее влияния и проверка защиты

В разделе Обзор представлена предварительная версия подробного аналитического отчета. Он также содержит диаграммы, на которые показано влияние угрозы на вашу организацию, а также сведения о вашем воздействии на неправильно настроенные и неотпатированные устройства.

Оценка влияния на организацию

Каждый отчет включает диаграммы, предназначенные для предоставления информации об организационном влиянии угрозы:

- Связанные инциденты— предоставляет общие сведения о влиянии отслеживаемой угрозы на вашу организацию со следующими данными:

- Количество активных оповещений и количество активных инцидентов, с которыми они связаны

- Серьезность активных инцидентов

- Оповещения с течением времени — показывает количество связанных активных и разрешенных оповещений с течением времени. Количество разрешенных оповещений указывает, как быстро ваша организация реагирует на оповещения, связанные с угрозой. В идеале на диаграмме должны отображаться оповещения, устраненные в течение нескольких дней.

- Затронутые ресурсы — показывает количество отдельных устройств и учетных записей электронной почты (почтовых ящиков), с которыми в настоящее время связано по крайней мере одно активное оповещение, связанное с отслеживаемой угрозой. Оповещения запускаются для почтовых ящиков, которые получили электронные письма с угрозами. Просмотрите политики уровня организации и пользователя на наличие переопределений, которые вызывают доставку сообщений электронной почты с угрозами.

- Предотвращение попыток по электронной почте — показывает количество сообщений электронной почты за последние семь дней, которые были заблокированы перед доставкой или доставлены в папку нежелательной почты.

Проверка устойчивости и состояния системы безопасности

Каждый отчет содержит диаграммы с общими сведениями о том, насколько устойчива ваша организация к определенной угрозе:

- Состояние безопасной конфигурации — отображает количество устройств с неправильно настроенными параметрами безопасности. Примените рекомендуемые параметры безопасности, чтобы устранить угрозу. Устройства считаются безопасными , если они применили все отслеживаемые параметры.

- Состояние исправления уязвимостей — показывает количество уязвимых устройств. Применяйте обновления системы безопасности или исправления для устранения уязвимостей, которые используются угрозой.

Аналитический отчет: получение экспертных аналитических сведений от исследователей безопасности Майкрософт

В разделе Аналитический отчет прочитайте подробную запись эксперта. Большинство отчетов содержат подробное описание цепочек атак, включая тактику и методы, сопоставленные с платформой MITRE ATT&CK, исчерпывающие списки рекомендаций и мощные рекомендации по охоте на угрозы .

Дополнительные сведения об аналитическом отчете

Связанные инциденты: просмотр связанных инцидентов и управление ими

На вкладке Связанные инциденты представлен список всех инцидентов, связанных с отслеживаемой угрозой. Вы можете назначать инциденты или управлять оповещениями, связанными с каждым инцидентом.

Затронутые ресурсы: получение списка затронутых устройств и почтовых ящиков

Ресурс считается затронутым, если на него влияет активное неразрешенное оповещение. На вкладке Затронутые ресурсы перечислены следующие типы затронутых ресурсов:

- Затронутые устройства — конечные точки с неразрешенными оповещениями Microsoft Defender для конечной точки. Эти оповещения обычно срабатывают при обнаружении известных индикаторов угроз и действий.

- Затронутые почтовые ящики — почтовые ящики, которые получили сообщения электронной почты, активировавшие Microsoft Defender для Office 365 оповещений. Хотя большинство сообщений, вызывающих оповещения, обычно блокируются, политики на уровне пользователя или организации могут переопределять фильтры.

Предотвращение попыток по электронной почте: просмотр заблокированных или нежелательных сообщений электронной почты с угрозами

Microsoft Defender для Office 365 обычно блокирует электронные письма с известными индикаторами угроз, включая вредоносные ссылки или вложения. В некоторых случаях механизмы упреждающей фильтрации, которые проверяют наличие подозрительного содержимого, вместо этого отправляют электронные письма с угрозами в папку нежелательной почты. В любом случае вероятность того, что угроза запустит вредоносный код на устройстве, снижается.

На вкладке Заблокированные попытки электронной почты перечислены все сообщения электронной почты, которые были заблокированы перед доставкой или отправлены в папку нежелательной почты Microsoft Defender для Office 365.

Уязвимость и устранение рисков: просмотрите список мер по устранению рисков и состояние устройств.

В разделе Защита от угроз & просмотрите список конкретных практических рекомендаций, которые помогут вам повысить устойчивость организации к угрозе. Список отслеживаемых мер включает:

- Обновления для системы безопасности — развертывание поддерживаемых обновлений безопасности программного обеспечения для уязвимостей, обнаруженных на подключенных устройствах.

- Поддерживаемые конфигурации безопасности

- Облачная защита

- Защита от потенциально нежелательных приложений (PUA)

- защита в режиме реального времени;

Сведения об устранении рисков в этом разделе включают данные из Управление уязвимостями Microsoft Defender, которые также предоставляют подробные сведения по различным ссылкам в отчете.

Сведения о рисках & разделе о мерах по устранению рисков в отчете об аналитике угроз

Настройка Уведомления по электронной почте для обновлений отчетов

Вы можете настроить Уведомления по электронной почте, которые будут отправлять обновления для отчетов аналитики угроз. Чтобы создать Уведомления по электронной почте, выполните действия, описанные в статье Получение обновлений Уведомления по электронной почте для аналитики угроз в Microsoft Defender XDR.

Дополнительные сведения о отчете и ограничения

Примечание.

В рамках единого интерфейса безопасности аналитика угроз теперь доступна не только для Microsoft Defender для конечной точки, но и для владельцев лицензий Microsoft Defender для Office 365.

Если вы не используете портал безопасности Microsoft 365 (Microsoft Defender XDR), вы также можете просмотреть сведения об отчете (без Microsoft Defender для данных Office) на портале Центр безопасности в Microsoft Defender ( Microsoft Defender для конечной точки).

Для доступа к отчетам аналитики угроз требуются определенные роли и разрешения. Дополнительные сведения см. в разделе Пользовательские роли в управлении доступом на основе ролей для Microsoft Defender XDR.

- Для просмотра оповещений, инцидентов или затронутых ресурсов необходимо иметь разрешения на Microsoft Defender для Office или Microsoft Defender для конечной точки данных оповещений или и того, и другого.

- Чтобы просмотреть предотвратимые попытки электронной почты, необходимо иметь разрешения на Microsoft Defender для данных поиска Office.

- Для просмотра мер по устранению рисков необходимо иметь разрешения на доступ к данным управления уязвимостями Defender в Microsoft Defender для конечной точки.

При просмотре данных аналитики угроз помните о следующих факторах:

- Диаграммы отражают только отслеживаемые способы устранения рисков. Ознакомьтесь с обзором отчета, чтобы узнать о дополнительных мерах по устранению рисков, которые не отображаются на диаграммах.

- Устранение рисков не гарантирует полную устойчивость. Предоставленные меры по устранению рисков отражают наилучшие возможные действия, необходимые для повышения устойчивости.

- Устройства считаются недоступными, если они не передали данные в службу.

- Статистика, связанная с антивирусной программой, основана на Microsoft Defender параметрах антивирусной программы. Устройства со сторонними антивирусными решениями могут отображаться как "открытые".

Связанные статьи

- Упреждающее поиск угроз с помощью расширенной охоты

- Общие сведения об аналитическом отчете

- Оценка и устранение уязвимостей и уязвимостей в системе безопасности

Совет

Хотите узнать больше? Engage с сообществом Microsoft Security в нашем техническом сообществе: Microsoft Defender XDR Техническое сообщество.

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по