Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Справочник по команде agent 365 CLI

Настройте среду агента 365 с подробным контролем над каждым шагом. Эта команда управляет начальным рабочим процессом установки для схем агента 365.

требуется роль Minimum: Azure участник + Agent ID Developer

Note

Удерживаемая роль определяет, сколько из программы установки выполняется в одном запуске. Глобальный администратор может выполнить все действия одновременно. Администратор ID агента и разработчик идентификатора агента могут выполнить все этапы, кроме предоставления разрешения OAuth2 (согласия администратора), которые требуют действий глобального администратора. После завершения настройки CLI выводит следующие шаги для Глобального администратора непосредственно в результате.

Syntax

a365 setup [command] [options]

Options

| Option | Description |

|---|---|

-?, , -h--help |

Показать справку и информацию об использовании. |

Рекомендуемый порядок выполнения

# 0. Check prerequisites (optional)

a365 setup requirements

# 1. Create blueprint

a365 setup blueprint

# 2. Configure MCP permissions

a365 setup permissions mcp

# 3. Configure bot permissions

a365 setup permissions bot

# 4. Configure CopilotStudio permissions (if needed)

a365 setup permissions copilotstudio

# 5. Configure custom permissions (if needed)

a365 setup permissions custom

Или выполните все шаги одновременно:

# Full setup using config file (a365.config.json)

a365 setup all

# Config-free: no a365.config.json needed

a365 setup all --agent-name "MyAgent"

Если вы работаете в качестве администратора идентификатора агента или разработчика идентификаторов агента (а не глобального администратора), выполните все действия, a365 setup all кроме предоставления разрешений OAuth2. После завершения результаты включают следующие шаги для Глобального администратора для завершения грантов — включая прямую ссылку или URL согласия, который он может открыть.

setup requirements

Проверьте и отремонтуйте необходимые требования для настройки Agent 365. Выполняет модульные проверки требований и предоставляет рекомендации по обнаружению проблем.

a365 setup requirements [options]

Эта команда выполняет следующие действия:

- Проверяет все необходимые компоненты, необходимые для установки агента 365.

- Сообщает о любых проблемах с подробными рекомендациями по разрешению.

- Продолжает проверять все требования, даже если некоторые проверки завершаются ошибкой.

- Содержит сводку по всем проверкам в конце.

Tip

Если вы глобальный администратор и известное Agent 365 CLI клиентское приложение отсутствует в вашем арендаторе, setup requirements он предлагает вам создать его автоматически. Введите существующий идентификатор или тип C приложения, чтобы создать приложение и дать согласие администратора за один шаг — не требуется ручная регистрация Entra.

Tip

setup requirements Также обнаруживает и ремонтирует отсутствующую wids необязательную претензию в приложении клиента. Без этого утверждения обнаружение ролей может безмолвно не работать, а разрешения на предоставление чертежей могут быть пропущены во время setup all. Если проверка не проходит, выход включает ссылку на портал и az rest команду добавить заявку, а также инструктирует вас выйти и снова войти, чтобы следующий токен перенес его.

requirements варианты

| Option | Description |

|---|---|

-v, --verbose |

Включите подробное логирование. |

--category <category> |

Проводите проверки только для конкретной категории, например, Azure, Authentication, PowerShell или Tenant Enrollment. |

-?, , -h--help |

Показать справку и информацию об использовании. |

Note

setup requirements Не требуется конфигурационный файл — запускайте его в любой папке.

setup blueprint

Создайте схему агента (Entra ID регистрации приложения).

Минимальные необходимые разрешения: роль разработчика идентификатора агента

a365 setup blueprint [options]

blueprint варианты

| Option | Description |

|---|---|

-n, --agent-name <name> |

Имя базы агента. Когда вы предоставляете эту опцию, конфигурационный файл не нужен. Команда автоматически определяет идентификатор арендатора из az account show. Переопределите его с --tenant-idпомощью . |

--tenant-id <tenantId> |

Идентификатор клиента Azure AD. Overrides auto-detection. Использовать с --agent-name. |

-v, --verbose |

Отображение подробных выходных данных. |

--dry-run |

Показать, что будет делать команда, не выполняя ее. |

--skip-requirements |

Пропустить проверку требований. Используйте с осторожностью. |

--no-endpoint |

Не регистрируйте конечную точку обмена сообщениями (только схему). |

--endpoint-only |

Зарегистрируйте только конечную точку обмена сообщениями. Требуется существующая схема. |

--update-endpoint <url> |

Удалите существующую конечную точку сообщений и зарегистрируйте новую с указанным URL. |

--messaging-endpoint <url> |

HTTPS URL для регистрации по --endpoint-only. Переопределяет messagingEndpoint значение в a365.config.json. Используйте после развертывания, когда будет известен URL обратного вызова агента. (--endpoint-only и --update-endpoint автоматически включить путь регистрации M365, так что проходить --m365не нужно .) |

--m365 |

Относитесь к этому агенту как к агенту M365. Опционально включено a365 setup blueprint - --endpoint-only , --update-endpoint и я уже автоматически использую путь M365 (Graphics Teams). Чтобы настроить конечную точку обмена сообщениями как часть полной настройки, используйте a365 setup all --m365. По умолчанию — false (opt-in). |

--show-secret |

Отобразите сохранённый клиент Blueprint в открытом виде. Этапы подготовки не выполняются. В Windows требуется тот же компьютер и пользовательская учетная запись, что и настройка. |

-?, , -h--help |

Показать справку и информацию об использовании. |

setup permissions

Настройте разрешения OAuth2 и наследуемые разрешения.

Минимальные необходимые разрешения: глобальный администратор

a365 setup permissions [command] [options]

Options

| Option | Description |

|---|---|

-?, , -h--help |

Показать справку и информацию об использовании. |

Subcommands

| Subcommand | Description |

|---|---|

mcp |

Настройте разрешения на сервер MCP OAuth2 и наследуемые разрешения. |

bot |

Настройте API Бота обмена сообщениями OAuth2 предоставляет и наследуемые разрешения. |

custom |

Применяет пользовательские разрешения API к схеме агента, которая выходит за рамки стандартных разрешений, необходимых для операции агента. |

copilotstudio |

Настраивает разрешения OAuth2 и наследуемые разрешения для схемы агента, чтобы вызвать Copilot Studio копилоты через API Power Platform. |

setup permissions mcp

Настройте разрешения на сервер MCP OAuth2 и наследуемые разрешения.

Минимальные необходимые разрешения: глобальный администратор

a365 setup permissions mcp [options]

This command:

- Считывается

ToolingManifest.jsonиз указанногоdeploymentProjectPathвa365.config.json. - Предоставляет делегированные разрешения OAuth2 для каждой области сервера MCP схеме агента.

- Настраивает наследуемые разрешения, чтобы экземпляры агента могли получать доступ к средствам MCP.

- Является идемпотентным и безопасным для выполнения несколько раз.

Important

- Перед запуском этой команды убедитесь, что указывает

deploymentProjectPathна папку project, содержащую обновлённыйToolingManifest.json. Если разработчик добавляет серверы MCP на другой компьютер, сначала поделитесь обновленнымToolingManifest.jsonс глобальным администратором. Выполнение без правильногоToolingManifest.jsonне добавляет новые разрешения сервера MCP в схему. - Выполните эту команду после запуска

a365 develop add-mcp-serversразработчика. Добавление серверов MCP в манифест и предоставление разрешений на схему — это два отдельных шага. После завершения этой команды разрешения сервера MCP отображаются в схеме агента.

permissions mcp варианты

| Option | Description |

|---|---|

-n, --agent-name <name> |

Имя базы агента. Когда вы предоставляете эту опцию, конфигурационный файл не нужен. |

--tenant-id <tenantId> |

Идентификатор клиента Azure AD. Overrides auto-detection. Использовать с --agent-name. |

-v, --verbose |

Отображение подробных выходных данных. |

--dry-run |

Показать, что будет делать команда, не выполняя ее. |

--remove-legacy-scopes |

Удаляет устаревшие общие области (McpServers.*.All формат) из схемы после миграции на разрешения на сервер (Tools.ListInvoke.All). Использовать только после того, как SDK V2 подтвержден в реальном времени — агенты на V1 SDK теряют доступ к инструменту, если их преждевременно удалять. |

-?, , -h--help |

Показать справку и информацию об использовании. |

Миграция на разрешения MCP на сервер

Используйте --remove-legacy-scopes при миграции из устаревшей модели общих разрешений на разрешения на сервер:

-

Устаревшая общая модель: один идентификатор приложения ресурсов (

ea9ffc3e-8a23-4a7d-836d-234d7c7565c1) с общими областями, такими какMcpServers.Mail.AllиMcpServers.Teams.All. -

Модель на сервере: каждый сервер MCP имеет собственный идентификатор приложения с областью

Tools.ListInvoke.All.

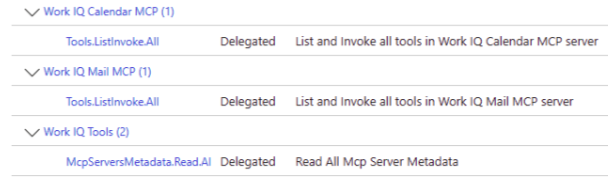

В следующем примере показано, как разрешения на сервер отображаются в Центр администрирования Microsoft Entra после применения схемы. Каждый сервер MCP, например Рабочий IQ Calendar MCP и Work IQ Mail MCP, имеет свою делегированную Tools.ListInvoke.All область. Общая McpServersMetadata.Read.All область предоставляет доступ к метаданным сервера MCP.

setup permissions bot

Настройте API Бота обмена сообщениями OAuth2 предоставляет и наследуемые разрешения.

Минимальные необходимые разрешения: глобальный администратор

Необходимые условия: разрешения схемы и MCP (сначала выполните)a365 setup permissions mcp

a365 setup permissions bot [options]

permissions bot варианты

| Option | Description |

|---|---|

-n, --agent-name <name> |

Имя базы агента. Когда вы предоставляете эту опцию, конфигурационный файл не нужен. |

--tenant-id <tenantId> |

Идентификатор клиента Azure AD. Overrides auto-detection. Использовать с --agent-name. |

-v, --verbose |

Отображение подробных выходных данных. |

--dry-run |

Показать, что будет делать команда, не выполняя ее. |

-?, , -h--help |

Показать справку и информацию об использовании. |

setup permissions custom

Применяет пользовательские разрешения API к схеме агента, которая выходит за рамки стандартных разрешений, необходимых для операции агента. С помощью этой команды вы предоставляете агенту доступ к дополнительным областям Microsoft Graph, таким как присутствие, файлы и чат, или пользовательским API, зарегистрированным в Microsoft Entra ID клиенте вашей организации.

Минимальные необходимые разрешения: глобальный администратор

Предварительные требования: сначала выполните команду a365 setup blueprint .

a365 setup permissions custom [options]

This command:

- Настраивает делегированные разрешения OAuth2 с согласием администратора для каждого настроенного ресурса.

- Задает наследуемые разрешения, чтобы пользователи агента могли наследовать доступ от схемы.

- Примиряет Microsoft Entra с текущей конфигурацией, добавляя новые разрешения и удаляя все разрешения, удаленные из конфигурации.

- Является идемпотентным и безопасным для выполнения несколько раз.

permissions custom варианты

| Option | Description |

|---|---|

-n, --agent-name <name> |

Имя базы агента. Когда вы предоставляете эту опцию, конфигурационный файл не нужен. |

--tenant-id <tenantId> |

Идентификатор клиента Azure AD. Overrides auto-detection. Использовать с --agent-name. |

-v, --verbose |

Отображение подробных выходных данных. |

--dry-run |

Показать, что будет делать команда, не выполняя ее. |

--resource-app-id <guid> |

Resource application ID (GUID) для встроенного пользовательского разрешения. Использовать с --scopes. |

--scopes <scopes> |

Делегированные области для встроенного пользовательского разрешения, разделённые с запятой. Использовать с --resource-app-id. |

-?, , -h--help |

Показать справку и информацию об использовании. |

Настройка пользовательских прав в строке

Используйте --resource-app-id и --scopes применяйте пользовательские права напрямую без редактирования a365.config.json:

# Add Microsoft Graph extended permissions

a365 setup permissions custom `

--resource-app-id 00000003-0000-0000-c000-000000000000 `

--scopes Presence.ReadWrite,Files.Read.All,Chat.Read

# Add custom API permissions

a365 setup permissions custom `

--resource-app-id <your-api-app-id> `

--scopes CustomScope.Read,CustomScope.Write

Имя ресурса автоматически разрешается из Microsoft Entra. Не обязательно это уточнять.

Настройте пользовательские права через конфигурационный файл

В качестве альтернативы добавьте customBlueprintPermissionsa365.config.json и выполните команду без встроенных флагов:

a365 setup permissions custom

Эта команда согласовывает Microsoft Entra с настроенными правами — добавляет новые права и удаляет любые удалённые из конфигурации.

Интеграция с setup all

Если конфигурация включает пользовательские разрешения, выполнение a365 setup all автоматически настраивает их в рамках одного этапа пакетного разрешения. Полный порядок установки:

- Blueprint

- Пакет разрешений (MCP, API бота, пользовательские разрешения схемы — все настроены вместе)

setup permissions copilotstudio

Настраивает разрешения OAuth2 и наследуемые разрешения для схемы агента, чтобы вызвать Copilot Studio копилоты через API Power Platform.

Минимальные необходимые разрешения: глобальный администратор

Предварительные требования: сначала выполните команду a365 setup blueprint .

a365 setup permissions copilotstudio [options]

This command:

- Гарантирует, что субъект-служба API Power Platform существует в клиенте.

- Создает разрешение OAuth2 из схемы в API Power Platform с областью

CopilotStudio.Copilots.Invoke. - Задает наследуемые разрешения, чтобы экземпляры агента могли вызывать Copilot Studio копилоты.

permissions copilotstudio варианты

| Option | Description |

|---|---|

-n, --agent-name <name> |

Имя базы агента. Когда вы предоставляете эту опцию, конфигурационный файл не нужен. |

--tenant-id <tenantId> |

Идентификатор клиента Azure AD. Overrides auto-detection. Использовать с --agent-name. |

-v, --verbose |

Отображение подробных выходных данных. |

--dry-run |

Показать, что будет делать команда, не выполняя ее. |

-?, , -h--help |

Показать справку и информацию об использовании. |

Используйте эту команду, если агенту необходимо вызывать Copilot Studio копилоты во время выполнения или вызывать API Power Platform, требующие разрешений CopilotStudio.

setup all

Выполните все действия по настройке среды Агента 365

a365 setup all [options]

Выполняет полную настройку агента 365, все шаги последовательности.

Включает в себя: схема и разрешения.

Действия, которые выполняются, зависят от вашей роли:

| Step | Global Administrator | Администратор идентификатора агента | Разработчик идентификатора агента |

|---|---|---|---|

| Prerequisites check | Yes | Yes | Yes |

| Создание схемы агента | Yes | Yes | Yes |

| Inheritable permissions | Yes | Yes | Yes |

| Предоставление разрешений OAuth2 (согласие администратора) | Yes | Требуется шаг общедоступной доступности | Требуется шаг общедоступной доступности |

Предоставление идентификации агента (--authmode s2s или both) |

Yes | PowerShell fallback | PowerShell fallback |

При запуске a365 setup all без глобального администратора интерфейс командной строки:

- Выполняет все действия, которые могут выполняться (создание схемы и наследуемые разрешения).

- Создает URL-адреса согласия администратора для каждого ресурса и сохраняет их в

a365.generated.config.json. - Отображает следующие шаги в выводе для Глобального администратора для завершения грантов OAuth2, включая прямую ссылку или URL согласия.

Tip

Если вы являетесь глобальным администратором, a365 setup all все в одном запуске не требуется.

Минимальные необходимые разрешения:

- Роль разработчика идентификатора агента (для создания схемы)

- Глобальный администратор (для предоставления разрешений OAuth2 — если недоступно, CLI печатает следующие шаги в выводе)

- Администратор приложений или глобальный администратор (для предоставления идентификаторов агента S2S (Server-to-Server) —

--authmode s2sилиboth; если недоступно, CLI печатает резервный вариант PowerShell в сводке настройки)

setup all варианты

| Option | Description |

|---|---|

-v, --verbose |

Отображение подробных выходных данных. |

--dry-run |

Показать, что будет делать команда, не выполняя ее. |

--skip-requirements |

Пропустить проверку требований. Используйте с осторожностью: установка может завершиться ошибкой, если предварительные требования не выполнены. |

--aiteammate |

Используйте этот параметр, чтобы направить поток агентов ИИ только к проготовке чертежа и разрешений. Без этого параметра поток агента blueprint автоматически создаёт принципал службы идентификации агента без пользователя Entra. Этот параметр переопределяет aiteammate поле в a365.config.json. |

--authmode <mode> |

Паттерн аутентификации для предоставления разрешений на идентификацию агента (только для агентов blueprint).

obo (по умолчанию) — делегированные гранты с принципалом, административная роль не требуется.

s2s — назначение ролей приложения на идентификаторе агента SP, требующее Application Administrator или Global Administrator; PowerShell — запасной печать, если роль отсутствует.

both — применяет гранты OBO (On-Behalf-Of) и S2S. Не поддерживается .--aiteammate Также можно задать как authModea365.config.json. |

--agent-registration-only |

Пропускайте шаги чертежа и разрешений и запускайте только регистрацию агента. Используется для повторных попыток неудачной регистрации. |

--m365 |

Относитесь к этому агенту как к агенту M365. Регистрирует конечную точку обмена сообщениями через платформу MCP. По умолчанию — false (opt-in). |

--messaging-endpoint <url> |

HTTPS-адрес, где развернутый агент M365 получает сообщения. Использовать с --m365. Если он отсутствует, интерактивный запуск подсказывает URL, а неинтерактивный запуск откладывает его — конечная точка является артефактом после развертывания, поэтому его регистрация — ожидаемый путь первого запуска. См. Конечная точка обмена сообщениями. |

-n, --agent-name <name> |

Имя базы агента (например, "MyAgent"). При указании файл конфигурации не требуется. Производные отображаемые имена как "<name> Identity" и "<name> Blueprint". Идентификатор клиента обнаруживается az account show автоматически (переопределяется с --tenant-id). ClientAppId разрешается путем поиска Agent 365 CLI в клиенте. |

--tenant-id <tenantId> |

Идентификатор клиента Azure AD. Переопределяет автоматическое обнаружение.az account show Используется при --agent-name выполнении в неинтерактивной среде или для конкретного клиента. |

-?, , -h--help |

Показать справку и информацию об использовании. |

Agent setup

По умолчанию a365 setup all запускается поток агентов blueprint. Этот поток создает агент без зависимости помощника по команде Dataverse или ИИ. Он работает для агентов, которые напрямую общаются с платформой Agent 365.

# Default: uses a365.config.json

a365 setup all

# Or explicitly (same result)

a365 setup all --aiteammate false

Чтобы запустить поток агентов с ИИ, пропустите --aiteammate.

Этот поток выполняет следующие действия в последовательности:

- проверка Requirements — проверяет Azure роли и предварительные требования.

- создание Blueprint — создает или повторно использует приложение схемы агента Entra ID.

- разрешения Batch — настраивает делегированные разрешения на Microsoft Graph, агент 365 Сервис, API обмена сообщениями, API наблюдения, Power Platform и любые пользовательские ресурсы.

- Создание удостоверенияAgent — создает удостоверение агента в Entra ID с помощью API Graph удостоверения агента.

- Регистрация агента — регистрирует агент с помощью API регистрации агента Версии 2.

-

Синхронизация конфигурации — записывает параметры подключения среды выполнения и конфигурацию наблюдаемости в файлы проекта (

appsettings.json,.env).

Note

Поток агента AI Teammate требует дополнительных бета-разрешений API в вашем кастомном клиентском приложении, выходящих за рамки базового набора. Смотрите раздел «Регистрация пользовательского клиентского приложения » для полного списка необходимых разрешений.

Настройка без настройки с помощью --agent-name

Если у вас нет a365.config.json файла, используйте --agent-name для запуска установки без него. Интерфейс командной строки автоматически обнаруживает клиент и разрешает клиентское приложение путем поиска известной Agent 365 CLI регистрации приложения в клиенте.

# Preview what would happen (no changes made)

a365 setup all --agent-name "MyAgent" --dry-run

# Run the full setup

a365 setup all --agent-name "MyAgent"

Применяя --agent-name, помните следующие правила.

-

Идентификатор клиента обнаруживается автоматически.

az account showПередайте--tenant-idпереопределение. -

ClientAppId разрешается путем поиска приложения Entra с именем

Agent 365 CLIв клиенте. Если не найдено, интерфейс командной строки завершается ошибкой. Сведения о регистрации этого приложения см. в разделе " Регистрация пользовательского клиентского приложения ". -

Отображаемые имена являются производными как

"<name> Agent"(удостоверение) и"<name> Blueprint"(схема). - Инфраструктура всегда пропускается (предполагается внешний хостинг).

-

Синхронизация конфигурации (запись

appsettings.json) пропускается, так как путь к проекту не настроен.

Согласие администратора во время установки

Если клиентское приложение не имеет AllPrincipals согласия администратора для необходимых разрешений, интерфейс командной строки обнаруживает это и запрашивает интерактивное предоставление согласия:

The following permissions require admin consent:

AgentIdentity.ReadWrite.All

AgentIdentity.Create.All

...

Grant admin consent for these permissions now? [y/N]:

Введите y , чтобы предоставить согласие в строке. Если вы не глобальный администратор, откажитесь — CLI печатает следующие шаги для глобального администратора в сводке по настройке.

Конечная точка обмена сообщениями (--m365)

Когда вы проходите --m365, a365 setup all регистрируется конечная точка обмена сообщениями агента — HTTPS-адрес, где развернутый агент получает сообщения, на платформе Agent 365.

Конечная точка — это артефакт после развертывания: при первой настройке агент обычно ещё не развернут, поэтому его URL не существует. CLI занимается следующим образом:

-

Поставьте его напрямую

--messaging-endpoint <url>(например, после развертывания или при использовании Dev Tunnel для локального тестирования). - Интерактивный запуск, без URL: CLI подсказывает об этом. Оставьте пустым для пропуска.

- Неинтерактивный запуск (CI или скриптированный), без URL: этап откладывается , и запуск всё равно успешно завершается — ничего не происходит.

Когда конечная точка отложена, зарегистрируйте его позже, когда агент будет развернут:

a365 setup blueprint --endpoint-only `

--messaging-endpoint https://your-app.azurewebsites.net/api/messages

Подробнее о конечной точке обмена сообщениями смс. в статье Agent messaging endpoint.

Предоставление идентичности агента (--authmode)

По умолчанию a365 setup all создаёт делегированные гранты с принципалом по принципу службы идентификации агента (obo режим). Эти гранты не требуют административной роли.

Используйте --authmode для контроля типа гранта:

| Value | Behavior | Minimum role |

|---|---|---|

obo (по умолчанию) |

Делегированные гранты с принципалом-сферой действия на идентификатор агента SP | Нет (любой аутентифицированный пользователь) |

s2s |

Назначения ролей приложений на идентификаторе агента SP | Администратор приложений или глобальный администратор |

both |

И OBO, делегировали гранты, и назначение ролей в приложениях S2S | Роль S2S (выше) для части S2S |

# Default — OBO delegated grants (no admin role needed)

a365 setup all

# S2S app role assignments

a365 setup all --authmode s2s

# Both OBO and S2S

a365 setup all --authmode both

Если у автора нет необходимой роли для получения грантов S2S, CLI печатает резервный блок PowerShell в сводке настройки. Администратор может запустить его для выполнения заданий.

Настройте authModea365.config.json так, чтобы она применялась при каждом забеге без флага:

{

"authMode": "s2s"

}

Note

--authmode не поддерживается с --aiteammate. Агенты ИИ используют OBO автоматически через идентификатор пользователя агента.

Config sync

После успешного выполнения CLI автоматически записывает параметры среды выполнения в файлы проекта:

| Setting | Written to | Description |

|---|---|---|

Connections.ServiceConnection |

appsettings.json / .env |

Идентификатор клиента схемы, секрет клиента, идентификатор клиента и конечная точка маркера |

Agent365Observability |

appsettings.json / .env |

Идентификатор агента (удостоверение агента), идентификатор схемы, идентификатор клиента, идентификатор клиента и секрет клиента для экспорта телеметрии |

TokenValidation |

appsettings.json |

Параметры проверки маркеров (отключены по умолчанию для не DW) |

ConnectionsMap |

appsettings.json / .env |

URL-адрес службы по умолчанию для сопоставления подключений |

Cli создает файл, если он не существует и обновляет отдельные поля без перезаписи остальной части конфигурации.

Повторная попытка неудачной регистрации

Если программа установки успешно завершает схему и разрешения, но завершается сбоем во время регистрации агента, используйте --agent-registration-only для повторения только этого шага без повторения более ранней работы:

a365 setup all --agent-registration-only