Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Замечание

В этом пошаговом руководстве используются примеры имен и значений из компании с именем Contoso. Замените их вашими. Рассмотрим пример.

- Имя контроллера домена — corpdc

- Доменное имя — contoso

- Имя сервера службы MIM — corpservice

- Имя сервера синхронизации MIM — corpsync

- Имя SQL Server — corpsql

- Пароль — Pass@word1

Присоединение Windows Server 2019 к домену

Начните с компьютера Windows Server 2019 с минимальным объемом 8–12 ГБ ОЗУ. При установке укажите выпуск windows Server 2019 Standard/Datacenter (Сервер с графическим интерфейсом) x64.

Войдите на новый компьютер в качестве администратора.

Используя панель управления, предоставьте компьютеру статический IP-адрес в сети. Настройте этот сетевой интерфейс для отправки DNS-запросов в IP-адрес контроллера домена на предыдущем шаге и задайте имя компьютера CORPSERVICE. Для этой операции требуется перезапуск сервера.

Откройте панель управления и присоедините компьютер к домену, который вы настроили на последнем шаге, contoso.com. Эта операция включает предоставление имени пользователя и учетных данных администратора домена, например Contoso\Administrator. После появления приветственного сообщения закройте диалоговое окно и снова перезапустите этот сервер.

Войдите на компьютер CORPSERVICE в качестве учетной записи домена с локальным администратором компьютера, например Contoso\MIMINSTALL.

Запустите окно PowerShell от имени администратора и введите следующую команду, чтобы обновить компьютер с параметрами групповой политики.

gpupdate /force /target:computerЧерез минуту оно завершится сообщением "Обновление политики компьютеров успешно завершено".

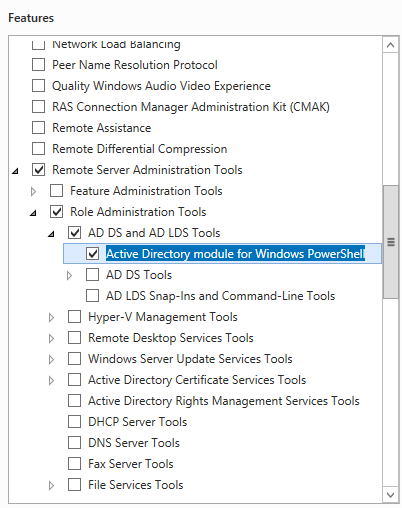

Добавьте роли веб-сервера (IIS) и сервер приложений , функции .NET Framework 3.5, 4.0 и 4.5 и модуль Active Directory для Windows PowerShell.

В PowerShell введите следующие команды. Обратите внимание, что может потребоваться указать другое расположение исходных файлов для функций .NET Framework 3.5. Эти функции обычно не присутствуют при установке Windows Server, но доступны в параллельной папке (SxS) в папке "Источники дисков ос", например "*d:\Sources\SxS*".

import-module ServerManager Install-WindowsFeature Web-WebServer, Net-Framework-Features,rsat-ad-powershell,Web-Mgmt-Tools,Application-Server,Windows-Identity-Foundation,Server-Media-Foundation,Xps-Viewer –includeallsubfeature -restart -source d:\sources\SxS

Настройка политики безопасности сервера

Настройте политику безопасности сервера, чтобы разрешить вновь созданным учетным записям выполняться как службы.

Замечание

В зависимости от конфигурации, отдельный сервер (все в одном) или распределенные серверы необходимо добавить только на основе роли компьютера-члена, например сервера синхронизации.

Запуск программы локальной политики безопасности

Перейдите к Локальные политики > Назначение прав пользователей.

В области сведений щелкните правой кнопкой мыши Вход в систему как служба и выберите Свойства.

Выберите "Добавить пользователя или группу", а в текстовом поле введите следующий тип на основе роли

contoso\MIMSync; contoso\MIMMA; contoso\MIMService; contoso\SharePoint; contoso\SqlServer; contoso\MIMSSPR, выберите "Проверить имена" и нажмите кнопку "ОК".Нажмите 'ОК', чтобы закрыть окно свойства 'Вход как служба'.

В области сведений щелкните правой кнопкой мыши запрет доступа к этому компьютеру из сети и выберите пункт "Свойства".>

Выберите "Добавить пользователя или группу", а затем в текстовом

contoso\MIMSync; contoso\MIMServiceполе и нажмите кнопку "ОК".Нажмите кнопку "ОК ", чтобы закрыть доступ к этому компьютеру из окна "Свойства сети ".

В области деталей щелкните правой кнопкой мыши на Запретить локальный вход в систему и выберите Свойства.

Выберите "Добавить пользователя или группу", а в текстовом поле введите

contoso\MIMSync; contoso\MIMServiceи нажмите кнопку "ОК".Нажмите ОК, чтобы закрыть окно Свойства отказа в локальном входе.

Закройте окно "Локальная политика безопасности".

Предварительные требования к программному обеспечению

Перед установкой компонентов MIM 2016 с пакетом обновления 3 (SP3) убедитесь, что установлены все необходимые компоненты программного обеспечения:

Установите распространяемые пакеты Visual C++ 2013.

Установите .NET Framework 4.6.

На сервере, на котором будет размещаться служба синхронизации MIM, службе синхронизации MIM требуется собственный клиент SQL Server.

На сервере, на котором будет размещаться служба MIM, служба MIM требует .NET Framework 3.5.

При необходимости, если используется TLS 1.2 или режим FIPS, см. раздел MIM 2016 SP3 в средах "только TLS 1.2" или режиме FIPS.

При необходимости измените режим проверки подлинности IIS Windows

Откройте окно PowerShell.

Остановка IIS с помощью команды iisreset /STOP

iisreset /STOP C:\Windows\System32\inetsrv\appcmd.exe unlock config /section:windowsAuthentication -commit:apphost iisreset /START