Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Если вы являетесь администратором среды или администратором Microsoft Power Platform, вы можете управлять приложениями, созданными в вашей организации.

Администраторы могут сделать следующее в центре администрирования Power Platform:

- Добавление или изменение пользователей, которым предоставлен доступ к приложению

- Удаление приложений, которые в данный момент не используются

Prerequisites

- План Power Apps или план Power Automate. Кроме того, вы можете зарегистрироваться для пробной версии free Power Apps.

- Разрешения администратора среды Power Apps или администратора Power Platform. Дополнительные сведения см. в разделе Администрирование сред в Power Apps.

Управление приложениями Power Apps

- Войдите в центр администрирования Power Platform.

- В области навигации выберите Управление.

- На панели Управление выберите Среды.

- На странице Окружения выберите окружение.

- В области Resources выберите Power Apps.

- Выберите приложение, которое вы хотите управлять.

- На панели команд выберите нужное действие: Общий доступ или Удалить.

Управление доступом пользователей к приложениям на основе холста

Power Apps соблюдает привилегию Общий доступ к приложению на основе холста в Dataverse. Пользователь не сможет обмениваться приложениями на основе холста в среде, если у него нет роли безопасности с привилегией общего доступа к приложениям на основе холста, для которой установлено значение, отличное от Не выбрано. Эта привилегия общего доступа к приложению на основе холста Dataverse также соблюдается в среде по умолчанию. Дополнительные сведения см. в разделе "Изменение параметров роли безопасности".

Замечание

Для возможности детального управления привилегиями общего доступа к приложениям на основе холста в роли безопасности требуется Dataverse в среде, где должна быть изменена привилегия. Power Apps не распознает дискретно другие привилегии сущности приложения на основе холста Dataverse, заданные для среды.

Системные обновления могут удалять настройки для предопределенных ролей безопасности, включая создатель ресурсов среды. Это означает, что удаление привилегии предоставления доступа к приложению на основе холста может быть повторно введено во время обновления системы. Если настройка привилегии доступа к приложению на основе холста не сохраняется во время системных обновлений, может потребоваться повторное применение настройки привилегии предоставления доступа.

Отображение содержания ошибки управления вашей организации

Если вы указываете контент сообщений об ошибках управления для отображения в сообщениях об ошибках, он включается в сообщение об ошибке, которое отображается, когда пользователи замечают, что у них нет разрешения на предоставление общего доступа к приложениям в среде. Подробнее см. в разделе Команды содержимого сообщения об ошибке управления PowerShell.

Отличие создателей пользовательских форм Microsoft SharePoint от разработчиков среды общего назначения

Помимо возможности сохранения ресурсов пользовательских форм SharePoint в среде, не установленной по умолчанию, также можно ограничить привилегии создателя так, чтобы он мог только создавать и изменять пользовательские формы SharePoint в такой среде. За пределами среды по умолчанию администратор может снять у пользователей роль безопасности Environment Maker и назначить им роль безопасности SharePoint для создания настраиваемых форм.

Замечание

Возможность различать создателей пользовательских форм SharePoint от обычных разработчиков среды требует наличия Dataverse в среде, где требуется изменить привилегию.

Пользователь, имеющий только роль создания пользовательских форм SharePoint в данном окружении, не увидит это окружение в списке в Power Apps или Power Automate.

Сделайте следующее, чтобы ограничить привилегии создателя возможностью только создавать и изменять настраиваемые формы SharePoint в не стандартной среде.

Поручите администратору назначить среду для пользовательских форм SharePoint, которая отличается от среды по умолчанию.

Попросите администратора установить решение для создания пользовательских форм SharePoint из Marketplace в среду, предназначенную для них.

В Центре администрирования Power Platform выберите среду, предназначенную для пользовательских форм SharePoint на первом шаге, и назначьте роль безопасности разработчика пользовательских форм SharePoint пользователям, от которых ожидается создание пользовательских форм SharePoint. См. раздел Назначение ролей безопасности пользователям в среде, в которой есть база данных Dataverse.

Часто задаваемые вопросы

Могу ли я редактировать привилегии в роли безопасности создателя настраиваемых форм SharePoint?

Нет, роль безопасности создателя настраиваемых форм SharePoint добавляется в среду путем импорта ненастраиваемого решения. Обратите внимание, что для создания пользовательской формы в SharePoint необходимы разрешения пользователя в SharePoint и Power Platform. Платформа проверяет, есть ли у пользователя разрешения на запись для целевого списка, созданного с помощью Списков Майкрософт, и у пользователя есть разрешение на создание или обновление пользовательской формы SharePoint. Чтобы создатель настраиваемых форм SharePoint прошел проверку Power Platform, у пользователя должна быть роль безопасности настраиваемой формы SharePoint или роль безопасности создателя ресурсов среды.

Будет ли пользователь только с ролью создателя настраиваемых форм SharePoint видеть среду в средстве выбора среды make.powerapps.com?

Нет, создатель, у которого нет роли безопасности, указанной в документации по выбору сред, не будет видеть среду в средстве выбора сред на сайте https://make.powerapps.com. Пользователь с ролью создателя пользовательских форм SharePoint может попытаться перейти в среду, манипулируя унифицированным указателем ресурса (URI). Если пользователь пытается создать автономное приложение, он увидит ошибку разрешения.

Управление состоянием карантина приложения

В дополнение к политикам защиты от потери данных Power Platform платформа Power позволяет администраторам "карантинировать" ресурс, устанавливая меры защиты для разработки с низким кодом. Состояние карантина ресурса управляется администраторами и определяет, доступен ли ресурс конечным пользователям. В Power Apps эта возможность позволяет администраторам напрямую ограничить доступность приложений, которые могут потребовать внимания в соответствии с требованиями организации.

Замечание

Приложение, помещенное на карантин, будет недоступно пользователям, которые ранее никогда не запускали его.

Помещенное в карантин приложение может быть временно доступно для пользователей, которые использовали приложение до того, как оно было помещено в карантин. Эти пользователи могут использовать помещенное в карантин приложение в течение нескольких секунд, если они использовали его в прошлом. Но после этого они получат сообщение о том, что приложение помещено в карантин, если они попытаются открыть его снова.

В следующей таблице показано, как состояние карантина влияет на работу администраторов, создателей и конечных пользователей.

| Persona | Опыт |

|---|---|

| Администратор | Независимо от состояния карантина приложения оно отображается для администраторов в центре администрирования Power Platform и командлетах PowerShell. |

| Создатель | Независимо от состояния карантина приложения приложение отображается в https://make.powerapps.com и может быть открыто для редактирования в Power Apps Studio. |

| Конечный пользователь | Приложение, находящееся на карантине, отображает сообщение пользователям, пытающимся его запустить, о том, что они не могут получить к нему доступ. |

Конечные пользователи увидят сообщение об ошибке при запуске приложения, помещенного в карантин.

В следующей таблице отражена поддержка карантина:

| тип Power Apps | Поддержка карантина |

|---|---|

| Canvas-приложение | В общем доступе |

| Модельно-управляемое приложение | Пока не поддерживается |

Поместить приложение в карантин

Set-AppAsQuarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Вывод приложения из карантина

Set-AppAsUnquarantined -EnvironmentName <EnvironmentName> -AppName <AppName>

Получить состояние карантина приложения

Get-AppQuarantineState -EnvironmentName <EnvironmentName> -AppName <AppName>

Управляемые среды: условный доступ для отдельных приложений

Помимо соблюдения политик условного доступа, применяемых к службе Power Apps, в управляемых средах можно применять Microsoft Entra политики условного доступа к отдельным приложениям, созданным с помощью Power Apps. Например, администратор может применить политику условного доступа, требующую многофакторной аутентификации, только к приложениям, содержащим конфиденциальные данные. Power Apps использует контекст аутентификации условного доступа в качестве механизма для применения политик условного доступа в отдельных приложениях. Администраторы — это лица, которым разрешено добавлять и удалять контексты аутентификации в приложении. Создатели не могут редактировать контексты аутентификации в приложении.

Замечание

- Контексты аутентификации, установленные в приложении, не перемещаются вместе с приложениями в решениях и не перемещаются между средами. Это позволяет применять разные контексты аутентификации к приложениям в разных средах. Кроме того, когда приложение перемещается между средами через решения, контекст аутентификации, установленный в среде, сохраняется. Например, если контекст аутентификации установлен для приложения в среде приемочного тестирования пользователями (UAT), этот контекст аутентификации сохраняется.

- Для приложения может быть установлено несколько контекстов аутентификации. Конечный пользователь должен передать объединение политик условного доступа, применяемых в нескольких контекстах аутентификации.

- Условный доступ к отдельным приложениям — это функция управляемых сред.

В следующей таблице показано, как принудительное применение условного доступа к конкретному приложению влияет на работу администраторов, создателей и конечных пользователей.

| Persona | Опыт |

|---|---|

| Администратор | Независимо от политик условного доступа, связанных с приложением, приложение отображается для администраторов в центре администрирования Power Platform и командлетах PowerShell. |

| Создатель | Независимо от политик условного доступа, связанных с приложением, приложение отображается в https://make.powerapps.com и может быть открыто для редактирования в Power Apps Studio. |

| Конечный пользователь | Политики условного доступа, примененные к приложению, принудительно применяются при запуске приложения конечными пользователями. Пользователь, который не проходит проверки условного доступа, видит диалоговое окно в процессе аутентификации, в котором указано, что доступ к ресурсу запрещен. |

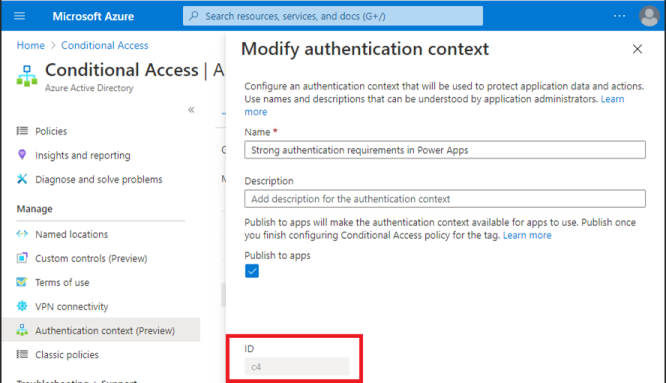

После того как администраторы свяжут контексты аутентификации с политиками условного доступа в https://portal.azure.com, они могут установить идентификатор контекста аутентификации в приложении. На следующем изображении показано, где получить идентификатор контекста аутентификации.

Конечные пользователи, не соответствующие требованиям политики условного доступа, получают сообщение об ошибке, указывающее на то, что у них нет доступа.

В следующей таблице отражена поддержка условного доступа к отдельным приложениям:

| тип Power Apps | Поддержка условного доступа для отдельных приложений |

|---|---|

| Canvas-приложение | Доступность предварительной версии |

| Модельно-управляемое приложение | Не поддерживаются |

Добавление идентификаторов контекста аутентификации условного доступа в приложение

Set-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName> -AuthenticationContextIds <id1, id2, etc...>

Получение идентификаторов контекста аутентификации условного доступа, заданных для приложения

Get-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

Удаление идентификаторов контекста аутентификации условного доступа из приложения

Remove-AdminPowerAppConditionalAccessAuthenticationContextIds –EnvironmentName <EnvironmentName> -AppName <AppName>

Связанный контент

поддержка PowerShell для администраторов Power Apps