Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Важно!

В этой статье рассматриваются частные конечные точки для классического портала управления Microsoft Purview (https://web.purview.azure.com). Если вы используете новый портал Microsoft Purview (https://purview.microsoft.com/), следуйте документации по частным конечным точкам на портале Microsoft Purview.

Концептуальный обзор

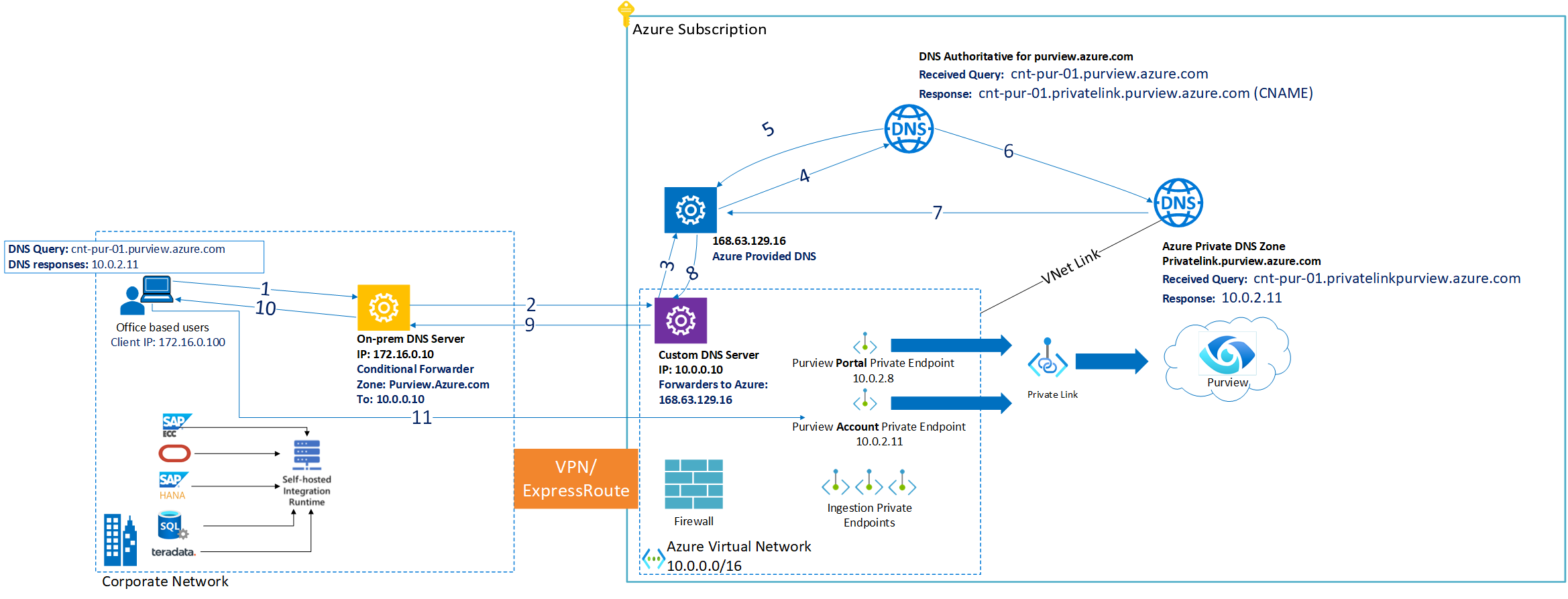

Точное разрешение имен является критически важным требованием при настройке частных конечных точек для учетных записей Microsoft Purview.

Вам может потребоваться включить внутреннее разрешение имен в параметрах DNS, чтобы разрешить IP-адреса частной конечной точки в полное доменное имя (FQDN) из источников данных и компьютера управления в учетную запись Microsoft Purview и локальную среду выполнения интеграции в зависимости от развертываемых сценариев.

Совет

При развертывании зон DNS не используйте определенные IP-адреса. IP-адреса для ресурсов Azure не являются статическими, и создание зон DNS со статическими IP-адресами в конечном итоге приведет к ошибкам.

Варианты развертывания

Используйте любой из следующих параметров, чтобы настроить внутреннее разрешение имен при использовании частных конечных точек для учетной записи Microsoft Purview:

- Развертывание новых зон Частная зона DNS Azure в среде Azure в рамках развертывания частной конечной точки. (параметр по умолчанию)

- Используйте существующие зоны Частная зона DNS Azure. Используйте этот параметр, если вы используете частную конечную точку в звездообразной модели из другой подписки или даже в той же подписке.

- Используйте собственные DNS-серверы, если вы не используете DNS-серверы пересылки и вместо этого управляете записями A непосредственно на локальных DNS-серверах.

Совет

- Классический портал управления Microsoft Purview (https://web.purview.azure.com): поддерживаются частные конечные точки учетной записи, портала и приема .

- Новый портал Microsoft Purview (https://purview.microsoft.com/): поддерживаются частные конечные точки платформы и приема .

Вариант 1. Развертывание новых зон Частная зона DNS Azure

Развертывание новых зон Частная зона DNS Azure

Чтобы включить внутреннее разрешение имен, можно развернуть необходимые зоны Azure DNS в подписке Azure, где развернута учетная запись Microsoft Purview.

При создании частных конечных точек приема, портала и учетной записи записи ресурсов DNS CNAME для Microsoft Purview автоматически обновляются до псевдонима в нескольких поддоменах с префиксом privatelink:

По умолчанию во время развертывания частных конечных точек учетной записи или платформы для учетной записи Microsoft Purview мы также создаем частную зону DNS , соответствующую

privatelinkподдомену для Microsoft Purview, классическогоprivatelink.purview.azure.comпортала управления Microsoft Purview иprivatelink.purview-service.microsoft.comпортала Microsoft Purview, включая записи ресурсов DNS A для частных конечных точек.Во время развертывания частной конечной точки портала для учетной записи Microsoft Purview мы также создаем новую частную зону DNS, которая соответствует

privatelinkподдомену для Microsoft Purview, включаяprivatelink.purviewstudio.azure.comзаписи ресурсов DNS A для Веб-сайта.При включении частных конечных точек приема для управляемых или настроенных ресурсов требуются другие зоны DNS.

В следующей таблице показан пример зон Частная зона DNS Azure и записей A DNS, которые развертываются в рамках настройки частной конечной точки для учетной записи Microsoft Purview, если во время развертывания вы включили интеграцию Частная зона DNS.

| Частная конечная точка | Частная конечная точка, связанная с | Доступность портала | Зона DNS (новая) | Запись (пример) |

|---|---|---|---|---|

| Учетная запись | Microsoft Purview | privatelink.purview.azure.com |

Contoso-Purview | |

| Платформа | Microsoft Purview | privatelink.purview-service.microsoft.com |

Contoso-Purview | |

| Портал | Microsoft Purview | privatelink.purviewstudio.azure.com |

Web | |

| Платформа | Microsoft Purview | privatelink.purview-service.microsoft.com |

Web | |

| Проглатывание | Прием Microsoft Purview — BLOB-объект* | privatelink.blob.core.windows.net |

ingestioneus2eastusksqky | |

| Проглатывание | Прием Microsoft Purview — BLOB-объект* | privatelink.blob.storage.azure.net |

ingestioneus2eastusksqky | |

| Проглатывание | Прием Microsoft Purview — очередь* | privatelink.queue.core.windows.net |

ingestioneus2eastusksqky | |

| Проглатывание | Прием Microsoft Purview — очередь* | privatelink.queue.storage.azure.net |

ingestioneus2eastusksqky | |

| Проглатывание | Центры событий, настроенные в Microsoft Purview, — Центры событий** | privatelink.servicebus.windows.net |

atlas-12345678-1234-1234-abcd-123456789abc |

Примечание.

*Если учетная запись была создана до 15 декабря 2023 г., конечная точка развертывается в управляемой учетной записи хранения. Если он был создан после 10 ноября (или развернут с помощью API версии 2023-05-01-preview), он указывает на хранилище приема.

**У вашей учетной записи есть связанное пространство имен Центров событий, только если оно настроено для уведомлений kafka или создано до 15 декабря 2022 г.

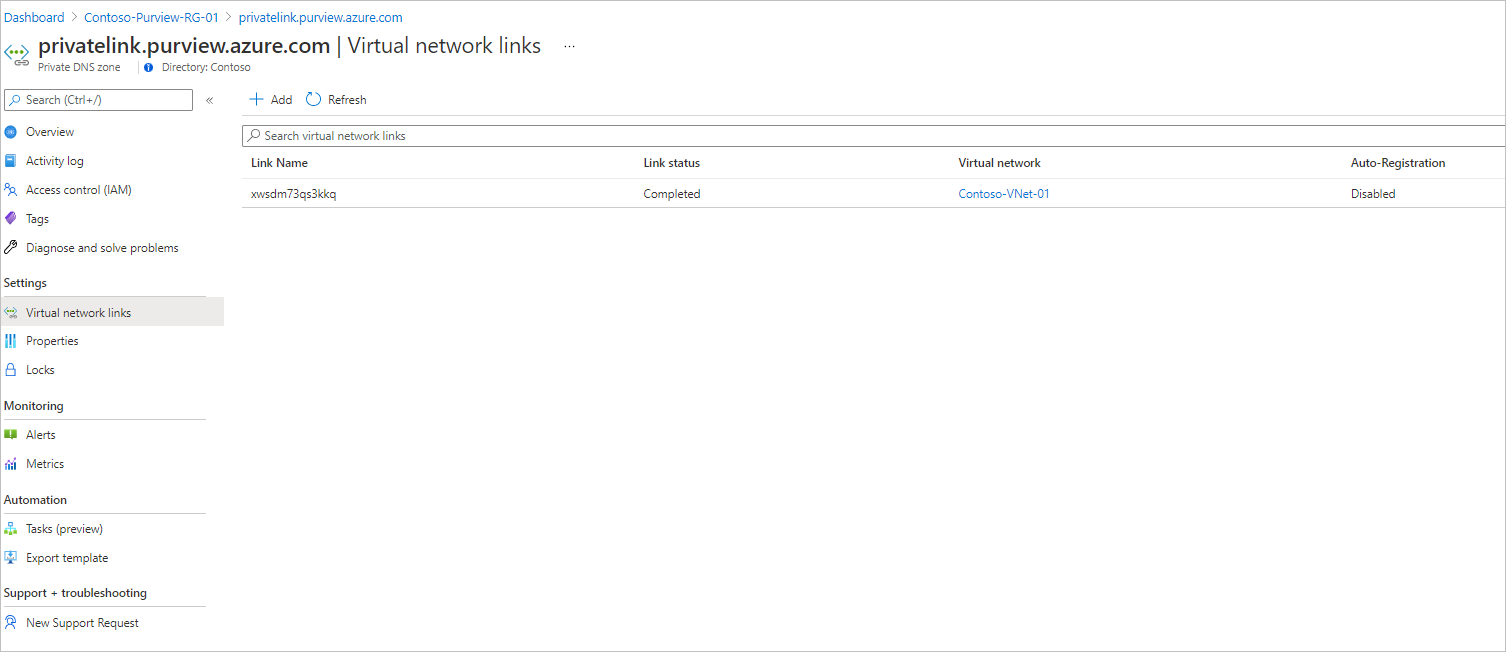

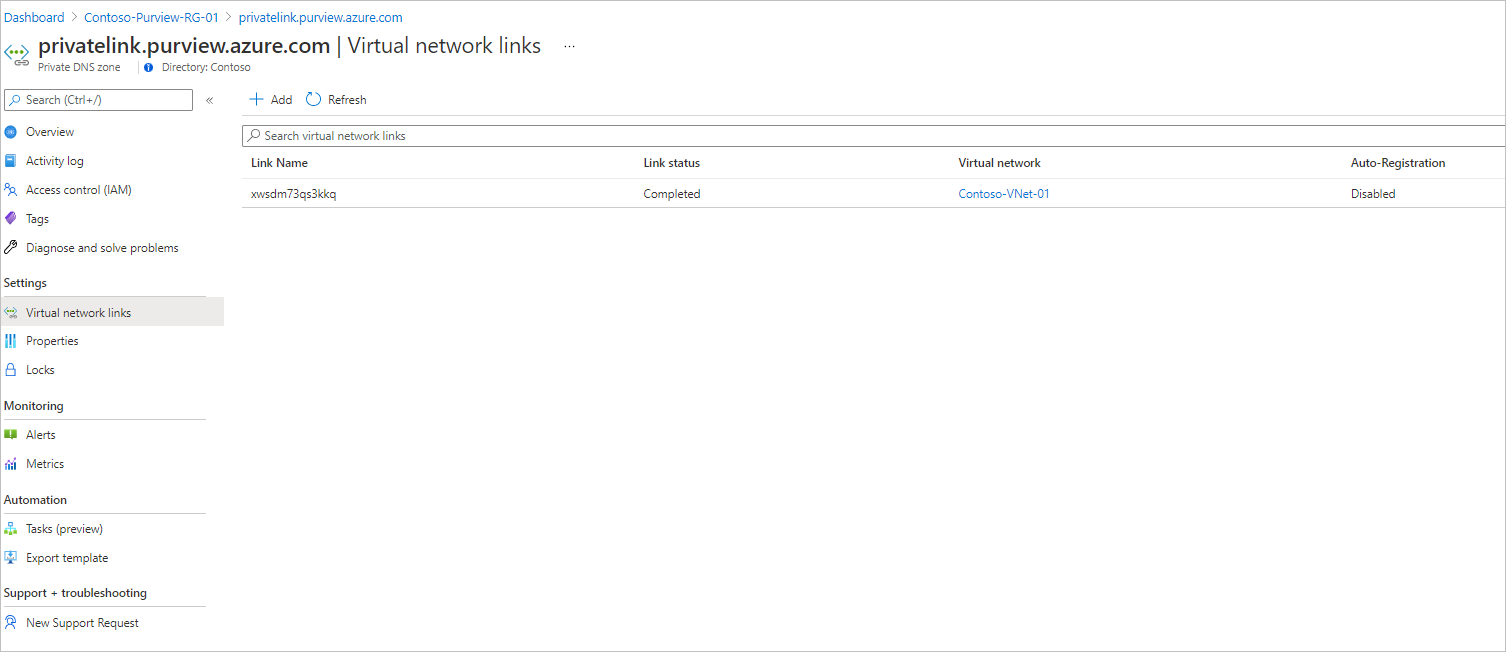

Проверка каналов виртуальной сети в Зонах Частная зона DNS Azure

После завершения развертывания частной конечной точки убедитесь, что во всех соответствующих зонах Azure Частная зона DNS есть канал виртуальной сети Azure, в которой развернута частная конечная точка.

Дополнительные сведения см. в статье Настройка DNS частной конечной точки Azure.

Проверка разрешения внутренних имен

При разрешении URL-адреса конечной точки Microsoft Purview за пределами виртуальной сети с частной конечной точкой он разрешается в общедоступную конечную точку Microsoft Purview. При разрешении из виртуальной сети, где размещена частная конечная точка, URL-адрес конечной точки Microsoft Purview разрешается в IP-адрес частной конечной точки.

Например, если имя учетной записи Microsoft Purview — Contoso-Purview, то при разрешении из-за пределов виртуальной сети, в котором размещена частная конечная точка, это будет:

| Имя | Тип | Значение |

|---|---|---|

Contoso-Purview.purview.azure.com |

CNAME | Contoso-Purview.privatelink.purview.azure.com |

Contoso-Purview.privatelink.purview.azure.com |

CNAME | <Общедоступная конечная точка Microsoft Purview> |

| <Общедоступная конечная точка Microsoft Purview> | A | <Общедоступный IP-адрес Microsoft Purview> |

Web.purview.azure.com |

CNAME | <Общедоступная конечная точка портала управления Microsoft Purview> |

Записи ресурсов DNS для Contoso-Purview при разрешении в виртуальной сети, в котором размещена частная конечная точка, будут следующими:

| Имя | Тип | Значение |

|---|---|---|

Contoso-Purview.purview.azure.com |

CNAME | Contoso-Purview.privatelink.purview.azure.com |

Contoso-Purview.privatelink.purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи Microsoft Purview> |

Web.purview.azure.com |

CNAME | <IP-адрес частной конечной точки портала Microsoft Purview> |

Вариант 2. Использование существующих зон Частная зона DNS Azure

Использование существующих зон Частная зона DNS Azure

Во время развертывания частных конечных точек Microsoft Purview можно выбрать Частная зона DNS интеграции с помощью существующих Частная зона DNS зон Azure. Это распространенный случай для организаций, где частная конечная точка используется для других служб в Azure. В этом случае во время развертывания частных конечных точек необходимо выбрать существующие зоны DNS вместо создания новых.

Этот сценарий также применяется, если ваша организация использует центральную или центральную подписку для всех зон Частная зона DNS Azure.

В следующем списке показаны необходимые зоны Azure DNS и записи A для частных конечных точек Microsoft Purview:

Важно!

Обновите все имена с Contoso-Purviewпомощью иingestioneus2eastusksqkyatlas-12345678-1234-1234-abcd-123456789abc соответствующего имени ресурсов Azure в вашей среде.

-

Contoso-Purview— это имя учетной записи Microsoft Purview. - Вам потребуются только конечные точки, связанные с порталом, который вы используете:

- Классический портал управления Microsoft Purview (https://web.purview.azure.com): поддерживаются частные конечные точки учетной записи, портала и приема .

- Новый портал Microsoft Purview (https://purview.microsoft.com/): поддерживаются частные конечные точки платформы и приема .

- Если ваша учетная запись настроена для уведомлений kafka или была создана до 15 декабря 2022 г.,

atlas-12345678-1234-1234-abcd-123456789abcэто пространство имен Центров событий. - Если учетная запись была создана до 15 декабря 2023 г., используйте

ingestioneus2eastusksqkyимя управляемой учетной записи хранения Microsoft Purview. - Если учетная запись была создана после 15 декабря 2023 г. (или развернута с помощью API версии 2023-05-01-preview), оставьте как

ingestioneus2eastusksqkyесть.

| Частная конечная точка | Частная конечная точка, связанная с | Доступность портала | Зона DNS (существующая) | Запись (пример) |

|---|---|---|---|---|

| Учетная запись | Microsoft Purview | privatelink.purview.azure.com |

Contoso-Purview | |

| Платформа | Microsoft Purview | privatelink.purview-service.microsoft.com |

Contoso-Purview | |

| Портал | Microsoft Purview | privatelink.purviewstudio.azure.com |

Web | |

| Проглатывание | Прием Microsoft Purview — BLOB-объект* | privatelink.blob.core.windows.net |

ingestioneus2eastusksqky | |

| Проглатывание | Прием Microsoft Purview — BLOB-объект* | privatelink.blob.storage.azure.net |

ingestioneus2eastusksqky | |

| Проглатывание | Прием Microsoft Purview — очередь* | privatelink.queue.core.windows.net |

ingestioneus2eastusksqky | |

| Проглатывание | Прием Microsoft Purview — очередь* | privatelink.queue.storage.azure.net |

ingestioneus2eastusksqky | |

| Проглатывание | Центры событий, настроенные в Microsoft Purview** | privatelink.servicebus.windows.net |

atlas-12345678-1234-1234-abcd-123456789abc |

Примечание.

*Если учетная запись была создана до 15 декабря 2023 г., конечная точка развертывается в управляемой учетной записи хранения. Если он был создан после 10 ноября (или развернут с помощью API версии 2023-05-01-preview), он указывает на хранилище приема. **У вашей учетной записи есть связанное пространство имен Центров событий, только если оно настроено для уведомлений kafka или создано до 15 декабря 2022 г.

Дополнительные сведения см. в статье Рабочие нагрузки виртуальной сети без пользовательского DNS-сервера и локальные рабочие нагрузки с использованием DNS-сервера пересылки вконфигурации DNS частной конечной точки Azure.

Проверка связей виртуальной сети в Зонах Частная зона DNS Azure

После завершения развертывания частной конечной точки убедитесь, что во всех соответствующих зонах Azure Частная зона DNS есть канал виртуальной сети Azure, в которой развернута частная конечная точка.

Дополнительные сведения см. в статье Настройка DNS частной конечной точки Azure.

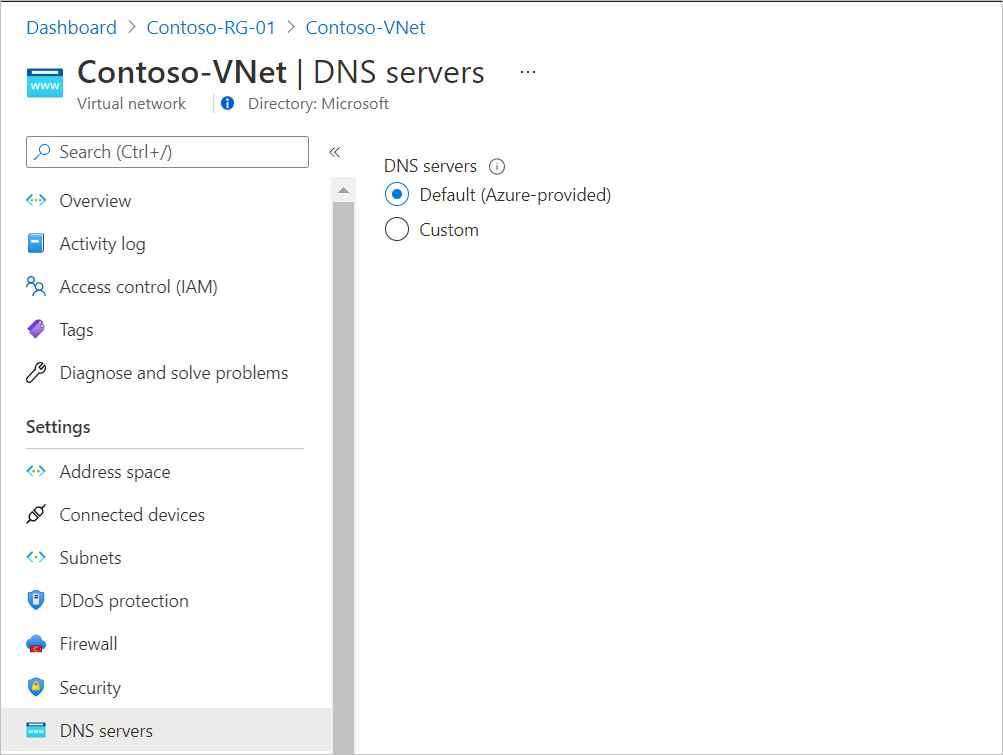

Настройка dns-серверов пересылки, если используется пользовательская служба DNS

Кроме того, необходимо проверить конфигурации DNS в виртуальной сети Azure, где находится виртуальная машина локальной среды выполнения интеграции или компьютер управления.

Если настроено значение По умолчанию, дальнейшие действия на этом шаге не требуются.

Если используется пользовательский DNS-сервер, необходимо добавить соответствующие DNS-серверы пересылки внутри DNS-серверов для следующих зон:

- Purview.azure.com

- purviewstudio.azure.com

- Blob.core.windows.net

- Queue.core.windows.net

- Blob.storage.azure.net

- Queue.storage.azure.net

- Servicebus.windows.net

Проверка разрешения внутренних имен

При разрешении URL-адреса конечной точки Microsoft Purview за пределами виртуальной сети с частной конечной точкой он разрешается в общедоступную конечную точку Microsoft Purview. При разрешении из виртуальной сети, где размещена частная конечная точка, URL-адрес конечной точки Microsoft Purview разрешается в IP-адрес частной конечной точки.

Например, если имя учетной записи Microsoft Purview — Contoso-Purview, то при разрешении из-за пределов виртуальной сети, в котором размещена частная конечная точка, это будет:

| Имя | Тип | Значение |

|---|---|---|

Contoso-Purview.purview.azure.com |

CNAME | Contoso-Purview.privatelink.purview.azure.com |

Contoso-Purview.privatelink.purview.azure.com |

CNAME | <Общедоступная конечная точка Microsoft Purview> |

| <Общедоступная конечная точка Microsoft Purview> | A | <Общедоступный IP-адрес Microsoft Purview> |

Web.purview.azure.com |

CNAME | <Общедоступная конечная точка портала управления Microsoft Purview> |

Записи ресурсов DNS для Contoso-Purview при разрешении в виртуальной сети, в котором размещена частная конечная точка, будут следующими:

| Имя | Тип | Значение |

|---|---|---|

Contoso-Purview.purview.azure.com |

CNAME | Contoso-Purview.privatelink.purview.azure.com |

Contoso-Purview.privatelink.purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи Microsoft Purview> |

Web.purview.azure.com |

CNAME | <IP-адрес частной конечной точки портала Microsoft Purview> |

Вариант 3. Использование собственных DNS-серверов

Если вы не используете DNS-серверы пересылки и вместо этого управляете записями A непосредственно на локальных DNS-серверах для разрешения конечных точек через их частные IP-адреса, может потребоваться создать следующие записи A на DNS-серверах.

Важно!

Обновите все имена с Contoso-Purviewпомощью иingestioneus2eastusksqkyatlas-12345678-1234-1234-abcd-123456789abc соответствующего имени ресурсов Azure в вашей среде.

-

Contoso-Purview— это имя учетной записи Microsoft Purview. - Вам потребуются только конечные точки, связанные с порталом, который вы используете:

- Классический портал управления Microsoft Purview (https://web.purview.azure.com): поддерживаются частные конечные точки учетной записи, портала и приема .

- Новый портал Microsoft Purview (https://purview.microsoft.com/): поддерживаются частные конечные точки платформы и приема .

- Если ваша учетная запись настроена для уведомлений kafka или была создана до 15 декабря 2022 г.,

atlas-12345678-1234-1234-abcd-123456789abcэто пространство имен Центров событий. - Если учетная запись была создана до 15 декабря 2023 г., используйте

ingestioneus2eastusksqkyимя управляемой учетной записи хранения Microsoft Purview. - Если учетная запись была создана после 15 декабря 2023 г. (или развернута с помощью API версии 2023-05-01-preview), оставьте как

ingestioneus2eastusksqkyесть.

| Имя | Тип | Значение | Доступность портала |

|---|---|---|---|

web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

ingestioneus2eastusksqky.blob.core.windows.net, ingestioneus2eastusksqky.blob.storage.azure.net |

A | <IP-адрес частной конечной точки приема больших двоичных объектов Microsoft Purview> | Классические и новые порталы |

ingestioneus2eastusksqky.queue.core.windows.net, ingestioneus2eastusksqky.queue.storage.azure.net |

A | <IP-адрес частной конечной точки приема очереди Microsoft Purview> | Классические и новые порталы |

atlas-12345678-1234-1234-abcd-123456789abc.servicebus.windows.net |

A | <IP-адрес частной конечной точки приема имен Microsoft Purview> | Классические и новые порталы |

Contoso-Purview.Purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи или платформы Microsoft Purview> | Классические и новые порталы |

Contoso-Purview.scan.Purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи или платформы Microsoft Purview> | Классические и новые порталы |

Contoso-Purview.catalog.Purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи или платформы Microsoft Purview> | Классические и новые порталы |

Contoso-Purview.proxy.purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи или платформы Microsoft Purview> | Классические и новые порталы |

Contoso-Purview.guardian.purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи или платформы Microsoft Purview> | Классические и новые порталы |

gateway.purview.azure.com |

A | <IP-адрес частной конечной точки учетной записи или платформы Microsoft Purview> | Классические и новые порталы |

insight.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

manifest.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

cdn.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

hub.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

catalog.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

cseo.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

datascan.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

datashare.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

datasource.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

policy.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

sensitivity.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

web.privatelink.purviewstudio.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

workflow.prod.ext.web.purview.azure.com |

A | <IP-адрес частной конечной точки портала Microsoft Purview> | Классический портал |

Проверка разрешения имен и подключения теста DNS

Если вы используете Зоны Частная зона DNS Azure, убедитесь, что в подписке Azure созданы следующие зоны DNS и соответствующие записи A:

Частная конечная точка Частная конечная точка, связанная с Доступность портала Зона DNS (существующая) Запись (пример) Учетная запись Microsoft Purview Классический портал privatelink.purview.azure.comContoso-Purview Платформа Microsoft Purview Новый портал privatelink.purview-service.microsoft.comContoso-Purview Портал Microsoft Purview Классический портал privatelink.purviewstudio.azure.comWeb Проглатывание Прием Microsoft Purview — BLOB-объект* Классические и новые порталы privatelink.blob.core.windows.net,privatelink.blob.storage.azure.netingestioneus2eastusksqky Проглатывание Прием Microsoft Purview — очередь* Классические и новые порталы privatelink.queue.core.windows.net,privatelink.queue.storage.azure.netingestioneus2eastusksqky Проглатывание Центры событий** Классические и новые порталы privatelink.servicebus.windows.netatlas-12345678-1234-1234-abcd-123456789abc Примечание.

*Если учетная запись была создана до 15 декабря 2023 г., конечная точка развертывается в управляемой учетной записи хранения. Если он был создан после 10 ноября (или развернут с помощью API версии 2023-05-01-preview), он указывает на хранилище приема. **У вашей учетной записи есть связанное пространство имен Центров событий, только если оно настроено для уведомлений kafka или создано до 15 декабря 2022 г.

Создайте каналы виртуальной сети в зонах azure Частная зона DNS для виртуальных сетей Azure, чтобы разрешить внутреннее разрешение имен.

С компьютера управления и локальной виртуальной машины среды выполнения интеграции проверьте разрешение имен и сетевое подключение к учетной записи Microsoft Purview с помощью таких средств, как Nslookup.exe и PowerShell.

Чтобы проверить разрешение имен, необходимо разрешить следующие полные доменные имена с помощью частных IP-адресов: (Вместо Contoso-Purview, ingestioneus2eastusksqky или atlas-12345678-1234-1234-abcd-123456789abc используйте имя узла, связанное с именем учетной записи purview и управляемыми или настроенными именами ресурсов).

Contoso-Purview.purview.azure.comweb.purview.azure.comingestioneus2eastusksqky.blob.core.windows.netingestioneus2eastusksqky.queue.core.windows.netatlas-12345678-1234-1234-abcd-123456789abc.servicebus.windows.net

Чтобы проверить сетевое подключение, на виртуальной машине локальной среды выполнения интеграции можно запустить консоль PowerShell и проверить подключение с помощью Test-NetConnection.

Необходимо разрешить каждую конечную точку с помощью частной конечной точки и получить значение TcpTestSucceededed с значением True. (Вместо Contoso-Purview, ingestioneus2eastusksqky или atlas-12345678-1234-1234-abcd-123456789abc используйте имя узла, связанное с именем учетной записи purview и управляемыми или настроенными именами ресурсов)

Test-NetConnection -ComputerName Contoso-Purview.purview.azure.com -port 443Test-NetConnection -ComputerName web.purview.azure.com -port 443Test-NetConnection -ComputerName ingestioneus2eastusksqky.blob.core.windows.net -port 443Test-NetConnection -ComputerName ingestioneus2eastusksqky.queue.core.windows.net -port 443Test-NetConnection -ComputerName atlas-12345678-1234-1234-abcd-123456789abc.servicebus.windows.net -port 443

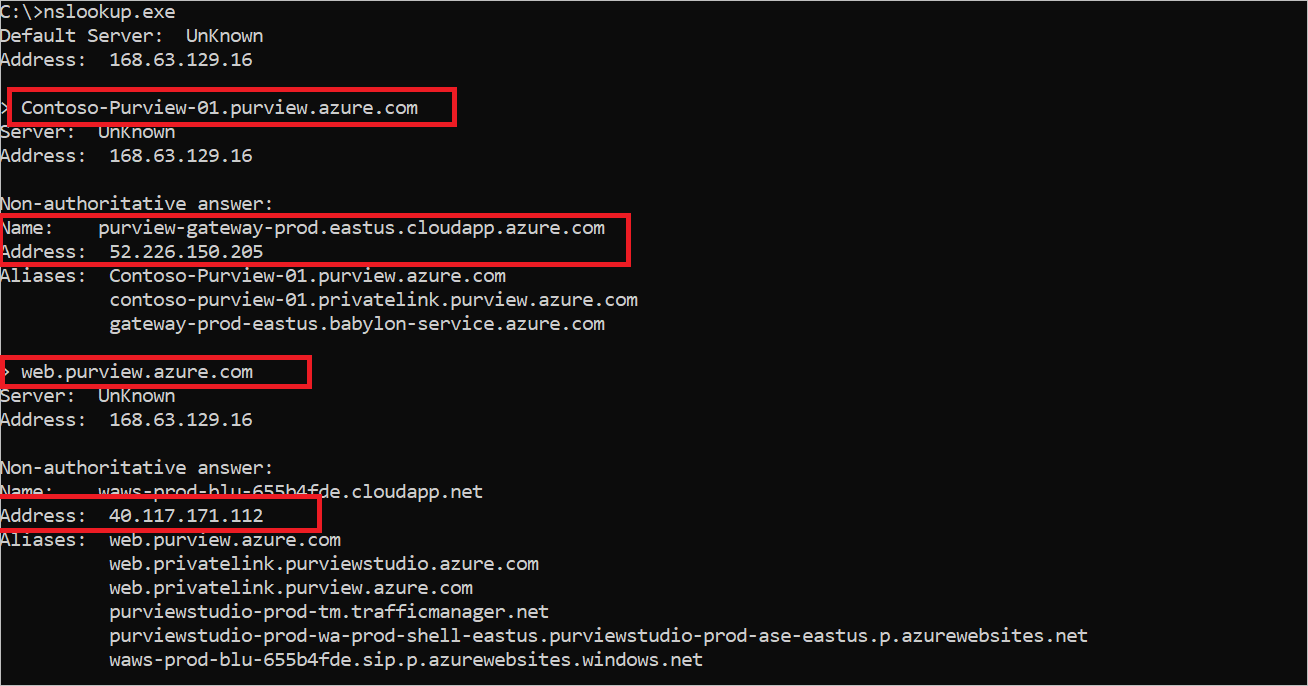

В следующем примере показано разрешение DNS-имен Microsoft Purview за пределами виртуальной сети или в том случае, если частная конечная точка Azure не настроена.

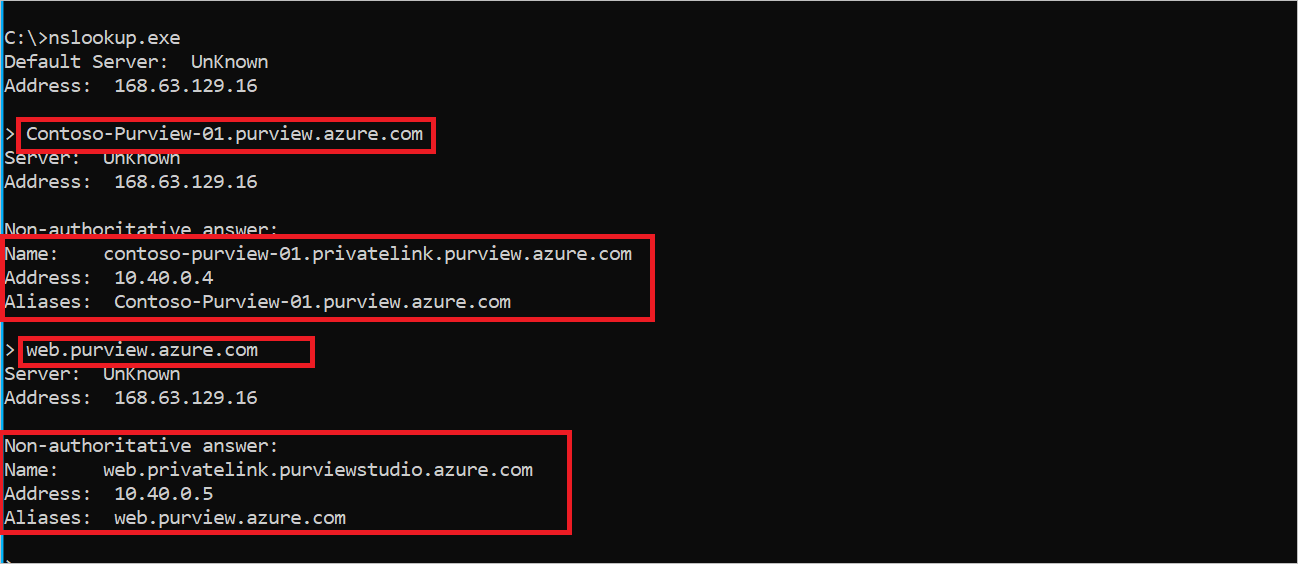

В следующем примере показано разрешение DNS-имен Microsoft Purview из виртуальной сети.

Примечание.

Значения на этих изображениях являются примерами. Используйте сведения, приведенные в этой статье, чтобы правильно настроить зоны DNS.