Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Purview предоставляет интегрированные решения и функции, которые дополняют друг друга. Для новых администраторов Microsoft Purview может быть сложно знать, с чего начать. Но даже существующие администраторы могут быть не знакомы с тем, как некоторые функции Microsoft Purview могут повысить безопасность данных.

Чтобы удовлетворить потребность в более коротких, практических и предписывающих руководствах, группа разработчиков продуктов выпускает новую серию: Модели развертывания Microsoft Purview. Модели развертывания основаны на сценариях и включают в себя комплексное пошаговое руководство по началу развертывания.

Аудитория

ИТ-специалисты, специалисты по безопасности и сотрудники по обеспечению соответствия требованиям, которые отвечают за развертывание Microsoft Purview и управление ими в своей организации. Они предоставляют не подробное техническое руководство, а общий обзор процесса развертывания для конфигурации, которая соответствует конкретным бизнес-требованиям. Если вы не знакомы с технологиями, понятиями и планированием, развертыванием и администрированием Microsoft Purview, см. статью Сведения о Microsoft Purview.

Модели развертывания поступают от наших инженеров. Они основаны на проверенных развертываниях с организациями. Цель моделей развертывания — позволить организациям ускорить защиту содержимого и ускорить развертывание.

Защита по умолчанию с помощью Microsoft Purview

Используйте эту модель развертывания, чтобы быстро реализовать безопасную по умолчанию конфигурацию с помощью Защита информации Microsoft Purview, защиты от потери данных и управления внутренними рисками.

- Введение

- Шаг 1. Начало работы с метками по умолчанию

- Шаг 2. Адрес файлов с наибольшей конфиденциальности

- Шаг 3. Расширение защиты для всего хранилища данных Microsoft 365

- Шаг 4. Эксплуатация, развертывание и ретроактивные действия

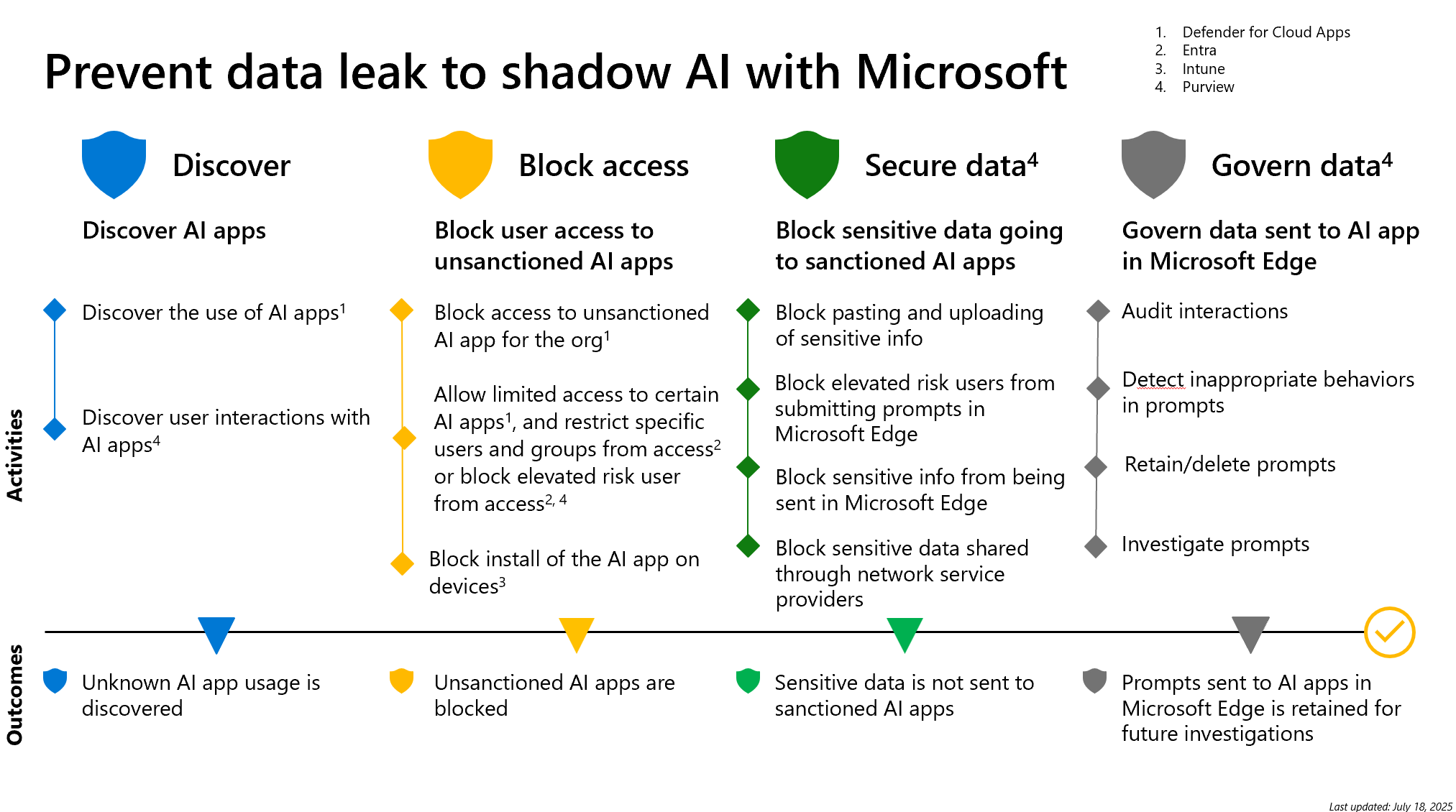

Предотвращение утечки данных в теневой ИИ

Используйте эту модель развертывания, чтобы помочь вашей организации выявлять и предотвращать утечки данных в теневой ИИ с помощью Microsoft Purview, Microsoft Defender for Cloud Apps, Microsoft Entra и Microsoft Intune.

- Введение

- Шаг 1. Обнаружение приложений ИИ

- Шаг 2. Блокировка доступа к несанкционированным приложениям ИИ

- Шаг 3. Блокировка конфиденциальных данных, передаваемых в санкционированные приложения ИИ

- Шаг 4. Управление данными, отправленными в приложения ИИ

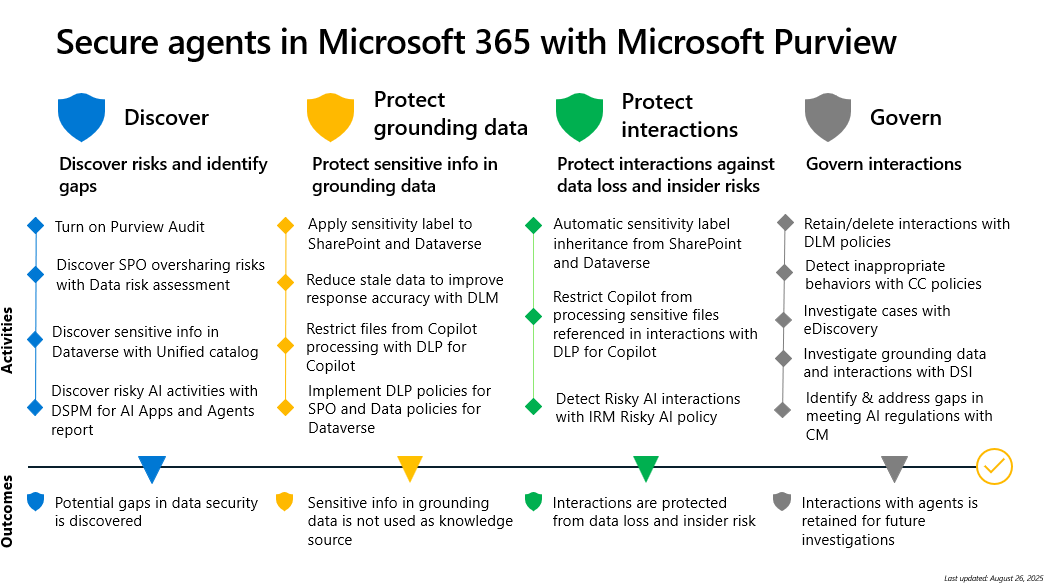

Защита агентов Microsoft 365 Copilot и управление ими

Используйте эту модель развертывания для агентов Microsoft 365 Copilot путем защиты данных заземления и взаимодействия с Microsoft Purview.

- Введение

- Шаг 1. Обнаружение рисков и выявление пробелов

- Шаг 2. Защита конфиденциальной информации в данных заземления

- Шаг 3. Защита взаимодействий

- Шаг 4. Управление взаимодействиями

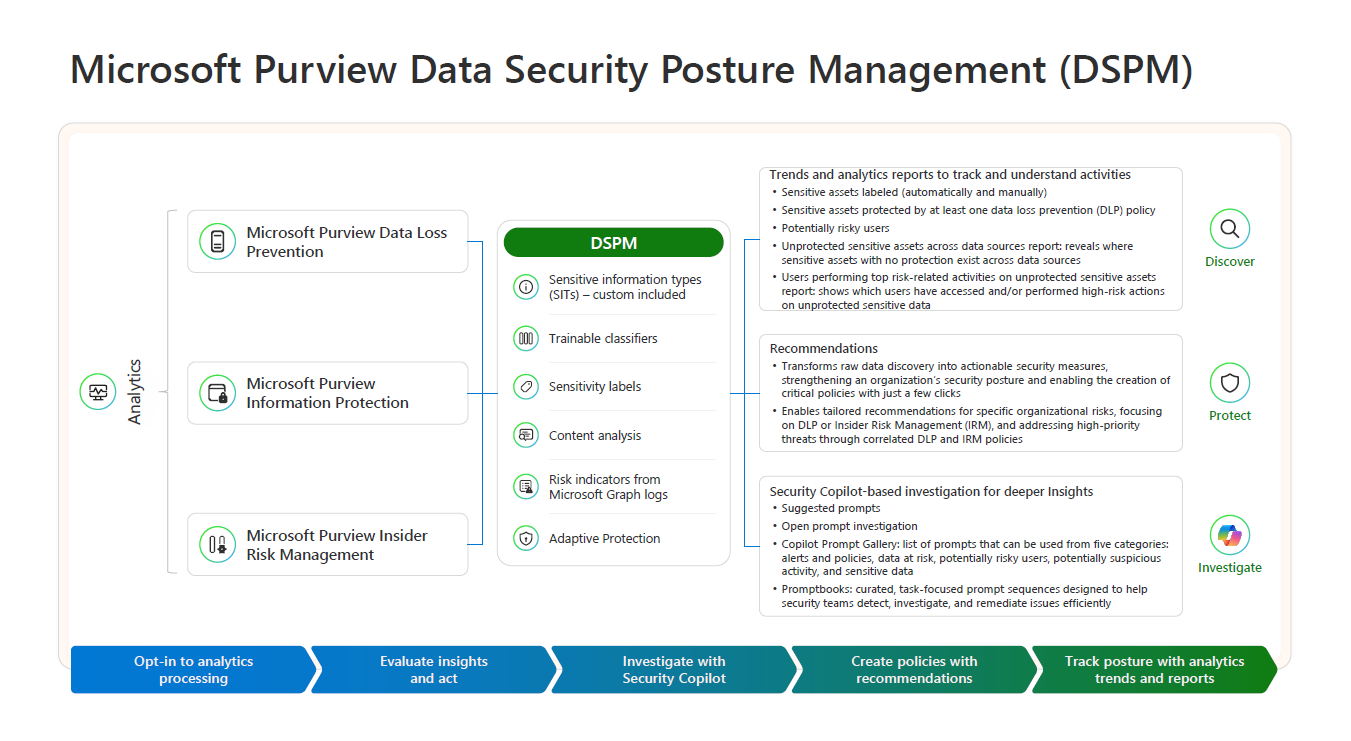

Развертывание и использование Управление состоянием безопасности данных

Используйте эту модель развертывания для подготовки к развертыванию Управление состоянием безопасности данных (DSPM) с пошаговыми инструкциями.

- Введение

- Шаг 1. Создание базовых элементов

- Шаг 2. Настройка доступа и аналитики

- Шаг 3. Общие сведения о ландшафте данных и рисках

- Шаг 4. Принятие мер и исследование с помощью Security Copilot

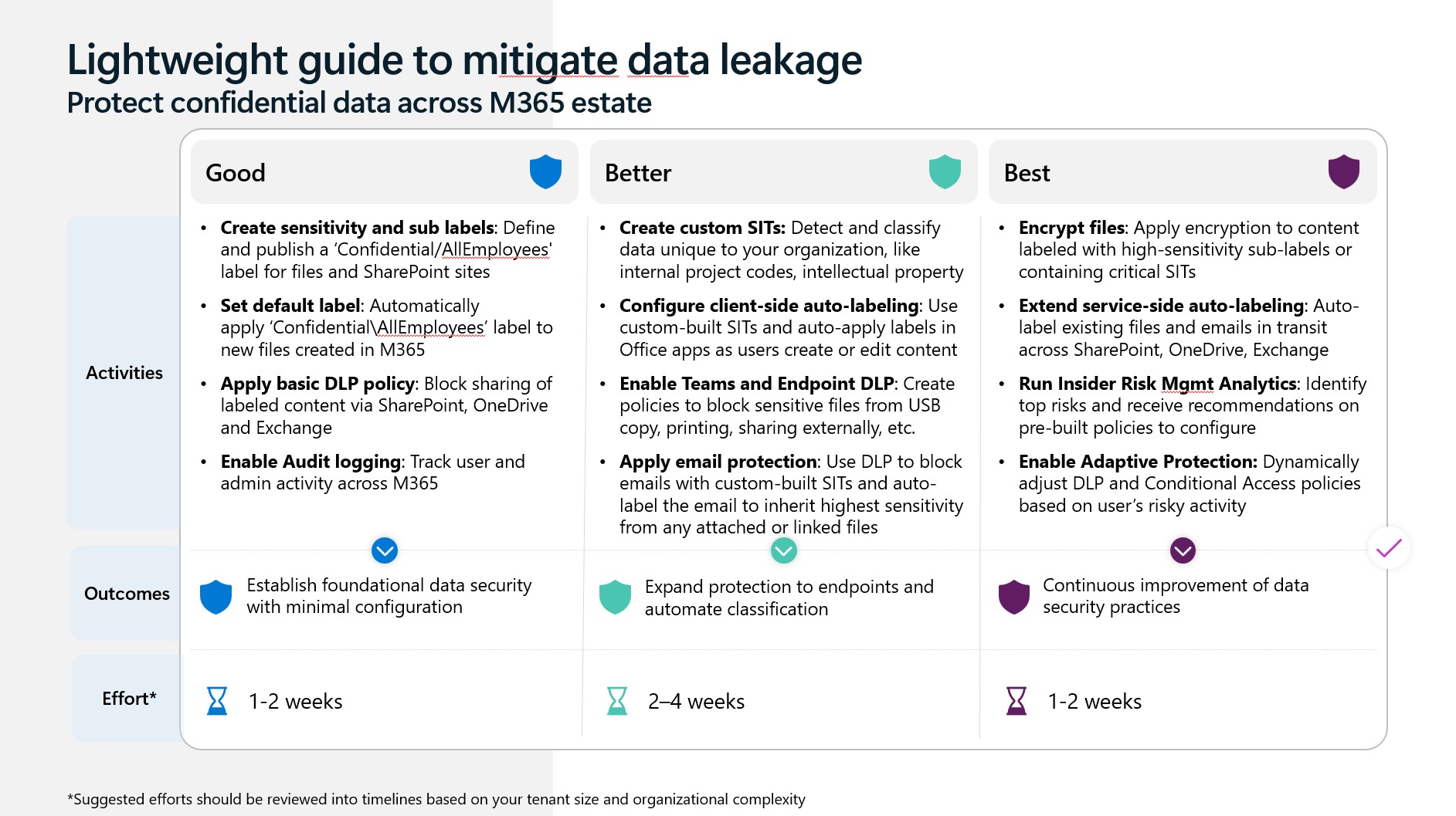

Упрощенное руководство по устранению утечки данных

Используйте эту модель развертывания, чтобы включить основные возможности безопасности данных с минимальной конфигурацией, сосредоточившись на важных шагах для быстрого начала работы.

- Введение

- Шаг 1. Создание базовой безопасности данных

- Шаг 2. Расширение защиты для конечных точек

- Шаг 3. Непрерывное совершенствование

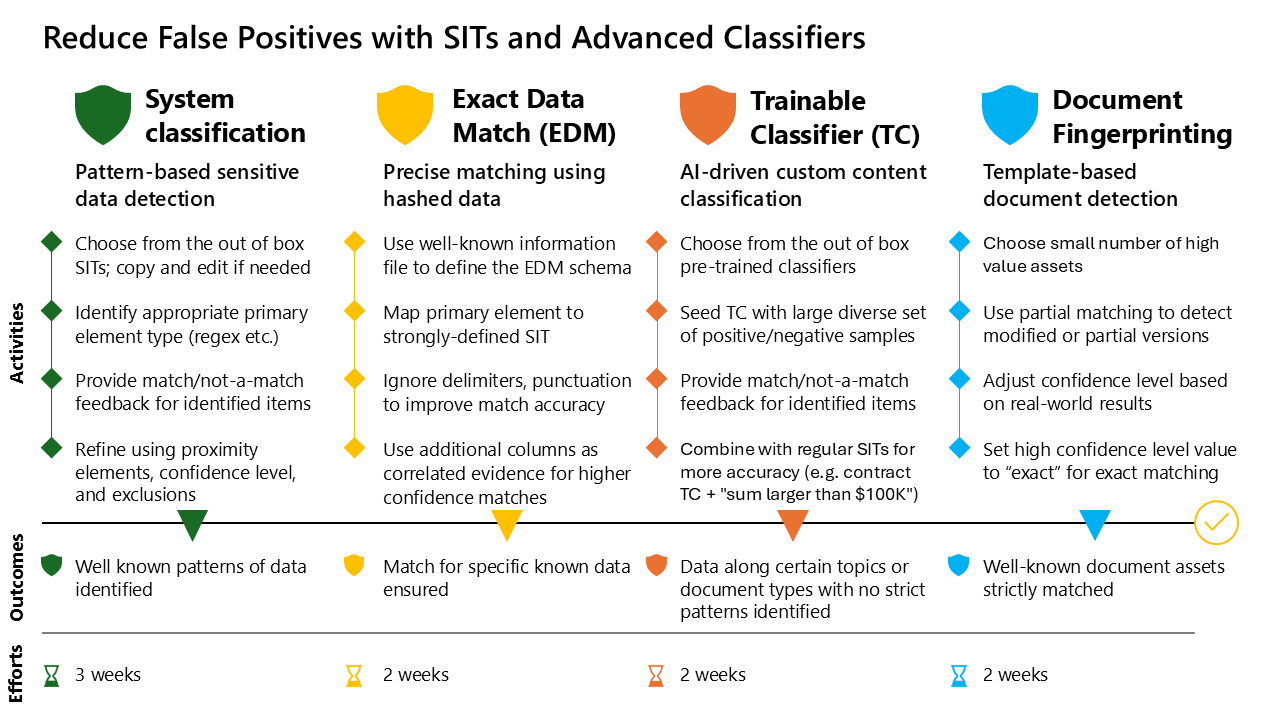

Уменьшение ложноположительных результатов с помощью SIT и расширенных классификаторов

Используйте эту модель развертывания, чтобы свести к минимуму ложные срабатывания, эффективно используя возможности классификации Microsoft Purview.