Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Программы-вымогатели, управляемые человеком, продолжают занимать позиции среди самых влиятельных тенденций кибератак в мировом масштабе и являются значительной угрозой, с которой многие организации сталкивались в последние несколько лет. Эти атаки используют преимущества неправильной настройки сети и процветают на слабой внутренней безопасности организации. Хотя эти атаки представляют собой четкую и присутствующих опасность для организаций и их ИТ-инфраструктуры и данных, они являются предотвратимым бедствием.

Группа реагирования на инциденты Майкрософт (ранее DART/CRSP) отвечает на компрометации безопасности, чтобы помочь клиентам стать киберустойчивыми. Служба реагирования на инциденты Майкрософт предоставляет оперативное реагирование на инциденты и дистанционные упреждающие расследования. Реагирование на инциденты Майкрософт использует стратегические партнерские отношения Майкрософт с организациями безопасности по всему миру и внутренними группами продуктов Майкрософт для обеспечения наиболее полного и тщательного расследования.

В этой статье описывается, как Microsoft Incident Response расследовал недавний инцидент программы-шантажистов с подробными сведениями о тактике атаки и механизмах обнаружения.

Дополнительные сведения см. в части 1 и части 2 руководства Майкрософт по реагированию на инциденты по борьбе с программами-вымогателями, управляемыми человеком.

Атака

Microsoft Incident Response использует средства реагирования на инциденты и тактику для выявления поведения субъектов угроз для программ-шантажистов, управляемых человеком. Общедоступная информация о событиях программ-выкупщиков сосредоточена на конечном влиянии, но редко выделяет подробности операции о том, как атакующие смогли незаметно повысить уровень доступа, чтобы обнаружить, монетизировать и использовать с целью вымогательства.

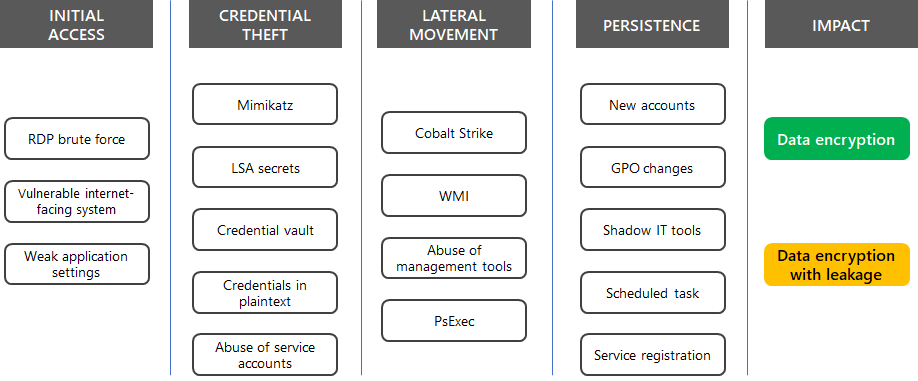

Ниже приведены некоторые распространенные методы, которые злоумышленники используют для атак вымогательских программ на основе тактики MITRE ATT&CK.

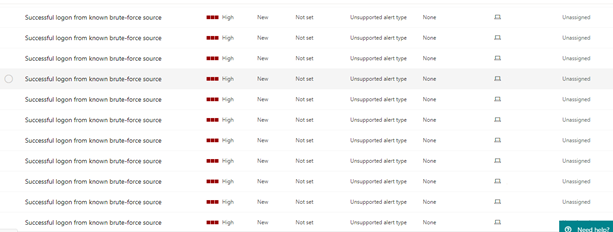

Команда по реагированию на инциденты Microsoft использовала Microsoft Defender for Endpoint для отслеживания злоумышленника в среде, создания отчетной истории об инциденте, а затем ликвидировала угрозу и провела устранение последствий. После развертывания Defender для конечных точек начал обнаруживать успешные входы из атаки методом подбора. Когда ответ на инциденты Майкрософт обнаружил это, они проверили данные безопасности и обнаружили несколько уязвимых устройств, подключенных к Интернету, с помощью протокола Remote Desktop (RDP).

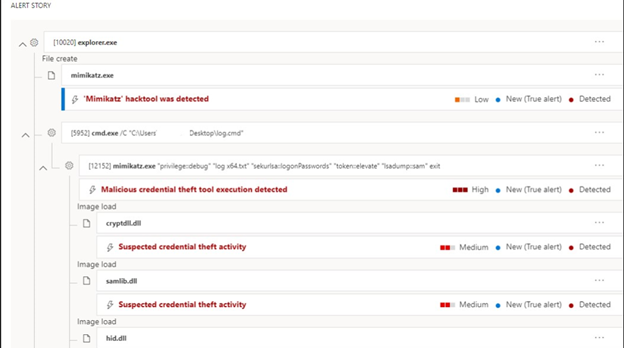

После получения первоначального доступа злоумышленник использовал инструмент для сбора учетных данных Mimikatz, чтобы выгрузить хэши паролей, сканировал на наличие учетных данных, хранящихся в открытом виде, создал бекдоры с помощью манипуляции с функцией Sticky Keys и осуществил перемещение внутри сети через сеансы удаленного рабочего стола.

В этом примере приведен выделенный путь, который злоумышленник взял.

В следующих разделах описываются дополнительные сведения на основе тактик MITRE ATT&CK и приводятся примеры того, как действия участников угроз были обнаружены с помощью портала Microsoft Defender.

Начальный доступ

Кампании по вымогательскому ПО используют известные уязвимости для их первоначального проникновения, обычно прибегая к фишинговым электронным письмам или слабым местам в защите периметра, таким как устройства со включённой службой удаленного рабочего стола, подключённые к Интернету.

Для этого инцидента Microsoft Incident Response удалось найти устройство с TCP-портом 3389 для RDP, доступное в Интернете. Это позволило злоумышленникам выполнить атаку методом подбора паролей и получить первоначальный доступ.

Защитник для конечной точки использовал интеллект угроз, чтобы определить, что были многочисленные входы из известных источников брутфорса, и отобразил их в портале Microsoft Defender. Вот пример.

Разведка

После успешного начального доступа началось перечисление среды и обнаружение устройств. Эти действия позволили субъектам угроз определить сведения о внутренней сети организации и целевых критически важных системах, таких как контроллеры домена, серверы резервного копирования, базы данных и облачные ресурсы. После перечисления и обнаружения устройств субъекты угроз выполнили аналогичные действия для выявления уязвимых учетных записей пользователей, групп, разрешений и программного обеспечения.

Субъект угроз использовал расширенный сканер IP-адресов, средство сканирования IP-адресов, чтобы перечислить IP-адреса, используемые в среде, и выполнить последующее сканирование портов. Субъект угроз отсканировал открытые порты, чтобы обнаружить устройства, которые были доступны с первоначально скомпрометированного устройства.

Это действие было обнаружено в Защитнике для конечных точек и использовалось в качестве индикатора компрометации (IoC) для дальнейшего расследования. Вот пример.

Кража учетных данных

После того как субъекты угроз получили первоначальный доступ, они выполнили сбор учетных данных с помощью средства извлечения паролей Mimikatz и путем поиска файлов, содержащих "пароль" в первоначально скомпрометированных системах. Эти действия позволили субъектам угроз получить доступ к дополнительным системам с законными учетными данными. Во многих ситуациях субъекты угроз используют эти учетные записи для создания дополнительных учетных записей для поддержания сохраняемости после выявления и исправления исходных скомпрометированных учетных записей.

Ниже приведен пример обнаруженного использования Mimikatz на портале Microsoft Defender.

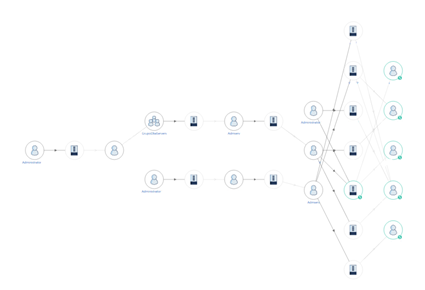

Боковое движение

Перемещение между конечными точками может отличаться между различными организациями, но субъекты угроз обычно используют различные разновидности программного обеспечения удаленного управления, которое уже существует на устройстве. Используя методы удаленного доступа, которые ИТ-отдел обычно использует в своей повседневной деятельности, субъекты угроз могут летать под радаром в течение длительного периода времени.

Ответ на инциденты Майкрософт использовал Microsoft Defender for Identity для построения маршрута, который злоумышленник использовал между устройствами, отображая учетные записи, которые были использованы и к которым был получен доступ. Вот пример.

Обход обороны

Чтобы избежать обнаружения, субъекты угроз использовали методы уклонения от обороны, чтобы избежать идентификации и достижения своих целей на протяжении всего цикла атаки. Эти методы включают отключение или изменение вредоносных продуктов, удаление или отключение продуктов или функций безопасности, изменение правил брандмауэра и использование методов маскирования для скрытия артефактов вторжения из продуктов и служб безопасности.

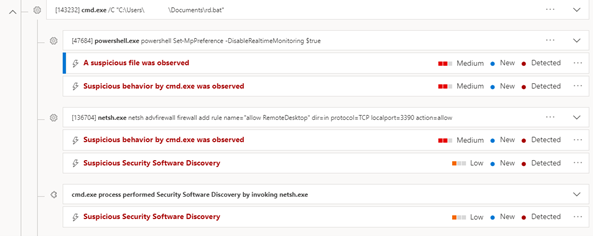

Субъект угроз для этого инцидента использовал PowerShell для отключения защиты в режиме реального времени для Microsoft Defender на Windows 11 и Windows 10 устройствах и локальных сетевых средствах для открытия TCP-порта 3389 и разрешения подключений RDP. Эти изменения снизили вероятность обнаружения в среде, так как они изменили системные службы, которые обнаруживают и предупреждают о вредоносных действиях.

Однако Microsoft Defender для конечных точек не может быть отключен на локальном устройстве и смог обнаружить это действие. Вот пример.

Упорство

Методы сохраняемости включают действия субъектов угроз для поддержания согласованного доступа к системам после того, как сотрудники службы безопасности предпринимают усилия для восстановления контроля над скомпрометированных систем.

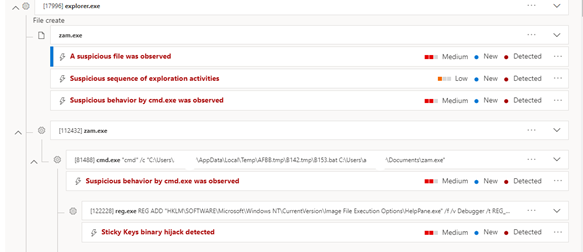

Субъекты угроз для этого инцидента использовали злоупотребление функцией 'залипание клавиш', так как это позволяет удаленно выполнять двоичный файл внутри операционной системы Windows без проверки подлинности. Затем они использовали эту возможность для запуска командной строки и выполнения дальнейших атак.

Ниже приведен пример обнаружения взлома липких ключей на портале Microsoft Defender.

Воздействие

Субъекты угроз обычно шифруют файлы с помощью приложений или функций, которые уже существуют в среде. Использование PsExec, групповой политики и управления конфигурацией конечных точек Майкрософт — это методы развертывания, позволяющие субъекту быстро добраться до конечных точек и систем без нарушения обычных операций.

Субъект угроз для этого инцидента использовал PsExec для удаленного запуска интерактивного сценария PowerShell из различных удаленных ресурсов. Этот метод атаки рандомизирует точки распространения и усложняет меры по борьбе с угрозой на заключительном этапе атаки программ-вымогателей.

Запуск программ-вымогателей

Выполнение вымогательского ПО является одним из основных методов, которые злоумышленник использует для монетизации атаки. Независимо от методологии выполнения, различные платформы программ-шантажистов, как правило, имеют общий шаблон поведения после развертывания:

- Скрытие действий субъекта угроз

- Обеспечение устойчивости

- Отключение восстановления ошибок Windows и автоматическое восстановление

- Остановка списка служб

- Завершение списка процессов

- Удаление теневых копий и резервных копий

- Шифрование файлов, потенциально указывающее пользовательские исключения

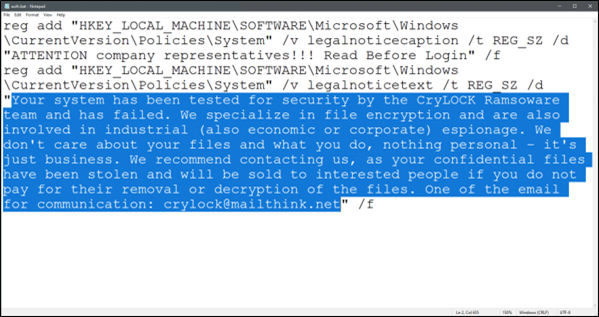

- Создайте записку о вымогательском ПО

Пример записки от программы-вымогателя.

Дополнительные ресурсы программ-вымогателей

Ключевые сведения от Корпорации Майкрософт:

- Растущая угроза вымогательских программ, публикация в блоге Microsoft On the Issues 20 июля 2021 г.

- Вымогательское ПО, управляемое человеком

- Быстрая защита от программ-шантажистов и вымогательства

- Отчет Майкрософт о цифровой защите за 2021 г. (см. стр. 10–19)

- Ransomware: распространенная и продолжающаяся угроза отчет об аналитике угроз на портале Microsoft Defender

- Подход Microsoft к реагированию на инциденты с программами-вымогателями и передовые практики

Microsoft 365:

- Развертывание защиты от программ-вымогателей для клиента Microsoft 365

- Максимальная защита от программ-вымогателей с использованием Azure и Microsoft 365

- Восстановление после атаки программами-вымогателями

- Защита от вредоносных программ и программ-шантажистов

- Защитите ваш компьютер с Windows 10 от программ-вымогателей

- Обработка вымогательского ПО в SharePoint Online

- Отчеты аналитики угроз для программ-шантажистов на портале Microsoft Defender

Microsoft Defender XDR:

Microsoft Defender для облачных приложений:

Microsoft Azure:

- Azure защиты от атак вымогательского ПО

- Максимальная защита от программ-вымогателей с использованием Azure и Microsoft 365

- План резервного копирования и восстановления для защиты от программ-шантажистов

- Помогите защититься от программ-вымогателей с помощью Microsoft Azure Backup (26-минутное видео)

- Восстановление после системной компрометации идентичности

- Усовершенствованное многоэтапное обнаружение атак в Microsoft Sentinel

- обнаружение Fusion для программ-шантажистов в Microsoft Sentinel

Записи блога группы безопасности Майкрософт:

Три шага для предотвращения атак программ-шантажистов и восстановления после них (сентябрь 2021 г.)

Руководство по борьбе с программ-шантажистов, управляемых человеком: часть 1 (сентябрь 2021 г.)

Основные этапы того, как команда реагирования на инциденты Microsoft проводит расследования инцидентов, связанных с вымогательским ПО.

Руководство по борьбе с программ-шантажистов, управляемых человеком: часть 2 (сентябрь 2021 г.)

Рекомендации и лучшие практики.

-

См. раздел Программы-шантажисты.

Атаки программ-шантажистов, управляемые человеком: предотвратимая катастрофа (март 2020 г.)

Включает анализ цепочки атак реальных атак.

Ответ программы-шантажистов— платить или не платить? (декабрь 2019 г.)

Norsk Hydro прозрачно отреагировала на атаку с использованием вымогательского ПО (декабрь 2019 г.)