Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

![]()

Приложения — это основные средства повышения производительности для сотрудников. На современном рабочем месте внедрение облачного программного обеспечения как услуги (SaaS) создало новые задачи для ИТ-отделов. Недостаток видимости приложений и контроля над ними, способ взаимодействия пользователей с ними, а также данные, предоставляемые ими, создают риски безопасности и соответствия.

Решения на основе модели "Никому не доверяй" для приложений позволяют обеспечить видимость данных об использовании приложений и аналитических данных и контроль над ними, чтобы выявлять угрозы кибератак в облачных приложениях и службах и противодействовать им.

Это руководство предназначено для поставщиков программного обеспечения и технологических партнеров, желающих улучшить свои решения по обеспечению безопасности приложений за счет интеграции с продуктами Майкрософт.

Интеграция нулевого доверия с руководством по приложениям

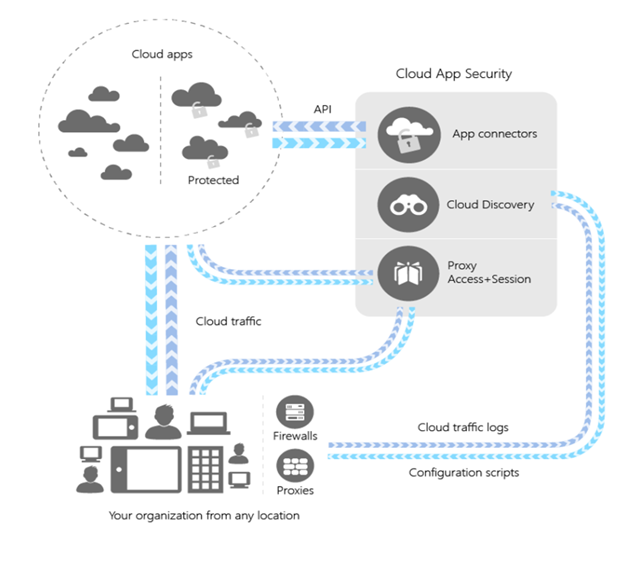

Это руководство по интеграции содержит инструкции по интеграции с Microsoft Defender для облака Apps). Defender для облака Приложения — это брокер безопасности доступа к облаку (CASB), который работает в нескольких облаках. Она обеспечивает широкий уровень видимости, контроль над перемещением данных и сложной аналитикой для выявления и борьбы с киберугрозами во всех облачных службах.

Microsoft Defender для облачных приложений

Независимые поставщики программного обеспечения (НЕЗАВИСИМЫе поставщики программного обеспечения) могут интегрироваться с Defender для облака Приложениями, чтобы помочь организациям обнаруживать рискованное использование или потенциальное проникновение и защищать их от рисков, связанных с использованием теневых приложений.

API приложений Defender для облака предоставляет программный доступ к приложениям Defender для облака через конечные точки REST API. Поставщики программного обеспечения могут использовать API для выполнения операций чтения и обновления данных и объектов Defender для облака Приложения в масштабе. Например:

- отправка файлов журнала для Cloud Discovery;

- создание скриптов блокировки;

- вывод списка действий и оповещений;

- закрытие и разрешение оповещений.

Это позволяет независимым поставщикам программного обеспечения:

- использовать Cloud Discovery для сопоставления и определения облачной среды и облачных приложений, которые использует ваша организация;

- применять или отменять санкции для приложений в облаке;

- легко использовать простые в развертывании соединители приложений, использующие API поставщиков, для детального мониторинга и контроля приложений, к которым вы подключаетесь;

- использовать защиту на основе функции "Управление условным доступом к приложениям", обеспечивая возможность отслеживания и контроля доступа и действий, которые выполняются в ваших облачных приложениях.

Чтобы приступить к работе, проверка введение в REST API приложений Defender для облака.

Интеграция с теневыми ИТ-партнерами

Решения безопасных веб-шлюзов (SWG) и конечных брандмауэров (EFW) могут интегрироваться с приложениями Defender для облака для предоставления клиентам комплексной оценки рисков обнаружения, соответствия требованиям и безопасности обнаруженных приложений и интегрированных контроль доступа для неуправляемых приложений.

Интеграция основана на следующих принципах:

- Без развертывания: поставщик будет передавать журналы трафика непосредственно в Defender для облака Приложения, чтобы избежать развертывания и обслуживания агента.

- Обогащение журналов и корреляция приложений: журналы трафика будут обогащены в каталоге приложений Defender для облака для сопоставления каждой записи журнала с известным приложением (связанным с профилем риска).

- Defender для облака Аналитика приложений и отчеты: Defender для облака Приложения будут анализировать и обрабатывать данные для предоставления обзорного теневой ИТ-отчета

- Управление доступом на основе рисков: Defender для облака приложения будут синхронизироваться с поставщиком подписей приложения, которые будут заблокированы, чтобы разрешить клиенту управление приложениями на основе рисков в Defender для облака приложениях, которые применяются согласованным механизмом управления доступом поставщика.

Перед началом разработки интеграции рекомендуется выполнить следующие действия:

- Создайте клиент пробной версии Defender для облака Apps с помощью этой ссылки.

- Отправьте пример журнала трафика с помощью функции отправки вручную.

- Кроме того, можно использовать отправку на основе API. Подробные инструкции см. в документации по пробным учетным данным и Cloud Discovery API.

- Создайте токен API.

- Отправка журнала состоит из трех этапов:

- Создайте скрипт блокировки (т. е. извлеките сведения о несанкционированных приложениях).

При отправке журнала выберите один из следующих вариантов средства синтаксического анализа:

- Если вы используете журнал в стандартном формате CEF, W3C или LEEF, выберите этот формат в раскрывающемся списке существующих форматов журналов.

- В противном случае настройте пользовательское средство синтаксического анализа журналов.