Настройка параметров UEFI для док-станций Surface

ИТ-администраторы могут защищать порты док-станции Surface 2 или Док-станции Surface Thunderbolt 4 и управлять ими, настроив параметры UEFI в пакете конфигурации установщика Windows (.msi файле), развернутом на совместимых устройствах Surface в корпоративной среде.

Поддерживаемые устройства

Управление док-станцией Surface Dock 2 или Док-станцией Surface Thunderbolt 4 с помощью SEMM доступно для док-станций, подключенных к Surface Laptop Studio (все поколения), Surface Laptop (7th Edition), Surface Laptop 6, Surface Laptop 5, Surface Laptop 4, Surface Laptop 3, Surface Laptop Go (все поколения), Surface Pro (11th Edition), Surface Pro 10, Surface Pro 9, Surface Pro 9 с 5G, Surface Pro 8, Surface Pro 7+, Surface Pro 7, Surface Pro X и Surface Book 3.

Совет

Эти совместимые устройства Surface обычно называют хост-устройствами. Пакет применяется к хост-устройствам в зависимости от того, является ли хост-устройство прошедшим проверку подлинности или не прошел проверку подлинности. Настроенные параметры находятся на уровне UEFI на хост-устройствах, что позволяет ИТ-администраторам управлять совместимыми док-станциями Surface, как и любыми другими встроенными периферийными устройствами, такими как камера.

Настройка и развертывание параметров UEFI для док-станций Surface

В этом разделе содержатся пошаговые инструкции по выполнению следующих задач:

- Установите Surface IT Toolkit.

- Создание или получение сертификатов открытого ключа.

- Создайте пакет конфигурации .msi. а. Добавьте сертификаты. б. Введите 16-значный номер RN для док-устройств Док-станции Surface 2 или Surface Thunderbolt 4. в. Настройка параметров UEFI для политик компонентов: ДАННЫХ USB, Ethernet или Аудио.

- Создайте и примените пакет конфигурации к целевым устройствам Surface.

- Используйте Приложение Surface для подтверждения состояния результирующей политики управляемой док-станции Surface.

Важно.

Случайное число (RN) — это уникальный 16-значный шестнадцатеричный идентификатор кода, подготовленный на фабрике и напечатанный в небольшом типе на нижней стороне дока. RN отличается от большинства серийных номеров тем, что его невозможно считывать в электронном виде. Это гарантирует, что подтверждение владения устанавливается только путем чтения RN при физическом доступе к устройству. RN также можно получить во время транзакции покупки и записывается в системах инвентаризации Майкрософт.

Создание сертификатов открытого ключа

В этом разделе приведены спецификации для создания сертификатов, необходимых для управления портами для док-станции Surface 2 или Док-станции Surface Thunderbolt 4.

Предварительные условия

В этой статье предполагается, что вы либо получаете сертификаты от стороннего поставщика, либо уже имеете опыт работы со службами сертификатов PKI и знаете, как создать собственные. Вы должны быть знакомы с общими рекомендациями по созданию сертификатов, как описано в документации по началу работы с режимом управления Surface Enterprise (SEMM), за одним исключением. Для сертификатов, необходимых для настройки док-станций Surface с SEMM, требуется срок действия в 30 лет для центра сертификации док-станции и 20 лет для сертификата проверки подлинности узла.

Если у вас уже есть соответствующие сертификаты, перейдите к следующему разделу. В противном случае внимательно ознакомьтесь с рекомендациями в разделе Требования к корневому сертификату и сертификату узла.

Создание пакета подготовки док-станции

Получив или создав сертификаты, можно создать пакет подготовки .msi, который будет применяться к целевым устройствам.

Откройте Surface IT Toolkit и выберите Настроить док-станцию Surface.

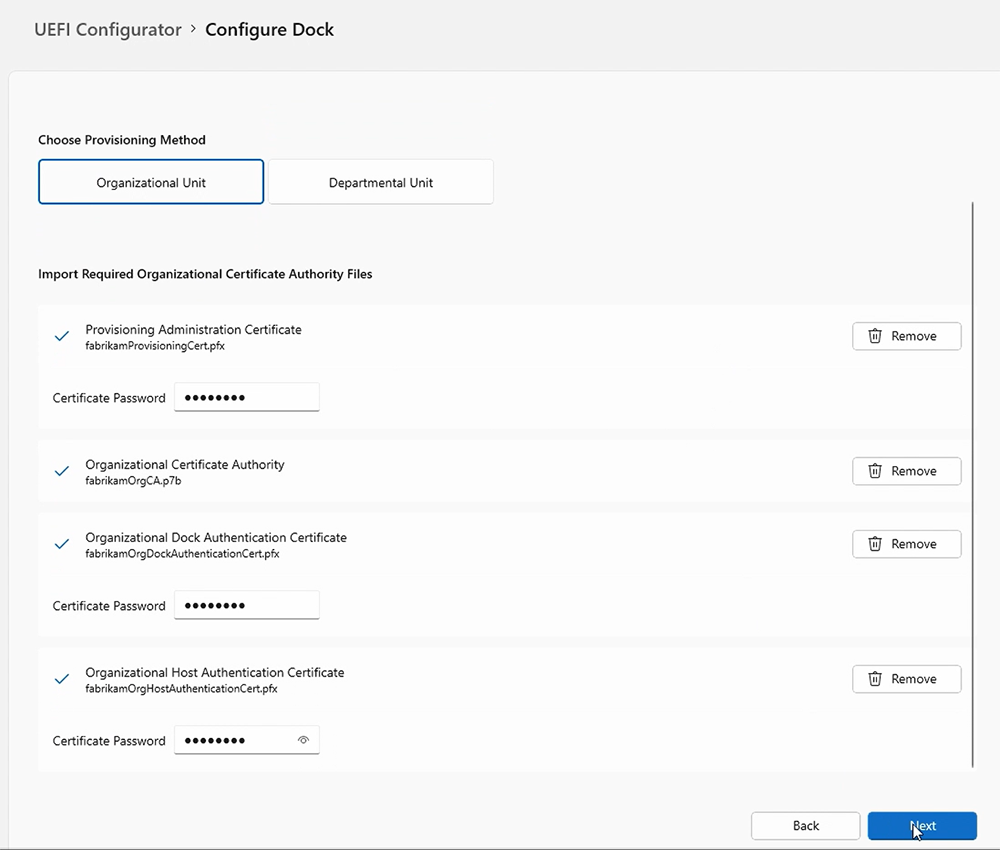

Выберите Тип док-станции и выберите метод подготовки.

- Подразделение, предназначенное для корпоративного использования.

- Подразделение, предназначенное для более детализированной настройки параметров; например, отдел, обрабатывающий конфиденциальные сведения.

Импортируйте центр сертификации и файлы сертификатов и введите пароль для каждого файла. Выберите Далее. В этом примере показана подготовка организации.

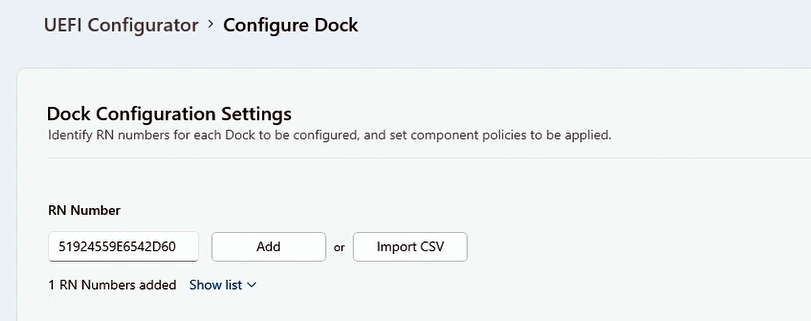

Добавьте номера идентификаторов док-станции Surface, связанные с док-станциями, которыми вы планируете управлять. Для нескольких док-станций введите номера в файл .csv без заголовка, то есть первая строка файла не должна содержать имена столбцов или описания.

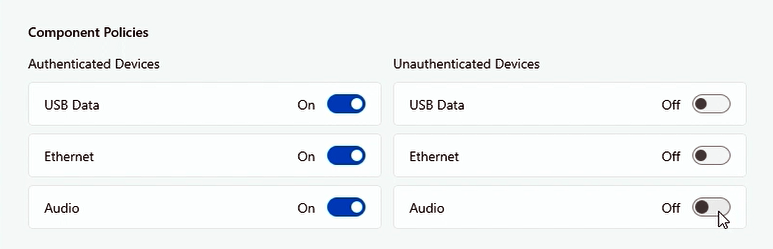

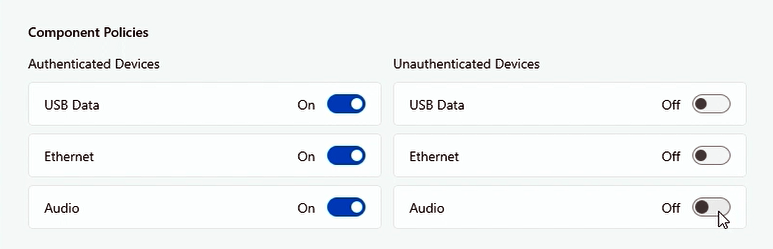

Вы можете указать параметры политики для usb-данных, Ethernet и аудиопортов. Конфигуратор UEFI позволяет настроить параметры политики для пользователей, прошедших проверку подлинности (политика проверки подлинности) и пользователей без проверки подлинности (политика без проверки подлинности).

- Политика проверки подлинности относится к устройству Surface с установленными соответствующими сертификатами, как указано в пакете конфигурации .msi, примененном к целевым устройствам.

- Политика без проверки подлинности относится к любому другому устройству.

Выберите компоненты, которые нужно активировать или деактивировать, и нажмите кнопку Далее. На следующем рисунке показан доступ к портам, включенный для устройств с проверкой подлинности и отключенный для устройств без проверки подлинности.

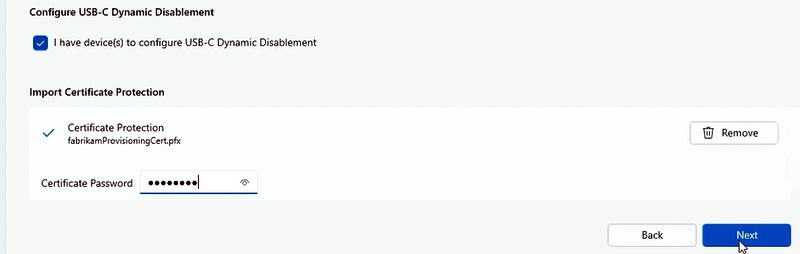

Если у вас есть устройства, которые вы хотите настроить для динамического отключения USB-C, установите флажок, как показано на следующем рисунке. Добавьте необходимый certifciate и нажмите кнопку Далее. Дополнительные сведения см. в статье Сценарии защиты портов док-станции Surface на этой странице.

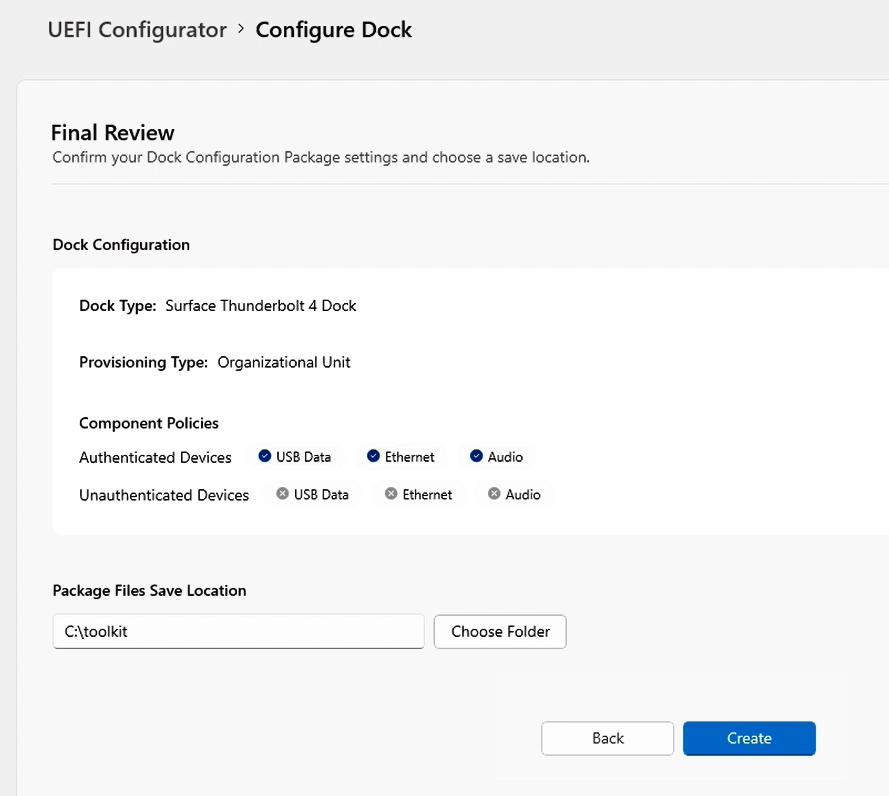

Завершите окончательную проверку настроенных параметров, выберите папку, чтобы сохранить пакет, и нажмите кнопку Создать.

Применение пакета подготовки к док-станции Surface

- Возьмите .msi файл, созданный конфигуратором Surface UEFI, и установите его на хост-устройство Surface, например Surface Laptop 6 или Surface Pro 10.

- Подключите хост-устройство к док-станции Surface 2 или док-станции Surface Thunderbolt 4. При подключении док-станции применяются параметры политики UEFI.

Сценарии защиты портов док-станции Surface

Ограничение док-станции Surface 2 или док-станции Surface Thunderbolt 4 авторизованным лицам, вошедщим в корпоративное хост-устройство, обеспечивает еще один уровень защиты данных. Эта возможность блокировки док-станций Surface имеет решающее значение для конкретных клиентов в средах с высоким уровнем безопасности, которым нужны функциональные возможности и преимущества производительности док-станции при сохранении соответствия строгим протоколам безопасности. SEMM, используемый с док-станцией Surface 2 или док-станцией Surface Thunderbolt 4, полезен в открытых офисах и общих пространствах, особенно для клиентов, которые хотят заблокировать USB-порты по соображениям безопасности.

Детализированное отключение USB-C. Управление портами USB-C с поддержкой DisplayPort и USB-доставки питания предоставляет больше возможностей, помимо отключения всех функций. Например, можно запретить подключение к данным, чтобы запретить пользователям копировать данные из USB-хранилища, но сохранить возможность расширения дисплеев и зарядки устройства через док-станцию USB-C. Начиная с Surface Pro 8, Surface Laptop Studio и Surface Go 3 эти параметры теперь доступны через скрипты PowerShell SEMM.

Динамическое отключение USB-C. Динамическое отключение USB-C позволяет клиентам, работающим в высокозащищенных рабочих средах, предотвратить кражу конфиденциальных данных через USB и предоставить организациям больший контроль. В сочетании с док-станцией Surface Thunderbolt 4 ИТ-администраторы могут блокировать порты USB-C всякий раз, когда соответствующее устройство Surface отстыковано или подключено к несанкционированной док-станции.

Совет

Эта функция доступна в Surface Pro 10, Surface Laptop 6 и Surface Laptop Studio 2.

При отключении динамического usb-C при подключении пользователей к авторизованной док-станции в офисе порты USB-C будут иметь полную функциональность на своих устройствах. Однако при выходе из сайта они по-прежнему могут подключаться к док-станции, чтобы использовать аксессуары или монитор, но не могут использовать USB-порты для передачи данных.

Управление портами USB-C в этих сценариях включает следующие задачи:

- Подготовьте хост-устройства, например Surface Pro 10 или Surface Laptop 6, и подготовьте док-станцию Surface в SEMM с помощью пакета .msi, созданного UEFI Configurator, как описано выше на этой странице.

- Создайте отдельный пакет .msi, содержащий параметры политики UEFI для устройств с проверкой подлинности и без проверки подлинности.

- Настройте детализированное отключение USB-C или динамическое отключение USB-C.

Дополнительные сведения см. в статье Управление USB-портами на устройствах Surface.

Проверка управляемого состояния с помощью приложения Surface

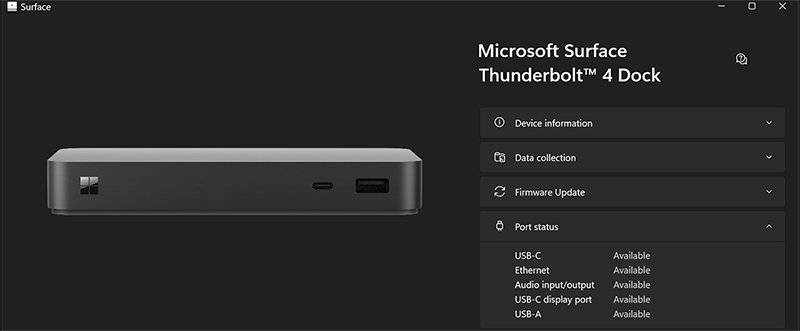

После применения пакета конфигурации можно быстро проверить состояние результирующей политики док-станции непосредственно из приложения Surface, установленного по умолчанию на всех устройствах Surface. Если приложение Surface отсутствует на устройстве, его можно скачать и установить из Microsoft Store.

Сценарий тестирования

Цель. Настройте параметры политики, чтобы разрешить доступ к портам только для пользователей, прошедших проверку подлинности.

Как описано ранее, включите все порты для пользователей, прошедших проверку подлинности, и отключите их для пользователей, не прошедших проверку подлинности.

Примените пакет конфигурации к целевому устройству и подключите док-станцию.

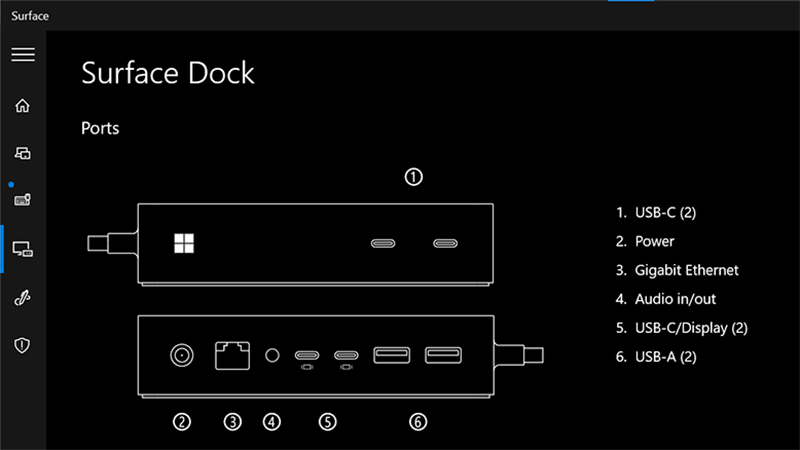

Откройте приложение Surface и выберите Док-станция Surface , чтобы просмотреть результирующий состояние политики док-станции Surface. Если параметры политики применены, приложение Surface (показано здесь для док-станции Surface Thunderbolt 4 и док-станции Surface 2) указывает, что порты доступны.

Теперь необходимо убедиться, что параметры политики успешно отключили все порты для пользователей без проверки подлинности. Подключите док-станцию Surface 2 или док-станцию Surface Thunderbolt 4 к неуправляемому устройству, например к любому устройству Surface вне область управления для созданного пакета конфигурации.

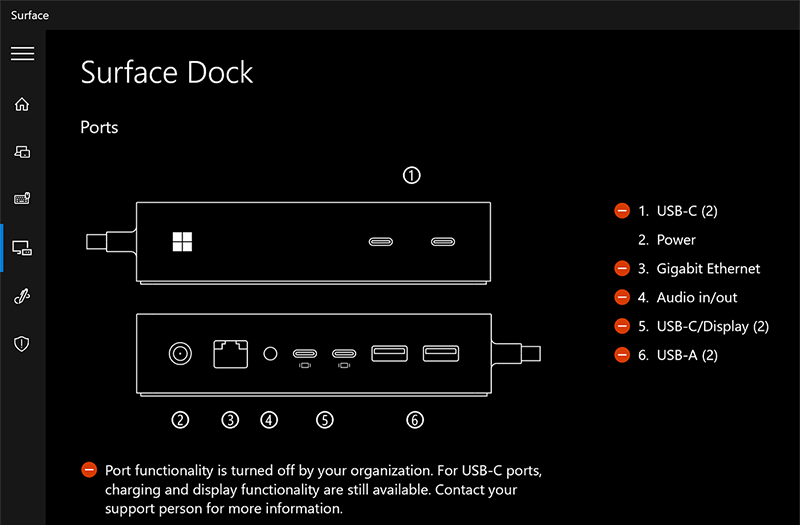

Откройте Приложение Surface и выберите Док-станция Surface. Результирующий состояние политики (показано здесь для док-станции Surface Thunderbolt 4 и док-станции Surface 2) указывает, что порты отключены.

Совет

Если вы хотите сохранить владение устройством, но предоставить всем пользователям полный доступ, можно создать новый пакет со всем включенным. Если вы хотите полностью снять ограничения и владение устройством (сделать его неуправляемым), выберите Сброс в Конфигураторе UEFI Surface, чтобы создать пакет для применения к целевым устройствам.

Поздравляем! Вы успешно управляете портами док-станции Surface на целевых хост-устройствах.

Приложение. Требования к корневому и хост-сертификату

Перед созданием пакета конфигурации необходимо подготовить сертификаты с открытым ключом, которые проверяют право владения док-станцией Surface 2 или Док-станцией Surface Thunderbolt 4 и упрощают любые последующие изменения владения в течение жизненного цикла устройства. Для сертификатов узла и подготовки требуется ввод идентификаторов EKU, также известных как идентификаторы объектов (OID) проверки подлинности клиента ( EKU).

Требуемые значения EKU перечислены в таблицах 1 и 2.

Предостережение

Храните сертификаты в безопасном расположении и убедитесь, что их резервная копия правильно создана. Без них невозможно сбросить Surface UEFI, изменить управляемые параметры Surface UEFI или удалить SEMM с зарегистрированного устройства Surface.

Таблица 1: Требования к корневому и док-сертификату

| Сертификат | Алгоритм | Описание | Срок действия | Идентификатор EKU |

|---|---|---|---|---|

| Корневой центр сертификации | ECDSA_P384 | — корневой сертификат с 384-разрядным алгоритмом цифровой подписи с основной эллиптической кривой (ECDSA) — Безопасное использование хэш-алгоритма (SHA) 256 ключей: CERT_DIGITAL_SIGNATURE_KEY_USAGE — CERT_KEY_CERT_SIGN_KEY_USAGE CERT_CRL_SIGN_KEY_USAGE |

30 лет | Н/Д |

| Закрепление центра сертификации | Кривая P256 ECC | — сертификат узла с 256-разрядным шифрованием на основе эллиптических кривых (ECC) — Использование ключа SHA 256: CERT_KEY_CERT_SIGN_KEY_USAGE — Ограничение длины пути = 0 |

20 лет | 1.3.6.1.4.1.311.76.9.21.2 1.3.6.1.4.1.311.76.9.21.3 |

Примечание.

ЦС док-станции должен быть экспортирован в виде P7B-файла.

Требования к сертификату администрирования подготовки

Каждое хост-устройство должно иметь документ ЦС и два сертификата, как показано в таблице 2.

Таблица 2. Требования к сертификатам администрирования подготовки

| Сертификат | Алгоритм | Описание | Идентификатор EKU |

|---|---|---|---|

| Сертификат проверки подлинности узла | ECC P256 SHA 256 |

Подтверждает удостоверение хост-устройства. | 1.3.6.1.4.1.311.76.9.21.2 |

| Сертификат администрирования подготовки | ECC P256 SHA256 |

Позволяет изменить владение док-станцией или параметры политики, позволяя заменить текущий ЦС, установленный на док-станции. | 1.3.6.1.4.1.311.76.9.21.3 1.3.6.1.4.1.311.76.9.21.4 |

Примечание.

Сертификаты проверки подлинности и подготовки узла должны экспортироваться в виде PFX-файлов.

Дополнительные сведения см. в документации по архитектуре служб сертификатов и ознакомьтесь с соответствующими главами статьи Windows Server 2019 Inside Out или Windows Server 2008 PKI и безопасность сертификатов , доступных в Microsoft Press.