Настройка брандмауэра сети для Azure Monitor SCOM Управляемый экземпляр

В этой статье описывается настройка брандмауэра сети и правил группы безопасности сети Azure (NSG).

Примечание

Дополнительные сведения об архитектуре azure Monitor SCOM Управляемый экземпляр см. в статье Azure Monitor SCOM Управляемый экземпляр.

Предварительные требования к сети

В этом разделе рассматриваются предварительные требования к сети с тремя примерами сетевой модели.

Установка прямого подключения (прямой видимости) между контроллером домена и сетью Azure

Убедитесь, что между сетью требуемого контроллера домена и подсетью Azure (виртуальной сетью), в которой требуется развернуть экземпляр SCOM Управляемый экземпляр, имеется прямое сетевое подключение (прямая видимость). Убедитесь в наличии прямого сетевого подключения (прямой видимости) между рабочими нагрузками или агентами и подсетью Azure, в которой развернута Управляемый экземпляр SCOM.

Прямое подключение требуется, чтобы все следующие ресурсы могли взаимодействовать друг с другом по сети:

- Контроллер домена

- Агенты

- Компоненты System Center Operations Manager, такие как консоль управления

- Компоненты SCOM Управляемый экземпляр, например серверы управления

Для создания Управляемый экземпляр SCOM визуально представлены следующие три различные сетевые модели.

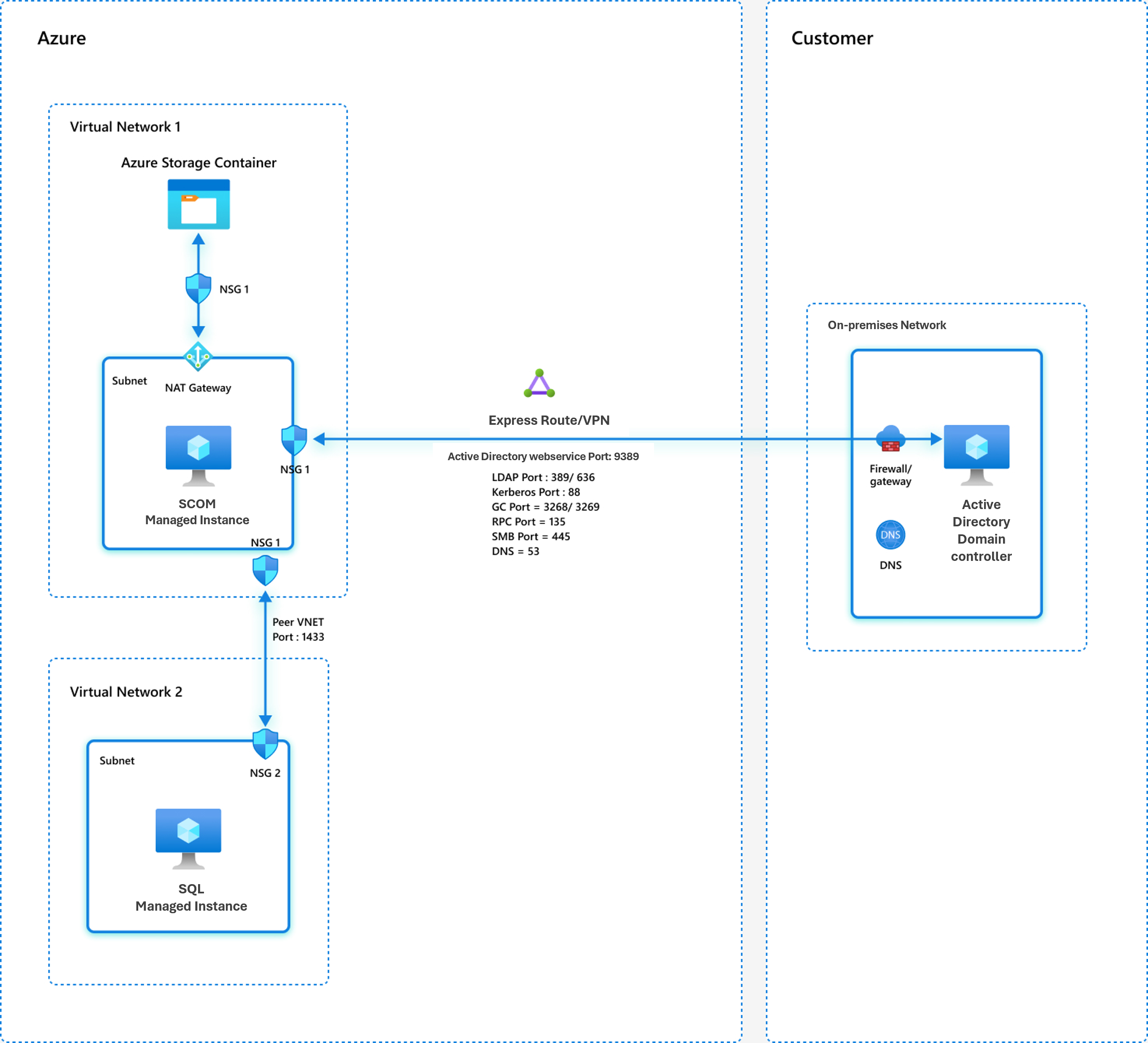

Модель сети 1. Контроллер домена расположен в локальной среде

В этой модели требуемый контроллер домена находится в локальной сети. Необходимо установить подключение Azure ExpressRoute между локальной сетью и подсетью Azure, используемой для Управляемый экземпляр SCOM.

Если контроллер домена и другой компонент находятся в локальной среде, необходимо установить прямую видимость через ExpressRoute или виртуальную частную сеть (VPN). Дополнительные сведения см. в документации по ExpressRoute и документации по Azure VPN-шлюз.

В следующей сетевой модели показано расположение требуемого контроллера домена в локальной сети. Существует прямое подключение (через ExpressRoute или VPN) между локальной сетью и подсетью Azure, которая используется для создания SCOM Управляемый экземпляр.

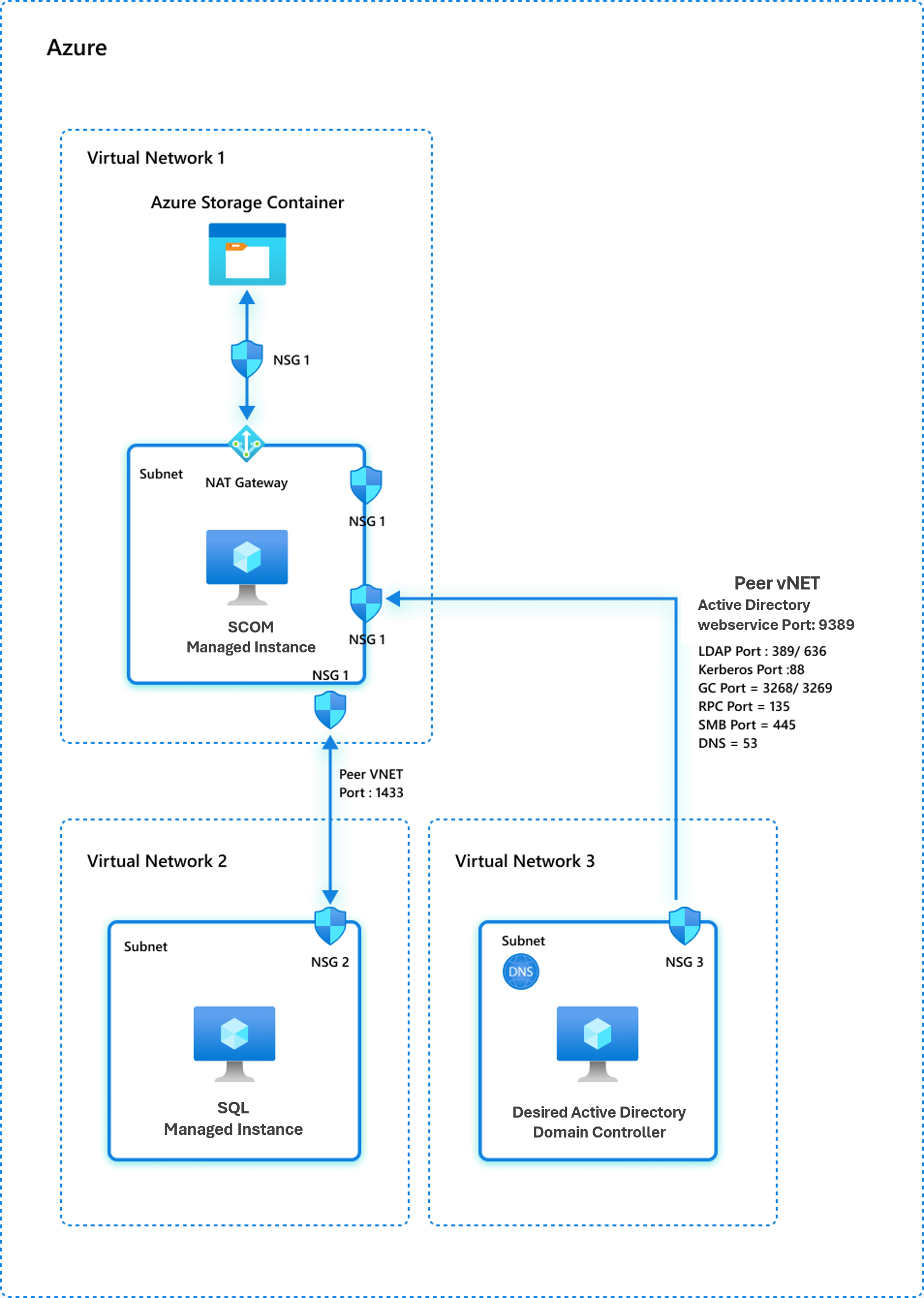

Модель сети 2. Контроллер домена размещен в Azure

В этой конфигурации назначенный контроллер домена размещается в Azure, и необходимо установить подключение ExpressRoute или VPN между локальной сетью и подсетью Azure. Он используется для создания Управляемый экземпляр SCOM и подсети Azure, которая используется для назначенного контроллера домена. Дополнительные сведения см. в статье ExpressRoute и VPN-шлюз.

В этой модели требуемый контроллер домена остается интегрированным в локальный лес домена. Однако вы решили создать выделенный контроллер Active Directory в Azure для поддержки ресурсов Azure, которые используют инфраструктуру локальная служба Active Directory.

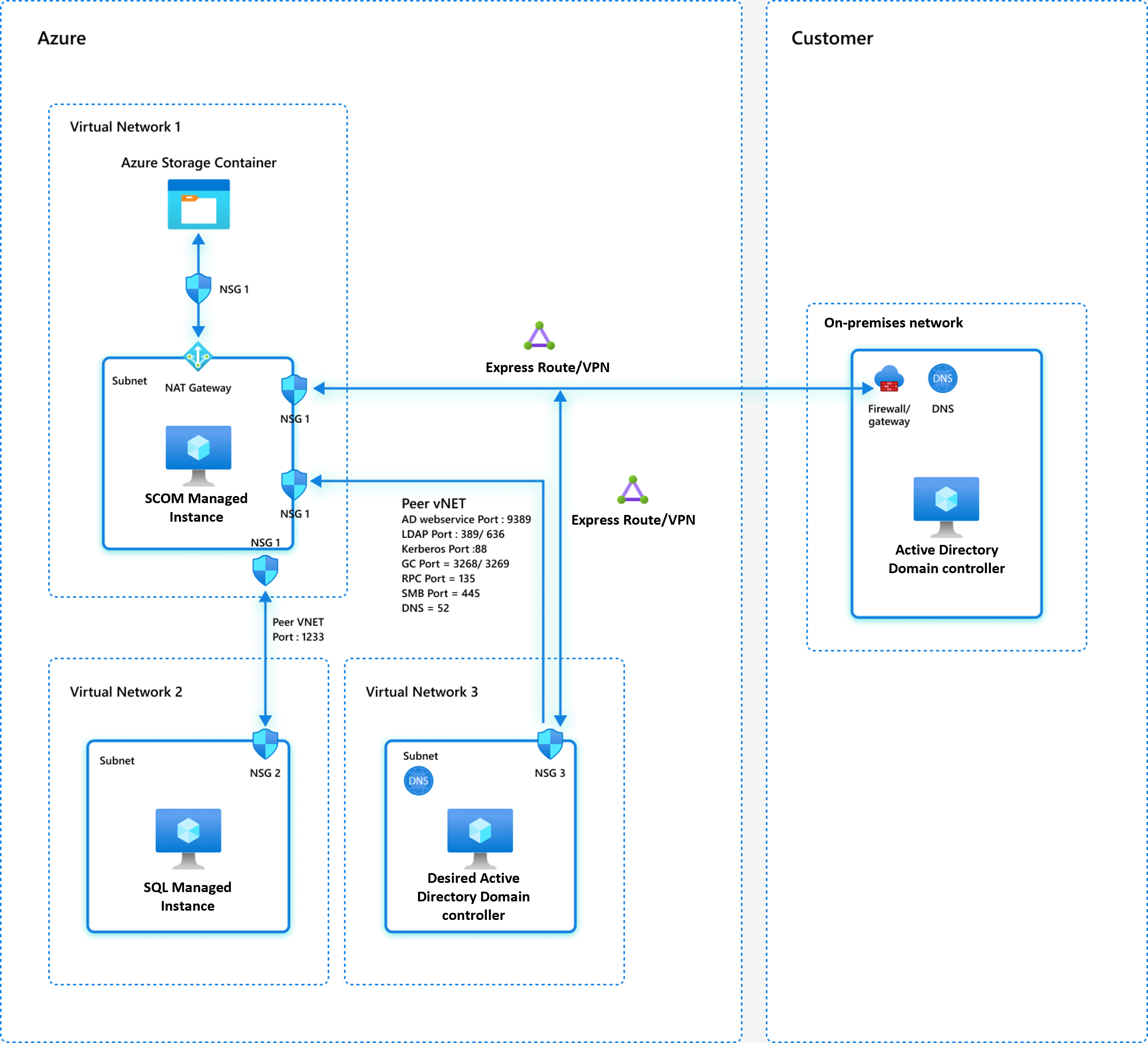

Модель сети 3. Контроллер домена и управляемые экземпляры SCOM находятся в виртуальных сетях Azure

В этой модели требуемый контроллер домена и управляемые экземпляры SCOM размещаются в отдельных выделенных виртуальных сетях в Azure.

Если нужный контроллер домена и все остальные компоненты находятся в одной виртуальной сети Azure (обычный активный контроллер домена) без локального присутствия, то между всеми компонентами уже есть линия видимости.

Если нужный контроллер домена и все остальные компоненты находятся в разных виртуальных сетях Azure (обычный активный контроллер домена) без локального присутствия, необходимо выполнить пиринг между всеми виртуальными сетями, которые находятся в вашей сети. Дополнительные сведения см. в статье Пиринг виртуальных сетей в Azure.

Позаботьтесь о следующих проблемах для всех трех сетевых моделей, упомянутых ранее:

Убедитесь, что подсеть SCOM Управляемый экземпляр может установить подключение к назначенному контроллеру домена, настроенном для azure или SCOM Управляемый экземпляр. Кроме того, убедитесь, что разрешение доменных имен в подсети SCOM Управляемый экземпляр содержит назначенный контроллер домена в качестве верхней записи среди разрешенных контроллеров домена, чтобы избежать задержки в сети или проблем с производительностью и брандмауэром.

Следующие порты в назначенном контроллере домена и системе доменных имен (DNS) должны быть доступны из подсети SCOM Управляемый экземпляр:

TCP-порт 389 или 636 для LDAP

TCP-порт 3268 или 3269 для глобального каталога

TCP и UDP-порт 88 для Kerberos

TCP и UDP-порт 53 для DNS

TCP 9389 для веб-службы Active Directory

TCP 445 для SMB

TCP 135 для RPC

Внутренние правила брандмауэра и NSG должны разрешать обмен данными из SCOM Управляемый экземпляр виртуальной сети и назначенного контроллера домена или DNS для всех перечисленных ранее портов.

Чтобы установить подключение, Управляемый экземпляр SQL Azure виртуальную сеть и Управляемый экземпляр SCOM, необходимо установить пиринг. В частности, порт 1433 (частный порт) или 3342 (общедоступный порт) должен быть доступен из Управляемый экземпляр SCOM в управляемый экземпляр SQL. Настройте правила NSG и правила брандмауэра в обеих виртуальных сетях, чтобы разрешить порты 1433 и 3342.

Разрешите обмен данными через порты 5723, 5724 и 443 с отслеживаемого компьютера с SCOM Управляемый экземпляр.

Если компьютер находится в локальной среде, настройте правила NSG и правила брандмауэра в подсети SCOM Управляемый экземпляр и в локальной сети, где находится отслеживаемый компьютер, чтобы обеспечить доступ к указанным необходимым портам (5723, 5724 и 443) с отслеживаемого компьютера в подсеть SCOM Управляемый экземпляр.

Если компьютер находится в Azure, настройте правила NSG и правила брандмауэра в виртуальной сети SCOM Управляемый экземпляр и в виртуальной сети, где находится отслеживаемый компьютер, чтобы обеспечить доступ к указанным необходимым портам (5723, 5724 и 443) с отслеживаемого компьютера в подсеть SCOM Управляемый экземпляр.

Требования к брандмауэру

Для правильной работы Управляемый экземпляр SCOM должен иметь доступ к следующему номеру порта и URL-адресам. Настройте NSG и правила брандмауэра, чтобы разрешить этот обмен данными.

| Ресурс | Port | Направление | Теги службы | Назначение |

|---|---|---|---|---|

| *.blob.core.windows.net | 443 | Исходящие | Служба хранилища | Хранилище Azure |

| management.azure.com | 443 | Исходящие | AzureResourceManager | Azure Resource Manager |

| gcs.prod.monitoring.core.windows.net *.prod.warm.ingest.monitor.core.windows.net |

443 | Исходящие | AzureMonitor | Журналы управляемого экземпляра SCOM |

| *.prod.microsoftmetrics.com *.prod.hot.ingest.monitor.core.windows.net *.prod.hot.ingestion.msftcloudes.com |

443 | Исходящие | AzureMonitor | Метрики управляемого экземпляра SCOM |

| *.workloadnexus.azure.com | 443 | Исходящие | Служба Nexus | |

| *.azuremonitor-scommiconnect.azure.com | 443 | Исходящие | Служба моста |

Важно!

Чтобы свести к минимуму потребность в активном взаимодействии с администратором Active Directory и администратором сети, см. статью Самостоятельная проверка подлинности. В этой статье описаны процедуры, используемые администратором Active Directory и администратором сети для проверки изменений конфигурации и обеспечения их успешной реализации. Этот процесс сокращает ненужные взаимодействия между администратором Operations Manager и администратором Active Directory и администратором сети. Такая конфигурация экономит время для администраторов.

Дальнейшие действия

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по