Проверка подлинности пользователя

Когда речь идет о проверке подлинности пользователя, безопасность должна быть основным приоритетом. Важно обеспечить высокий уровень безопасности. Похоже, каждый месяц в компании происходит утечка данных. Злоумышленники крадут учетные данные из-за неэффективных процессов безопасности или просто из-за отсутствия актуальных функций безопасности в компании. Обеспечить безопасность проверки подлинности непросто, если внедрение пользователей требует длительных действий по проверке подлинности.

GitHub Enterprise поддерживает два рекомендуемых метода для безопасной проверки подлинности пользователей:

- Единая авторизация SAML (SSO)

- проверка подлинностиTwo-Factor(2FA)

Аутентификация SAML SSO (Единый вход)

SAML SSO (единый вход) интегрирует GitHub с поставщиком удостоверений вашей организации (IdP), обеспечивая централизованное управление доступом и повышенное соответствие требованиям. При включении GitHub перенаправляет пользователей в idP для проверки подлинности перед предоставлением доступа к ресурсам организации.

Включение и обеспечение выполнения единой системы аутентификации SAML

Вы можете настроить SAML SSO на уровне организации или предприятия, в зависимости от требуемой области применения.

Organization-Level SAML единого входа

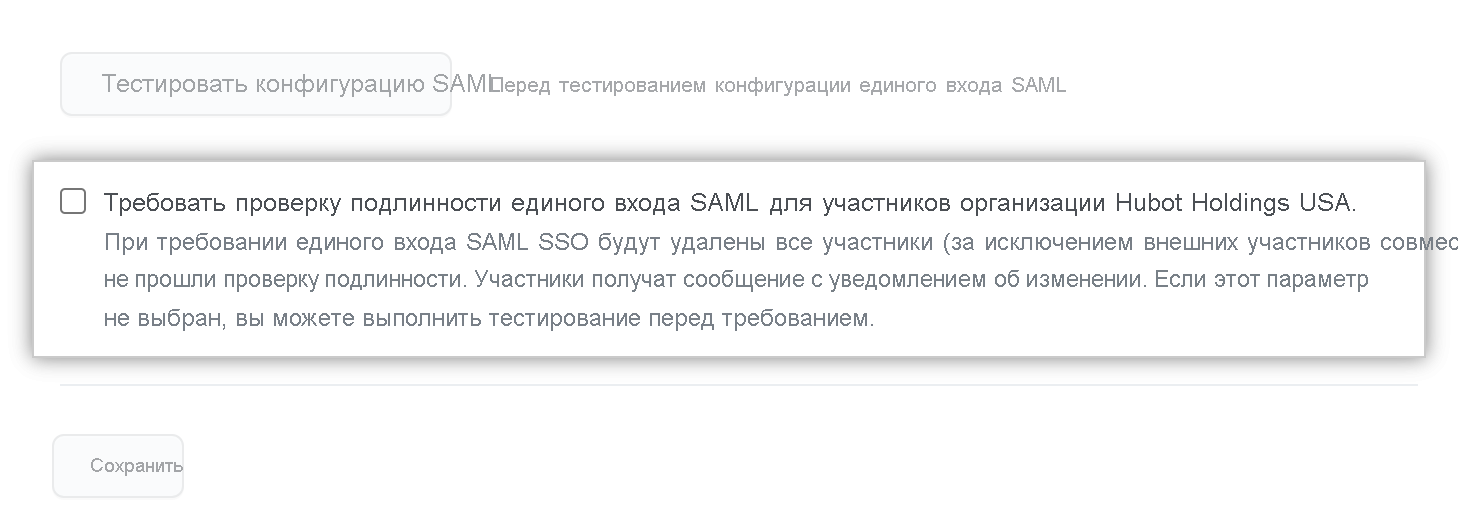

- Настройка: В параметрах вашей организации в разделе Безопасность введите URL-адрес SAML единого входа вашего поставщика удостоверений и его общедоступный сертификат. Проверьте и сохраните конфигурацию.

- Принудительное применение: Выберите "Требовать аутентификацию через SAML SSO", чтобы автоматически удалять несоответствующих участников.

- Вариант использования: идеально подходит для поэтапного развертывания или тестирования с ограниченным воздействием.

Замечание

GitHub удаляет только участников организации, которые не проходят проверку подлинности. Участники предприятия остаются до тех пор, пока они не получат следующий доступ к ресурсу.

Enterprise-Level SAML Единого Входа

- Настройка: В настройках корпоративной учетной записи активируйте единый вход SAML, как на уровне организации.

- Принудительное применение: применение единого входа во всех организациях в вашей организации.

- Преимущества. Обеспечивает унифицированные политики и снижает риск из фрагментированных конфигураций.

- Примечание. GitHub не сразу удаляет несоответствующие корпоративные члены. Им будет предложено пройти проверку подлинности при доступе.

Выбор правой области единого входа

| Критерии | Org-Level | Enterprise-Level |

|---|---|---|

| Объем | Отдельная организация | Всё предприятие |

| Удаление пользователей | Немедленно при применении | Откладывается до следующего доступа |

| Согласованность политик | Зависит от организации | Унифицированный в рамках предприятия |

| Сложность настройки | Ниже | Выше |

| Вариант использования | Пилотный проект/тест | Широкое соответствие |

Пошаговое руководство. Включение и применение единого входа SAML

| Область действия | Этапы |

|---|---|

| Предприятие | 1. Перейдите к организациям → параметры → безопасности. 2. Включите SAML с сведениями о поставщике удостоверений. 3. Проверка конфигурации и сохранение. 4. Выберите "Требовать единый вход SAML", а затем удалите несоответствующие пользователи. |

| Предприятие | 1. Перейдите к вашим предприятиям → параметры → безопасности. 2. Включите SAML с сведениями о поставщике удостоверений. 3. Проверка конфигурации и сохранение. 4. Принудительное выполнение единого входа во всех организациях и проверка несоответствующих пользователей. |

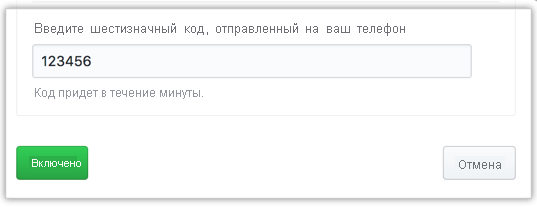

проверка подлинности Two-Factor (2FA)

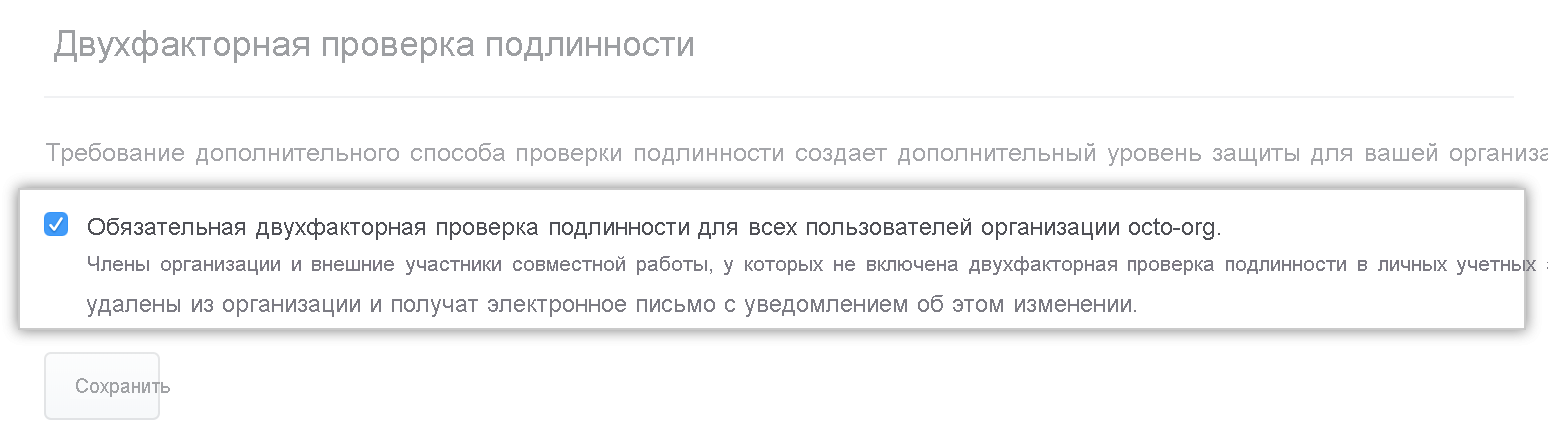

2FA добавляет второй шаг проверки за пределами имени пользователя и пароля. Для участников организации, внешних сотрудников и менеджеров по выставлению счетов можно требовать 2FA.

Предупреждение

Если для организации требуется двухфакторная проверка подлинности, все учетные записи, не использующие 2FA, удаляются из организации и теряют доступ к его репозиториям. Затронутые учетные записи включают учетные записи бота.

Дополнительные сведения о 2FA см. в разделе "Защита учетной записи с помощью двухфакторной проверки подлинности(2FA)".

Применение 2FA

- Перейдите к параметрам безопасности организации.

- Включите флажок "Требовать двухфакторную проверку подлинности".

- Заранее сообщите требование, чтобы предотвратить потерю доступа.

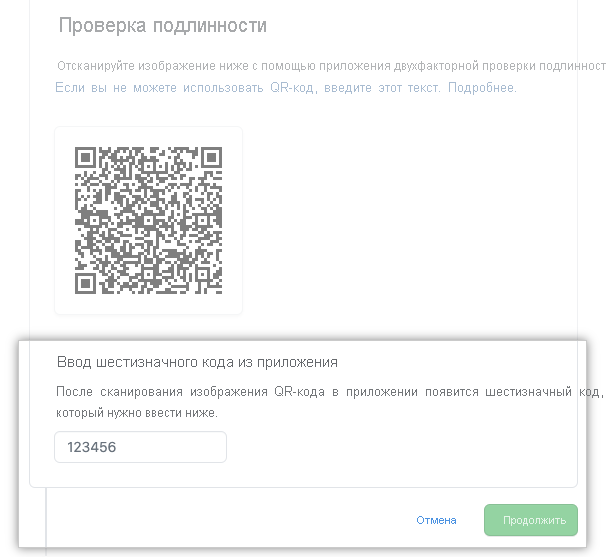

Методы 2FA в GitHub

| Метод | Описание |

|---|---|

| Ключи безопасности | Наиболее безопасный метод. Физические устройства USB или NFC, которые препятствуют фишингу. Требуется предварительная настройка с помощью TOTP (одноразовые пароли, основанные на времени) или SMS (сервис коротких сообщений). |

| Приложения TOTP | Рекомендовано. Создает одноразовые пароли на основе времени, поддерживает резервное копирование и работает в автономном режиме. |

| СМС | Наименее безопасный. Следует использовать только там, где TOTP не подходит. Поддержка SMS GitHub зависит от региона. |

Одноразовые пароли на основе времени

Поддержка SMS на GitHub

Замечание

Ключи безопасности хранят учетные данные локально и никогда не предоставляют секреты. GitHub рекомендует ключи FIDO2/U2F.

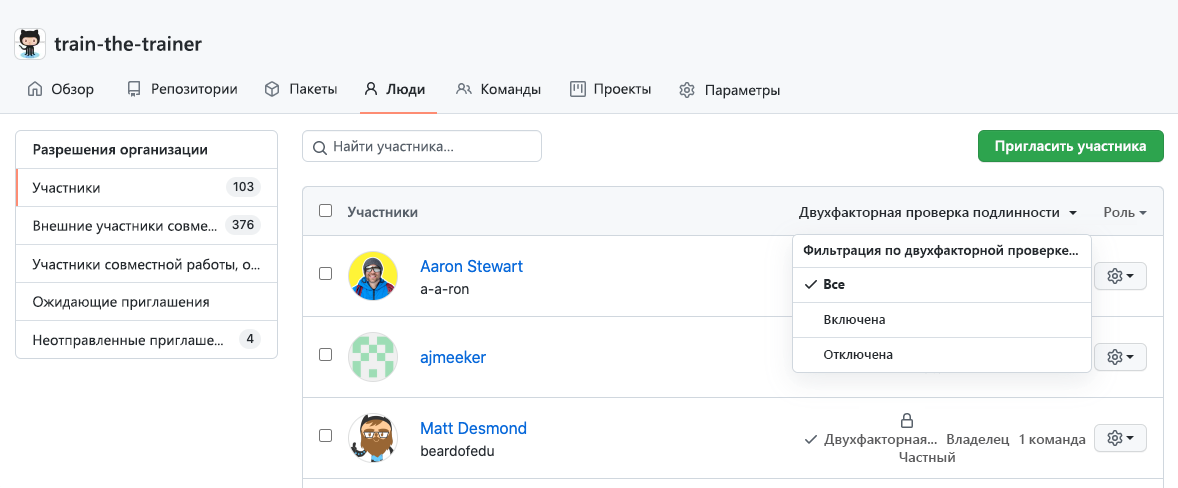

Аудит соответствия требованиям 2FA

Чтобы проверить, кто включил 2FA:

- Перейдите на вкладку " Ваши организации " → выберите → вкладку "Люди ".

- Выберите фильтр 2FA .

Здесь вы можете определить несоответствующих пользователей и следить за ними вне GitHub, как правило, по электронной почте.