авторизация пользователей;

После того как пользователь успешно проходит проверку подлинности через поставщика удостоверений (IdP) с использованием единого входа SAML (SSO), следующим важным шагом является авторизация — предоставление таких инструментов, как персональные токены доступа (PATs), ключи SSH или приложения OAuth, с возможностью доступа к ресурсам организации.

Автоматизация аутентификации пользователей с помощью SAML SSO и SCIM

Единый вход (SSO) с использованием языка разметки утверждений безопасности (SAML) позволяет владельцам предприятий и организаций управлять доступом к ресурсам GitHub, таким как репозитории, задачи и пулл-реквесты. Интеграция SCIM (System for Cross-domain Identity Management) улучшает управление доступом за счет автоматизации создания и отключения пользователей.

При использовании SCIM новые сотрудники, добавленные в идентификатор поставщика удостоверений, автоматически получают доступ к GitHub, а отставающие пользователи удаляются, сокращая действия вручную и повышая безопасность.

Примечание.

Без SCIM единый вход SAML не поддерживает автоматическое удаление членов организации.

SCIM также отменяет устаревшие маркеры после завершения сеанса, что снижает риски безопасности. Без SCIM отмена устаревших маркеров должна выполняться вручную.

Управление ключами SSH и персональными токенами доступа с использованием единого входа SAML

SAML SSO и SCIM работают вместе, чтобы отразить изменения идентификаций в GitHub. Чтобы поддержать эту сплоченность, выполните указанные ниже действия.

-

NameIDиuserNameдолжны совпадать между SAML IdP и клиентом SCIM. - Изменения в группах вашего IdP вызывают обновления SCIM в GitHub.

Пользователи, обращающиеся к API или Git, должны использовать авторизованный ключ PAT или SSH. Эти методы доступны для аудита и безопасно привязаны к единому входу SAML.

Чтобы упростить подключение, предоставьте доступ пользователям с помощью: https://github.com/orgs/ORGANIZATION/sso/sign_up Отобразите эту ссылку на панели управления IdP.

Когда пользователи сначала проходят проверку подлинности, GitHub связывает свои учетные записи и данные SCIM с вашей организацией. Администраторы могут позже проводить аудит или отзывать сеансы и учетные данные для автоматизации завершения доступа.

Интеграция SCIM с GitHub

SCIM упрощает управление удостоверениями в GitHub Enterprise Cloud, поддерживая как собственные интеграции, так и пользовательские конфигурации.

Поддерживаемые поставщики SCIM

GitHub в собственном коде поддерживает:

- Okta

- Майкрософт Ентра айди

- OneLogin

- Удостоверение проверки подлинности

- Рабочая область Google

Эти интеграции обеспечивают надежную конфигурацию и совместимость.

Пользовательские интеграции SCIM

Если ваш IdP не поддерживается нативно, используйте API SCIM GitHub для создания пользовательской интеграции.

Обзор API SCIM

API SCIM 2.0 позволяет:

- Создание, обновление и удаление пользователей

- Управление группами

Пример запроса на подготовку пользователя

POST /scim/v2/Users

Content-Type: application/json

{

"userName": "jdoe",

"name": {

"givenName": "John",

"familyName": "Doe"

},

"emails": [

{

"value": "jdoe@example.com",

"primary": true

}

]

}

GitHub обрабатывает этот запрос и добавляет пользователя в организацию.

Начало работы

Для поддерживаемых поставщиков

- Войдите в консоль администрирования IdP.

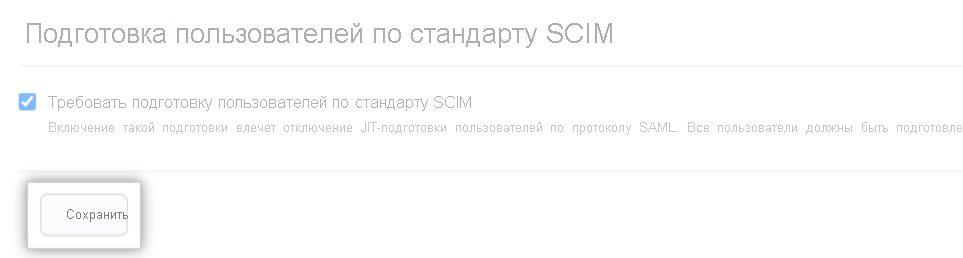

- Включите автоматизацию SCIM.

- Укажите базовый URL-адрес SCIM GitHub и маркер носителя.

Для пользовательских поставщиков удостоверений

- Используйте REST API SCIM GitHub.

- Аутентификация с помощью токена PAT.

- Проверьте интеграцию с примерами запросов.

Основные преимущества интеграции SCIM

- Автоподготовка: Учетные записи создаются автоматически.

- Обновления: Синхронизация ролей и отделов.

- Удаление доступа: Немедленно удаляйте доступ после выхода пользователя.

SCIM и ручное управление пользователями

| Аспект | Управление SCIM-Based | Управление вручную |

|---|---|---|

| Автоматизация | Автоматизация предоставления и удаления ресурсов | Требуется ручное вмешательство |

| Последовательность | Стандартизированные пользовательские данные в системах | Риск несоответствий |

| Безопасность | Своевременное деактивация доступа | Отложенные или пропущенные отзывы |

| Масштабируемость | Поддержка масштабируемости для крупных пользовательских баз | Громоздкие в масштабе |

| Согласие | Помогает соответствовать требованиям политики и аудита | Труднее отслеживать и сообщать |

Подключение вашего IdP к GitHub

Вы можете использовать поддерживаемый поставщик удостоверений или принести собственный поставщик удостоверений SAML 2.0.

Поддерживаемые (проложенные пути) поставщики удостоверений

- Okta

- Майкрософт Ентра айди

- Рабочая область Google

Некоторые преимущества использования поддерживаемых поставщиков удостоверений включают:

- Простая интеграция

- Поддержка от GitHub

- Более низкие усилия по настройке

Используйте собственного поставщика удостоверений

Для использования собственного IdP требуется поддержка SAML 2.0. Это преимущество обеспечивает полную гибкость.

Шаги интеграции

| Тип | Этапы |

|---|---|

| Проложенный путь: | 1. Перейдите к параметрам безопасности предприятия. Выберите поставщика удостоверений (IdP). 3. Следуйте инструкциям по настройке. |

| Пользовательский идентификатор: | 1. Перейдите к параметрам безопасности. 2. Выберите настраиваемого поставщика удостоверений. 3. Введите метаданные SAML. 4 Проверьте подключение. |

Сравнение путей интеграции поставщика удостоверений

| Функция | Проложенный путь | Используйте собственного поставщика удостоверений |

|---|---|---|

| Процесс установки | ✅ Руководимая настройка | ⚠️ Настройка вручную |

| Гибкость | ⚠️ Ограничено перечисленными поставщиками удостоверений | ✅ Любой поставщик удостоверений SAML 2.0 |

| Обслуживание | ✅ с управлением GitHub | ⚠️ Управляемое организацией |

| Настройка | ⚠️ Минимальный | ✅ Полностью настраиваемая |

| Поддержка и обновления | ✅ Поддерживается GitHub | ⚠️ Самостоятельное управление |

Управление удостоверениями и доступом

Конфигурация единого входа SAML

- Настройте URL-адрес единого входа (Single Sign-On) SAML.

- Укажите общедоступный сертификат.

- Добавьте метаданные IdP (поставщика удостоверений).

Управление учетными данными

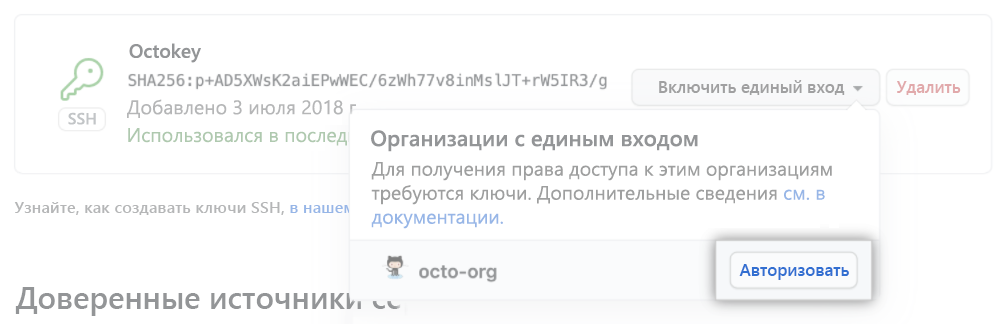

Ключи PAT и SSH должны быть явно авторизованы и связаны с удостоверениями поставщиков для безопасного доступа к ресурсам организации.

Аудит сеансов SAML

- Просмотр активных сеансов в параметрах.

- Отмените отдельные сеансы по мере необходимости.

Рекомендации по членству в GitHub

| Тип | Рассмотрение |

|---|---|

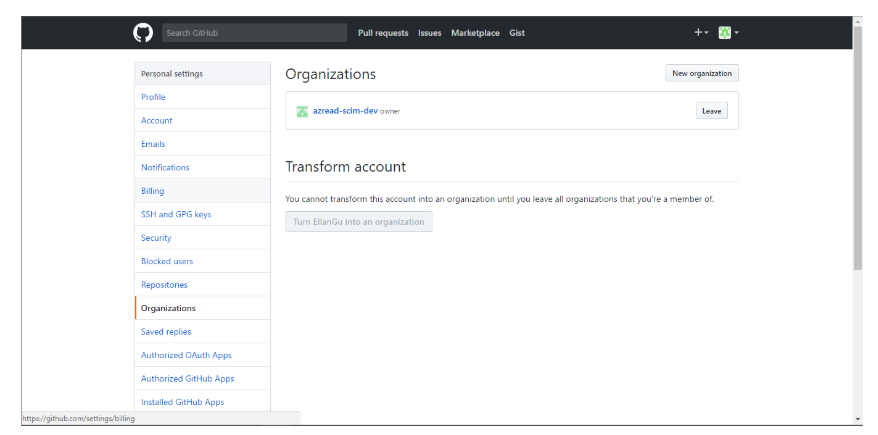

| Членство в экземпляре GitHub | — доступ к общедоступным репозиториям — Создание личных проектов — видимость общедоступного профиля |

| Членство в организации | — внутренний ролевой доступ — профиль, видимый администраторам организации — может повлиять на выставление счетов |

| Членство в нескольких организациях | — разные роли в разных организациях — более широкий доступ к ресурсам — сложные разрешения и выставление счетов — требует строгого управления |