Управление внешней совместной работой

Внешние удостоверения Microsoft Entra — это функция, которая позволяет пользователям за пределами организации получать доступ к приложениям и ресурсам. Ваши партнеры, дистрибьюторы, поставщики и другие гостевые пользователи могут пользоваться собственными удостоверениями. Если у них есть цифровое удостоверение, выпущенное корпорацией или государственным учреждением, или неуправляемое удостоверение социальной сети, например Google или Facebook, они могут использовать собственные учетные данные для входа. Поставщик удостоверений внешнего пользователя управляет своим удостоверением и управляет доступом к приложениям с помощью идентификатора Microsoft Entra, чтобы обеспечить защиту ресурсов.

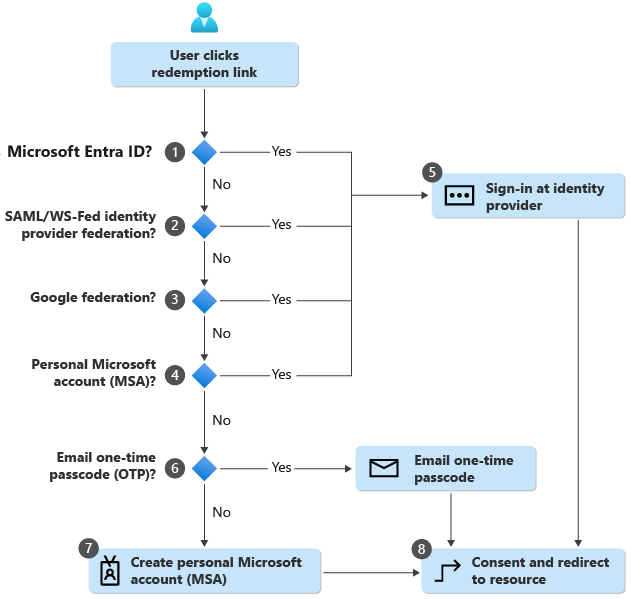

Поток активации приглашения

- Идентификатор Microsoft Entra выполняет обнаружение на основе пользователей, чтобы определить, существует ли пользователь в управляемом клиенте Microsoft Entra. (Неуправляемые учетные записи Microsoft Entra больше не могут использоваться для активации.) Если имя участника-пользователя (UPN) совпадает с существующей учетной записью Microsoft Entra и личным MSA, пользователю будет предложено выбрать учетную запись, с которой они хотят активировать.

- Если администратор включил федерацию SAML/WS-Fed IdP, идентификатор Microsoft Entra ID проверяет, совпадает ли суффикс домена пользователя в домене настроенного поставщика удостоверений SAML/WS-Fed и перенаправляет пользователя на предварительно настроенный поставщик удостоверений.

- Если администратор включил федерацию Google, идентификатор Microsoft Entra проверяет, является ли суффикс домена пользователя gmail.com или googlemail.com и перенаправляет пользователя в Google.

- В процессе активации проверяется наличие у пользователя существующей личной учетной записи MSA. Если у пользователя уже есть существующая MSA, он будет входить в систему с ее помощью.

- После идентификации домашнего каталога пользователя он перенаправляется соответствующему поставщику удостоверений для входа в систему.

- Если домашний каталог не найден и функция отправки одноразового секретного кода по электронной почте включена для гостей, секретный код отправляется пользователю на адрес электронной почты приглашенного лица. Пользователь получает и вводит этот секретный код на странице входа в Microsoft Entra.

- Если домашний каталог не найден и функция отправки одноразового секретного кода по электронной почте отключена, пользователю будет предложено создать пользовательскую учетную запись MSA с использованием адреса электронной почты приглашенного лица. Мы поддерживаем создание MSA с рабочими электронными письмами в доменах, которые не проверены в идентификаторе Microsoft Entra.

- Пользователь после проверки подлинности в правильном поставщике удостоверений перенаправляется на идентификатор Microsoft Entra, чтобы завершить работу с согласием.

Сценарии использования внешних удостоверений

Внешние удостоверения Microsoft Entra сосредоточены меньше на отношениях пользователя с вашей организацией и больше о том, как пользователь хочет войти в приложения и ресурсы. В этой платформе Идентификатор Microsoft Entra поддерживает различные сценарии.

Сценарий совместной работы B2B позволяет приглашать внешних пользователей в свой собственный клиент в качестве «гостевых» пользователей, которым можно назначать разрешения (для авторизации), одновременно позволяя им использовать существующие учетные данные (для проверки подлинности). Пользователи выполняют вход в систему для доступа к общим ресурсам, используя простой процесс приглашения и активации с помощью рабочей или учебной учетной записи или любой учетной записи электронной почты. Вы также можете использовать управление правами Microsoft Entra для настройки политик, которые управляют доступом для внешних пользователей. Теперь, с доступностью потоков самостоятельной регистрации, вы можете позволить внешним пользователям самостоятельно регистрироваться в приложениях. Этот интерфейс можно настроить, чтобы разрешить регистрацию с помощью рабочей, учебной или социальной идентификации (например, Google или Facebook). Вы также можете собирать сведения о пользователе во время регистрации.

В следующем списке приведен пример сценария сотрудничества B2B и подробно описаны некоторые из предоставляемых им возможностей.

- Первичный сценарий — совместная работа с использованием приложений Microsoft (Microsoft 365, Teams и т. д.) или собственных приложений (приложений SaaS, приложений, разработанных на заказ и т. д.).

- Предназначено для — совместной работы с бизнес-партнерами из внешних организаций, таких как поставщики, партнеры, продавцы. Пользователи будут отображаться в каталоге как гостевые пользователи.

- Поддерживаются поставщики удостоверений — внешние пользователи могут совместно работать, используя рабочие учетные записи, учебные учетные записи, любой адрес электронной почты, поставщиков удостоверений на основе SAML и WS-Fed, Gmail и Facebook.

- Управление внешними пользователями — внешние пользователи управляются в том же каталоге, что и сотрудники, но обычно аннотируются как пользователи-гости. Гостевыми пользователями можно управлять так же, как и сотрудниками, их можно добавить в те же группы и так далее.

- Единый вход (единый вход) — единый вход для всех приложений, подключенных к Microsoft Entra, поддерживается. Например, можно предоставить доступ к приложениям Microsoft 365 или локальным приложениям, а также к другим приложениям SaaS, таким как Salesforce или Workday.

- Политика безопасности и соответствие — Управляется принимающей/приглашающей организацией (например, с помощью политик условного доступа).

- Фирменная символика — используется торговая марка основной или приглашающей организации.

Управление параметрами внешней совместной работы в идентификаторе Microsoft Entra

В этом уроке описывается, как включить совместную работу Microsoft Entra B2B. Затем мы рассмотрим возможность назначить гостей, которые могут приглашать гостей и определять разрешения, которые имеют гости.

По умолчанию все пользователи и гости в каталоге могут приглашать гостей, даже если им не назначена роль администратора. Параметры внешнего взаимодействия позволяют включать или отключать возможность приглашения гостей для разных типов пользователей в организации. Вы также можете делегировать приглашения отдельным пользователям, назначив им роли, позволяющие приглашать гостей.

Идентификатор Microsoft Entra позволяет ограничить, какие внешние гостевые пользователи могут видеть в каталоге Microsoft Entra. По умолчанию гостевым пользователям предоставляется ограниченный уровень разрешений. Гости заблокированы от перечисления пользователей, групп или других ресурсов каталога, но гости могут видеть членство в не скрытых группах. Администраторы могут изменить параметр разрешений гостя, что позволяет ограничить гостевой доступ еще дальше, чтобы гости могли просматривать только свои собственные сведения профиля. Дополнительные сведения см. в статье Ограничение разрешений гостевого доступа.

Настройка параметров внешней совместной работы между предприятиями

При совместной работе Microsoft Entra B2B (business to Business) администратор клиента может задать следующие политики приглашений:

- Отключение приглашений (приглашение внешних пользователей невозможно)

- Только администраторы и пользователи с ролью приглашающего гостей могут приглашать других пользователей (только администраторы и пользователи с ролью приглашающего гостей могут приглашать других пользователей)

- Администраторы, пользователи с ролью приглашающего гостей и участники могут приглашать других пользователей (аналогично параметру выше, но приглашенные участники могут также приглашать внешних пользователей).

- Все пользователи, включая гостей, могут могут приглашать других пользователей (как следует из названия, все пользователи в клиенте могут приглашать внешних пользователей)

По умолчанию все пользователи, включая гостевых, могут приглашать гостей.