Внедрить многофакторную аутентификацию

Более раннее обучение, в ходе которого рассматривались варианты аутентификации пользователей, также включало многофакторную аутентификацию Microsoft Entra (MFA). В этом модуле более подробно рассматривается, как организации включают MFA и как это работает.

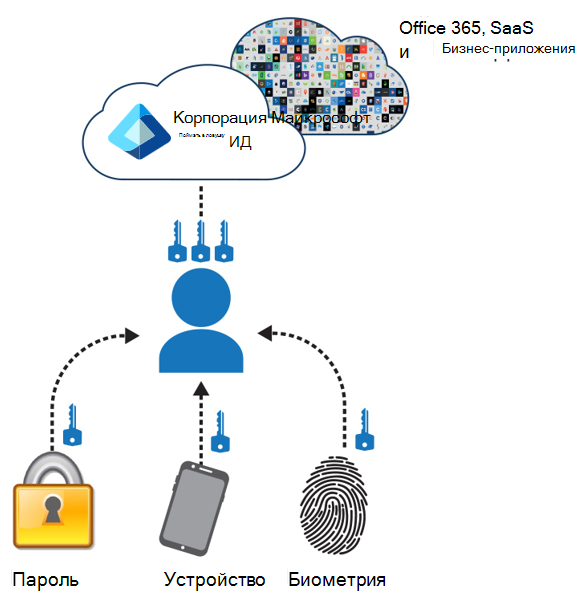

Процесс многофакторной аутентификации

Пароли — это наиболее распространенный метод проверки подлинности при входе в компьютер или веб-службу, но они также наиболее уязвимы. Люди могут выбирать простые пароли и использовать один и тот же пароль для входа в разные компьютеры и службы.

Чтобы обеспечить дополнительный уровень безопасности при входе в систему, нужно использовать многофакторную проверку подлинности (MFA). В этом случае используется и надежный пароль, и второй метод проверки:

- Что-то, что у вас есть с собой, что нелегко скопировать, например, смартфон.

- использовании того, что уникально для вас и принадлежит вам биологически. Это может быть отпечаток пальца, ваше лицо или другая биометрическая характеристика.

Второй метод проверки не применяется до тех пор, пока система не проверит пароль пользователя. При использовании многофакторной проверки подлинности, злоумышленник, взломавший надежный пароль пользователя, все равно не сможет выполнить вход, поскольку у злоумышленника нет вашего смартфона и или отпечатка пальца.

Многофакторная проверка подлинности Microsoft Entra помогает повысить безопасность, запрашивая два метода проверки подлинности. Пользователи должны войти в систему, используя имя пользователя и пароль, а затем использовать второй метод проверки подлинности. Вторым методом может быть подтверждение телефонного звонка, текстового сообщения или уведомления приложения на мобильном телефоне. Если система проверит имя пользователя, пароль и второй метод проверки подлинности, пользователь сможет войти в Microsoft 365. Система также может разрешить пользователям, которые проходят аутентификацию из федеративного локального каталога, многофакторную аутентификацию.

На следующем рисунке показана разница между различными факторами проверки подлинности:

- Что-то, что пользователь знает (пароль)

- Что-то, что пользователю принадлежит (устройство)

- Что-то, что к пользователю относится (биометрические данные)

Методы многофакторной проверки подлинности

Многофакторная проверка подлинности Microsoft Entra поддерживает несколько методов проверки подлинности, в том числе:

- Подтверждение телефонным звонком или текстовым сообщением. Метод MFA по умолчанию в Microsoft 365. Этот метод отправляет код проверки на зарегистрированный номер телефона пользователя посредством телефонного звонка или текстового сообщения.

- Приложение Microsoft Authenticator. Приложение предоставляет push-уведомления или одноразовые коды для проверки личности пользователя. В следующем учебном модуле рассматривается этот вариант MFA.

- Аппаратные токены OATH. Физические токены, генерирующие одноразовый пароль (OTP) для проверки подлинности.

- Ключи безопасности FIDO2. Физические ключи безопасности, поддерживающие проверку подлинности без пароля. Для получения дополнительной информации см. статью Fast ID Online (FIDO) v2.0.

- Другие сторонние приложения для проверки подлинности. Microsoft 365 также поддерживает другие приложения для проверки подлинности, которые соответствуют протоколу одноразового пароля на основе времени (TOTP), например Google Authenticator и Authy.

Microsoft 365 также предлагает политики условного доступа, которые позволяют администраторам настраивать MFA на основе определенных условий, таких как местоположение, соответствие устройства или риск пользователя. Эта функция обеспечивает дополнительную безопасность, требуя MFA только при выполнении пользователями определенных условий.

Примечание.

Политики условного доступа были рассмотрены в предыдущем учебном модуле.

Включить многофакторную аутентификацию

MFA гарантирует, что Microsoft 365 предложит пользователям пройти дополнительную проверку при доступе к конфиденциальным данным или выполнении определенных действий. Эта дополнительная проверка может помочь защитить организацию пользователя от несанкционированного доступа и утечки данных.

Microsoft 365 предоставляет организациям три способа включить MFA:

- С помощью политик условного доступа

- С помощью параметров безопасности, заданных по умолчанию

- Устаревшая многофакторная проверка подлинности для каждого пользователя (не рекомендуется для крупных организаций)

Каждый из этих методов основан на вашем плане Microsoft 365, как показано в следующей таблице.

| План | Рекомендация | Тип клиента |

|---|---|---|

| Все планы Microsoft 365 | Используйте параметры безопасности по умолчанию, которые требуют MFA для всех учетных записей пользователей. Вы также можете настроить MFA для каждого пользователя в отдельных учетных записях пользователей, но этот метод не рекомендуется. | Малый бизнес |

| - Microsoft 365 бизнес премиум - Microsoft 365 Е3 - Лицензии Microsoft Entra ID P1 |

Используйте политики безопасности по умолчанию или политики условного доступа, чтобы требовать MFA для учетных записей пользователей на основе членства в группах, приложений или других критериев. | С версии для малого бизнеса до корпоративной версии |

| - Microsoft 365 E5 - Лицензии Microsoft Entra ID P2 |

Используйте защиту Microsoft Entra ID и политики условного доступа, чтобы требовать многофакторную проверку подлинности на основе критериев риска входа. | Корпоративная |

В следующих разделах описывается каждый из этих методов.

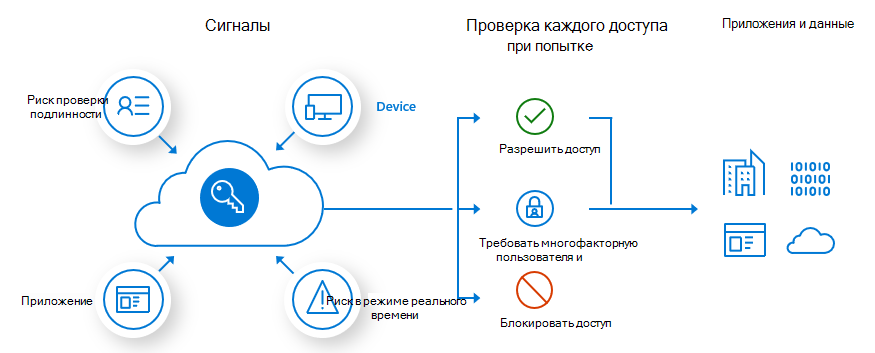

Использование политик условного доступа для включения MFA

Майкрософт рекомендует организациям использовать функцию условного доступа для включения MFA. Условный доступ позволяет организации применять политики, которые контролируют доступ к ее облачным приложениям на основе определенных условий, таких как местоположение пользователя или состояние устройства.

Политики условного доступа — это набор правил, определяющих условия, в соответствии с которым оценивается и разрешается вход в систему. Например, можете создать следующую политику условного доступа: если имя учетной записи пользователя входит в состав группы пользователей, которой назначены роли Exchange, пользователя, пароля, безопасности, SharePoint или глобального администратора, следует требовать многофакторную проверку подлинности, прежде чем разрешать доступ.

Эта политика позволяет вам требовать MFA на основе членства в группе, а не пытаться настроить отдельные учетные записи пользователей для MFA, когда они назначены или не назначены для этих ролей администратора. Также можно применять политики условного доступа для реализации более широкой функциональности. Например, можно требовать многофакторную проверку подлинности для определенных приложений или при входе с совместимых устройств, например с ноутбуков под управлением Windows 10 или 11.

Если у организации есть более детальные требования к безопасности входа, политики условного доступа могут предложить ей больше контроля. Можно создавать и определять политики условного доступа, реагирующие на события входа и запрашивающие другие действия перед предоставлением пользователям доступа к какому-либо приложению или службе. Эти политики могут разрешить регулярный вход в систему, когда пользователь находится в корпоративной сети или на зарегистрированном устройстве. Они также могут запрашивать другие факторы проверки, когда пользователь находится удаленно или на личном устройстве.

Предупреждение

Прежде чем включать политики условного доступа, отключите MFA для каждого пользователя и параметры безопасности по умолчанию. MFA для каждого пользователя и параметры безопасности по умолчанию — это базовые функции безопасности, которые обеспечивают базовый уровень защиты для всех учетных записей пользователей в организации. Когда политики условного доступа включены, они обеспечивают более точное управление и настройку требований доступа в соответствии с определенными условиями и сценариями. Если вы одновременно включаете политики MFA, параметров безопасности по умолчанию и условного доступа для каждого пользователя, это может привести к конфликтам и несогласованности в процессе аутентификации, что может привести к непредвиденному поведению или проблемам с доступом.

Для использования политик условного доступа организация должна иметь одну из следующих лицензий:

- Microsoft 365 бизнес премиум

- Microsoft 365 E3 и E5

- Лицензии Microsoft Entra ID P1 и Microsoft Entra ID P2

Для малого бизнеса с Microsoft 365 бизнес премиум можно легко использовать политики условного доступа, выполнив указанные ниже действия.

Создайте группу, в которую войдут учетные записи пользователей, для которых требуется применение MFA.

Включите политику Требуется MFA для глобальных администраторов.

Создайте политику условного доступа на уровне группы со следующими параметрами:

- Задания > Пользователи и группы: имя вашей группы из шага 1 выше.

- Задания > Облачные приложения или действия: все облачные приложения.

- Управление доступом > Предоставить > Предоставить доступ > Требовать многофакторную проверку подлинности.

Включите политику.

Добавьте учетную запись пользователя в группу, созданную на шаге 1 выше, и проверьте ее.

Чтобы требовать MFA для дополнительных учетных записей пользователей, добавьте их в группу, созданную на шаге 1.

Эта политика условного доступа позволяет развертывать для пользователей требование применения MFA в удобном для вас темпе.

На предприятиях следует использовать Общие политики условного доступа для настройки указанных ниже политик.

- Обязательное использование MFA для администраторов

- Обязательное использование MFA для всех пользователей

- Блокирование традиционной проверки подлинности

С помощью защиты Microsoft Entra ID можно создать еще одну политику условного доступа, чтобы требовать многофакторную проверку подлинности при среднем или высоком уровне риска входа.

Вы можете использовать Microsoft Entra ID Protection и политики условного доступа на основе рисков с:

- Microsoft 365 E5

- Лицензиями Microsoft Entra ID P2

Для получения дополнительных сведений см. этот обзор защиты Microsoft Entra ID.

Используйте параметры безопасности по умолчанию, чтобы включить MFA

В большинстве организаций следует использовать параметры безопасности по умолчанию или политики условного доступа таким образом, чтобы требовать многофакторную проверку подлинности для входа пользователей. Для большинства организаций параметры безопасности по умолчанию обеспечивают надежную дополнительную защиту входа. Если ваша подписка новая, возможно, в ней уже автоматически включены параметры безопасности по умолчанию.

Параметры безопасности по умолчанию — это простой в использовании вариант включения MFA в вашей организации. Он требует минимальной настройки, и организации могут быстро его настроить. Параметры безопасности по умолчанию обеспечивают базовый уровень безопасности за счет включения MFA, блокируют устаревшие протоколы проверки подлинности и требуют от пользователей регистрации в Microsoft Entra MFA. Эти функции могут помочь защитить организации от многих распространенных угроз безопасности.

Основной недостаток использования параметров безопасности по умолчанию для включения MFA заключается в том, что вы не можете настроить его в зависимости от конкретных условий или сценариев. Это предложение означает "все или ничего". Это требование означает, что каждый пользователь в организации должен использовать MFA, когда компания включает параметры безопасности по умолчанию, независимо от роли, местоположения или типа устройства каждого пользователя, которое он использует. Организации могут счесть это требование проблематичным, если у них есть пользователи, у которых нет доступа к телефону или другому устройству второго фактора или которые ограничили возможности подключения для получения кода MFA. Кроме того, некоторые пользователи могут посчитать MFA неудобным в использовании, что может привести к сопротивлению новым мерам безопасности или снижению производительности.

В целом, использование параметров безопасности по умолчанию для включения MFA — полезный вариант для малых и средних организаций с ограниченными ИТ-ресурсами или для тех организаций, которым необходимо быстро реализовать базовые меры безопасности. Тем не менее, в более крупных организациях с более сложными требованиями к безопасности может быть предпочтительно использовать политики условного доступа, поддерживающие более точное управление и более широкие возможности настройки.

Вы можете включить или отключить параметры безопасности по умолчанию на панели Свойства для Microsoft Entra ID в Центре администрирования Microsoft Entra .

- Войдите в Центр администрирования Microsoft Entra как администратор безопасности, администратор условного доступа или глобальный администратор.

- В центре администрирования Microsoft Entra на левой панели навигации выберите Обзор .

- На странице Обзор для клиента вашей организации система по умолчанию отображает вкладку Обзор. Откройте вкладку Свойства.

- В разделе Параметры безопасности по умолчанию выберите ссылку Управление настройками безопасности по умолчанию.

- На появившейся панели Параметры безопасности по умолчанию выберите в поле Параметры безопасности по умолчанию. В появившемся раскрывающемся меню выберите Включено.

- В нижней части панели выберите Сохранить .

Использовать устаревшую многофакторную проверку подлинности для каждого пользователя (не рекомендуется для крупных организаций)

Майкрософт рекомендует использовать либо настройки безопасности по умолчанию, либо политики условного доступа, чтобы требовать MFA для входа в вашу учетную запись пользователя. Однако если организация не может использовать ни один из этих методов, Майкрософт настоятельно рекомендует включать MFA для каждого пользователя для учетных записей пользователей, имеющих роли администратора, особенно роль глобального администратора, для подписки любого размера.

Хотя политики безопасности по умолчанию и условного доступа могут включать MFA для всех пользователей в организации, использование центра администрирования Microsoft 365 позволяет включать MFA для каждого пользователя. Многофакторная проверка подлинности для каждого пользователя — это быстрый и простой способ обеспечить повышенную безопасность для одной или нескольких учетных записей пользователей. Вы можете включить или отключить MFA для выбранных вами пользователей.

Можно включать многофакторную проверку подлинности для каждого пользователя не только с помощью параметров безопасности по умолчанию, но и с помощью Центра администрирования Microsoft 365. Это удобный способ для следующих сценариев:

- Малых или средних организаций с ограниченными ИТ-ресурсами.

- Тех организаций, которым необходимо быстро внедрить базовые меры безопасности.

Однако Майкрософт рекомендует более крупным организациям с более сложными требованиями безопасности использовать политики условного доступа или параметры безопасности по умолчанию для реализации MFA. Для этих организаций Майкрософт не рекомендует использовать MFA для каждого пользователя по следующим причинам:

- Сложность и управление . MFA для каждого пользователя требует индивидуальной настройки для каждого пользователя. Управление настройками MFA на таком детальном уровне может оказаться затруднительным, особенно в крупных организациях. Это возлагает большую нагрузку на администраторов, которым приходится обрабатывать запросы конкретных пользователей, устранять проблемы и поддерживать согласованность в базе пользователей.

- Риск неправильной конфигурации . Если учесть человеческий фактор, настройка MFA для каждого пользователя вручную увеличивает риск неправильной настройки. Ошибка в настройках может привести к брешам в безопасности или ненужным сбоям. Кроме того, неправильная конфигурация также может привести к несогласованности политик. Разные пользователи могут использовать разные политики MFA, что приводит к несогласованности состояния безопасности.

- Устаревшая аутентификация . MFA для каждого пользователя не запрещает устаревшим протоколам аутентификации, таким как SMTP, IMAP и POP3, использовать только пароль. Современная аутентификация предлагает пользователям зарегистрировать методы MFA, но устаревшие протоколы обходят этот контроль. При таком типе бреши в безопасности организации злоумышленники могут использовать устаревшую аутентификацию, если скомпрометируют учетные данные пользователя.

- Отсутствие контекстного контроля . Условный доступ обеспечивает контекстное управление на основе таких факторов, как местоположение, устройство и приложение. Для каждого пользователя MFA не хватает такой контекстной осведомленности. Условный доступ также позволяет принимать динамические решения на основе уровней риска, например блокировать доступ из подозрительных мест, что недоступно при использовании MFA для каждого пользователя.

- Масштабируемость и согласованность . По мере роста вашей организации управление MFA для каждого пользователя становится все более сложной задачей. Условный доступ или параметры безопасности по умолчанию обеспечивают согласованность политик многофакторной проверки подлинности для всех пользователей.

Администратор Microsoft 365 может включить многофакторную проверку подлинности для каждого пользователя в центре администрирования Microsoft 365, выполнив следующие действия:

В Центре администрирования Microsoft 365 на левой панели навигации выберите Параметры, а затем выберите Параметры организации.

На странице Параметры организации на вкладке Службы (которая отображается по умолчанию) выберите Многофакторная проверка подлинности.

На появившейся панели Многофакторная проверка подлинности выберите Настроить многофакторную проверку подлинности.

На странице Многофакторная проверка подлинности доступны две вкладки: одна для пользователей и одна для параметров службы.

На вкладке Пользователи можно включить (или отключить) многофакторную проверку подлинности для одного или нескольких пользователей. Можно начать с фильтрации отображаемых пользователей, выбрав один из вариантов в раскрывающемся меню Просмотр. Как только система отобразит список необходимых пользователей, можно обновить их параметры многофакторной проверки подлинности.

Чтобы включить многофакторную проверку подлинности для одного или нескольких пользователей, выполните следующие действия.

Выберите пользователей, для которых необходимо включить многофакторную проверку подлинности.

На появившейся панели пользователя можно обновить параметры многофакторной проверки подлинности для пользователей, выбрав Управление параметрами пользователя.

В появившемся окне Управление параметрами пользователя можно выбрать любой из следующих параметров для выбранных пользователей, а затем выбрать Сохранить.

- Требовать от выбранных пользователей еще раз указать способы связи.

- Удалить все существующие пароли приложений, созданные выбранными пользователями.

- Восстановить многофакторную проверку подлинности на всех запомненных устройствах.

На появившейся панели пользователя можно включить многофакторную проверку подлинности для выбранных пользователей, выбрав Включить.

В появившемся окне О включении многофакторной проверки подлинности можно выбрать предоставленные ссылки, чтобы узнать больше о многофакторной проверке подлинности. Когда будете готовы, нажмите кнопкуВключить многофакторную проверку подлинности, а затем выберите Закрыть после завершения обновления.

Значение в столбце СОСТОЯНИЕ многофакторной ПРОВЕРКИ ПОДЛИННОСТИ должно измениться с Отключено на Включено для каждого выбранного пользователя.

Чтобы включить (или отключить) многофакторную проверку подлинности для всех пользователей в файле CSV с помощью функции массового импорта, выполните следующие действия.

- Нажмите кнопку Массовое обновление, которая отображается в верхней части экрана.

- В появившемся окне Выберите файл CSV можно выбрать Загрузить образец файла, чтобы просмотреть формат файла, необходимый системе. Он включает псевдоним каждого пользователя и возможность включить или отключить многофакторную проверку подлинности для пользователя.

- Когда файл будет готов, выберите Найти файл и выберите файл CSV.

- Выберите значок стрелки в правом нижнем углу окна.

- В появившемся окне Проверка файла отображается количество учетных записей пользователей, проверенных системой. Нажмите значок стрелки в правом нижнем углу окна, чтобы обновить пользователей.

- В окне "Готово" указано количество пользователей, которых обновила система. Закройте окно.

На вкладке настроек службы можно обновить глобальные настройки многофакторной проверки подлинности для организации. На этой вкладке можно обновить следующие параметры.

Раздел паролей приложений

- Разрешить пользователям создавать пароли приложений для входа в небраузерные приложения.

- Не разрешать пользователям создавать пароли приложений для входа в небраузерные приложения.

Раздел доверенных IP-адресов

- Пропустить многофакторную проверку подлинности для запросов от федеративных пользователей в моей интрасети.

- Пропустить многофакторную проверку подлинности для запросов из следующих диапазонов подсетей IP-адресов (введите подсети IP-адресов в соответствующее поле).

Раздел вариантов проверки

Выберите один или несколько вариантов многофакторной проверку подлинности.

- Звонок на телефон. Пользователи получают телефонный звонок с инструкциями. Система выполняет вход пользователя после нажатия клавиши с символом решетки.

- Текстовое сообщение на телефон (выбрано по умолчанию). Пользователи получают текстовое сообщение, содержащее шестизначный код, который они должны ввести на портале Microsoft 365.

- Уведомление через мобильное приложение (выбрано по умолчанию). Пользователи настраивают приложение для смартфона, которое получает уведомление о том, что пользователям необходимо подтвердить вход в Microsoft 365. Приложения для смартфонов доступны для телефонов с ОС Windows, iPhone и устройств Android.

- Код подтверждения из мобильного приложения или аппаратного токена (выбран по умолчанию). Пользователи настраивают приложение для смартфона и вводят шестизначный код из приложения на портал.

Запомнить раздел многофакторной проверки подлинности на доверенном устройстве

- Разрешить пользователям запоминать многофакторную проверку подлинности на устройствах, которым они доверяют (от 1 до 365 дней)

- Количество дней, в течение которых пользователи могут доверять устройствам (значение по умолчанию — 90 дней)

Оптимизация запросов на повторную авторизацию для многофакторной аутентификации Microsoft Entra

Один из вариантов системных настроек — Запомнить многофакторную проверку подлинности на доверенных устройствах. Этот параметр определяет, как часто пользователи должны проходить проверку подлинности, используя выбранный способ многофакторной проверки подлинности. При желании вы можете выбрать количество дней, в течение которых доверенные устройства будут помнить многофакторную аутентификацию пользователя. Организации могут настроить эти параметры повторной проверки подлинности по мере необходимости для своей среды и для требуемого пользовательского опыта.

Конфигурация Microsoft Entra по умолчанию для частоты входа пользователя в систему представляет собой скользящий период продолжительностью 90 дней. Однако для оптимальной работы Майкрософт рекомендует использовать частоту входа в систему условного доступа, чтобы продлить время существования сеансов на доверенных устройствах, в местоположениях или сеансах с низким уровнем риска в качестве альтернативы этому параметру. Если вы решите использовать параметр Запомнить многофакторную проверку подлинности на доверенных устройствах, продлите этот период до 90 дней или более.

Часто запрашивать у пользователей учетные данные кажется разумным решением, но это может вызвать проблемы. Если пользователи часто вводят свои учетные данные, не задумываясь, они могут непреднамеренно предоставить их вредоносному запросу с учетными данными. Таким образом, отказ от повторного входа в систему может показаться небезопасным, хотя любое нарушение ИТ-политики приводит к отмене сеанса. Вот некоторые примеры:

- смена пароля

- несовместимое устройство

- операция отключения учетной записи.

Майкрософт рекомендует следующие конфигурации, чтобы предоставить пользователям правильный баланс безопасности и простоты использования, предлагая им входить в систему с необходимой частотой.

При использовании Microsoft Entra Premium

- Включите единый вход (SSO) во всех приложениях с помощью управляемых устройств или простого единого входа.

- Если пользователю требуется повторная авторизация, используйте политику частоты входа в систему с условным доступом.

- Для пользователей, которые входят в систему с неуправляемых устройств или с мобильных устройств, может быть нежелательно использовать постоянные сеансы браузера. В этом сценарии вы можете использовать условный доступ, чтобы включить постоянные сеансы браузера с политиками частоты входа. Ограничьте продолжительность соответствующим временем с учетом риска входа в систему, когда пользователь с меньшим риском имеет более длительную продолжительность сеанса.

При наличии лицензий на приложения Microsoft 365 или бесплатный уровень Microsoft Entra

- Включите единый вход (SSO) во всех приложениях с помощью управляемых устройств или простого единого входа.

- Оставьте параметр Не выходить из системы включенным и предложите пользователям принять его.

В сценариях с мобильными устройствами убедитесь, что ваши пользователи используют приложение Microsoft Authenticator. Это приложение выступает в качестве посредника для других федеративных приложений Microsoft Entra. Это уменьшает количество запросов проверки подлинности на устройстве.

Примечание.

Исследования Майкрософт показывают, что эти настройки подходят большинству клиентов. Некоторые комбинации этих настроек, например Запомнить многофакторную проверку подлинности и Оставаться в системе, могут привести к тому, что пользователям будет слишком часто предлагаться пройти проверку подлинности. Регулярные запросы на повторную авторизацию вредны для производительности пользователей и могут сделать их более уязвимыми для атак.

Дополнительные сведения. Дополнительную информацию см. в разделе Как это работает: Многофакторная аутентификация Microsoft Entra .